前言

关于linux kernel

Linux Kernel 一般指Linux内核。Linux是一种开源电脑操作系统内核。它是一个用C语言写成,符合POSIX标准的类Unix操作系统。

一、漏洞介绍

Linux 内核中 overlayfs 文件系统是 Ubuntu 的特定问题,由于没有正确的验证文件系统功能在用户名称空间中的应用,从而导致攻击者可以安装一个允许未授权挂载的 overlayfs 修补程序来提升权限。

二、漏洞原理

一些版本存在本地用户提权至root权限。漏洞是Linux内核中overlayfs文件系统中的Ubuntu特定问题,在该问题中,它未正确验证关于用户名称空间的文件系统功能的应用程序。由于Ubuntu附带了一个允许非特权的overlayfs挂载的补丁,因此本地攻击者可以使用它来获得更高的特权。

三、漏洞影响版本

- Ubuntu 20.10

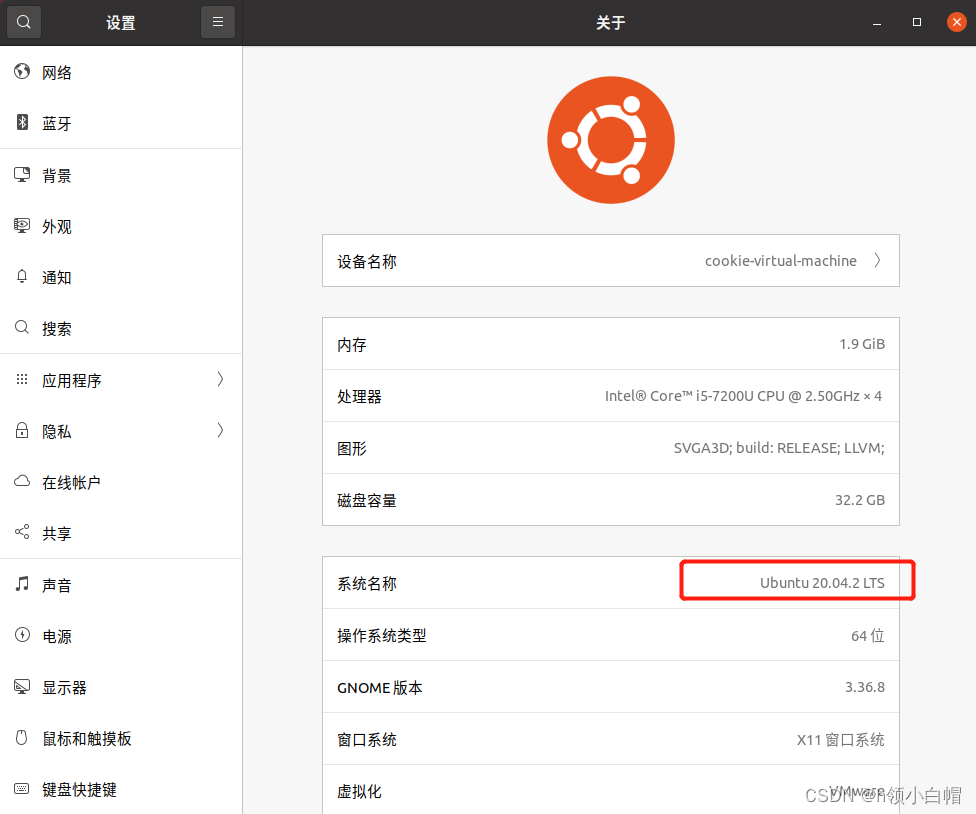

- Ubuntu 20.04 LTS

- Ubuntu 19.04

- Ubuntu 18.04 LTS

- Ubuntu 16.04 LTS

- Ubuntu 14.04 ESM

四、漏洞复现

系统下载地址:

中科大源:http://mirrors.ustc.edu.cn/ubuntu-releases/16.04/

阿里云开源镜像站:http://mirrors.aliyun.com/ubuntu-releases/16.04/

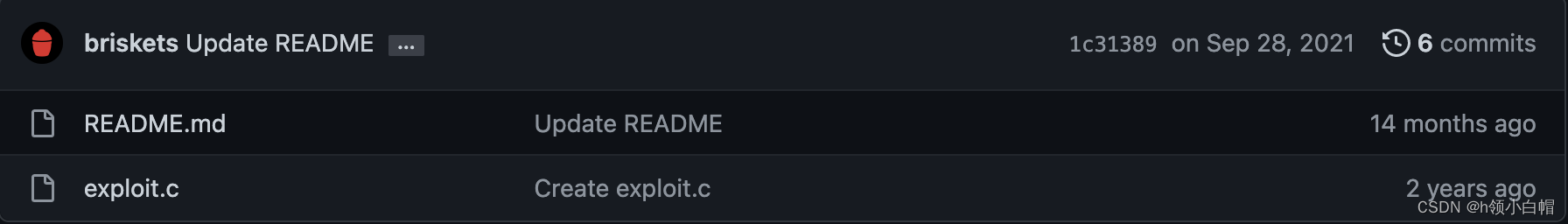

EXP下载地址:https://github.com/briskets/CVE-2021-3493

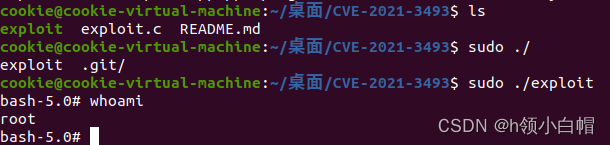

得到exploit.c文件

本地复现环境

查看Linux系统内核版本请参考文章:点击前往

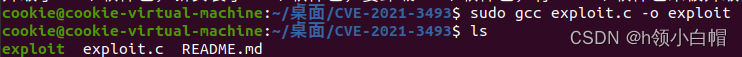

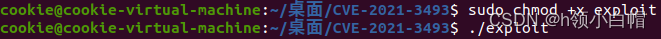

输入以下命令进行利用

- gcc exploit.c -o exploit

- ./exploit

五、修复方法

更新至最新版本 Ubuntu 系统,并确认内核版本不在漏洞影响范围内。

补丁发布地址:https://ubuntu.com/security/CVE-2021-3493