1.1 业务连续性管理

v 业务连续性(BC)

§业务连续性(Business Continuity, BC)是组织对事故和业务中断的规划和响应,使业务可能在预先定义的级别上持续运行的组织策略和战术上的能力

v 业务连续性管理( BCM)

§BCM是找出组织有潜在影响的威胁及其对组织业务运行的影响,通过有效响应措施保护组织的利益、信誉、品牌和创造价值的活动,并为组织提供建设恢复能力框架的整体管理过程

v 一项综合管理流程,由业务驱动,集合了技术、管理的一体化动态管理流程

1.1.1 BCM的生命周期

§ 需求、组织和管理程序的确定

§ 业务分析,确定关键业务流程和关键因素

§ 制定业务策略

§ 开发并执行业务持续计划

§ 意识培养和建立

§ 计划演练

1.1.2 什么是业务连续性计划

§一套基于业务运行规律的管理要求和规章流程,能够使一个组织在突发事件面前迅速做出反应,以确保关键业务功能可以持续,而不造成业务中断或业务流程本质的改变。由组织管理、业务影响分析、BCP的制定及批准实施和BCP的评估及维护,四个部分组成!

1、组织管理

v 理解业务组织

§充分了解组织的体系结构及其组成部分

§清晰每个业务流程及相互依赖关系

v 建立BCP团队

§负责人 、团队成员

v 评估BCP资源

§购买和部署冗余设备、办公用品等

§BCP开发过程,BCP测试、培训、和维护过程中的人力资源

v BCP的合规性要求

§法律法规合规性、合同的合规性

2、业务影响分析

v 确定组织持续运行的关键资产、针对这些资产的威胁、评估每种资产出现的威胁及对业务的影响

v 提供量化度量以确定投入资源的优先顺序

v 工作内容

§确定业务优先级

§风险分析

§资产优先级划分

v 确定业务优先级需要做的工作

§评估如果业务中断,随时间推移对组织所造成的影响

§为每项业务建立最大允许中断时间

§识别任何相互依赖的活动、资产、用于支持的基础设施和资源

v 度量标准

§恢复时间目标( RTO)

v 识别并分析组织所面临的重大风险

v 风险要素识别

§威胁分析

§可能性分析

§影响分析

3、BCP的制定及批准实施

v BCP的制定

§确定业务连续性计划要处理的风险及采取的措施

v 四种风险处置方式

§风险降低

§风险转移

§风险规避

§风险接受

| 风险降低

|

预防性策略和反应性策略 采用适当地、低成本的预防性措施应当优于反应性策略 重点保护对象:人力资源 人是BCP的关键组成部分 措施:人员冗余(AB角、轮岗、多技能培训等)、负责同一重要业务人员不能同时面临某个特定风险,例如不能同乘一架飞机 |

| 风险转移

|

降低财务风险或资产的风险的有效方式,但有些风险不能转移 转移方式 购买保险 合同(向第三方支付费用) 外包合同中承诺的赔付 采购第三方服务 |

| 风险规避 |

风险规避 变更、延缓或停止某种服务或业务功能 该措施只能在与组织目标、法律法规符合性以及利益相关方的期望不发生冲突时考虑

|

| 风险接受 |

风险接受 采取措施的潜在收益与成本不成比例 对某些风险能够采取措施的能力有限 |

向高层汇报并获得计划的批准

培训和教育,计划中涉及的所有人都需要接受与职责相关的培训

4、BCP的评估及维护

v 业务的动态性决定了业务连续性要求也会随时改变

v 定期讨论、复审、测试结果,必要时进行版本更新

1.2 信息安全应急响应

v 信息安全事件

§由于自然或人为以及软、硬件本身缺陷或故障的原因,对信息系统造成危害,或者在信息系统内发生对社会造成负面影响的事件

§对信息安全事件进行有效管理和响应,是组织机构安全战略的一部分

v 应急响应

§组织为了应对突发/重大信息安全事件的发生所做的准备,以及在事件发生后所采取的措施。

v 分级

§参考要素:信息系统的重要程度、系统损失和社会影响

§四级(GB/Z 20986—2007)

v特别重大事件(I级)

v重大事件(II级)

v较大事件(III级)

v一般事件(IV级)

1.2.1 应急响应组织

v 国际应急响应组织

§计算机应急响应协调中心(CERT /CC)

v 国家应急响应组织

§国家计算机网络应急技术处理协调中心(CNCERT /CC )

v 组织机构应急响应组织架构

§应急响应领导组

§应急响应技术保障组

§应急响应专家组

§应急响应实施组

§应急响应日常运行组

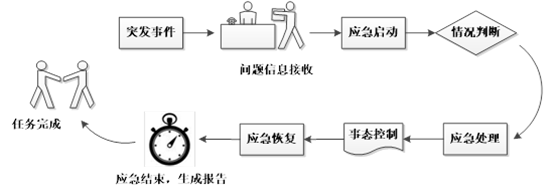

1.2.2 应急响应演练的操作流程

v 应急事件通报

v 确定应急事件优先级

v 应急响应启动实施

v 应急响应时间后期运维

v 更新现有应急预案

1.2.3 计算机取证

v 什么是计算机取证

§使用先进的技术和工具,按照标准规程全面地检查计算机系统,以提取和保护有关计算机犯罪的相关证据的活动

§原则

§合法原则、充分授权原则、优先保护证据原则、全程监督原则

取证流程

1.2.4 应急响应六个阶段

v 第一阶段:准备——让我们严阵以待

v 第二阶段:检测——对情况综合判断

v 第三阶段:遏制——制止事态的扩大

v 第四阶段:根除——彻底的补救措施

v 第五阶段:恢复——系统恢复常态

v 第六阶段:跟踪总结——还会有第二次吗

1.3 灾难备份与恢复

1.3.1 指标

v 恢复点目标(RPO)

§定义:灾难发生后,系统和数据必须恢复到的时间点要求

§代表了当灾难发生时允许丢失的数据量

v 恢复时间目标(RTO)

§定义:灾难发生后,信息系统和业务功能从停顿到必须恢复的时间要求

§代表了企业能容忍的信息系统和业务功能恢复的时间

1.3.2 国际标准SHARE78

v 划分依据:八个方面

v 灾难备份能力0~6级

§0级:无异地备份

§1级:简单异地备份

§2级:热备中心备份

§3级:电子传输备份

§4级:自动定时备份

§5级:实时数据备份

§6级:数据零丢失

1.3.3 重要信息系统灾难恢复指南

v 划分依据:七个要素

v 6个灾难恢复等级

§第1级基本支持

§第2级备用场地支持

§第3级电子传输和部分设备支持

§第4级电子传输及完整设备支持

§第5级实时数据传输及完整设备支持

§第6级数据零丢失和远程集群支持