Metasploit是一款开源安全漏洞检测工具,附带数百个已知的软件漏洞,并保持频繁更新。被安全社区冠以“可以黑掉整个宇宙”之名的强大测试框架。

命令行下使用Metasploit

运行后首先看到的是Metasploit欢迎界面,我们输入“?”得到在线帮助。

左面显示的是溢出程序的程序名称,右面是相应的简介。可以看到Metasploit中带的溢出程序包还是很多的,完全可以满足我们日常的需要,以后我们就再也不用到存放溢出程序的文件夹中去找半天对应的程序了!

知道了有什么溢出程序,但是怎么使用呢?一般情况下,当我们拿到一个溢出程序后要先阅读溢出程序的帮助文件来查看使用方法,在Metasploit中怎样查看我们需要的溢出程序的使用方法呢?这就用到了Info命令。该命令的作用是显示溢出程序包的详细信息,比如我们想要查看 “iis50_webday_ntdll”溢出工具包的使用方法,在命令行下输入:“info Exploit iis50_webday_ntdll”后得到。

在命令行下输入“show payloads”后可以看到可用的ShellCode列表。

在命令行下输入:Info payload winexec

在这个对话框中需要注意的同样是开头的信息和Available Options中的内容。在Available Options中,我们可以看到有Required和Optional的字样,Required 代表必选的意思Optional代表是可选可不选的。在下面的具体使用中我们需要用到这里面的选项。

在实际的溢出中,我们要用到的是USE命令。这里我们仍然以“iis50_webdav_ntdll”溢出工具包为例。在命令行中输入“use iis50_webdav_ntdll”后会切换到“iis50_webdav_ntdll”目录下。输入Show options,查看溢出工具包要求指定输入的内容。

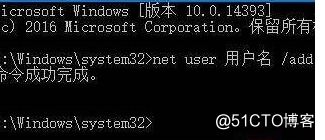

在Metasploit中,ShellCode是可自己指定的,怎样指定呢?很简单,依次输入输入:set payload winexecset CMD net user hacker 123 /add & net localgroup administrators hacker /add。

第一个命令是指定我们需要用什么样的ShellCode,但是第2个命令是什么意思呢?大家现在回过头去看看图5。发现了什么?呵呵,还记得我提到过的必选项吗?看看Available Options中的CMD必选项和后面的说明。是的,这里的第2个命令的意思就是设置必选项CMD,其实设置的CMD的内容就是我们想要执行的命令。至于什么命令那就看大家的需要了!

好了最基本的设置我们已经完成,最后指明目标主机的操作系统就可以发动***了,输入:show targets可以看到可供选择的操作系统类型的代表名称。接着输入:set target 0选定操作系统。OK,我们确认一下,输入:Set可以看到所示的回显。

检查无误后就可以开始溢出了,输入:Exploit程序提示溢出开始,只不过我这次试验怎么溢出都不成功,因为对方系统早补了这个漏洞了,这里也就不把图贴出来丢人了,见谅。

图形界面下使用Metasploit

Metasploit图形界面的使用方法和命令行下没有太大的区别,只不过是操作方式的不同罢了:到Metasploit的安装目录下找到Msfweb.bat文件双击运行,一会后程序提示执行成功。

Metasploit的基本使用

猜你喜欢

转载自blog.51cto.com/14848998/2505577

今日推荐

周排行