***连接模式 两种。

传输模式

优点:没有添加新的IP报头,封装简单,传输效率高

缺点:报头没有被保护

应用:

在内网中部署***

在DM***部署

隧道模式:

IP报头被保护,

传输模式运用在局域网之中

隧道模式运用在LAN之中

隧道模式用在跨公网之中

传输模式的协议少了一层隧道,少了添加***网关IP这个子层,而隧道模式在协议栈中有这一层,

加密子层只对packet报的data字段加密。不对包头加密。否则数据在传输过程中,会因IP地址被加密而无法寻址,隧道模式中,不存在这个问题,因为公网传输中的***网关IP。

***加密算法

·对称加密算法:公钥加密,公钥解密

优点:加密效率高

缺点:安全性较低 两者相斥

·非对称加密算法:公钥加密,私钥解密

·密钥交换

数据报文验证

HMAC

MD5和SHA

IPsec ***建立的两个阶段

阶段一:IKE ISAKMP

主模式: site-to-site ***

积极模式:remote access

通过网络流量,建立管理连接:建立一个安全的***通道,传输用户身份的信息

为了保证用户的可靠性,验证用户的身份信息。

阶段二:ESP或者AH

建立数据连接,保证数据传输的安全性。

数据的加密算法,认证算法,传输模式

ACL匹配感兴趣的参数

MAP关联前面的

IP SEC 依赖安全互联,主要存在下列两个组件:

1 身份验证头 Authentication Header AH) 提供消息完整性和不可否认性,

2 安全封装有效载荷(Encapsulating Security Payload ESP) 提供数据包内容的机密性和完整性。提供加密和有限的身份验证,

Cisco 还定义互联网密钥交换协议, 使用IKE

isakmp :

对通信对等方进行身份认证。

建立并管理安全关联

提供密钥生成机制

防止遭受威胁(重放和拒绝服务***)

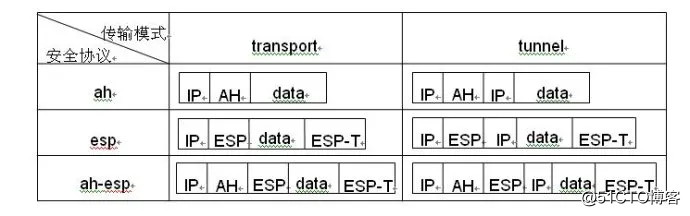

AH 和 ESP 的最大区别有两个:

一个是 AH 不提供加密服务,而 ESP 提供加密服务。

另一个是它们验证的范围不同,ESP 不验证 IP 报头,而 AH 验证 IP 报头,所以往往需要结合使用 AH 和 ESP 才能保证 IP 报头的机密性和完整性(如上图所示);AH 为 IP 报头提供尽可能多的验证保护,验证失败的包将被丢弃,不交给上层协议解密,这种操作模式可以减少拒绝服务***成功的机会。

加密点至少有三条路由。1 去往对端加密点 2 去往对端通信点,也就是终端的网关或者路由, 3 去往本端通信点。

隧道模式和传输模式在 IP 数据报的 ESP 负载部分上的不同:

在隧道模式中,整个 IP 数据报都在 ESP 负载中进行封装和加密。当这完成以后,真正的源 IP 地址和目的 IP 地址都可以被隐藏。这种模式的一种典型用法就是在防火墙与防火墙之间通过虚拟专用网的连接时进行的主机或拓扑隐藏。

在传输模式中,只有更高层协议帧( TCP、UDP、ICMP 等)被放到加密后的 IP 数据报的 ESP 负载部分。在这种模式中,源 IP 地址和目的 IP 地址以及所有的 IP 报头都是不加密发送的。

加密点不等于通信点的时候就是隧道模式,如果加密点等于通信点的话就是传输模式。但是要注意,默认情况下都是隧道模式

基于隧道模式的IPsec

```

SITE1:

!

crypto isakmp policy 10//Ip sec using isakmp for the Security support

hash md5-IKE//数据包完成型散列算法。默认为SHA,数据包加密算法也可以用Encr定义

authentication pre-share //定义预先共享密钥

crypto isakmp key Cisco address 34.1.1.4

!//First Stage For IKE

!

crypto ipsec transform-set Lancer esp-3des esp-md5-hmac //AH ESP

mode tunnel

!

!

!

crypto map Lancer 10 ipsec-isakmp //10代表一个***,一个map可以有多个***

set peer 34.1.1.4 //设置对等体

set transform-set Lancer //设置转换集

match address SITE1-SITE2//设置感兴趣流

!

ip access-list extended SITE1-SITE2

permit ip 10.1.1.0 0.0.0.255 192.168.1.0 0.0.0.255 定义感兴趣流

!

interface Ethernet0/0

ip address 12.1.1.1 255.255.255.0

crypto map Lancer

```

```

SITE2

!

crypto isakmp policy 10

hash md5

authentication pre-share

crypto isakmp key Cisco address 12.1.1.1

!

!

crypto ipsec transform-set Lancer esp-3des esp-md5-hmac

mode transport

!

!

!

crypto map Lancer 10 ipsec-isakmp

set peer 12.1.1.1

set transform-set Lancer

match address SITE2-SITE1

!

ip access-list extended SITE2-SITE1

permit ip 192.168.1.0 0.0.0.255 10.1.1.0 0.0.0.255

!

interface Ethernet0/0

ip address 34.1.1.4 255.255.255.0

crypto map Lancer

```

show crypto isakmp key

show crypto isakmp sa

查看Ipsec 第一阶段

show crypto ipsec sa

查看第二阶段

感兴趣流可以认为是LAN中的流量,从而实现LAN to LAN流量的监控。

-----------某客户端存在NAT情况下--------------------

用accesslist deny 掉需要IPsec 的流量应用在NAT中

ip nat inside source list NAT interface e0/2 overload

但是,回归之前说到的 1 去往对端加密点 2 去往对端通信点,也就是终端的网关或者路由, 3 去往本端通信点

当出现 PC→ROUTER→NAT→公网→NAT→ROUTER→PC的情况下, 两台CE路由器拿到的地址是ISP自动分配的, 且周期性更新,这样去往对端通信点随时会变该怎么办呢。

问到以为IE SE方向同事说到twice NAT。 有兴趣的可以了解下。之前工作也遇到了这种情况, 但是我给出的建议是先获取静态的ISP地址最好,有违背技术职业道德。哎 自惭形愧。有好的方法也希望各位能在评论区指出。同时IPSEC ***对于重要数据传输不建议使用,直接采取购置专线的方式会更好解决这类问题