菜鸡一个,不喜勿喷。。。多多学习交流!

群里有人发了一个这个

一眼看上去就是钓鱼网站,点进去看一看:(PS:答主朋友因为钓鱼网站被骗了几百元,就是简单利用朋友借钱的骗局)

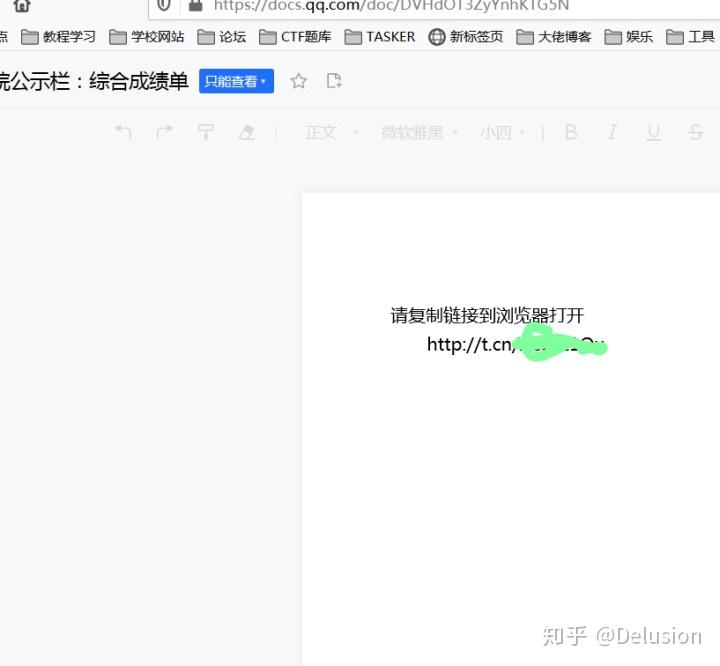

短网址还原下:

进去后类似这样

然后发现网站的主网站是这个,非常不对,钓鱼网站是这个网站后面接了一串字符,意识到这并不是真正的网站

然后发现网站的主网站是这个,非常不对,钓鱼网站是这个网站后面接了一串字符,意识到这并不是真正的网站

(

(

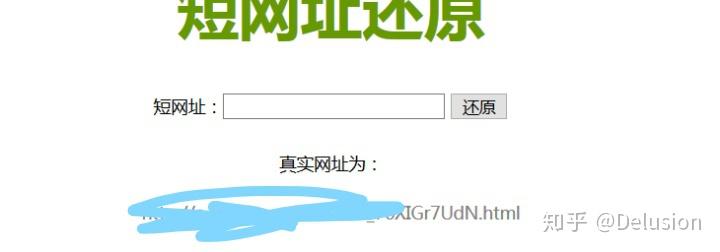

果然,F12进去发现,数据都转到了另一个网站,进去后也是这样类似的界面,那么就测试一下有没有sql漏洞

果然,F12进去发现,数据都转到了另一个网站,进去后也是这样类似的界面,那么就测试一下有没有sql漏洞

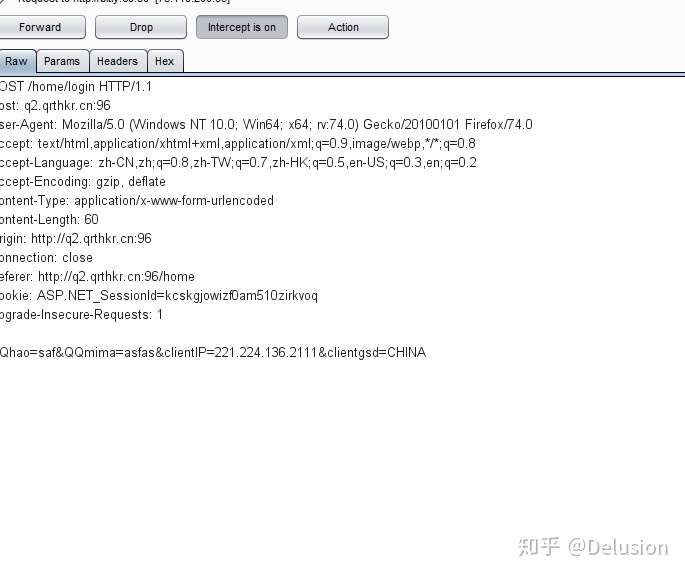

bp抓包,post注入下

连ip都发,那么就随便找个代理ip,扔到sqlmap里面去梭一把(答主在写CTF题目的时候,一直觉得sqlmap是个在渗透中很不常用的工具,直到这几天看乌云镜像和一些大佬的博客,才对这工具重视起来,当然能手注绝对是最好的)

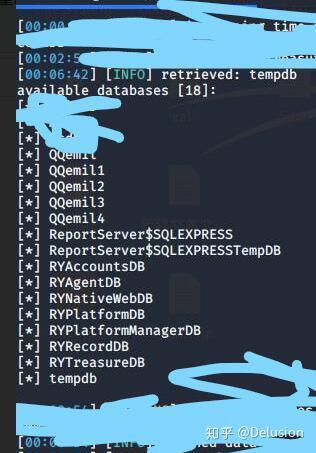

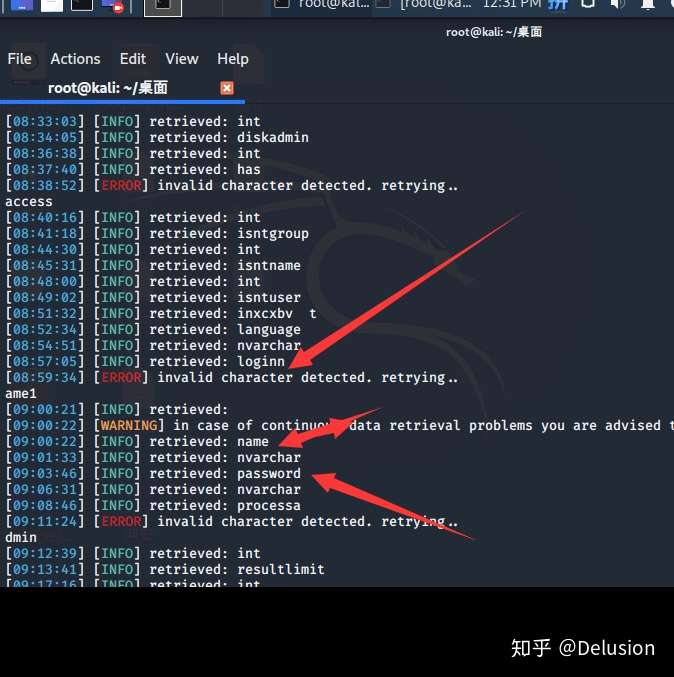

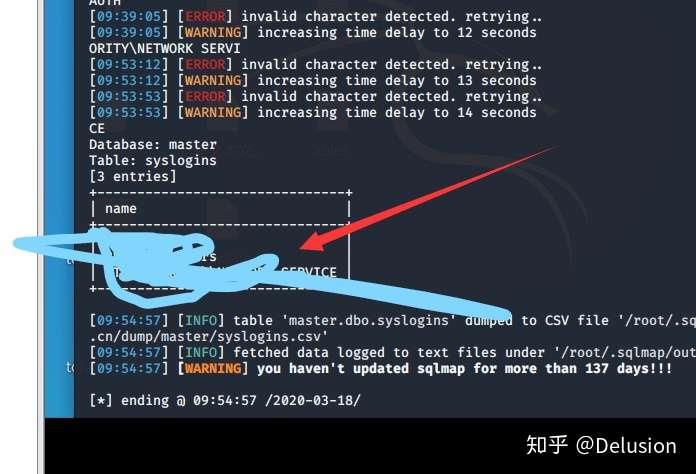

一开始是测试了账号和密码,都没有发现注入漏洞,结果在ip测试的时候发现有注入点,不过看到sqlmap一个一个字母的跑数据库,就可以想到手注是个多么艰巨的过程,当然,有经验的师傅看到master数据库就知道不用再跑了,然后套路跑表,发现有几百个表,当然就不能让它跑下去,找master中存重要信息的表,百度了下: sysoledbusers, syslogins,syscolumns, sysusers,每个测试下,发现syslogins有数据,查了下主要可能有,user,password,name,loginname等,当作学习就跑了全部出来看看:

果然,接下来就是查列了,最后在name,password查到了账号密码,sa弱口令,

醉了,然后就是后台,然后发现网站打不开了。。。。行,才半天就没了,

当然我也做了相应的信息收集,在whois上查了ip,网站,但是全是一些空壳公司和注册人,反查并没有查到什么有用信息,唯一可能就是发现了一些和这个钓鱼网站差不多的域名(估计都是钓鱼网站),发现这个是最新的,其他已经打不开了,PS:邮箱页面的网站不要打开,不是我这个网站,只是拿来示例用的,这个示例网站的主人是个人精,有假后台(会弹100+弹窗那种,还写着一些挑衅的话语,找到真后台,发现是宝塔页面就没动了,而且还对QQ做了过滤,过滤了一些弱密码,和相同QQ号过滤,是个猴精,有大佬想动的可以私信我。发你后台,省下时间)最后说一句,查ip的时候发现这两个ip地址都是四川西部数码什么的,地址是一样的,很奇怪。小白写的不好,大佬勿喷。。