此次攻防世界上的高校战“疫”网络安全分享赛有幸分享了一道题目。水平还很菜但是这次经历也对我自我激励也起到了很好的作用。本来想出一道pwn题的但是进了出题群后,乖乖面向大佬自闭,修改题目。。QAQ。

题目说明

Misc-隐藏的信息

WP

首先解压文件,发现一个二维码和一个加密的压缩包。

一般CTF比赛中都可以通过图片获得压缩包的密码,但是这其实是一个伪加密压缩包。

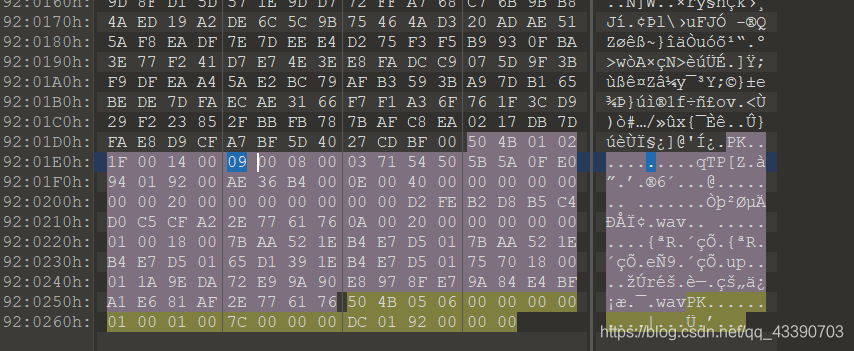

使用010editor修改文件标志位.

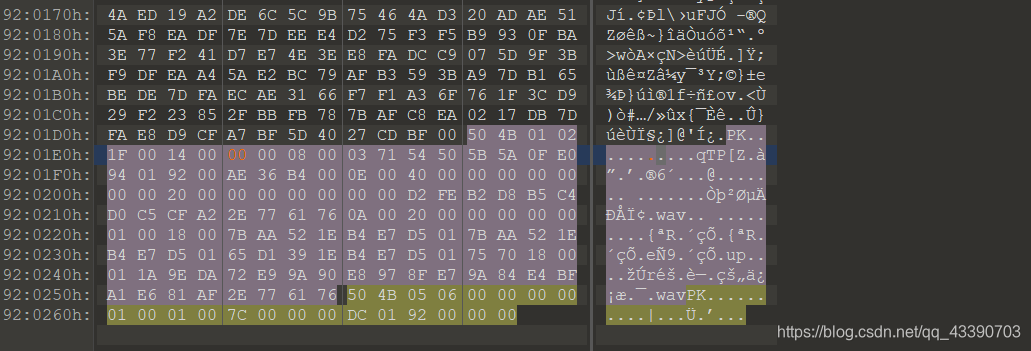

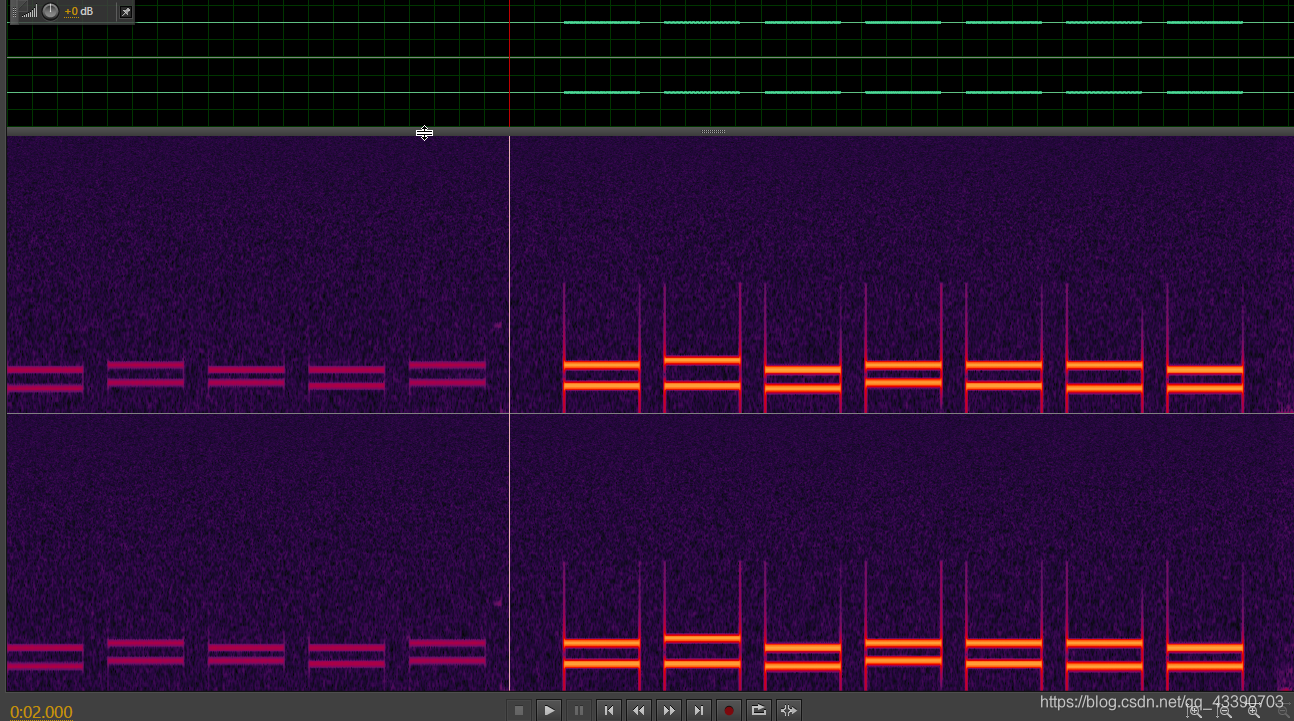

解压得到一个WAV文件,放入Adobe Audition CS6中分析一番。

发现频谱当中有特殊信息

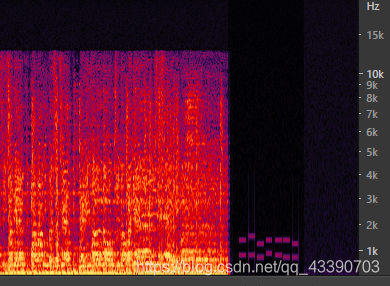

发现音频首段有一节空的内容,仔细观察发现另一节信息在开头处(调大分贝可以使得隐藏信息更加明显)。

把两端信息剪切出来,并且进行声贝调整和频率处理,使得图像清晰。

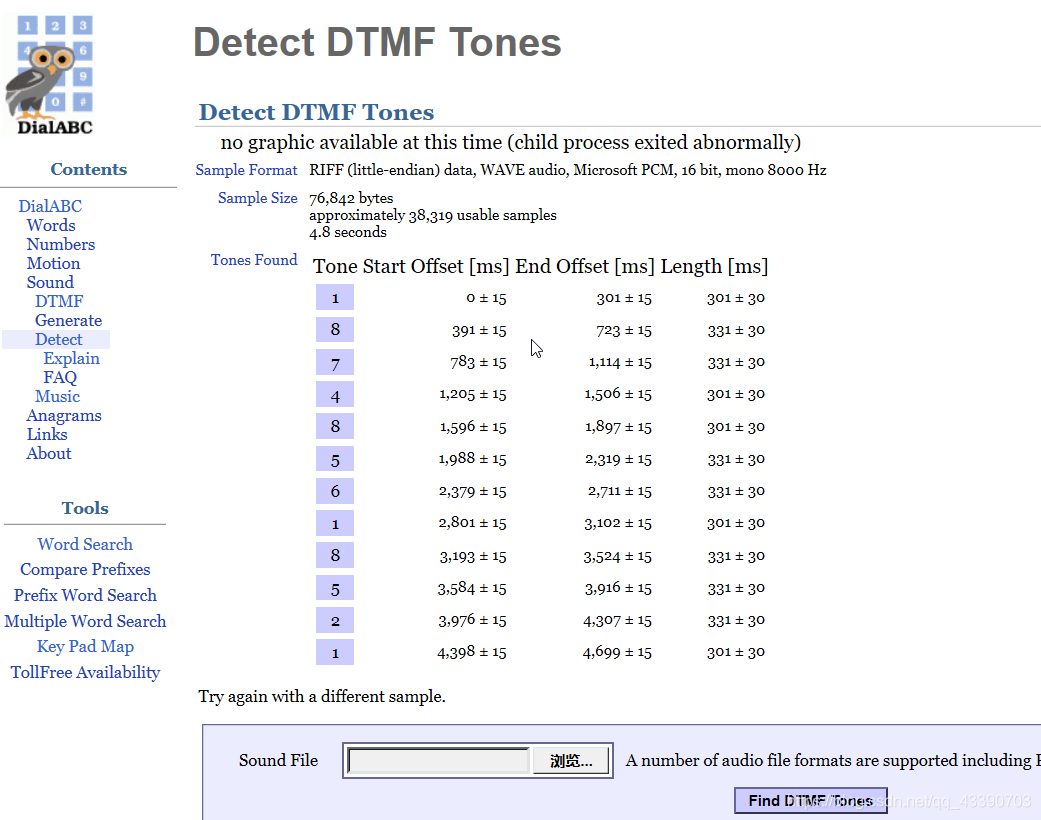

这是一段电话拨音号。调大分贝以后可以听到一段拨号的声音。

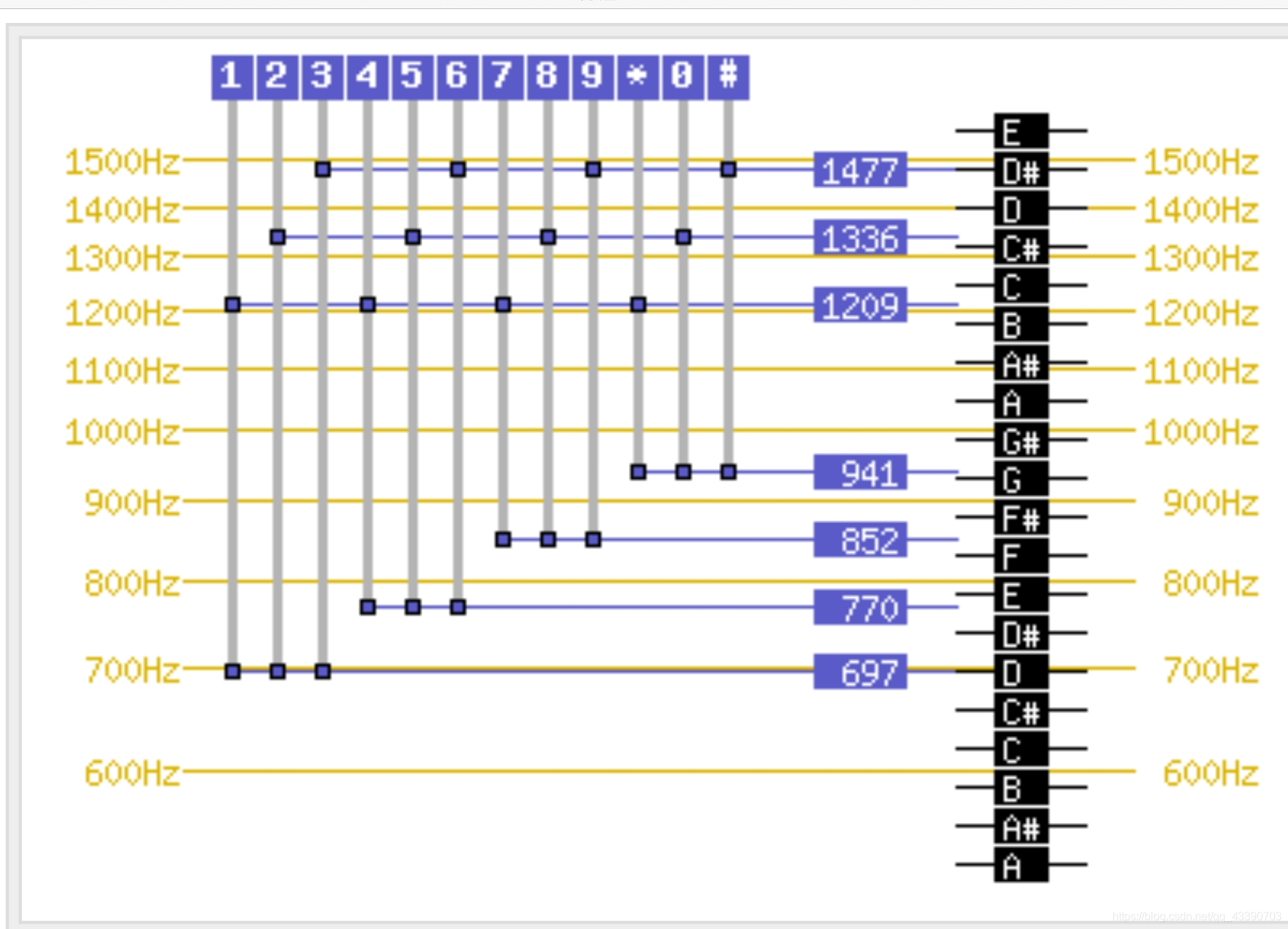

可以用matlab编写DTMF相关的脚本来识别。

数字数量不多或者直接识别相关的信息。

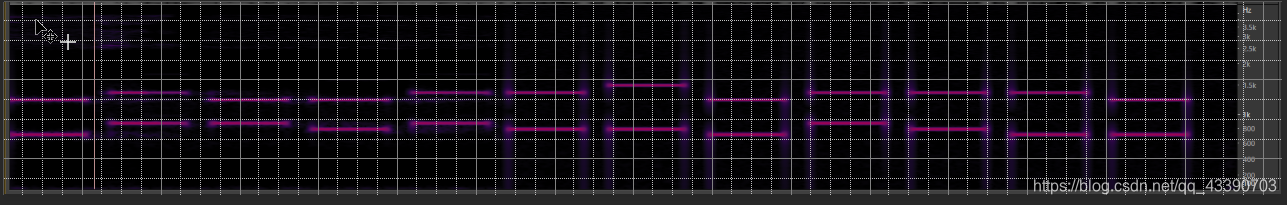

对音频进行简单处理(调整频率分辨率,以及简单去噪,使得线条更方便后面对比)以后,截图放入PS中并打开标尺:

可以看到很清晰的上下相对关系。

通过每一层的上下对比的关系,能很容易的写出对应的数字:

一种很简单的对比思路就是对应标注的方法:

根据文件标题的提示:纯数字信息,所以其是纯数字,所以基本可以先排除由下向上第一个频率排位为4的三个拨号音:0,#,*

例如第一个拨号音:

两根线所属的上下先出现的“排名”:(1,1)所以对应为数字1的拨号音。依次能分辨所有的拨号音。

1 8 7 4 8 5 6 1 8 5 2 1

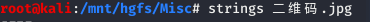

对形似二维码的图片进行分析:

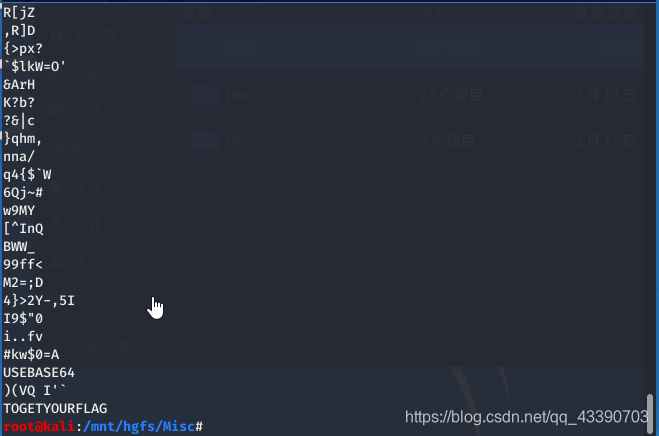

命令行使用string命令:

发现其中的字符中有有效内容:

末尾提示:

USEBASE64

TOGETYOUFLAG

所以flag是:

flag{MTg3NDg1NjE4NTIx}

出题感想:出题思路来自米特尼克的自传中的电话拨号音,出提前2天看到米特尼克利用电话拨号音来实现一个重拨号,感到十分好奇。于是去学习了解了一下。从而构造了这么一道题目。

水平实属有限,而且是第一次给正规比赛出题,害怕题目出的太偏僻没有解题价值,也担心题目太水沦为签到题,所以只设置了识别播音号这一个难点,如果对这个知识点了解的话应该解题只是时间问题。

这题还故意设置了两个小项,一般比赛遇到二维码修复都是有价值的,这次看出题群大佬吐槽,这道题二维码修好了还不给flag。。甚至扫了二维码提示都没得。其实这里只需要strings既可以得到提示:需要对内容base64加密得到flag。而电话拨号音也是故意掉低了前半段的分贝来混淆视听,再一个伪加密就完成了题目所有知识点内容的涵盖。=

另外:电话拨号音还可以有其他方法识别,可以在GitHub上有相关的脚本识别,也有在线网站可以直接识别,但是后面两个方法可能需要对音频内容进行简单的处理才可以达到绝对正确的识别,。所以这里仅用比较原始的方法(毕竟内容比较少,人眼阅读也不过1、2分钟时间)

题目文件以及知识点详解

不断的学习,留下记录,希望以后能清晰看见自己成长的足迹~