小县城里的稳定工作,身边的三五好友,晚饭过后出去喝点小酒,聊聊人生,迷茫又安稳。。。

---- 网易云热评

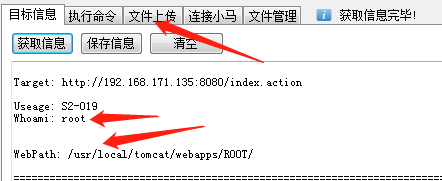

一、Struts2漏洞

1、在交互页面找到**.action页面

2、打开K8 struts2,将目标地址放进去

3、选择不同的漏洞获取信息,如下则存在漏洞,接着就可以文件上传了

4、其他漏洞检测工具

二、java反序列漏洞

1、存在漏洞的jboss网站

2、将地址复制到工具的目标地址栏,获取信息

三、tomcat弱口令漏洞

1、找到登陆界面 http://192.168.171.135:8080/manager/html,默认账号密码:tomcat:tomcat

2、上传war包

3、上传后,会在上面自动生成一个目录

4、输入war包中的密码就可以拿到shell了

四、weblogic弱口令拿shell

1、一般开放7001或7002端口都是安装weblogic的主机

2、在目标url后面加上console一般就是登陆页面

http://192.168.171.135:7001/console/login/LoginForm.jsp

3、弱口令:weblogic,system,portaladmin,guest,Oracle@123

4、登录后找到deployments,点击install

5、点击upload your file(s)

6、选择上传的war包

7、访问192.168.171.135:7001/1,输入密码,获取shell

禁止非法,后果自负

欢迎关注公众号:web安全工具库