在线web编辑器,也叫做富文本 编辑器。

富文本编辑器,Rich Text Editor, 简称 RTE, 是一种可内嵌于浏览器,所见即所得的文本编辑器。

富文本编辑器不同于文本编辑器,程序员可到网上下载免费的富文本编辑器内嵌于自己的网站或程序里(当然付费的功能会更强大些),方便用户编辑文章或信息。比较好的文本编辑器有kindeditor,fckeditor等。

这样的程序,能够在网站上写文档的时候,就像使用word一样,丰富多彩,且不需要写文档的人懂html代码。

但正是由于这种富文本编辑器,带有word的功能,图片显示(它的图片显示相当于word的外部链接图片的形式。word可以是外部链接显示图片,就是一个word文档,但是会有多个其他图片的文件,也可以是嵌入word内部数据,所以只有一个word文档),所以就很有可能造成文件上传漏洞。

实验环境:

- win2003

- IIS服务器

- ewebeditor编辑器

模拟实验:

把编辑器的目录放到网站目录下,然后在物理机上访问该网站

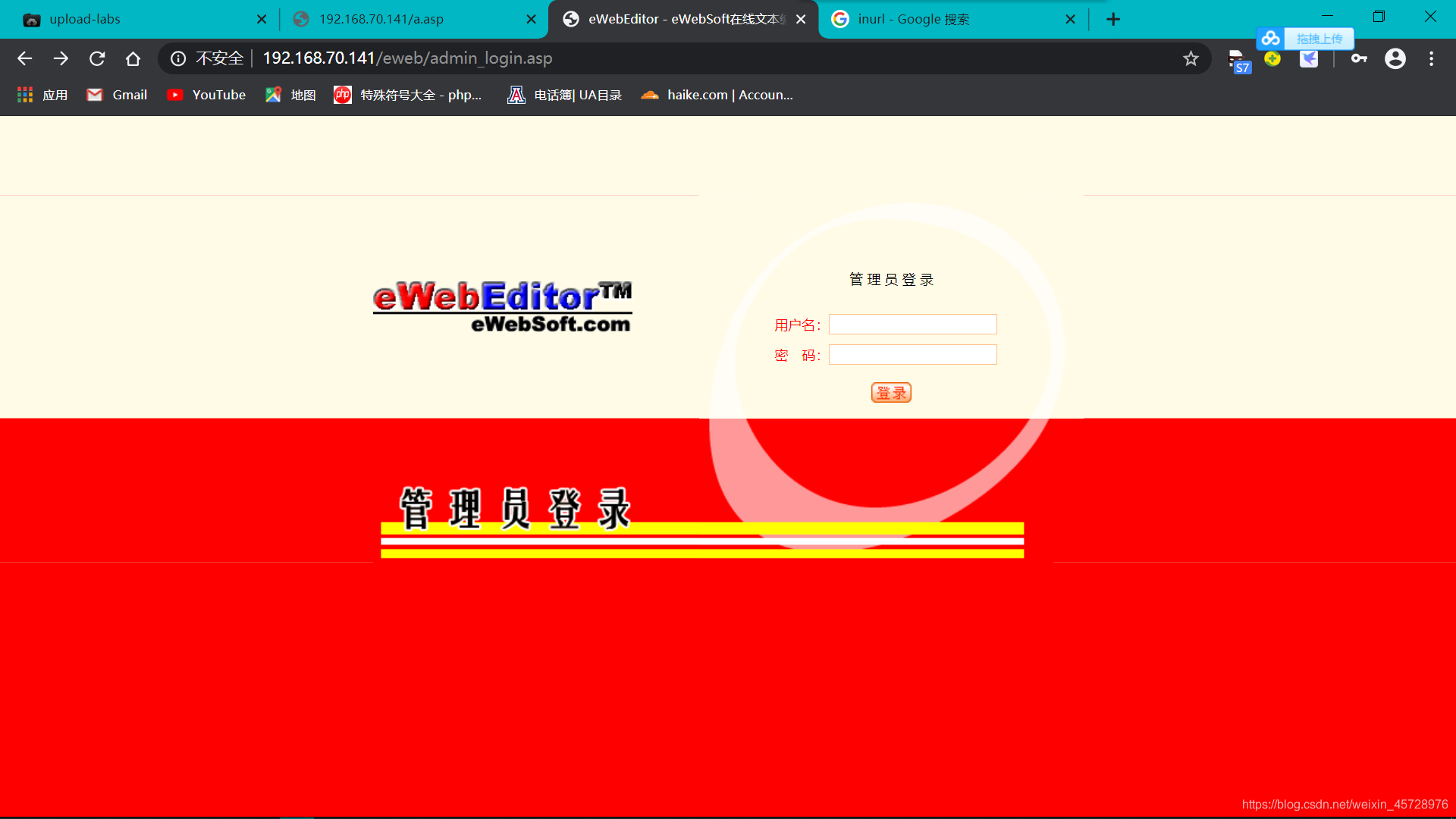

用户密码默认为admin,admin

由于版本问题,最好在旧版的IE浏览器中使用该编辑器

目录遍历漏洞模拟

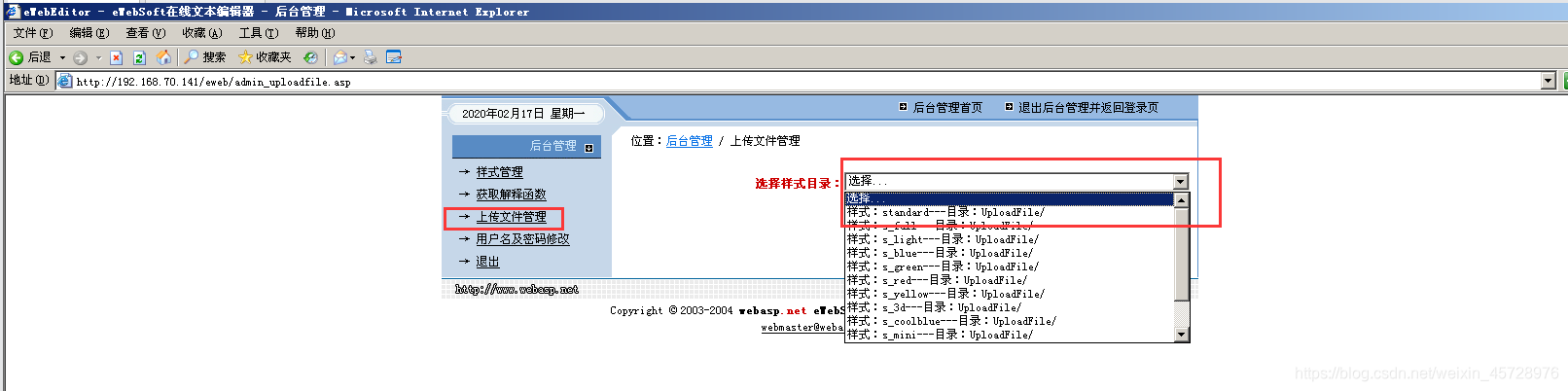

1、点击上传文件管理,随便选择一个目录

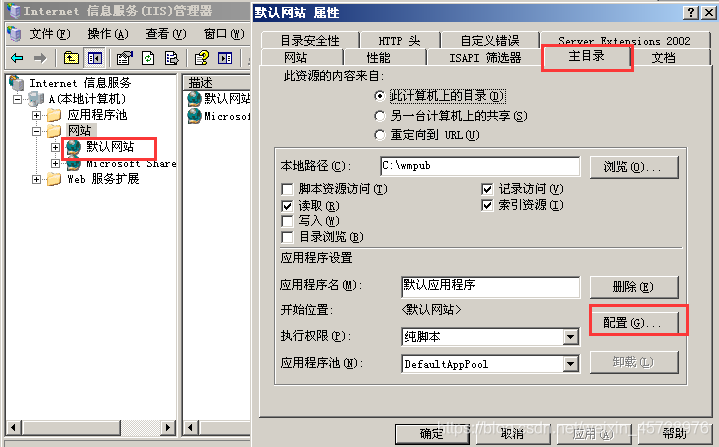

2、点开默认网站的属性,找到主目录,点击配置

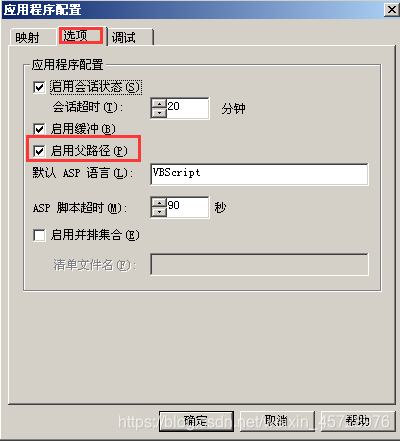

3、点击选项,勾选启用父路径

4、回到网页在网址后面加&dir=../../..就来到了C盘的根目录,并且可以随意删除

文件上传漏洞模拟

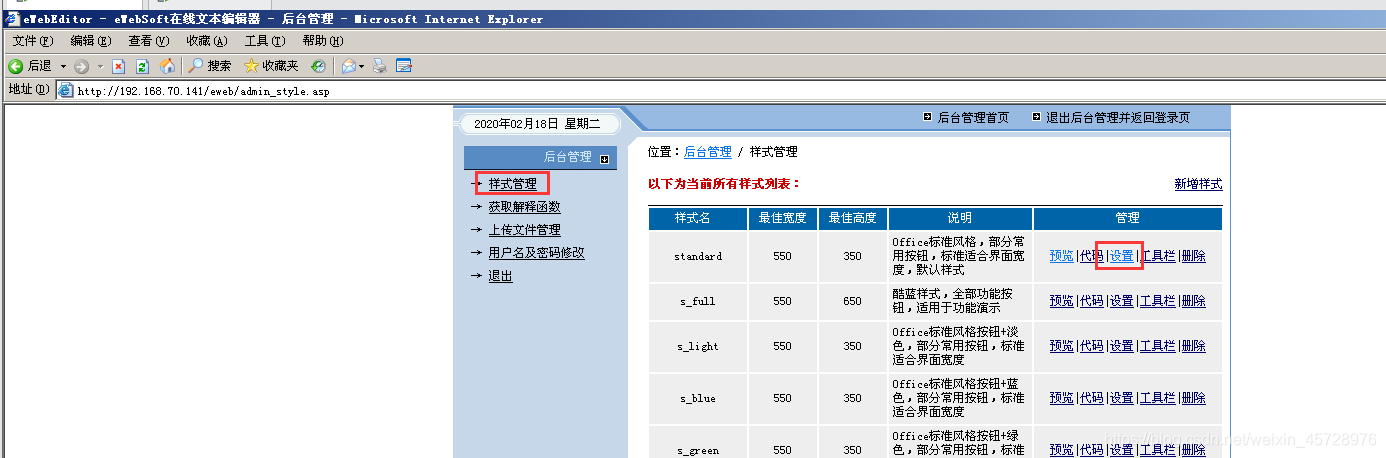

1、点击样式管理,选择设置

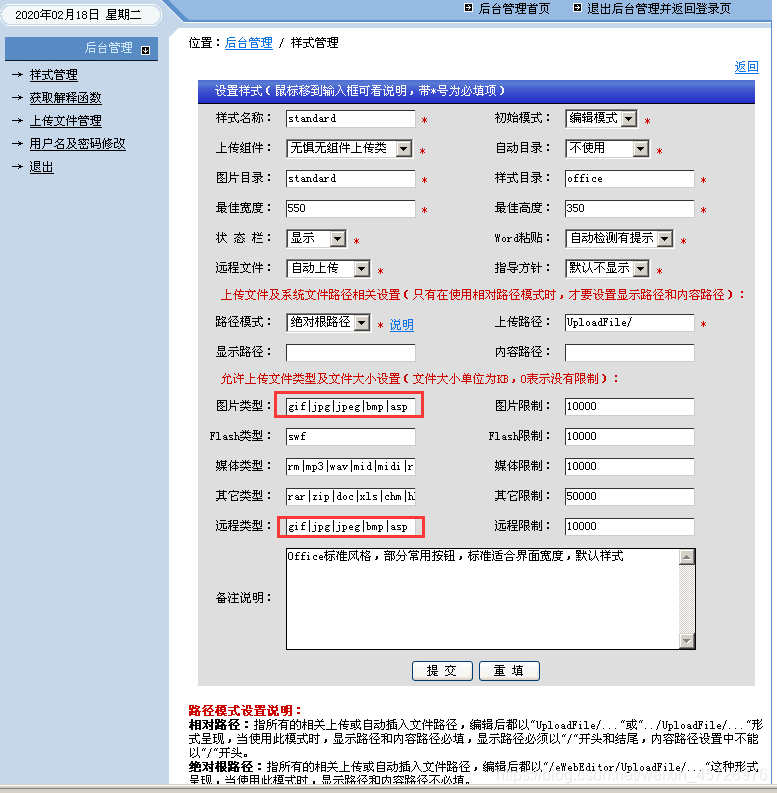

2、在两个选框中加入|asp后面的限制也可以改大点,方便上传大马,点击提交

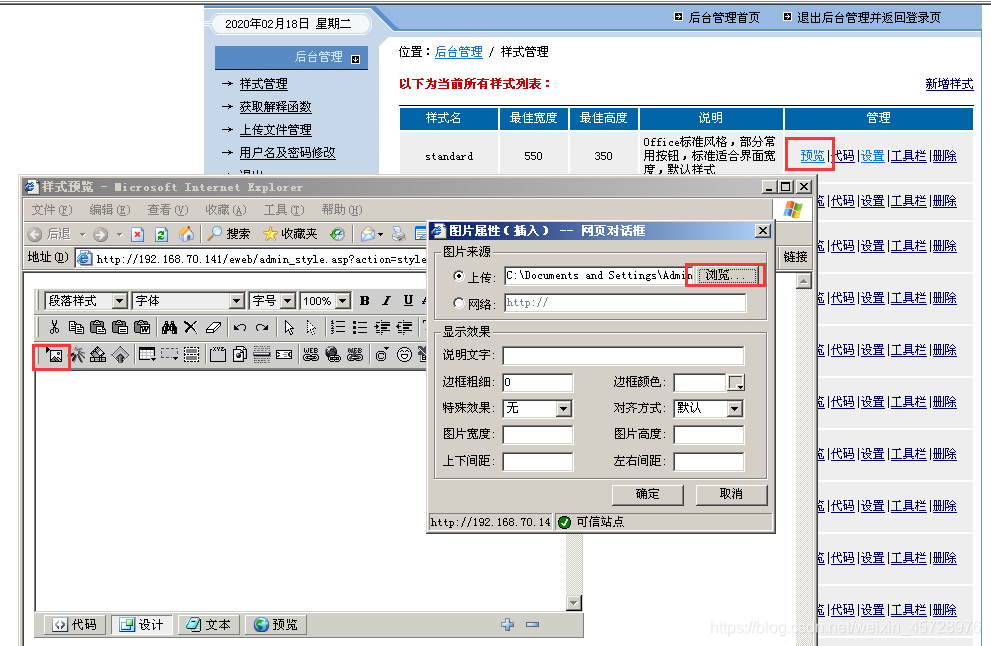

3、点击预览,然后点击图片上传大马

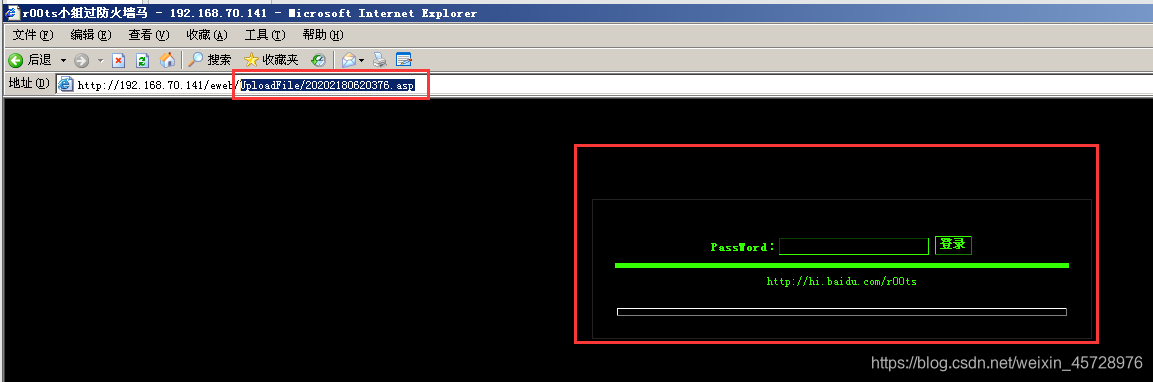

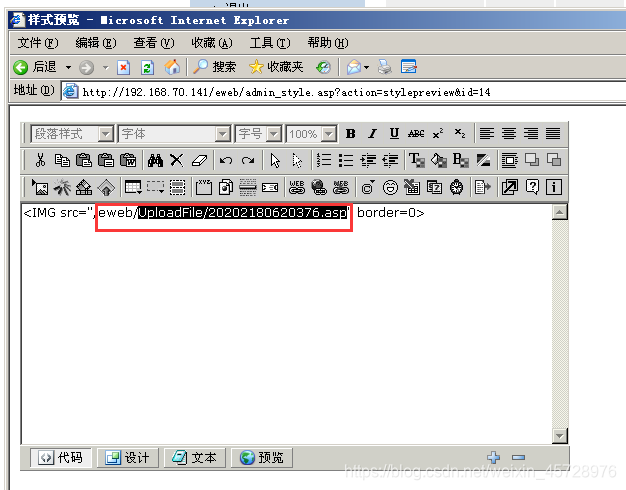

4、上传大马后点击代码

5、將显示的路径复制下来

6、将路径粘贴到网址上,可以登录大马了