1>dnsmap起源于2006年,是受到一个叫做“The Thief No One Saw”的小故事的启发后开发的,这个小故事能在Paul Craig的书《Stealing the Network - How to Own the Bow》中找到。

dnsmap 主要用来在渗透测试的信息收集阶段来协助测试网络的基础设施的安全性,它能发现目标的网段,域名,甚至是电话号码等等。

子域名穷举在穷举子域名方面也是一项新的技术,尤其是在域传送技术失效的时候。(在最近我很少看到公开允许域传输的例子)

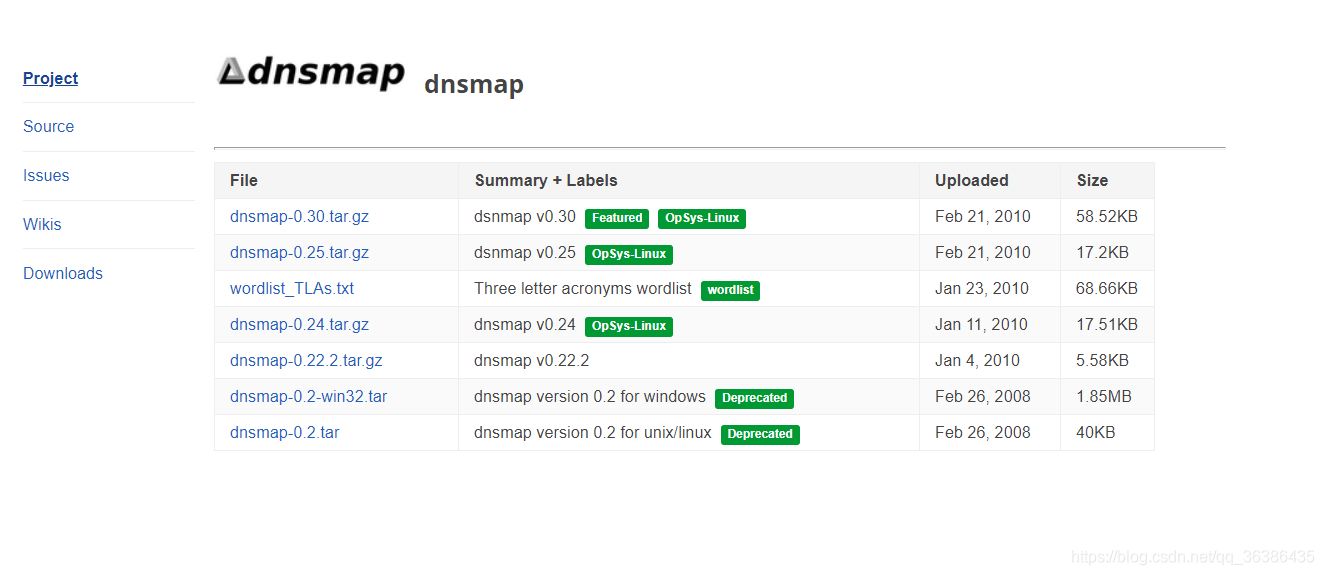

工具来源:http://code.google.com/p/dnsmap/

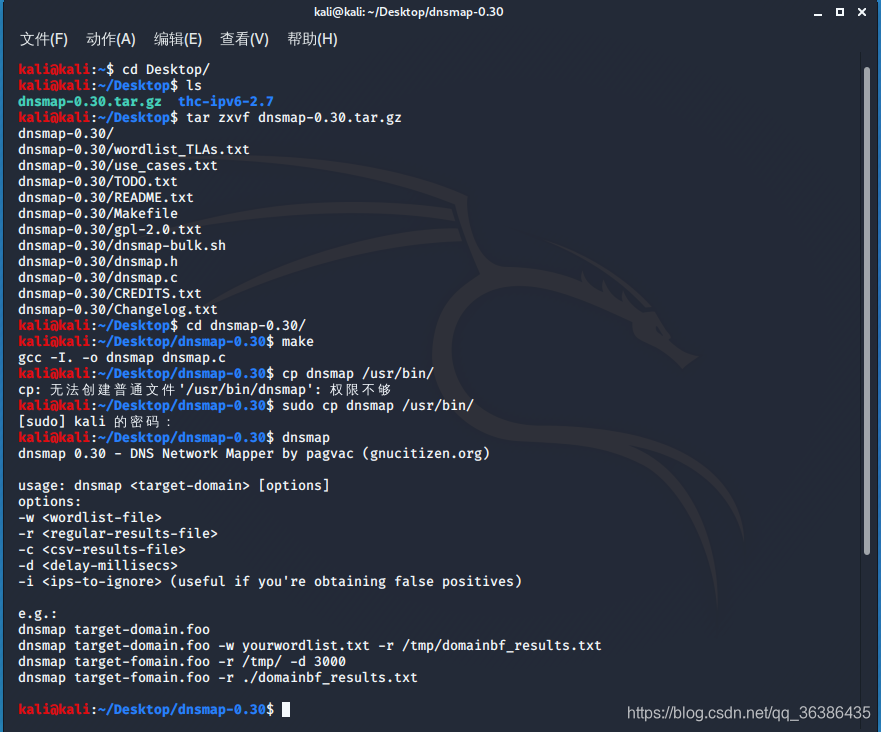

2>安装

下载之后放到kali系统上

3>使用方法:

-w 手动指定字典

-r 保存成正则的文件

-c 保存成csv的文件

-d 显示millisecs

-i 忽略入侵防御系统

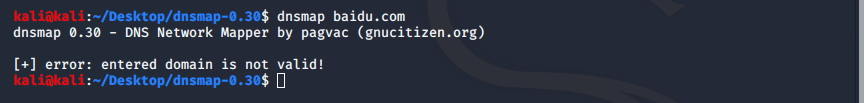

因为防火墙的原因,这里穷举失败:具体用法就是那样的,知道即可

dnsmap target-domain.foo

dnsmap target-domain.foo -w yourwordlist.txt -r /tmp/domainbf_results.txt

dnsmap target-fomain.foo -r /tmp/ -d 3000

dnsmap target-fomain.foo -r ./domainbf_results.txt