网络安全应用中的风险,社会工程学

《中华人民共和国网络安全法》是我国第一部全面规范网络空间安全的基础性法律,是建设网络强国的制度保障,于2017年6月1日正式实施.

网络安全问题起因

内因:

- 设计:缺乏安全考虑

- 实现:代码编写时,有意无意留下的bug

- 配置:默认的配置

- 管理:弱口令,内部人员无意或恶意操作

外因: - 人为

- 非人为

网络安全的基本要素 - 保密性

- 完整性

- 可用性

- 可控性

- 不可否认性

社会工程学攻击形式 - 收集敏感信息

- 网络钓鱼攻击

- 密码心理学攻击

网络攻击 - 欺骗

- 监听

- 拒绝服务

- 暴力攻击

- 木马

- 病毒

- 社会工程学

网络攻击、信息收集、加固

攻击的位置:远程攻击,本地攻击,伪远程攻击.

攻击的方式:分布式工具,脚本或程序,自治主体,工具箱,用户命令.

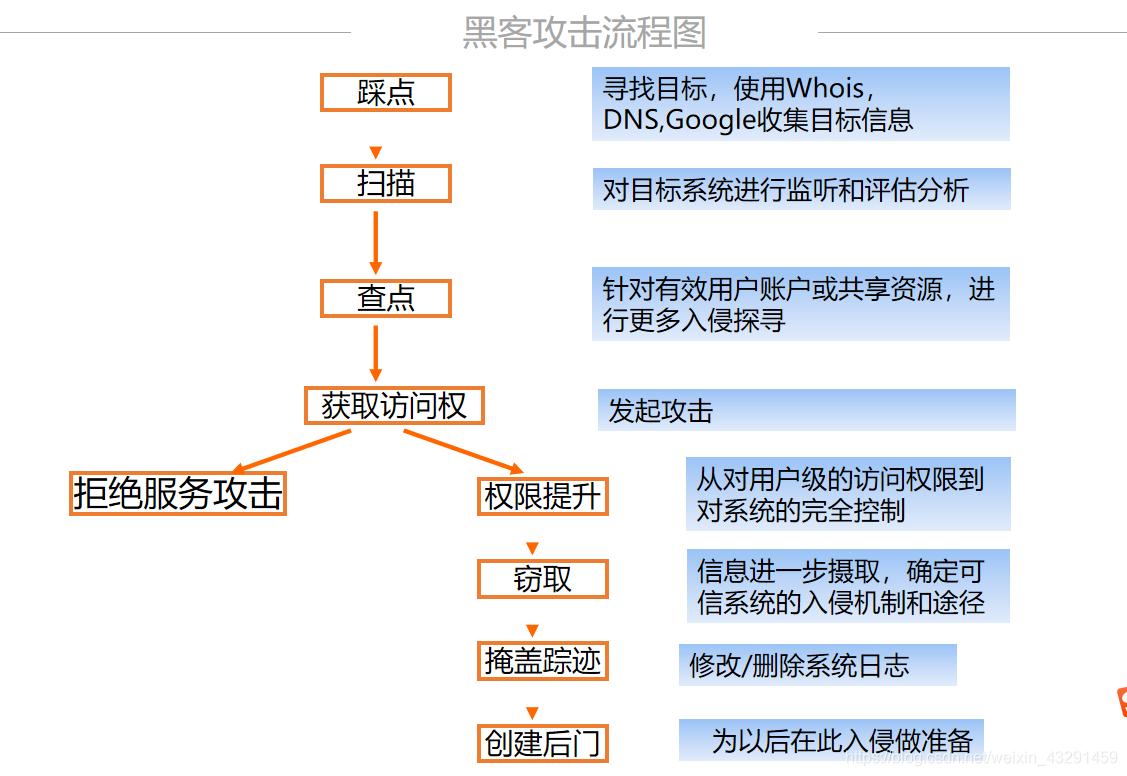

黑客攻击流程图:

攻击流程:

信息收集

- 主机扫描

| 名称 |

|---|

| Request timed out(响应超时) |

| Destination host Unreachable(目标不可达) |

| Bad IP address |

| Unknowable host(不知名主机) |

| No answer(无响应) |

| Ping 127.0.0.1 |

| no route to host(网卡工作不正常) |

-

端口扫描

向目标主机的个各个端口发送连接请求,根据返回的相应判断是否开放.

TCP connect()扫描

TCP SYN扫描

TCP FIN扫描

UDP扫描 -

漏洞扫描

原理:通过远程监测目标主机TCP/IP不同端口的服务,记录目标的回答.

实施攻击

- 病毒与木马攻击

- 文件上传漏洞攻击

- XSS跨站脚本攻击

- SQL注入攻击

- 嗅探与ARP欺骗

- 缓冲区溢出

- 拒绝服务攻击

渗透的最终目标就是获得服务器最高权限,常用的提权原理:溢出提权.

后渗透攻击

掩盖踪迹,删除或替换的日志文件.

干扰IDS正常运行和修改完整性检测标签.

创建后门:即在目标机上的软件,可以使攻击者随时连接到目标机.

信息收集 - 域名信息

- 目标网站系统

- CMS指纹

- 开放服务

- 开放端口

- 内部网络结构,域组织

主机加固

1)分析测试报告

2)关闭 C$ , D$ , E$ ,IPC$ ,空连接等默认共享:

一种办法就是把ipc$ 和默认共享都删除,但是重启之后还会有,这就需要修改注册表.

1.先把已有的删除

net share ipc$ /del

net share admin$ /del

net share c$ /del

2.禁止建立空连接

首先运行regedit,找到如下主键:

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\LSA]把RestrictAnonymous(DWORD)的键值改为00000001

3.禁止自动打开默认共享

对于server版,找到如下主键:

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters]把AutoShareServer(DWORD)的键值改为00000000

如果上面说的主键不存在,就新建一个再改键值.

另一种办法是关闭ipc$ 和默认共享依赖的服务(不推荐)

net stop lanmanserver

3)禁止NetBIOS

4)关闭445端口

提供局域网中文件或打印机共享服务(同139端口)

查看端口开放情况(netstat)

修改注册表键值

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\NetBT\Parameters"新建"|“DWORD值”,名称为SMBDeviceEnableed,值为0

5)禁止Telnet服务

6)禁止ftp服务

7)修改存在弱口令账号