ACL:访问控制列表,应用在路由器接口的指令列表(规则)

即告诉路由器那些允许哪些数据出入,拒绝哪些数据出入。

ACL工作原理:

ACL使用网络流量控制(过滤)技术,在路由器上读取网络层和传输层的报头信息。

(源IP 目标IP 源端口 目标端口),通过执行ACL定义的访问规则,进行数据流量控制和过滤,

达到网络访问控制的目的。 当一个acl中有多个rule 的话,按照RULE 的编号执行,

如有冲突,标号小的rule 命令有效。(华为设备默认允许所有ACL条目,思科拒绝所有)

ACL分类:常用的两种分类分别为基础ACL和高级ACL

基础ACL:标准ACL值检查数据包的源地址(200-2999)思科(1-99)

高级ACL:扩展ACL既检查数据包的源地址,也检查数据包的目的地址,

同时还可以检查数据包的特定协议类型,端口号等。(300-3999)。思科(100-199)

当我们使用一个 ACL 条目同时匹配多个地址的时候:

1. 确定多个地址的“公共部分”

a) 相同部分直接写

b) 不同部位 变成0

2. 确定与公共部分所对应的(通配符)

通配符与公共IP地址中不变的位对应的位置 写0

通配符与公共IP地址中变化的位对应的位置 写1

3. 例:综合部:192.168.1.0/24 ------> 192.168.2.1/24 设置1.0网段内,只有1 3 5 7 四个ip

可以访问2.0 网段。(计算出 1 3 5 7 四台机器的ip和通配符。)

192.168.1.1/24 --- NO 192.168.1.1 0000 0001

192.168.1.2/24

192.168.1.3/24 --- NO 192.168.1.3 0000 0011

192.168.1.4/24

192.168.1.5/24 --- NO 192.168.1.5 0000 0101

192.168.1.6/24

192.168.1.7/24 --- NO 192.168.1.7 0000 0111

192.168.1.8/24 公共部分: 192.168.1. 00000XX1 192.168.1.1

即 192.168.1.1 0.0.0.6

华为高级ACL配置:

实验目的

1)允许Client1访问Server1的Web服务

2)禁止Client1访问Server1的其它服务

3)允许Client1访问网络192.168.2.0/24

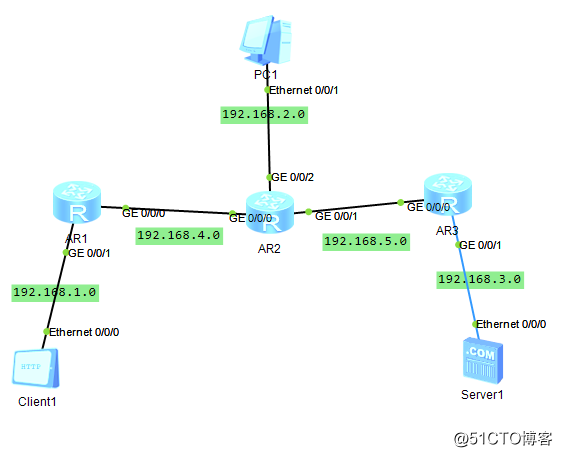

实验准备:如图

客户端,pc机,服务器分别属于1.0 2.0 3.0 网段

配置IP,RIP,实现网络互通

配置服务器web服务

实验步骤:

首先主机,路由器各端口配置IP地址,

其次配置RIP,实现全网互通

[R1]rip

[R1-rip-1]version 2

[R1-rip-1]network 192.168.1.0

[R1-rip-1]network 192.168.4.0

[R2]rip

[R2-rip-1]version 2

[R2-rip-1]network 192.168.4.0

[R2-rip-1]network 192.168.5.0

[R2-rip-1]network 192.168.2.0

[R1]acl 3000

[R1-acl-adv-3000]rule 20 permit ip source 192.168.1.1 0 destination 192.168.2.0 0.0.0.255

R1中创建ACL 3000,设置允许访问192.168.2.0 网络。

[R3]rip

[R3-rip-1]version 2

[R3-rip-1]network 192.168.5.0

[R3-rip-1]network 192.168.3.0

[R3]acl 3000

[R3-acl-adv-3000]rule 10 permit tcp source 192.168.1.1 0 destination 192.168.3.10

destination-port eq 80

设置允许客户端访问服务器WEB服务

[R3-acl-adv-3000]rule 20 deny ip source 192.168.1.1 0 destination 192.168.3.1 0

禁止客户端访问服务器的其他服务 如ping

[R3-GigabitEthernet0/0/0]traffic-filter inbound acl 3000

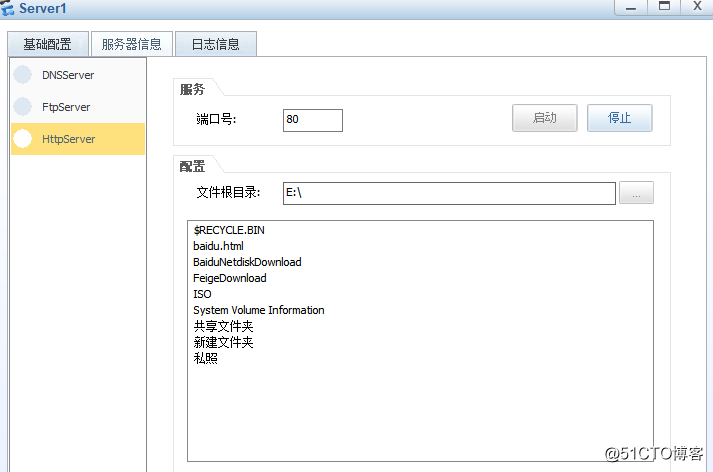

在服务器开启web服务:

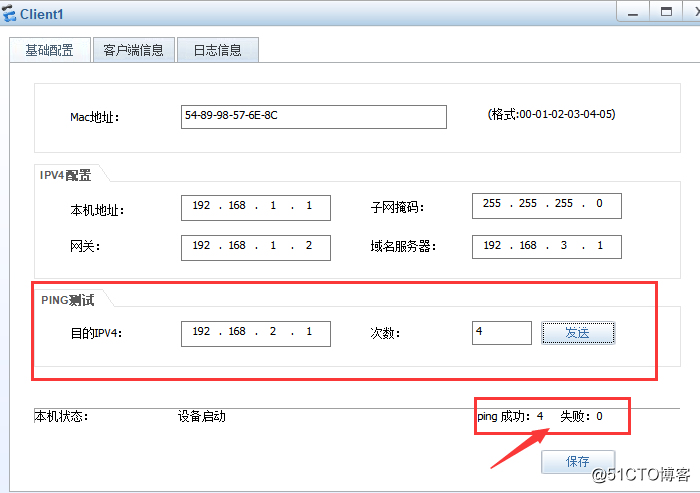

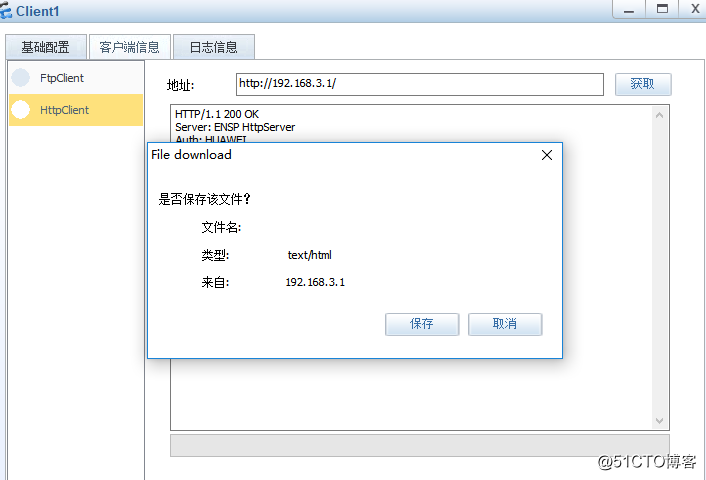

#实验验证:

(1).验证客户端1访问服务器的WEB服务。

(2).禁止客户端访问服务器的其他服务如ping:

(3).允许客户端访问网络192.168.2.0/24