0x01 view_source

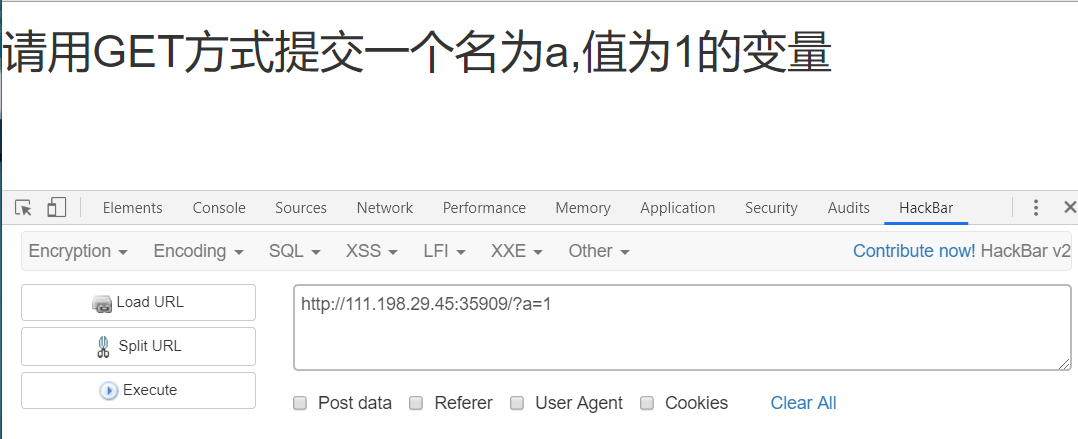

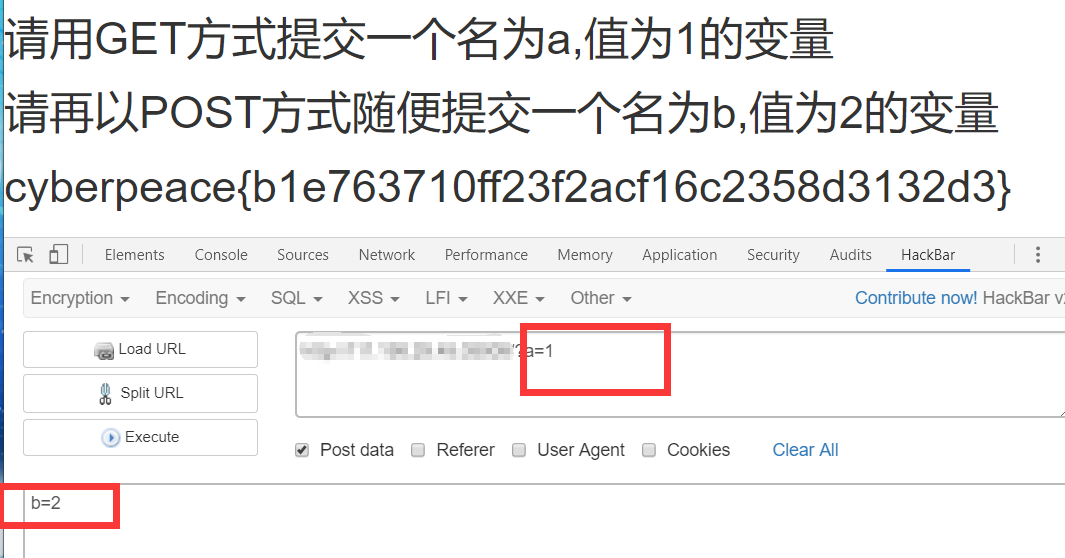

0x02 get_post

这道题就是最基础的get和post请求的发送

flag:cyberpeace{b1e763710ff23f2acf16c2358d3132d3}

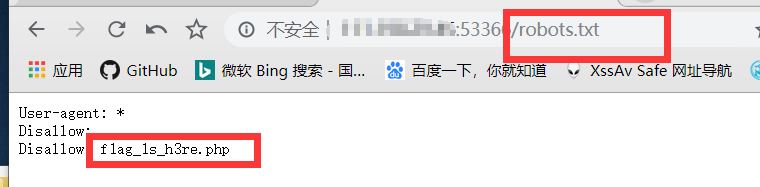

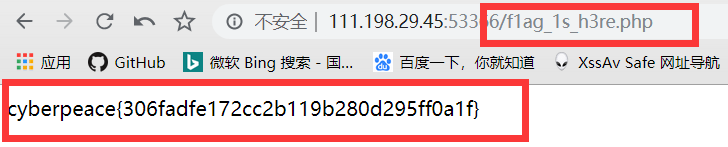

0x03 rebots

Rebots.txt 是用来声明该网站中不想被爬虫访问的部分,这道题直接访问rebots.txt文件

接着访问 f1ag_1s_h3re.php 页面即可得到flag

flag cyberpeace{306fadfe172cc2b119b280d295ff0a1f}

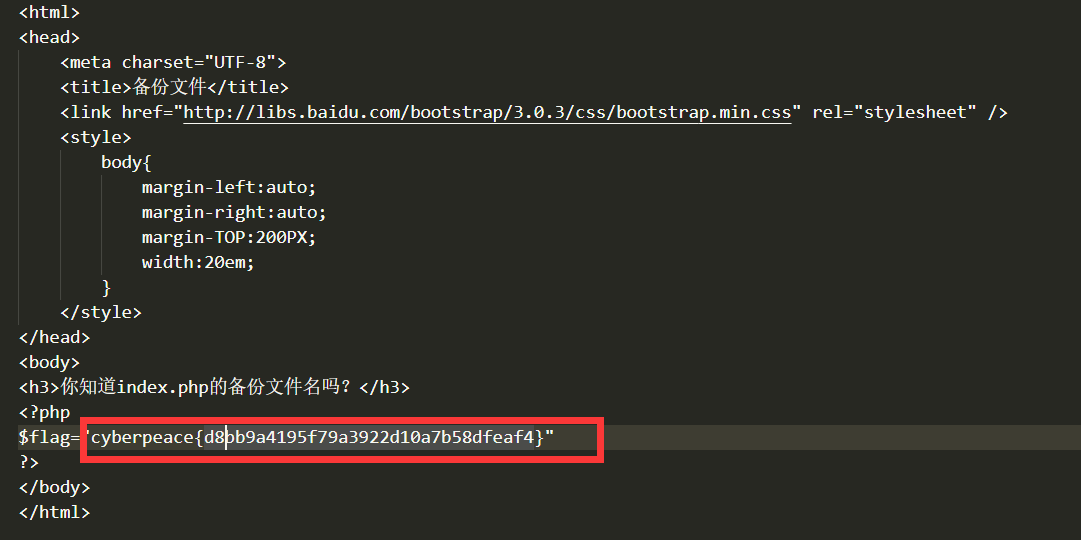

0x04 backup

这道题考察 index.php 文件的备份,直接访问 index.php.bak,下载得到文件

打开文件,得到flag

flag cyberpeace{d8bb9a4195f79a3922d10a7b58dfeaf4}

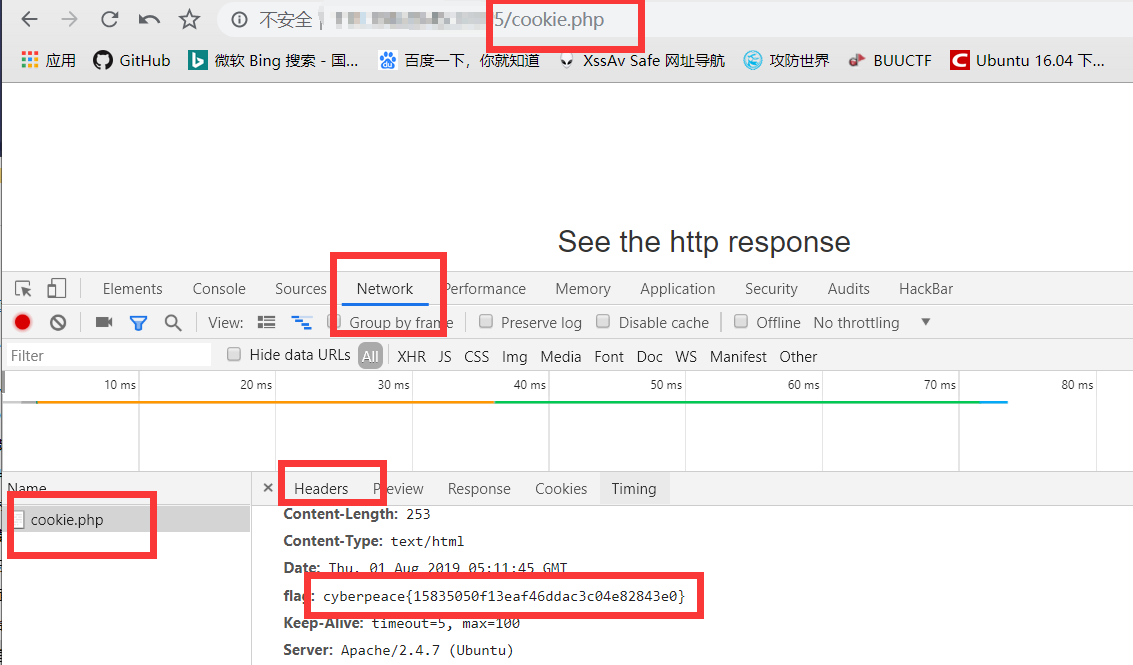

0x05 cookie

直接F12找到cookie,看到一个cookie.php

访问cookie.php,提示查看响应,在Headers中找到flag

flag cyberpeace{15835050f13eaf46ddac3c04e82843e0}

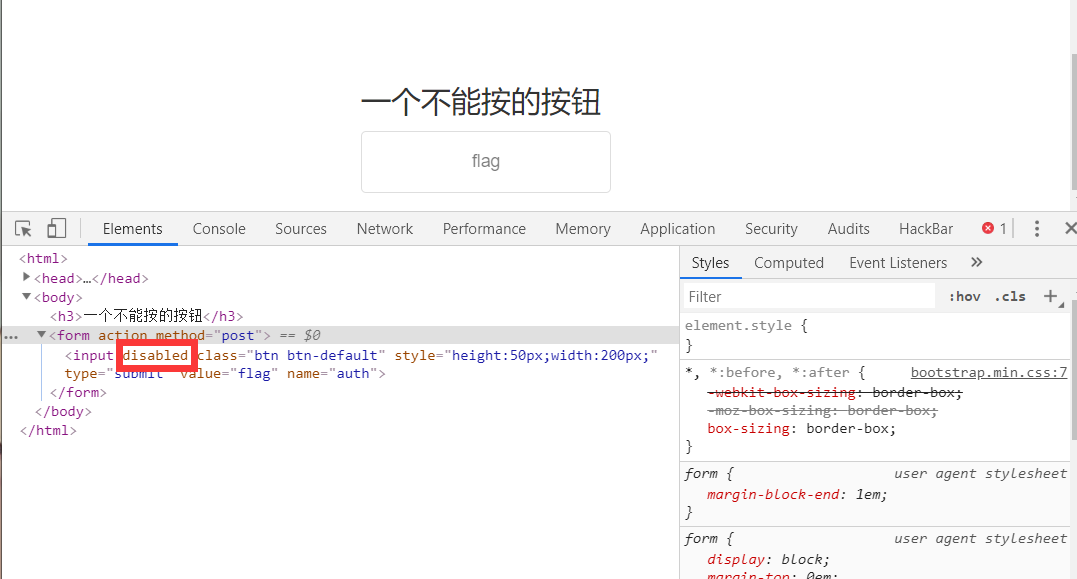

0x06 disable_button

直接审查新元素,删除按钮的disable属性就可以点击按钮得到flag

flag cyberpeace{a2e0ad504671922bb2113fe192a453b3}

0x07 simple_js

直接F12打开页面源码,发现一段js

<script type="text/javascript">

function dechiffre(pass_enc){

var pass = "70,65,85,88,32,80,65,83,83,87,79,82,68,32,72,65,72,65";

var tab = pass_enc.split(',');

var tab2 = pass.split(',');var i,j,k,l=0,m,n,o,p = "";i = 0;j = tab.length;

k = j + (l) + (n=0);

n = tab2.length;

for(i = (o=0); i < (k = j = n); i++ ){o = tab[i-l];p += String.fromCharCode((o = tab2[i]));

if(i == 5)break;}

for(i = (o=0); i < (k = j = n); i++ ){

o = tab[i-l];

if(i > 5 && i < k-1)

p += String.fromCharCode((o = tab2[i]));

}

p += String.fromCharCode(tab2[17]);

pass = p;return pass;

}

String["fromCharCode"](dechiffre("\x35\x35\x2c\x35\x36\x2c\x35\x34\x2c\x37\x39\x2c\x31\x31\x35\x2c\x36\x39\x2c\x31\x31\x34\x2c\x31\x31\x36\x2c\x31\x30\x37\x2c\x34\x39\x2c\x35\x30"));

h = window.prompt('Enter password');

alert( dechiffre(h) );

</script>

分析这段js可以得知上面的pass字符串是假的,真正的密码是下面那段19进制编码,将它转成字符串得到

55,56,54,79,115,69,114,116,107,49,50

再将它由十进制字符产转为字符你,可以得到 7860sErtk12

flag cyberpeace{7860sErtk12}

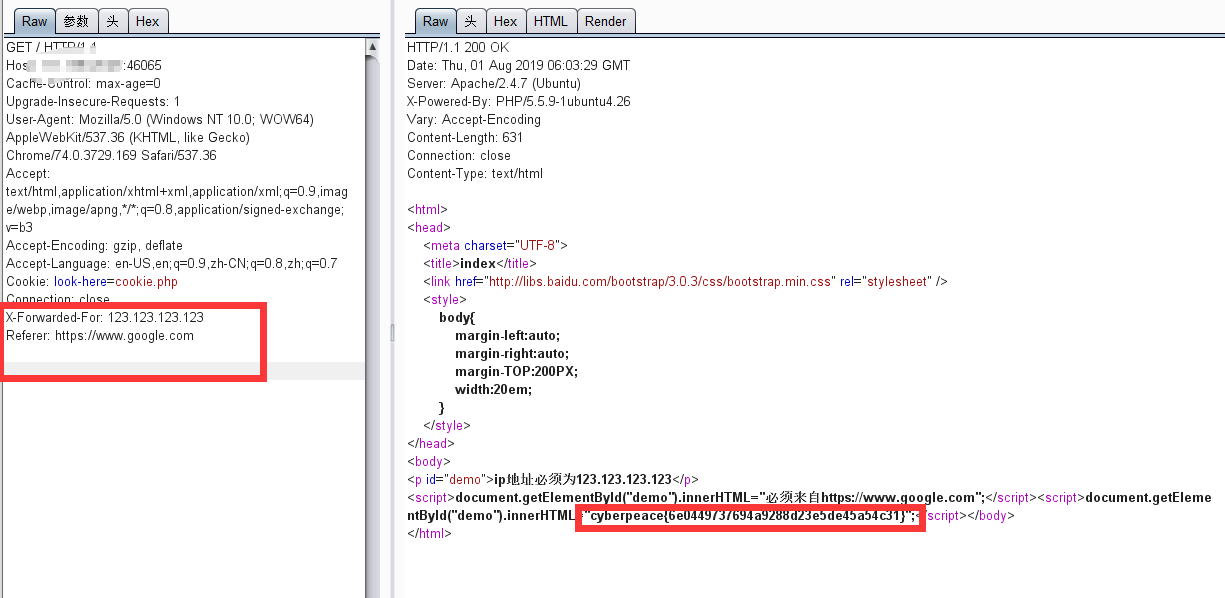

0x08 xff_referer

网页要求 ip地址必须为123.123.123.123,且必须来自https://www.google.com

直接抓包添加X-Forwarded-For: 123.123.123.123与Referer:https://www.google.com就好

flag cyberpeace{6e0449737694a9288d23e5de45a54c31}

0x09 weak_auth

0x10 webshell

index.php 一句话 直接用菜刀、中国蚁剑直接接shell,得到flag.txt文件

flag cyberpeace{09f2d95776e8939981f33144d4c7dc46}

0x11 command_execution

命令注入,没什么好说的

windows或linux下:

command1 && command2 先执行command1后执行command2

command1 | command2 只执行command2

command1 & command2 先执行command2后执行command1

flag cyberpeace{5110ae73939fe3bc61d190f39b986eef}

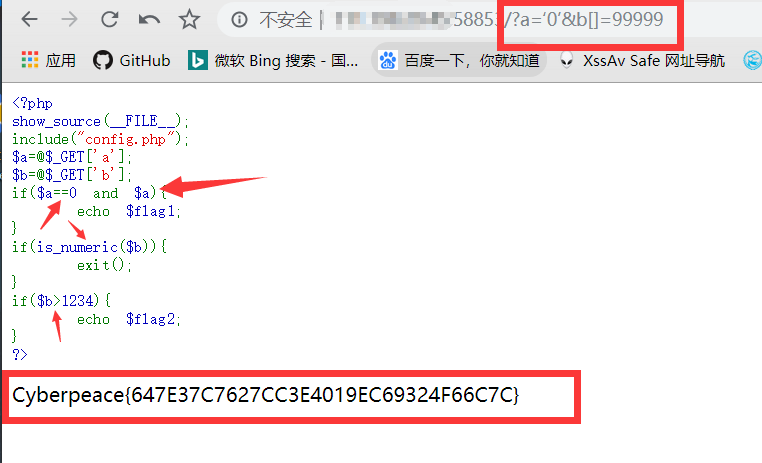

0x12 simple_php

一个关于php == 和 === 的问题,没什么好说的,a用‘0’绕过,b用数组

At last

新手题没意思,都是无脑题,但还是得把鸽了一个多月的wp写了(卑微+×,在线丢人)