最近自己也做了一下攻防世界的web题,自己作为一个小白也分享一下自己的感受理解和自己的思路。

(大佬绕过)

话不多说进入正题:

1、view_source

直接F12查看源代码

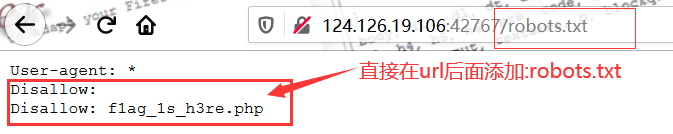

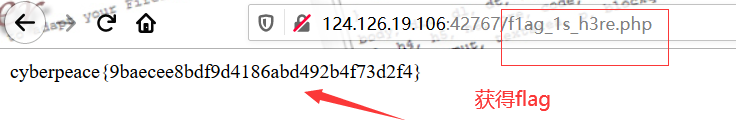

2、 robots

首先理解robots是什么?

robots是网站跟爬虫间的协议,用简单直接的txt格式文本方式告诉对应的爬虫被允许的权限,也就是说robots.txt是搜索引擎中搜索引擎网站的时候要查看的第一个文件。当一个搜索蜘蛛访问一个站点时,它会首先检查该站点根目录下是否存在robots.txt,如果存在,搜索机器人就会按照该文件中的内容来确定访问的范围;如果该文件不存在,所有的搜索蜘蛛将能够访问网站上所有没有被口令保护的页面。

这上面的百度百科的,自己个人的了解就是:robots是一个协议,作用是告诉爬虫robots里面的内容不能被搜索引擎搜索引擎。

3、backup

这个题是一个备份文件的题,就是需要知道index.php的备份文件名字

php的备份文件有两种,php的备份有两种*.php~和*.php.bak

直接在URL后面添加 :eg:/index.php.bak

4、cookie

cookie是服务器发给浏览器的一个身份验证信息的一个值,可以通过在浏览器控制台输入:document.cookie 获得

或者在浏览器网络里面获得

然后浏览器输入/cookie.php

然后在浏览器网络里面查看http response

然后在浏览器网络里面查看http response

获得flag

获得flag

5、disabled_button

修改disabled改成:abled

修改disabled改成:abled

就可以点击flag

6、weak_auth

6、weak_auth

发现是一个登录页面,经过测试发现用户名是admin,密码可以通过burpsuite暴力破解,这里我是直接输入123456就登录成功

7、simple_php

8、get_post

8、get_post

要了解get/post的方法

get简单的说就是直接在url后面添加参数

post需要在http包里面添加参数或者在Firefox的hackbar里面可以直接添加参数

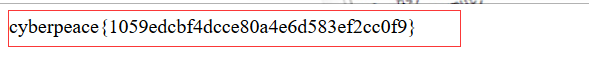

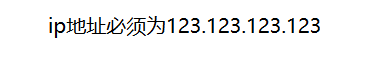

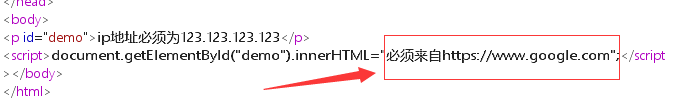

9、xff_referer

9、xff_referer

发现这个在根据前面的提示xff和referer可以修改

于是用burpsuite抓包

发现这个于是就在http包头里面添加

发现这个于是就在http包头里面添加

Referer:https://www.google.com

HTTP里面的X-Forwarded-For:ip,主要是说明用什么ip访问eg:必须用127.0.0.1访问

HTTP里面的X-Forwarded-For:ip,主要是说明用什么ip访问eg:必须用127.0.0.1访问

HTTP Referer是header的一部分,当浏览器向web服务器发送请求的时候,一般会带上Referer,告诉服务器该网页是从哪个页面链接过来的,服务器因此可以获得一些信息用于处理。(简单的说就是告诉服务器上应该页面是哪里的)

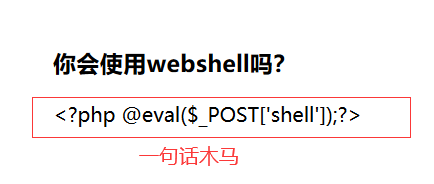

10、webshell

直接用菜刀链接(密码是shell)

ps:需要菜刀的可以网站下载(如果担心有病毒)可以在评论区留言,我分享给大家(保证没有病毒)

ps:需要菜刀的可以网站下载(如果担心有病毒)可以在评论区留言,我分享给大家(保证没有病毒)

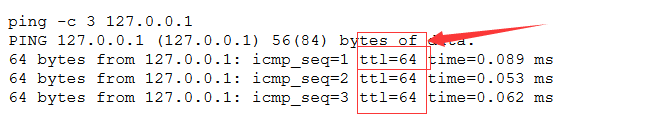

11、command_execution

这个题和dvwa上面的题有点一样,自己最开始用127.0.0.1&&ipconfig测试没有成功,后面看到了ttl值才想起是linux系统

ps:一般来说Windows ping的ttl一般是大于100,linux一般是小于100

ps:一般来说Windows ping的ttl一般是大于100,linux一般是小于100

操作系统里面的A&&B表示:先执行A在执行B。A|B:只执行B

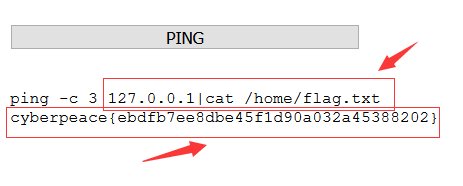

然后输入find命令查找flag文件

find / -name flag.* 意思是查找根目录下面名字是flag.开头的文件

发现在 /home/flag.txt下面

用cat命令查看这个文件

获得flag

总结

上面都是自己的一些做法和理解,如果有错误希望大家指出,共同学习~

小白在进步~

ps:需要菜刀的可以在评论区留言~