题目介绍:

背景介绍

某日墨者工程师收到一份求助邮件,帮忙解出压缩文件的密码,墨者工程师使用各种工具也没有破解出密码。

实训目标

1、认识zip压缩文件;

2、熟悉zip文件的压缩原理;

解题方向

熟悉zip加密特征后,16进制查看zip压缩文件并分析。

解题过程:

打开给出的靶机地址,然后将压缩包下载到本地。

1.下载得到的压缩包key.zip可以直接解压,得到havekey.zip

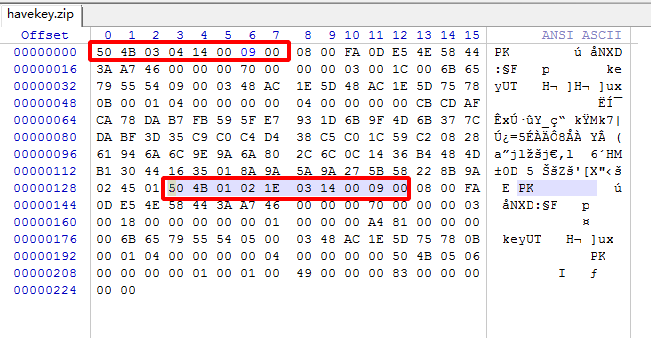

2.使用WinHex打开压缩包havekey.txt

3.将上图红框标注的内容0009改为0000,保存后退出。

4.重新解压修改过的压缩包,即可解压出key文件来。

5.将中文去掉即可得到key值。

分析总结:

背景:

转自(https://www.cnblogs.com/WhiteHatKevil/p/10246128.html)

ZIP支持基于对称加密系统的一个简单的密码,现在已知有严重的缺陷,已知明文攻击,字典攻击和暴力攻击。ZIP也支持分卷压缩。在近来一段时间,ZIP加入了包括新的压缩和加密方法的新特征,不过这些新特征并没有被许多工具所支持并且没有得到广泛应用。

ZIP支持基于对称加密系统的一个简单的密码,现在已知有严重的缺陷,已知明文攻击,字典攻击和暴力攻击。ZIP也支持分卷压缩。在近来一段时间,ZIP加入了包括新的压缩和加密方法的新特征,不过这些新特征并没有被许多工具所支持并且没有得到广泛应用。

ZIP文件是一种压缩文件,可进行加密,也可不加密。而伪加密是在未加密的zip文件基础上修改了它的压缩源文件目录区里的全局方式位标记的比特值,使得压缩软件打开它的时候识别为加密文件,提示输入密码, 而在这个时候,不管你用什么软件对其进行密码破解,都无法打开它!这就是它存在的意义!

ZIP伪加密:

第一个荧光标记条中:(压缩源文件数据区初始位置)

504B0304(文件头标记,4bytes)

1400(解压文件所需pkware版本,2bytes)

0900(全局方式位标记,2bytes)软件识别加密

第二个荧光标记条中:(压缩源文件目录区初始位置)

504B0102(目录中文件文件头标记,4bytes)

1E03(压缩使用的pkware版本,2bytes)

1400(解压文件所需pkware版本,2bytes)

0000(全局方式位标记,2bytes)压缩软件识别未加密标志