版权声明:本文为博主原创文章,未经博主允许不得转载。 https://blog.csdn.net/alex_bean/article/details/87854752

漏洞等级:中

Apache Tomcat默认安装包含"/examples"目录,该目录包含许多示例servlet和JSP。其中一些示例存在安全风险,不应部署在生产服务器上。

http://localhost:8080/examples/servlets/servlet/SessionExample 示例允许会话操作。因为会话是全局的,所以这个示例会带来很大的安全风险,因为攻击者可用通过操纵其会话来有效的成为管理员。

测试流程:

创建测试文件http://localhost:8080/examples/session.jsp,主要功能是获得session的skey值,并打印出来,代码如下:

<%@ page language="java" contentType="text/html; charset=ISO-8859-1" pageEncoding="gbk"%>

<%@ page language="java" import="com.servlet.*"%>

<!DOCTYPE html PUBLIC "-//W3C//DTD HTML 4.01 Transitional//EN" "http://www.w3.org/TR/html4/loose.dtd">

<html>

<head>

<meta http-equiv="Content-Type" content="text/html; charset=ISO-8859-1">

<title>Insert title here</title>

</head>

<body>

<%

String skey = (String)session.getAttribute("skey");

%>

<h2>

Welcome to "<%= skey%>" Login System!

</h2>

This is the first javaWeb Project!

</body>

</html>

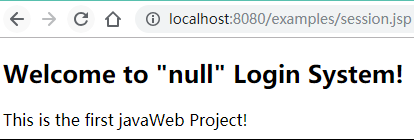

页面访问结果如下:

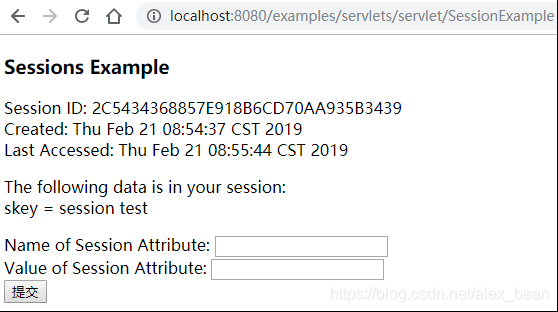

访问http://localhost:8080/examples/servlets/servlet/SessionExample,填写session name = skey,session value = session test,提交结果如下:

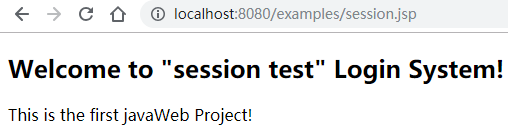

再次访问http://localhost:8080/examples/servlets/session.jsp页面,查看结果:

注意:

同一个tomcat下面,两个项目之间ession不能共享。所以"Apache Tomcat示例目录漏洞"对其他项目的威胁不大,但仍建议在部署环境中删除tomcat示例。