目录

1.Kali开启SSH

2.SSH连接工具优缺点

3.渗透专用SSH连接工具

4.ssh执行cmd源码

5.批量SSH密码破解

6.相关工具下载

0x001 SSH配置

1.打开文件 etc/ssh/sshd_config 2.添加permitrootlogin yes 3.将#PasswordAuthentication yes的注释去掉

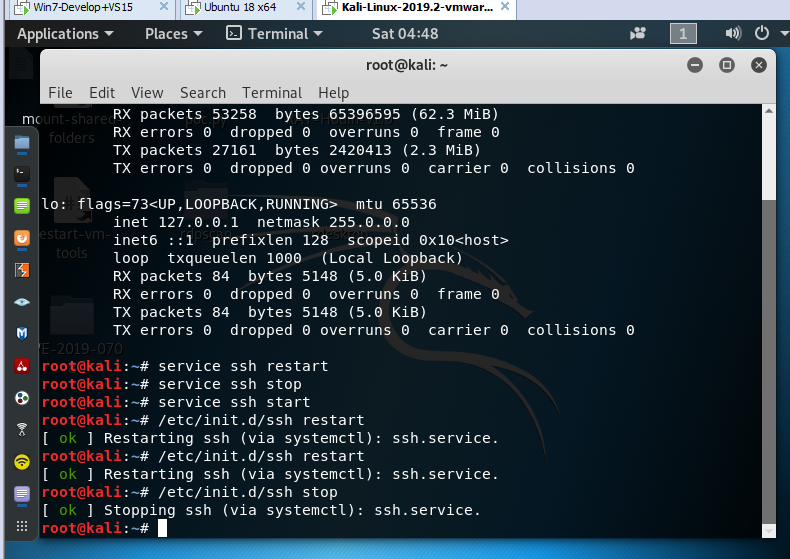

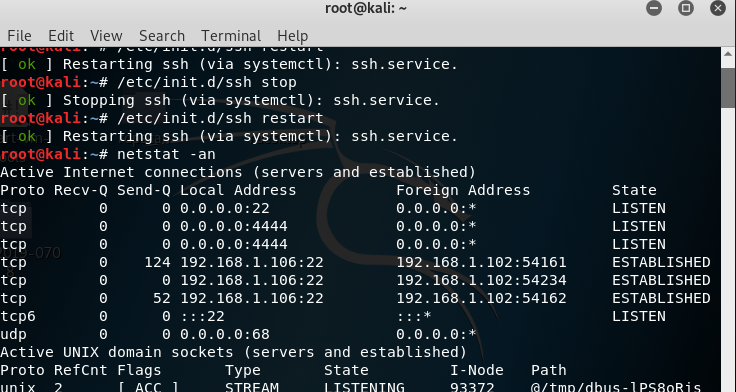

0x002 重启ssh服务

/etc/init.d/ssh restart

/etc/init.d/ssh stop (为了安全测试完ssh工具后可将其关闭)

0x003 SSH连接

1.sshshell交互式连接

sshshell.exe 192.168.1.106 22 root toor

sshshell.exe 单文件交互式SSH连接工具(优点类似putty可保持会话,缺点也类似putty保持连接)

以前我没写有人说你要是加上保持会话功能比较好,说话的语气像是这个很难你没能力实现一样

搞渗透为了隐蔽才没让其保持连接,不是没能力,你要是正常连接网上工具很多功能还强大的很

不过对我来说很多功能用不到,而且很多工具又大又需要安装过于麻烦,所以我顺手写了这工具

使用putty或网上其它SSH管理工具连接目标机,管理员均可看到攻击者一直在连接

有些人连接SSH去操作没多久,IP被BAN还不知道什么原因

安服的或许无所谓,毕竟都是授权的,直接扛电脑去接入内网搞

真正从事渗透的,你不专业的操作没被发现,只能说管理员很蠢

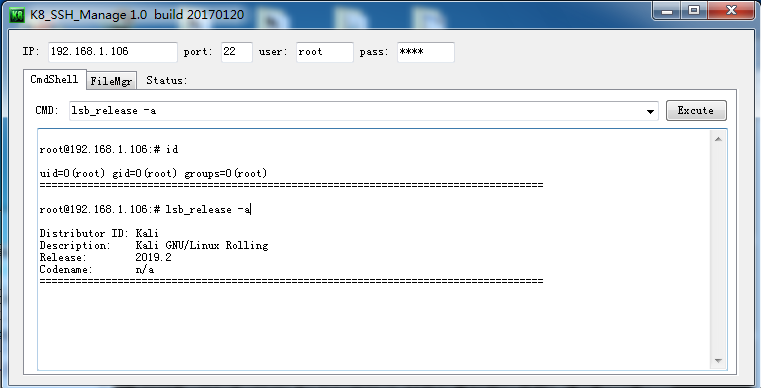

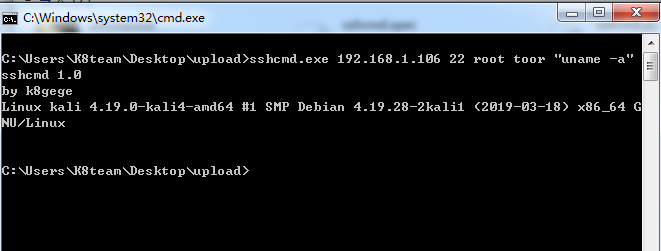

2.sshcmd 非交互式SSH连接

渗透专版SSH连接工具GUI版,命令行版为sshcmd.exe非交互

优点都是执行完命令立即注销会话(即目标机看不到网络连接)

sshcmd命令行非交互式,python版编译的很大9M(大家可自行编译不同PY或依赖版本可能会更小,以前我编译的才6M)

也可用该工具验证密码是否正确,比sshtest要好,毕竟直接可看到是否可执行CMD命令

3.sshtest密码验证

sshtest.exe 192.168.1.106 22 root toor

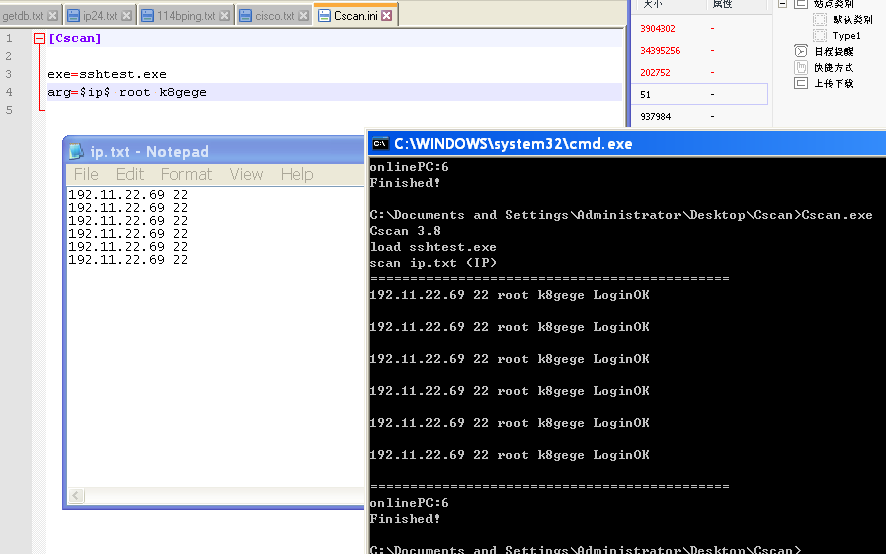

4.K8Cscan批量验证SSH密码

p列表ip.txt格式为: IP+空格+端口号

新建Cscan.ini文件,内容如图

将sshtest.exe、ip.txt、Cscan.ini、Cscan.exe放置同一目录

执行Cscan命令即可

0x004 sshcmd源码

import paramiko

import sys

print("sshcmd 1.0")

print("by k8gege")

ssh = paramiko.SSHClient()

ssh.set_missing_host_key_policy(paramiko.AutoAddPolicy())

ssh.connect(sys.argv[1], sys.argv[2], sys.argv[3], sys.argv[4])

stdin, stdout, stderr = ssh.exec_command(sys.argv[5])

print stdout.read()

ssh.close()

0x005 工具下载

https://github.com/k8gege/sshshell