今天被吵(cao)得头痛得不行,晚上才开始看注入。。。。。

SQL Inject漏洞概述:

在owasp发布的top 10漏洞里面,注入漏洞一直是危害排名第一,其中主要指SQL Inject漏洞。

数据库注入漏洞,主要是开发人员在构建代码时,没有对输入边界进行安全考虑,导致攻击着可以 通过合法的输入点提交一些精心构造的语句,从而欺骗后台数据库对其进行执行,导致数据库信息 泄漏的一种漏洞。

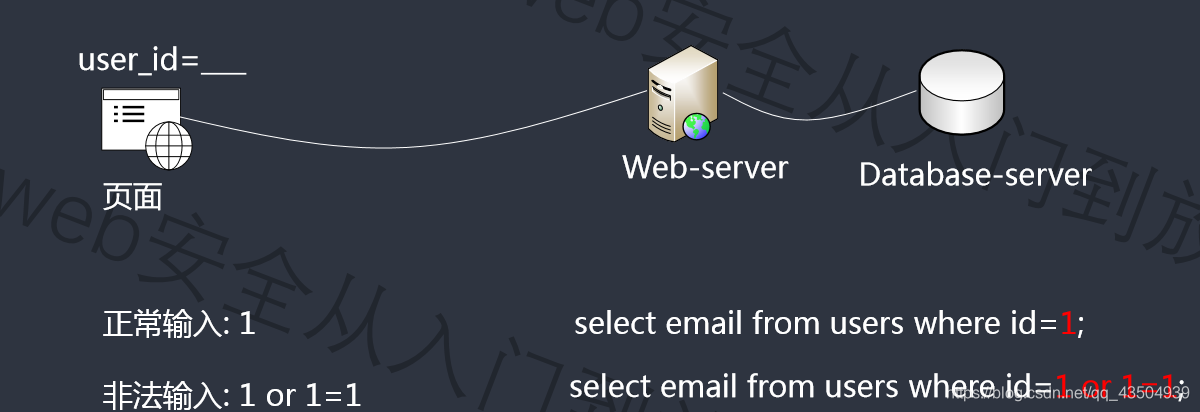

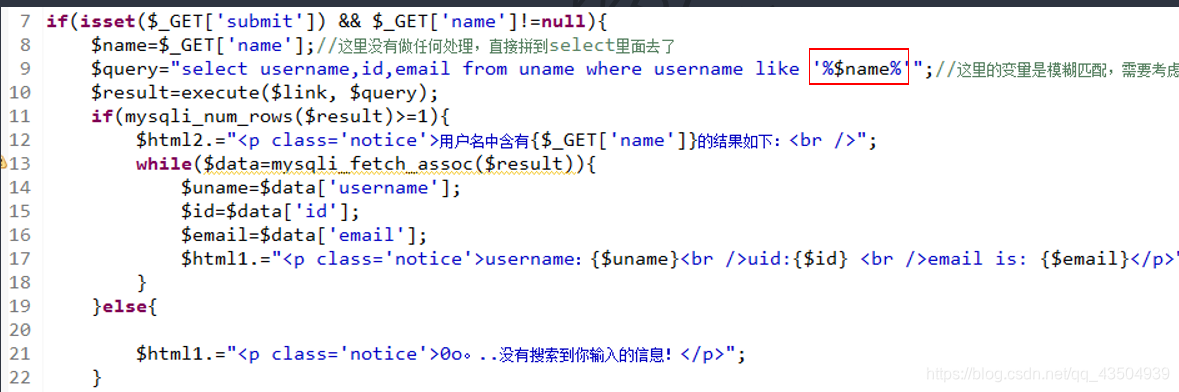

简单的sql入侵如下:

通过简单的数据库语句的输入,输给没有过滤机制的后台,从而达到拿到数据的目的。

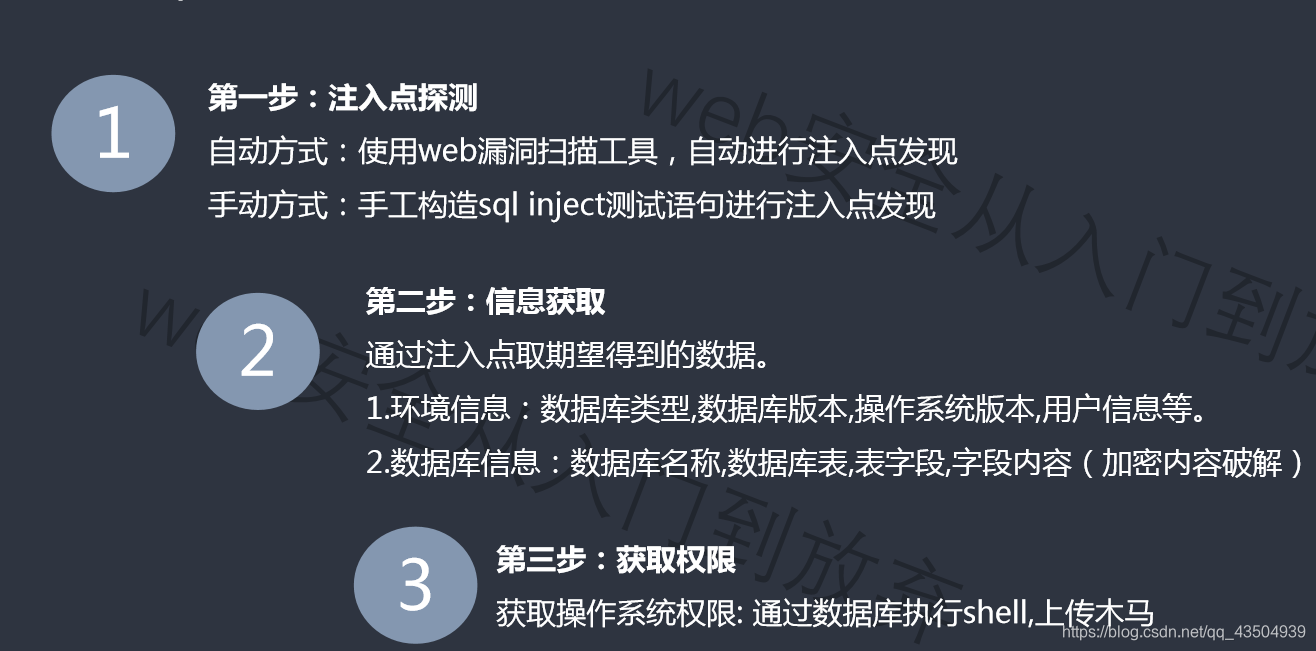

攻击流程如下:

常见的简单的注入类型:

数字型

字符型

搜索型

数字型注入的原理:

后台的简单源码:$id= $_POST[‘id’]

select … from … where id=…

这里还不需要考虑闭合

直接构造 1or 1=1

因为1=1 恒真,or,因此,where会将所有数据搞出来。

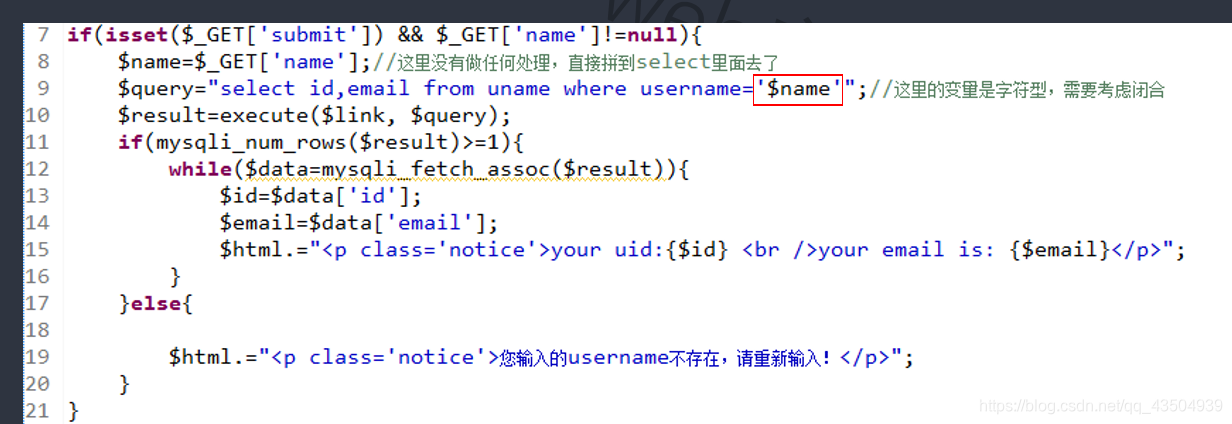

字符型:

后台源码会自动帮加’‘

因此要考虑闭合两个’’

cxk’ or 1=1 #

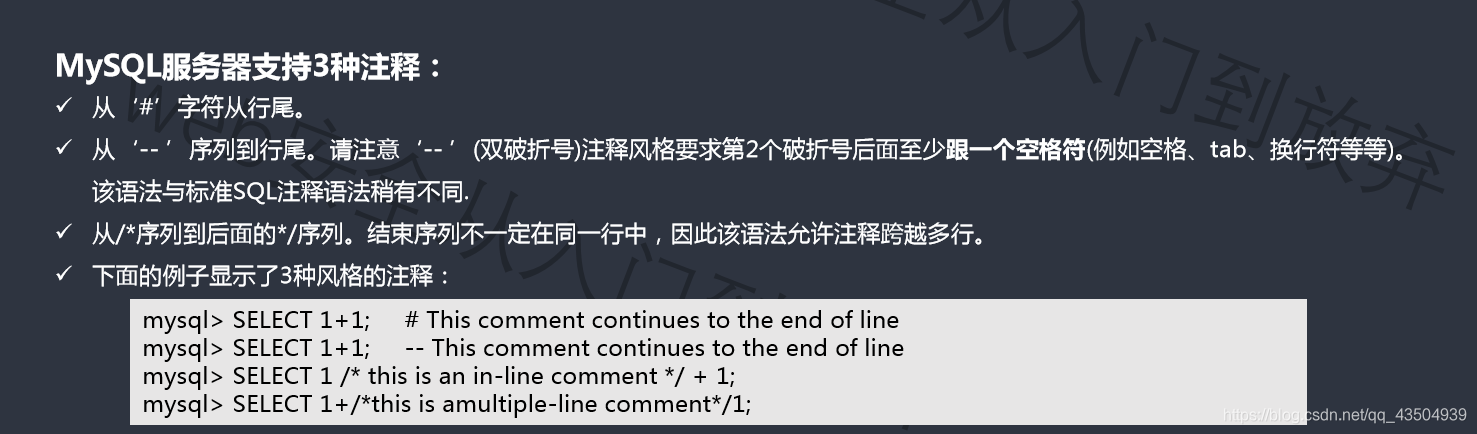

对于sql中的注释符的补充:

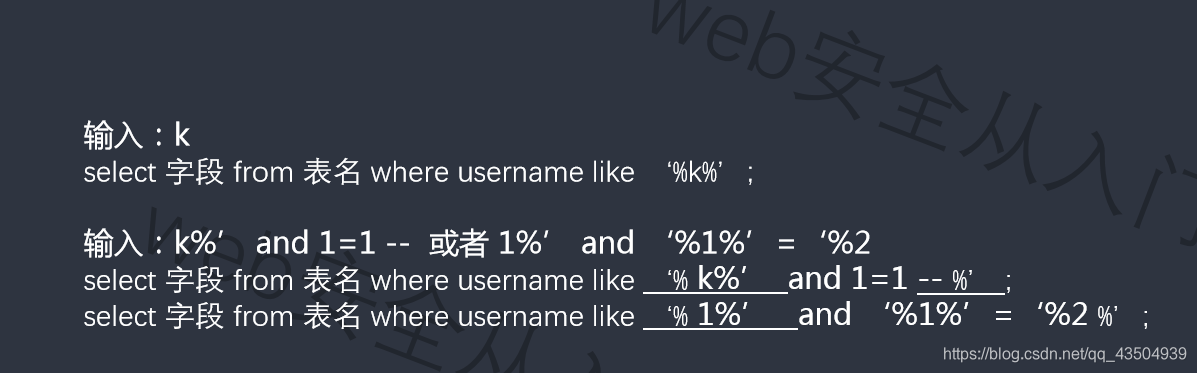

搜索型:

关键注意 like语句和正则表达的运用。

如上构造就行了,记得要注释掉后面的多余符号。

sql语句是相当严谨的。

睡了睡了,头痛死了,一天宅宿舍的下场。。。

。。

。