BUGKU_WEB(1)

小白的自言自语

WEB2 20

题目链接:http://123.206.87.240:8002/web2/

点开题目发现有很多笑脸

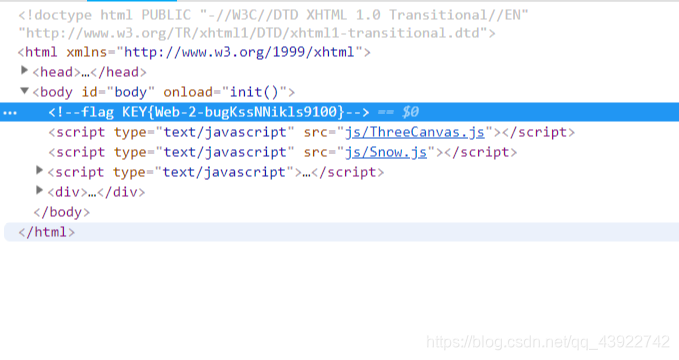

检查源代码,拿到flag KEY{Web-2-bugKssNNikls9100}

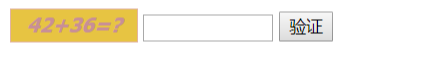

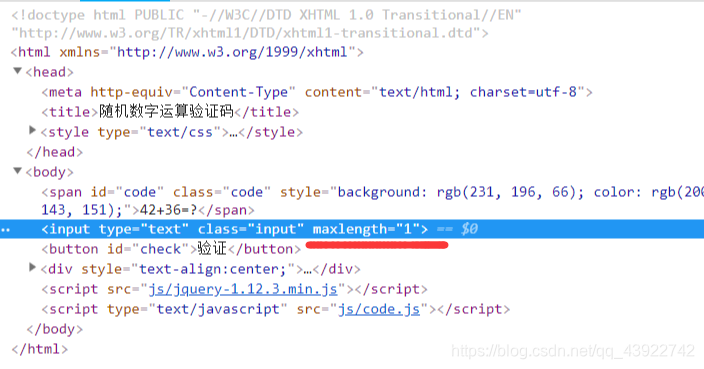

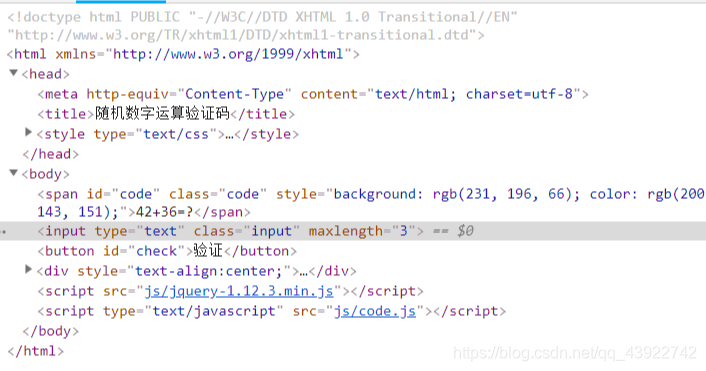

计算器 30

题目链接:http://123.206.87.240:8002/yanzhengma/

打开题目后发现是一道计算题,但是输入限制为一个数字,查看源码,修改长度限制,输入计算结果,得到flag

flag{CTF-bugku-0032}

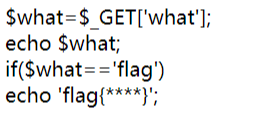

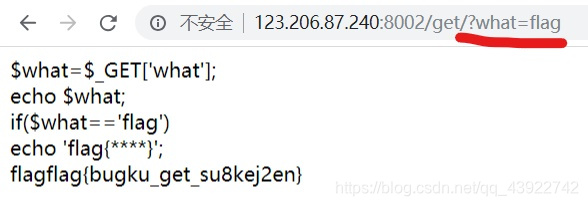

web基础$_GET 30

题目链接:http://123.206.87.240:8002/get/

打开后会发现是一个代码,既然是GET类型直接在rul后添加

拿到flag flag{bugku_get_su8kej2en}

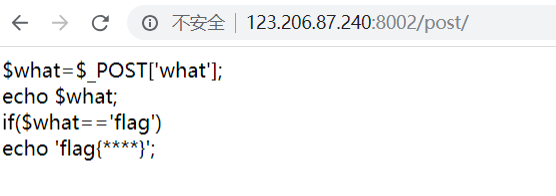

web基础$_POST 30

题目链接:http://123.206.87.240:8002/post/

打开发现也是一段代码

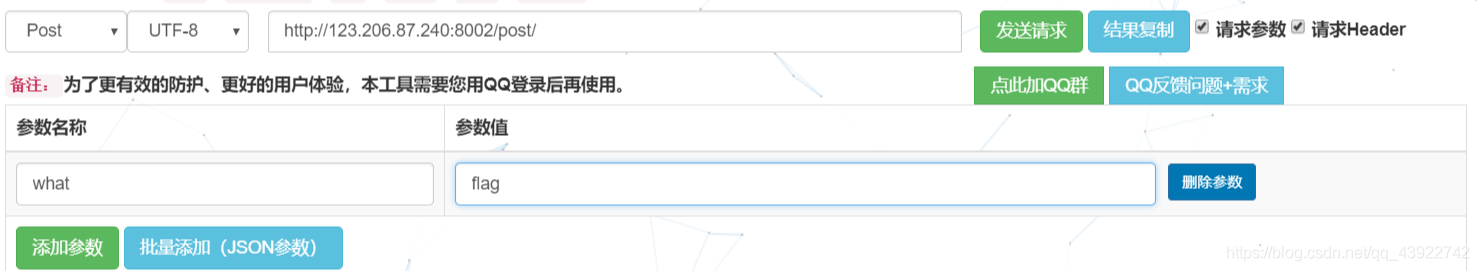

用POST方式传递参数,可使用在线工具

https://www.sojson.com/httpRequest/

得到flag flag{bugku_get_ssseint67se}