ARP欺骗攻击

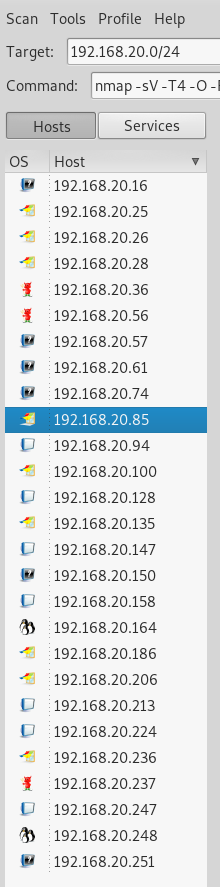

受害主机IP:192.168.20.236

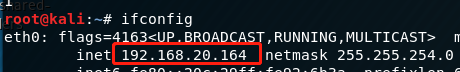

攻击主机IP:192.168.20.164

网关:192.168.21.254

若攻击主机kali是虚拟机,需保证虚拟机的kali是桥接模式

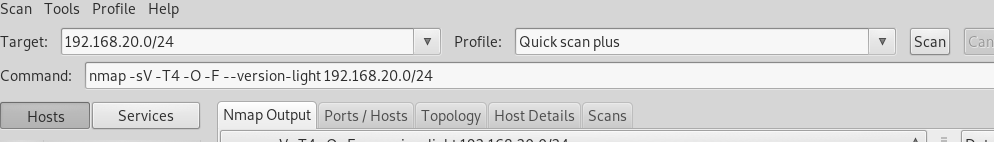

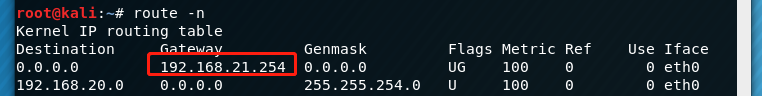

第一步,获得攻击机所在网段以及网卡编号以及网关地址

第二步,利用zenmap查看同网段下(192.168.20…)的所有活跃IP

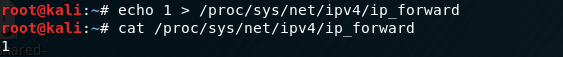

第三步,将1覆盖写入ip_forward文件中,开启流量转发,这样子发起ARP攻击就不会使目标主机断网从而达到截取目标流量的目的(如果后面想让目标主机断网,只需要将0覆盖写入即可)

echo 1 > /proc/sys/net/ipv4/ip_forward

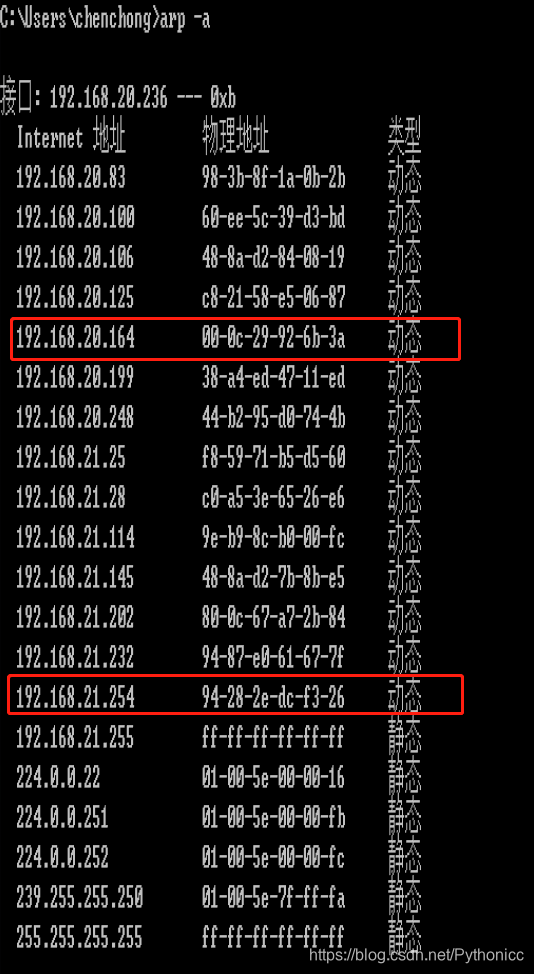

攻击之前查看受害主机的网关mac地址

第四步,发起攻击

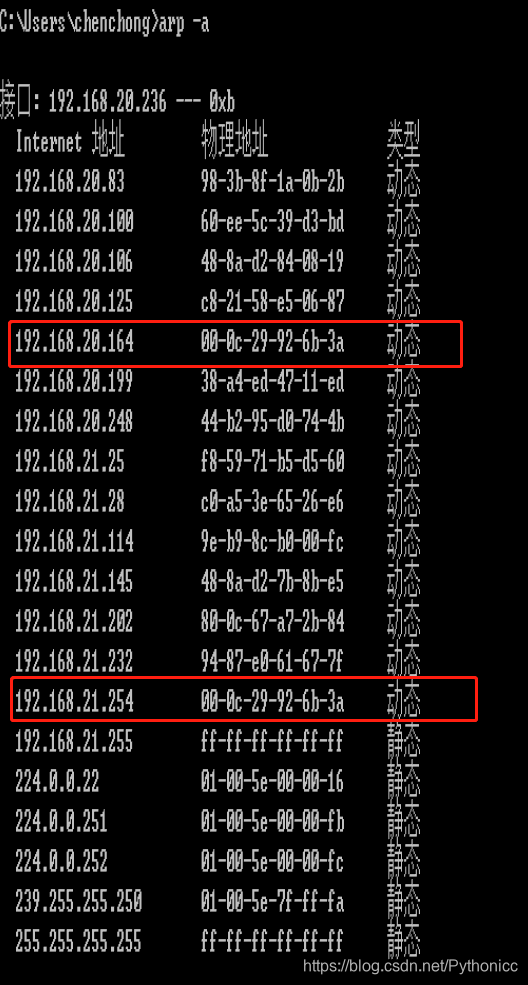

arp欺骗攻击之后,查看受害主机的网关mac地址已经变成了攻击机kali的mac地址,代表arp欺骗成功,不过这里暴露了攻击者,留下了攻击痕迹

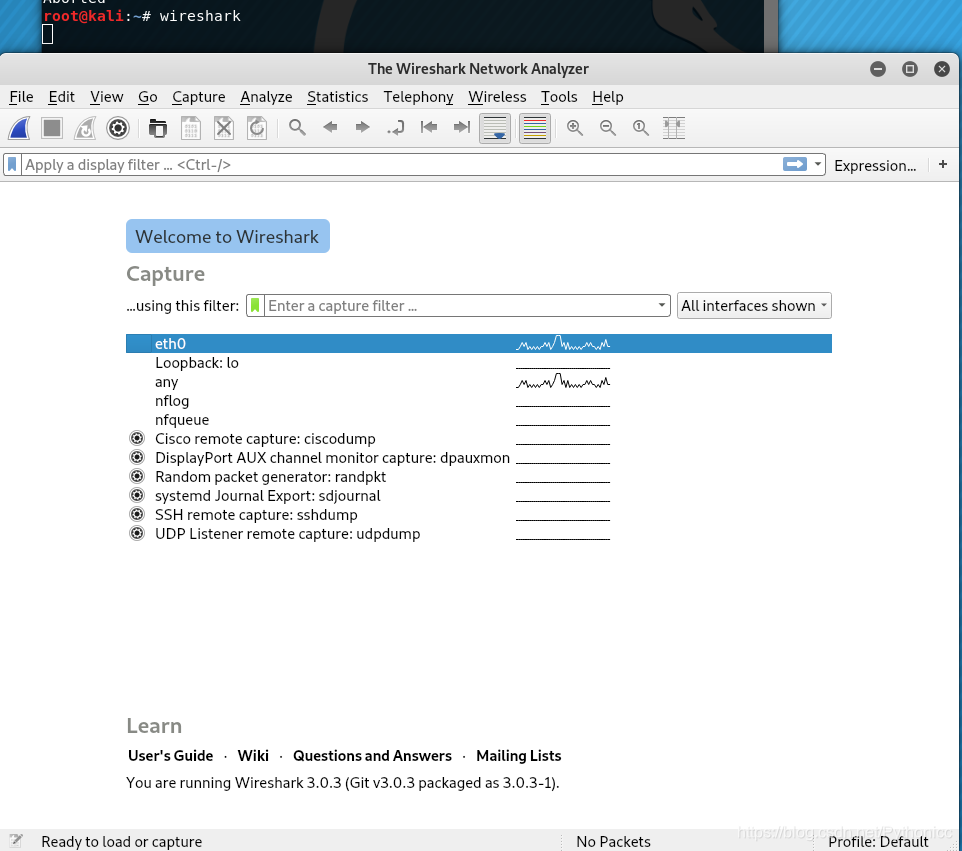

arp欺骗成功后,使用wireshark抓包目标主机数据包,新开终端窗口输入wireshark命令打开wireshark图形界面

选择双击网卡,开始监听kali linux上的网卡流量。

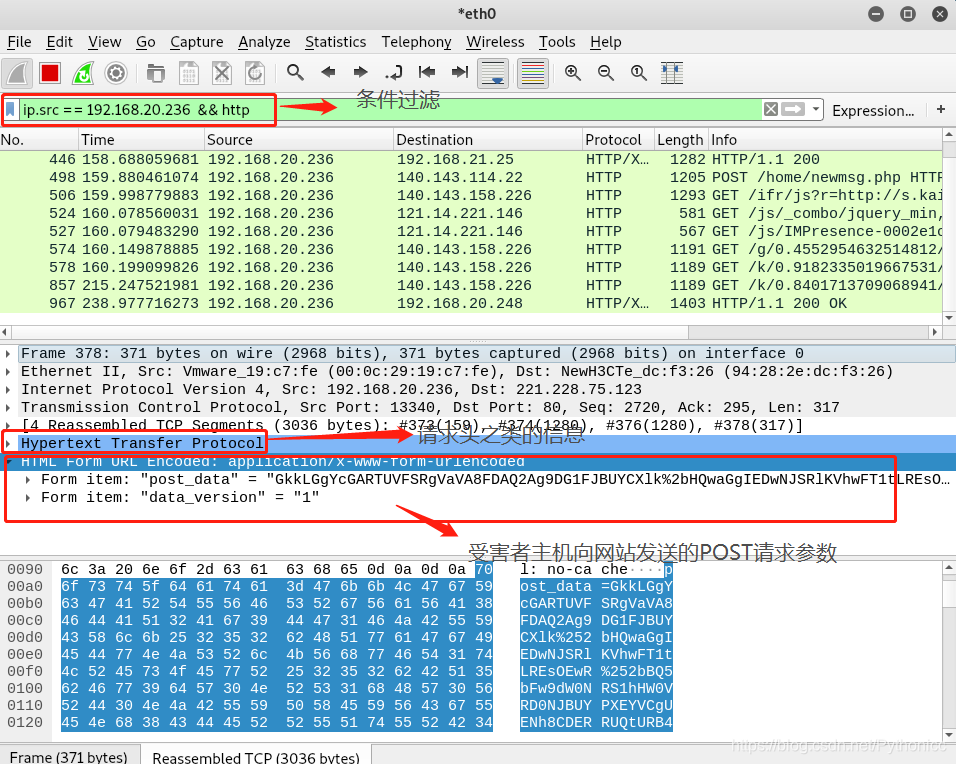

输入命令过滤出目标主机所访问的http网站的数据包(通过抓包可截获受害者与网站之间传输的所有数据,包括浏览的图片,输入的账号密码以及session会话劫持)

ip.src == 192.168.20.236 && http

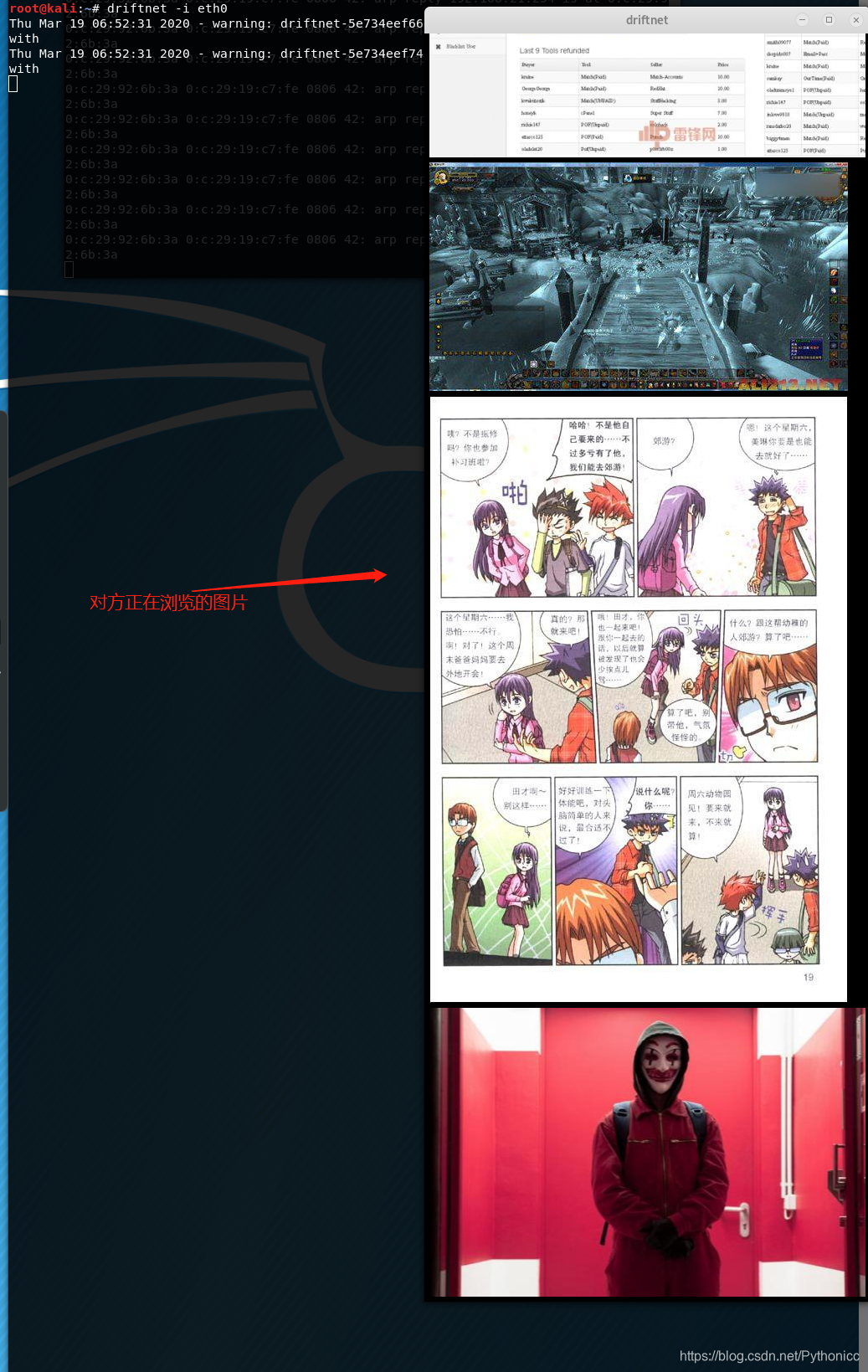

通过图形界面获取目标主机正在浏览的图片