SSH隧道与端口转发及内网穿透

共有3种方式:

ssh -C -f -N -g -L [local_host:]local_port:DST_Host:DST_port user@Tunnel_Host #本地转发,将远程目标主机DST_Host接口上的DST_port端口通过隧道主机(即中间主机)映射到本机上local_host接口上的local_port端口上

ssh -C -f -N -g -R listen_port:DST_Host:DST_port user@Tunnel_Host

ssh -C -f -N -g -D listen_port user@Tunnel_Host

选项说明:

-C 压缩数据传输

-f 后台认证用户/密码,通常和-N连用,不用登录到远程主机

-N 不执行脚本或命令,通常与-f连用。

-g 在-L/-R/-D参数中,允许远程主机连接到建立的转发的端口,如果不加这个参数,只允许本机连接本机上的转发端口(最终能够访问到远程目标主机),而其他主机不能通过连接此本地转发机器以访问远程目标主机。

-L [bind_address:]port : host:hostport

-L [bind_address:]port : remote_socket

-L local_socket : host:hostport

-L local_socket : remote_socket

将本地机(客户机)的某个端口转发到远端指定机器的指定端口。

指定将本地(客户端)主机上给定TCP端口或Unix套接字的连接 转发到 远程目标主机和端口或Unix套接字。

可以通过分配套接字来侦听本地端的TCP端口:可选地绑定到指定的bind_address(TCP套接字),或者侦听到Unix套接字。

只要连接到本地端口(TCP套接字)或套接字(Unix套接字),就会通过安全通道转发连接,并从远程计算机(即中间的隧道主机)连接到(远程目标)主机端口hostport或Unix套接字remote_socket。

也可以在配置文件中指定端口转发。只有超级用户root才能转发特权端口(小于1024)。可以通过将地址括在方括号中来指定IPv6地址[ipv6]。

默认情况下,本地端口根据GatewayPorts设置进行绑定。但是,可以使用显式bind_address将连接绑定到特定地址。 “localhost”的bind_address表示侦听端口仅限本地使用,而空地址或“*”表示该端口应该可从所有接口使用。

-R [bind_address:]port : host:hostport

-R [bind_address:]port : local_socket

-R remote_socket : host:hostport

-R remote_socket : local_socket

指定将远程(服务器)主机上给定TCP端口或Unix套接字的连接 转发到 本地端的给定主机和端口或Unix套接字。

这可以通过分配一个套接字来监听远程端的TCP端口或Unix套接字。

只要连接到此端口或Unix套接字,就会通过安全通道转发连接,并从本地计算机连接到主机端口hostport或local_socket。

默认情况下,服务器上的TCP侦听套接字仅绑定到回送接口。这可以通过指定bind_address来覆盖。空的bind_address或地址'*'表示远程套接字应该侦听所有接口。仅当启用了服务器的GatewayPorts选项时,才会指定远程bind_address(请参阅sshd_config(5))。

如果port参数为“0”,则监听端口将在服务器上动态分配,并在运行时报告给客户端。与-O forward一起使用时,分配的端口将打印到标准输出

-D [bind_address:]port

指定本地“动态”应用程序级端口转发。通过分配套接字来侦听本地端口,可选地绑定到指定的bind_address。只要与此端口建立连接,就会通过安全通道转发连接,然后使用应用程序协议确定从远程计算机连接的位置。

目前支持SOCKS4和SOCKS5协议,ssh将充当SOCKS服务器。只有root才能转发特权端口。还可以在配置文件中指定动态端口转发

可以通过将地址括在方括号中来指定IPv6地址。只有超级用户才能转发特权端口。

默认情况下,本地端口根据GatewayPorts设置进行绑定。但可使用显式bind_address将连接绑定到特定地址。 “localhost”的bind_address表示侦听端口仅限本地使用,而空地址或“*”表示该端口应该可从所有接口使用。

1.11.1 ssh隧道(一):本地端口转发

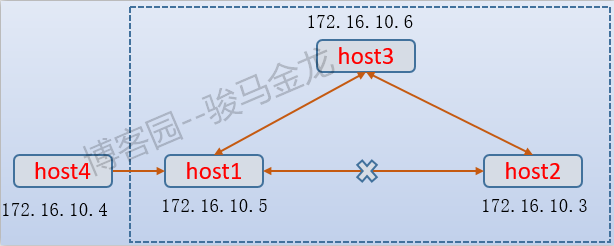

如下图,假如host3和host1、host2都同互相通信,但是host1和host2之间不能通信,如何从host1连接上host2?

对于实现ssh连接来说,实现方式很简单,从host1 ssh到host3,再ssh到host2,也就是将host3作为跳板的方式。

但是如果不是ssh,而是http的80端口呢?如何让host1能访问host2的80端口?

ssh支持本地端口转发,语法格式为:

ssh -L [local_bind_addr:]local_port:remote:remote_port middle_host

ssh -L 本机地址:本机端口:远程目的主机地址:远程目的主机端口 二者中间的隧道主机的地址

以上图为例,实现方式是在host1上执行:

[root@localhost ~]# ssh -g -L *:2222:host2:80 host3

其中"-L"选项表示本地端口转发,其工作方式为:

在本地指定一个由ssh监听的转发端口(2222),将远程主机的端口(host2:80)映射为本地端口(2222),当有客户端连接本地映射端口(2222)时,本地ssh就将此端口2222的数据包转发给中间主机(host3),然后host3再与远程主机的端口(host2:80)通信。

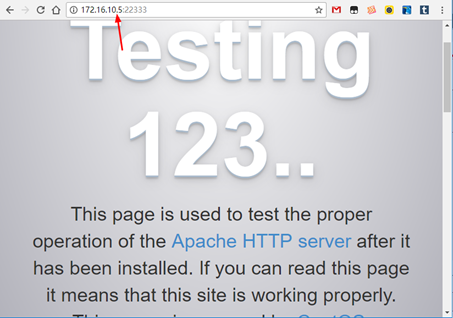

现在就可以通过访问host1的2222端口来达到访问host2:80的目的了。

例如:

再来解释下"-g"选项,指定该选项表示允许外界主机连接本地转发端口(2222),如果不指定"-g",则host4将无法通过访问host1:2222达到访问host2:80的目的。

甚至,host1自身也不能使用172.16.10.5:2222,而只能使用localhost:2222或127.0.0.1:2222这样的方式达到访问host2:80的目的,之所以如此,是因为本地转发端口默认绑定在回环地址上。可以使用bind_addr来改变转发端口的绑定地址,例如:

[root@localhost ~]# ssh -L 172.16.10.5:2222:host2:80 host3

这样,host1自身就能通过访问172.16.10.5:2222的方式达到访问host2:80的目的。

一般来说,使用转发端口,都建议同时使用"-g"选项,否则将只有自身能访问转发端口。

再来分析下转发端口通信的过程。

当host4发起172.16.10.5:2222的连接时(即步骤①),数据包的目标地址和端口为"172.16.10.5:2222"。由于host1上ssh已经监听了2222端口,并且知道该端口映射自哪台主机哪个端口,所以将会把该数据包目标地址和端口替换为"172.16.10.3:80",并将此数据包通过转发给host3。当host3收到该数据包时,发现是host1转发过来请求访问host2:80的数据包,所以host3将代为访问host2的80端口。

所以,host1和host3之间的通信方式是SSH协议,这段连接是安全加密的,因此称为"安全隧道",而host3和host2之间通信协议则是HTTP而不是ssh。

现在再来考虑下,通过本地端口转发的方式如何实现ssh跳板的功能呢?

仍以上图为例:

[root@localhost ~]# ssh -g -L 22333:host2:22 host3

这样只需使用ssh连上host1的22333端口就等于连接了host2的22端口。

最后,关于端口转发有一个需要注意的问题:ssh命令中带有要执行的命令

考虑了下面的三条在host1上执行的命令的区别

[root@localhost ~]# ssh -g -L 22333:host2:22 host3 [root@localhost ~]# ssh -g -L 22333:host2:22 host3 "ifconfig" #在host3上执行"ifconfig"命令,此命令开启的本地端口转发功能有效期只有执行ifconfig命令的一瞬间 [root@localhost ~]# ssh -g -L 22333:host2:22 host3 "sleep 10" #类似上一条,在host3上执行sleep 10,此命令开启的本地转发功能有效期只有10秒

第一条命令开启了本地端口转发,且是以登录到host3的方式开启的,所以执行完该命令后,将跳到host3主机上,当退出host3时,端口转发功能将被关闭。另外,host1上之所以要开启端口转发,目的是为了与host2进行通信,而不是跳到host3上,所以应该在ssh命令行上加上"-f"选项让ssh在本机host1上以后台方式提供端口转发功能(如果直接执行上面的指令,将会一直在前台运行),而不是跳到host3上来提供端口转发功能。

第二条命令在开启本地转发的时候还指定了要在host3上执行"ifconfig"命令,但是ssh的工作机制是远程命令执行完毕的那一刻,ssh关闭连接,所以此命令开启的本地端口转发功能有效期只有执行ifconfig命令的一瞬间。

第三条命令和第二条命令类似,只不过指定的是睡眠10秒命令,所以此命令开启的本地转发功能有效期只有10秒。

结合上面的分析,开启端口转发功能时,建议让ssh以后台方式提供端口转发功能,且明确指示不要执行任何ssh命令行上的远程命令。即最佳开启方式为:

[root@localhost ~]# ssh -f -N -g -L 22333:host2:22 host3

-N 选项说明该条指令仅用于端口转发,而不用于执行远程指令

-f 选项后台执行

-g 转发后能让其它远程客户端通过访问本机,访问目标主机端口

-L 端口转发

1.11.2 ssh隧道(二):远程端口转发

ssh除了支持本地端口转发,还支持远程端口转发。顾名思义,远程端口转发表示的是将远程端口的数据转发到本地(在中间的隧道主机上执行端口转发操作)。

如下图:假如host3是内网主机,它能和host2互相通信,也能和host1通信,但反过来,host1不能和host3通信。这时要让host1访问host3或host2就没办法通过本地端口转发了,因为要在host1上开启本地端口转发,必须要和host3通信请求建立隧道才行

可以通过在host3上发起远程端口转发来实现,因为host3能和host1通信,host3可以请求在host1和host3之间建立隧道。

语法如下:

ssh -R [bind_addr:]remote1_port:host:port remote1

以上图为例,实现方式是在host3上执行:

[root@localhost ~]# ssh -R 22333:host2:80 host1

这表示host3请求host1上的sshd服务,在host1上建立一个套接字监听22333端口,它是host2端口的映射。

当有外界主机连接host1:22333时,此连接中的数据全部都通过host1和host3之间的安全隧道转发给host3,再由host3向host2的80端口发起访问。

由于host3请求开启的转发端口是在远程主机host1上的,所以称为"远程端口转发"。

再考虑下面这条命令所开启的远程转发端口,它是在host3上执行的。

[root@localhost ~]# ssh -R 22333:host3:80 host1

该命令将自身的host3:80映射到host1:22333上,这也能让host1和host2、host3通信,因为隧道是建立在host1:22333<-->host3:80上的。

但是,远程端口转发和本地端口转发最大的一个区别是:

远程转发端口是由host1上的sshd服务控制的,默认配置情况下,sshd服务只允许本地开启的远程转发端口(22333)绑定在环回地址(127.0.0.1)上,即使显式指定了bind_addr也无法覆盖。

例如:

[root@localhost ~]# ssh -R *:22333:host2:80 host1

[root@localhost ~]# netstat -tnlp

Active Internet connections (only servers)

Proto Recv-Q Send-Q Local Address Foreign Address State PID/Program name

tcp 0 0 0.0.0.0:22 0.0.0.0:* LISTEN 8405/sshd

tcp 0 0 127.0.0.1:25 0.0.0.0:* LISTEN 1422/master

tcp 0 0 127.0.0.1:22333 0.0.0.0:* LISTEN 8407/sshd

tcp 0 0 :::22 :::* LISTEN 8405/sshd

tcp 0 0 ::1:25 :::* LISTEN 1422/master

tcp 0 0 ::1:22333 :::* LISTEN 8407/sshd

要允许远程转发端口绑定在非环回地址上,需要在远程主机host1的sshd配置文件中启用"GatewayPorts"项,它的默认值为no。启动该选项后,不给定bind_addr或bind_addr设置为"*"都表示绑定在所有地址上。

如下:

[root@xuexi ~]# ssh -g -R *:22333:host2:80 host1 [root@xuexi ~]# netstat -tnlp Active Internet connections (only servers) Proto Recv-Q Send-Q Local Address Foreign Address State PID/Program name tcp 0 0 0.0.0.0:22 0.0.0.0:* LISTEN 8466/sshd tcp 0 0 127.0.0.1:25 0.0.0.0:* LISTEN 1422/master tcp 0 0 0.0.0.0:22333 0.0.0.0:* LISTEN 8468/sshd tcp 0 0 :::22 :::* LISTEN 8466/sshd tcp 0 0 ::1:25 :::* LISTEN 1422/master tcp 0 0 :::22333 :::* LISTEN 8468/sshd

和前面的本地转发端口一样,建议的几个选项是:"-g"、"-f"、"-N"。即推荐的命令写法是:

[root@localhost ~]# ssh -fgN -R 22333:host2:80 host1

现在,就可以通过访问host1:22333达到访问host2:80的目的了。

如下图所示

1.11.3 ssh隧道(三):动态端口转发(SOCKS代理)

无论是本地端口转发还是远程端口转发,都是将某固定主机及其端口映射到本地或远程转发端口上,例如将host2:80映射到host1:2222。也就是说,本地或远程转发端口和目标端口所代表的应用层协议是一对一的关系,2222端口必须对应的是http的80端口,使用浏览器向host1:2222端口发起http请求当然没问题,但是使用ssh工具向host1:2222发起连接将会被拒绝,因为host2上http服务只能解析http请求,不能解析ssh连接请求。

ssh支持动态端口转发,由ssh来判断发起请求的工具使用的是什么应用层协议,然后根据判断出的协议结果决定目标端口。

以下图为例进行说明,host1处在办公内网,能和host3互相通信,但它无法直接和互联网和host2通信,而host3则可以和host2以及互联网通信。

要让host1访问互联网,又能和host2的22端口即ssh服务通信,显然在host1上仅设置一个本地端口转发是不够的,虽然可以设置多个本地转发端口分别映射不同的端口,但这显然比较笨重和麻烦。使用动态端口转发即可。

语法格式为:

ssh -D [bind_addr:]port remote

以上图为例,在host1上执行:

[root@localhost ~]# ssh -Nfg -D 2222 host3

执行完上面的命令,host1将在本地开启SOCKS4或SOCKS5服务来监听2222端口。只要客户端程序工具(隐含了使用的应用层协议类型)将其自身的代理设置为host1:2222,则该程序所有产生的数据都将转发到host1:2222,再由host1:2222将数据通过隧道转发给host3,最后由host3和互联网或host2上对应客户端工具的应用层协议的端口进行通信。

其实很简单,假如host4使用IE浏览器作为客户端工具,并将IE浏览器的代理设置为host1:2222,由于IE浏览器发起的请求使用的是http协议(此处不考虑其他可能的协议),那么IE浏览器产生的数据都转发到host1:2222,再由host1:2222通过隧道转发给host3,host3能联网,所以host4就实现了联网功能。

如下图设置:

再比如host4上的QQ客户端也可以设置代理。这样QQ产生的数据都将通过host1:2222转发出去,host1:2222再将QQ的数据转发到host3上,host3知道这些数据使用的协议是oicq,所以host3会去连接腾讯的QQ服务器(oicq服务对应的端口)。

ssh只支持socks4和socks5两种代理,有些客户端工具中需要明确指明代理类型。

和本地、远程端口转发一样,建议的选项是:"-f"、"-N"和"-g"。

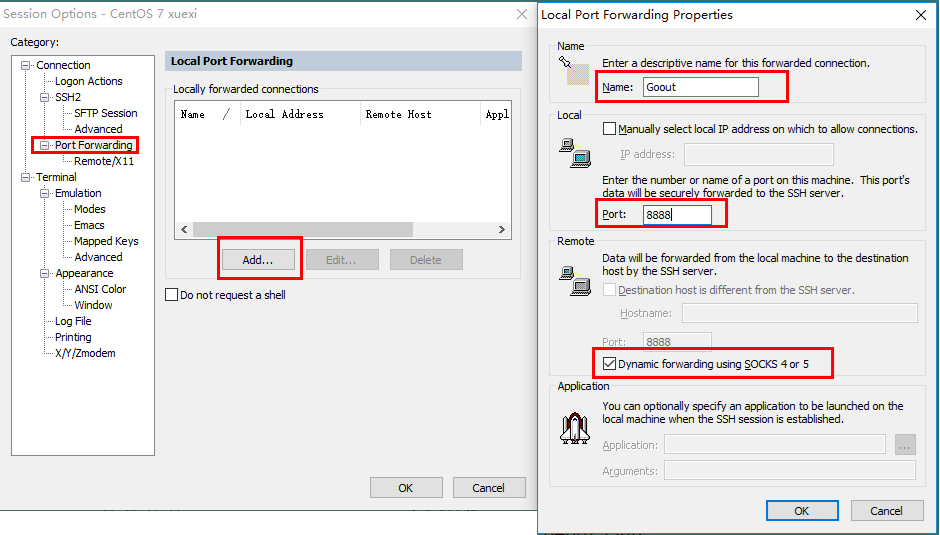

由于ssh动态端口转发是ssh客户端的功能,所以不使用ssh命令,使用SecurtCRT、putty等ssh客户端工具都可以实现代理上网。

例如,本地主机不能上网,但能和172.16.10.6(host3)的SSH服务通信,而172.16.10.6能上网,则可以在本地主机先使用SecurtCRT连接172.16.10.6,再在对应的会话选项上做如下设置,使得本地主机也能上网。

然后,在本地主机查看下是否监听了SecurtCRT中指定的8888动态转发端口。

现在,本机所有数据包都通过SecurtCRT所连接的172.16.10.6流向外界