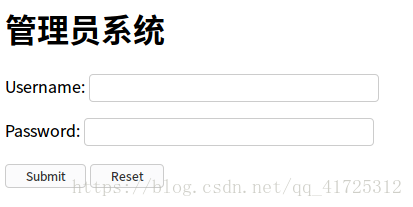

打开解题网址

很像sql注入的题,随便输入个账号先试试

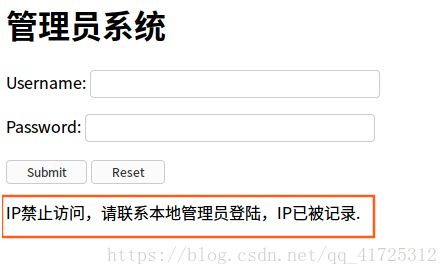

看到这个就想到X-Forwarded-For

简称XFF头,它代表客户端,也就是HTTP的请求端真实的IP

伪造一个XFF头,伪装成本地登录

X-Forwarded_For: 127.0.0.1在来看看源码

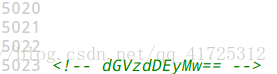

这个我一直没发现里面的玄机,怪我太s了,后来才看到在源码的最后面有一个base64的编码

解密为test123,猜测应该是管理员密码

Burp抓包,然后转到Repeater模块中

Go得到了flag,转换为flag格式.ok

欢迎来我的博客 www.youyouj.top