1、.!?

分析:ook解密就行。。。可以在bugku的在线工具箱解密 http://tool.bugku.com/brainfuck/

flag{bugku_jiami}

2、+[]-

分析:bf密码。。直接解密

flag{bugku_jiami_23}

3、奇怪的密码

分析:这题当时解不出来。。。行吧。。只能百度找writeup。。

后来发现某大佬写的wp https://blog.csdn.net/pdsu161530247/article/details/78149818

flag{lei_ci_jiami}

4、托马斯.杰斐逊

分析:这个是转轮加密,这题是。。。

看第一个密钥:2,密文:H

把转盘第二行单独提出来 2: <KPBELNACZDTRXMJQOYHGVSFUWI <

从H的地方一直剪切,把剪切的内容放在最前面,变成 2: <HGVSFUWIKPBELNACZDTRXMJQOY <

第二个密钥:5,密文:C

第5行是 5: <IHFRLABEUOTSGJVDKCPMNZQWXY <

变成 <CPMNZQWXYIHFRLABEUOTSGJVDK <

以此类推,变成

2: <HGVSFUWIKPBELNACZDTRXMJQOY <

5: <CPMNZQWXYIHFRLABEUOTSGJVDK <

1: <BVIQHKYPNTCRMOSFEZWAXJGDLU <

3: <TEQGYXPLOCKBDMAIZVRNSJUWFH <

6: <SLOQXVETAMKGHIWPNYCJBFZDRU <

4: <XQYIZMJWAORPLNDVHGFCUKTEBS <

9: <WATDSRFHENYVUBMCOIKZGJXPLQ <

7: <CEONJQGWTHSPYBXIZULVKMRAFD <

8: <RJLXKISEFAPMYGHBQNOZUTWDCV <

14:<QWXPHKZGJTDSENYVUBMLAOIRFC <

10:<GOIKFHENYVUWABMCXPLTDSRJQZ <

13:<LTDENQWAOXPYVUIKZGJBMCSRFH <

11:<ENYSRUBMCQWVJXPLTDAOIKFZGH <

12:<SWAYXPLVUBOIKZGJRFHENMCQTD <

flag在倒数第六列(为什么是第六列,因为我将得出来的密文放在记事本,隐约看到bugku,然后就判断大概是flag)

flag{XSXSBUGKUADMIN}

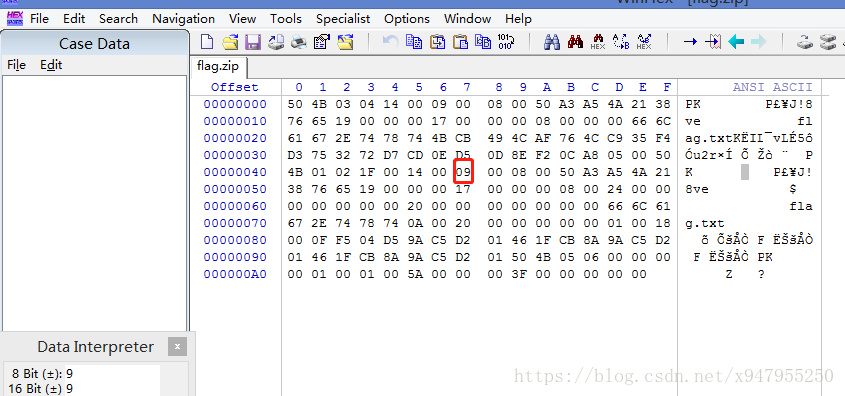

5、zip伪加密

分析:下载zip,题目提示zip伪加密,那就很好办了,直接用winhex打开压缩包,找到第二个pk

将09改为00(奇数表示加密,偶数表示未加密)

然后得出 flag{Adm1N-B2G-kU-SZIP}

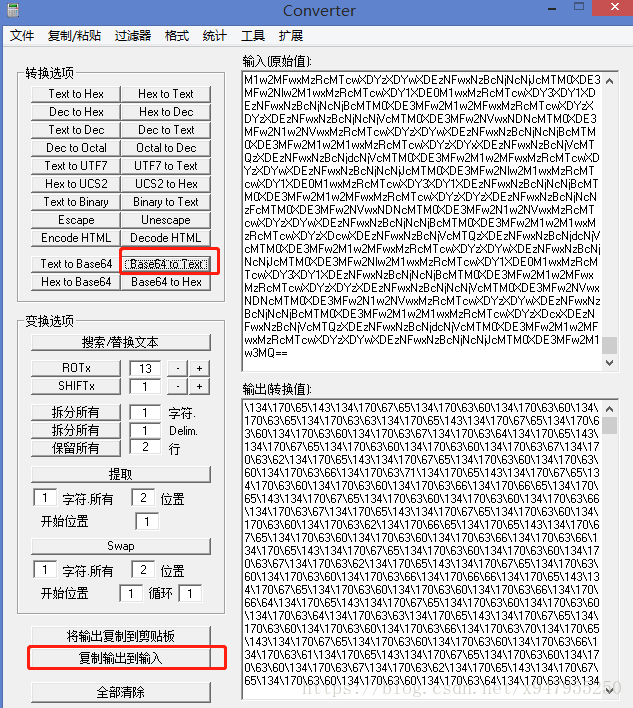

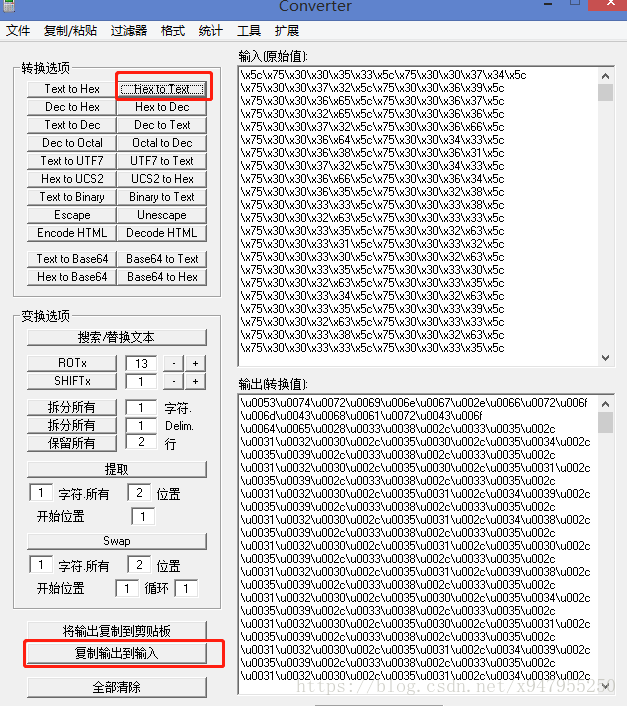

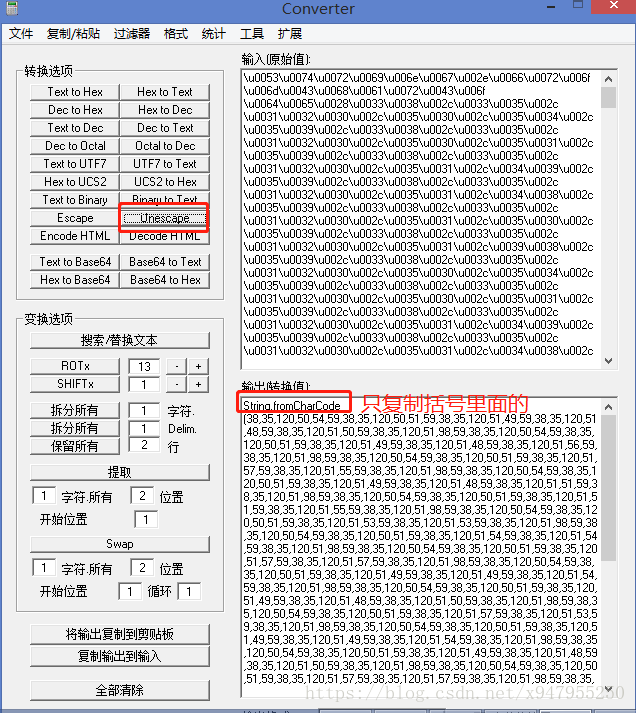

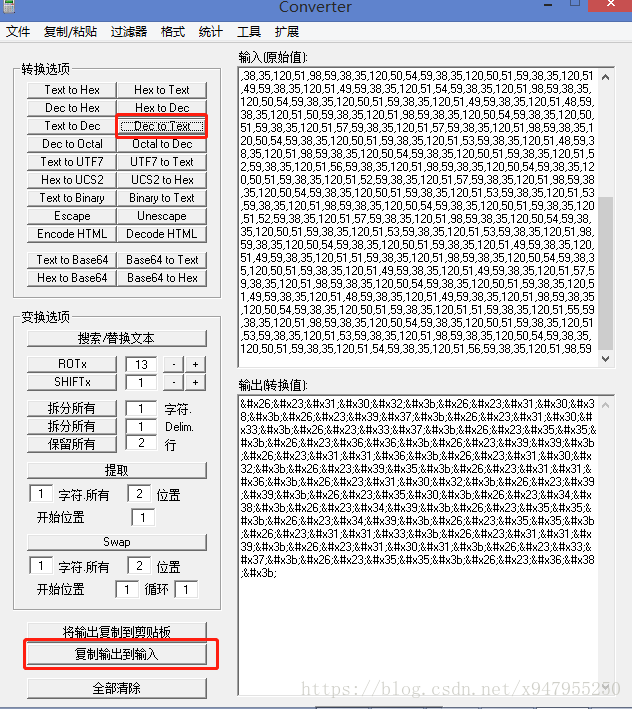

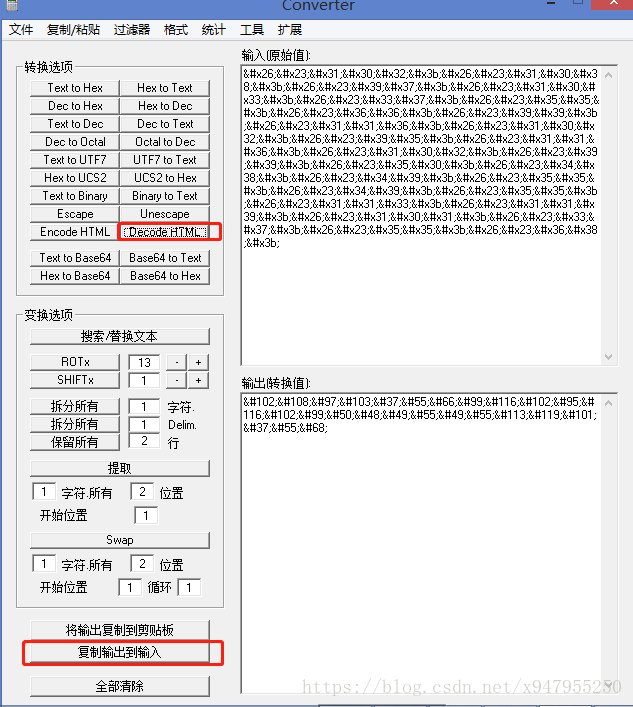

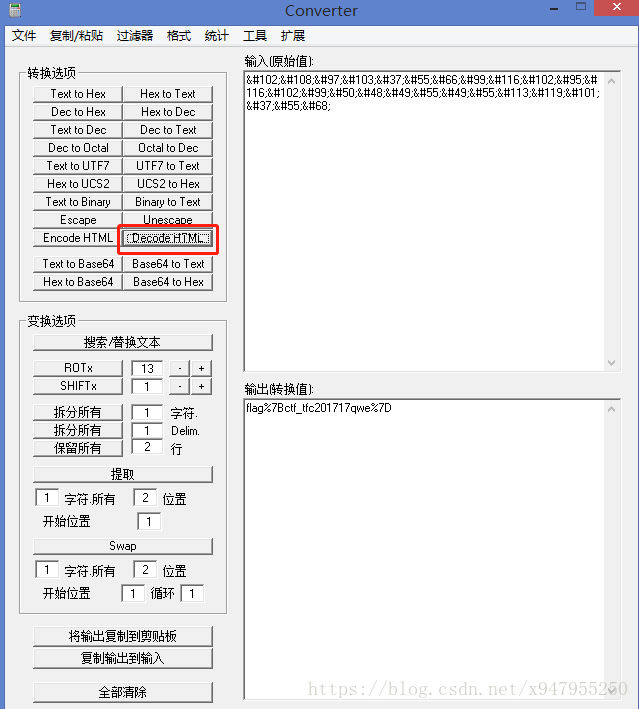

6、一段Base64

分析:这道题涉及到很多编码方式的转换,先打开txt

复制到converter.exe

flag{ctf_tfc201717qwe}