在学习Burpsuit之前,我先说一下什么是代理,就是代理网络用户去取得网络信息,作为一个在浏览器和目标应用程序之间的中间人,允许你拦截,查看,修改在两个方向上的原始数据流。形象地说:它是网络信息的中转站。一般情况下,我们使用浏览器直接去连接其他internet 站点取得网络信息时,必须送出请求信号来得到回答,然后对方再把信息以字节方式传送回来。代理服务器是介于浏览器和web 服务器之间的一台服务器,有了它之后浏览器不是直接到we b 服务器去取回网页,而是向代理服务器发出请求,请求信号会先送到代理服务器,由代理服务器取回浏览器所需要的信息并传送给你的浏览器。而且,大部分代理服务器都具有缓冲功能,就好像一个大的cach e,它有很大的存储空间,不断将新取得的数据储存到本机的存储空间,如果浏览器所请求的数据在它本机的空间已经存在而且是最新的,那么它就不重新从we b 服务器取数据,而直接将存储器上的数据传送给用户,这样就能显著提高浏览速度和效率。

一:简介

Burpsuite 是用于攻击web 应用程序的集成平台。它包含了许多Burp工具,这些不同的Burp工具通过协同工作,有效的分享信息,支持以某种工具中的信息为基础供另一种工具使用的方式发起攻击。这些工具设计了许多接口,以促进加快攻击应用程序的过程。所有的工具都共享一个能处理并显示HTTP 消息,持久性,认证,代理,日志,警报的一个强大的可扩展的框架。它主要用来做安全性渗透测试。其多种功能可以帮我们执行各种任务.请求的拦截和修改,扫描web应用程序漏洞,以暴力破解登陆表单,执行会话令牌等多种的随机性检查。

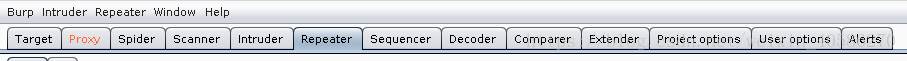

二:工具栏介绍

1.Target(目标)——显示目标目录结构的的一个功能

2.Proxy(代理)——是一个拦截HTTP/S的代理服务器(抓包),作为一个在浏览器和目标应用程序之间的中间人,允许你拦 截,查看,修改在两个方向上的原始数据流。

3.Spider(爬虫)——是一个应用智能感应的网络爬虫,它能完整的枚举应用程序的内容和功能。

4.Scanner(扫描器)[仅限专业版]——是一个高级的工具,执行后,它能自动地发现web 应用程序的安全漏洞。

5.Intruder(入侵)——是一个定制的高度可配置的工具,对web应用程序进行自动化攻击,如:枚举标识符,收集有用的数 据,以及使用fuzzing 技术探测常规漏洞。

6.Repeater(中继器)——是一个靠手动操作来补发单独的HTTP 请求,并分析应用程序响应的工具。

7.Sequencer(会话)——是一个用来分析那些不可预知的应用程序会话令牌和重要数据项的随机性的工具。

8.Decoder(解码器)——是一个进行手动执行或对应用程序数据者智能解码编码的工具。

9.Comparer(对比)——是一个实用的工具,通常是通过一些相关的请求和响应得到两项数据的一个可视化的“差异”。

10.Extender(扩展)——可以让你加载Burp Suite的扩展,使用你自己的或第三方代码来扩展Burp Suit的功能。

11.Options(设置)——对Burp Suite的一些设置

三:功能

截获代理– 让你审查修改浏览器和目标应用间的流量。

爬虫 – 抓取内容和功能

Web应用扫描器 –自动化检测多种类型的漏洞

Intruder – 提供强大的定制化攻击发掘漏洞

Repeater – 篡改并且重发请求

Sequencer –测试token的随机性

能够保存工作进度,以后再恢复

插件*– 你可以自己写插件或者使用写好的插件,插件可以执行复杂的,高度定制化的任务

*表示需要Burp Suite Pro授权。

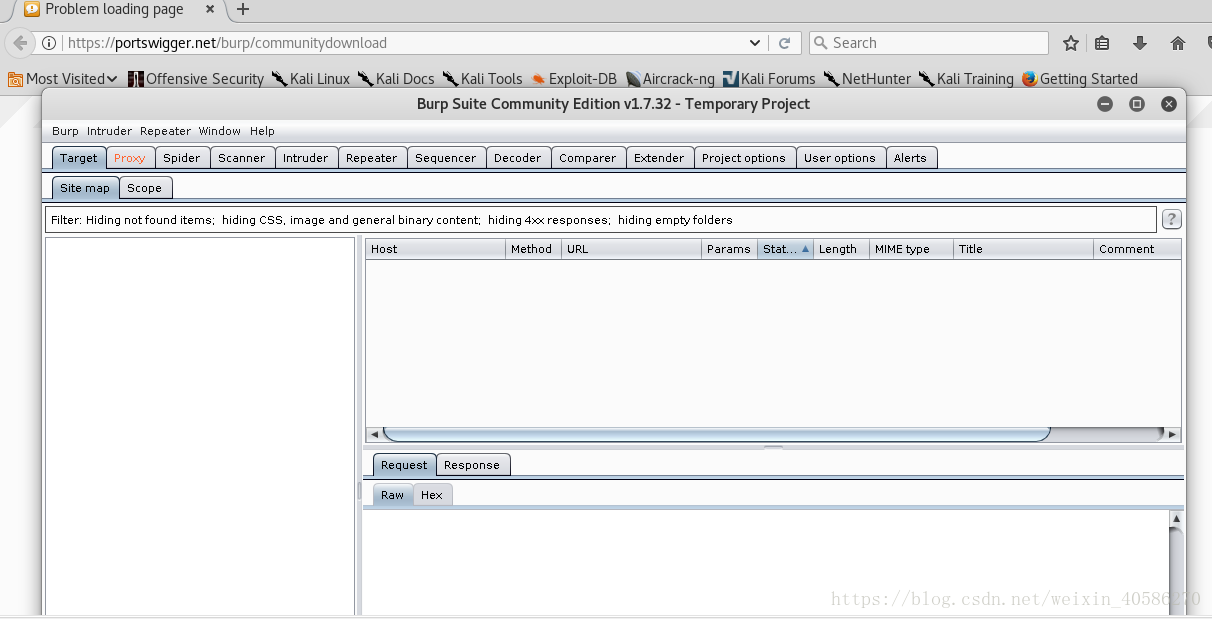

四:截取代理具体步骤

第一步:终端打开burpsuite

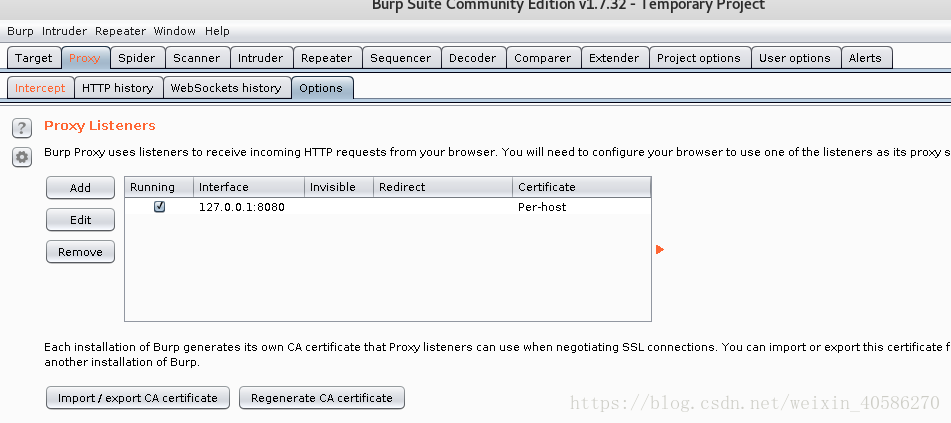

第二步:建立代理监听(Proxy–> Options功能下)。我的设置为了默认值localhost (127.0.0.1),端口为8080。

第三步:到浏览器的网络连接设置处手动配置代理设置。

第四步:现在可以访问我们要测试的应用,然后看到发送的所有请求了。到Proxy –> Intercept标签页,然后确保截获功能开启(“Intercept is on”),然后就能看到所有的请求了。