前两天安装一些web相关的软件,今天主要是做一些简单的web基础题。主要用BurpSuite软件进行抓包和分析数据,其中涉及到一些方法,如下所示:

一、爆破,包括包括md5、爆破随机数、验证码识别等

二、绕WAF,包括花式绕Mysql、绕文件读取关键词检测之类拦截

三、花式玩弄几个PHP特性,包括弱类型,strpos和===,反序列化 destruct、\0截断、iconv截断、

四、密码题,包括hash长度扩展、异或、移位加密各种变形、32位随机数过小

五、各种找源码技巧,包括git、svn、xxx.php.swp、*www*.(zip|tar.gz|rar|7z)、xxx.php.bak、~

六、文件上传,包括花式文件后缀 .php345 .inc .phtml .phpt.phps、各种文件内容检测<?php <?<% <scriptlanguage=php>、花式解析漏洞、

七、Mysql类型差异,包括和PHP弱类型类似的特性,0x、0b、1e之类,varchar和integer相互转换

八、open_basedir、disable_functions花式绕过技巧,包括dl、mail、imagick、bash漏洞、DirectoryIterator及各种二进制选手插足的方法

九、条件竞争,包括竞争删除前生成shell、竞争数据库无锁多扣钱

十、社工,包括花式查社工库、微博、QQ签名、whois

十一、windows特性,包括短文件名、IIS解析漏洞、NTFS文件系统通配符、::$DATA,冒号截断

十二、SSRF,包括花式探测端口,302跳转、花式协议利用、gophar直接取shell等

十三、XSS,各种浏览器auditor绕过、富文本过滤黑白名单绕过、flash xss、CSP绕过

十四、XXE,各种XML存在地方(rss/word/流媒体)、各种XXE利用方法(SSRF、文件读取)

十五、协议,花式IP伪造X-Forwarded-For/X-Client-IP/X-Real-IP/CDN-Src-IP、花式改UA,花式藏FLAG、花式分析数据包

原文:https://blog.csdn.net/qq_33020901/article/details/52882314

下边就是我个人做简单web题的思路,这次是六道基础题。

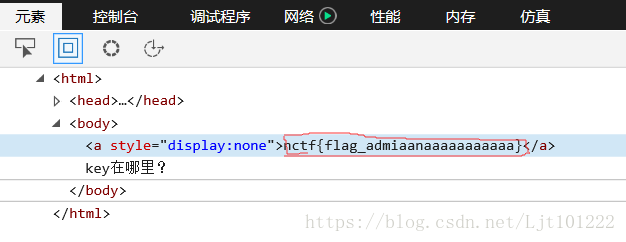

一、签到题,

进入题目链接,按F12出现控制台,点击元素,找到body内容,里边就是flag。

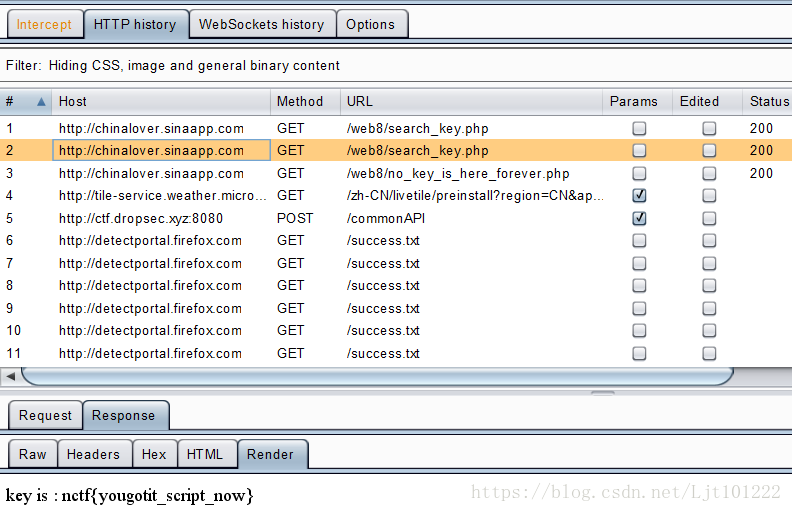

二、我说的是真的

进入题目链接,此题要找key。打开抓包工具BurpSuite,进行抓包和分析数据。然后Forward发送包,分析数据,找到HTTP history;浏览找到key,如图

三、你会改后缀吗

进入题目链接,如图所示,它是一个图片,下载到桌面后,把后缀名改为txt,打开该txt,在最后一行显示了key

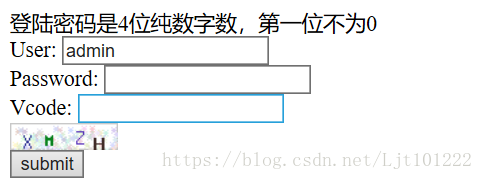

四、没有人的密码会这。。。

进入题目链接,出现登陆界面,如图

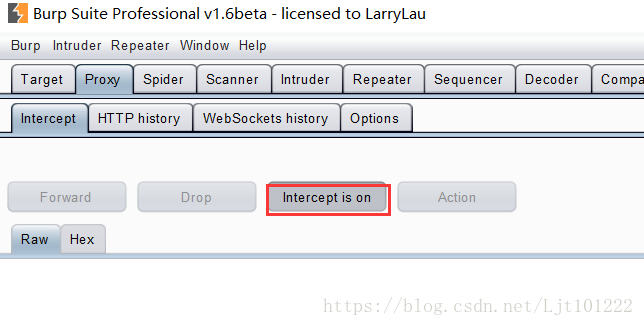

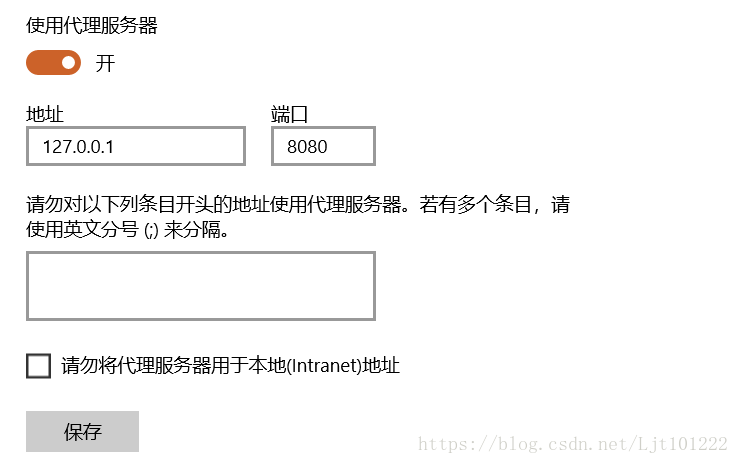

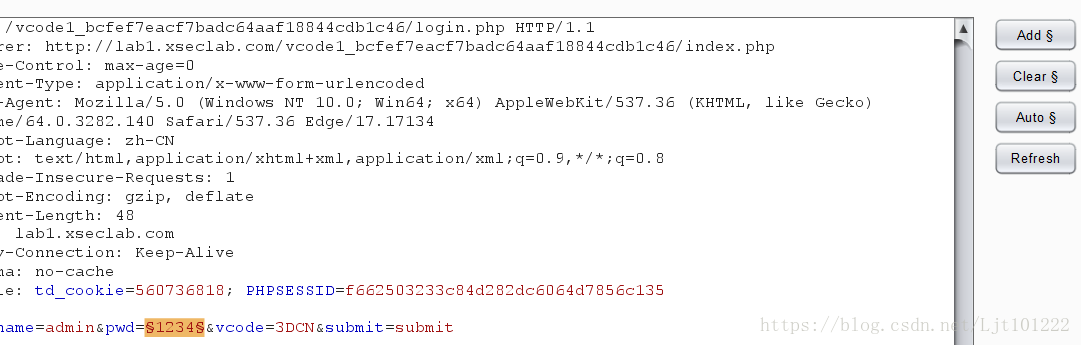

打开BurpSuite抓包工具,然后打开该浏览器的代理(要点击保存才行)打开intercept is on,

本浏览器是IE浏览器,打开代理在设置--高级设置--打开代理

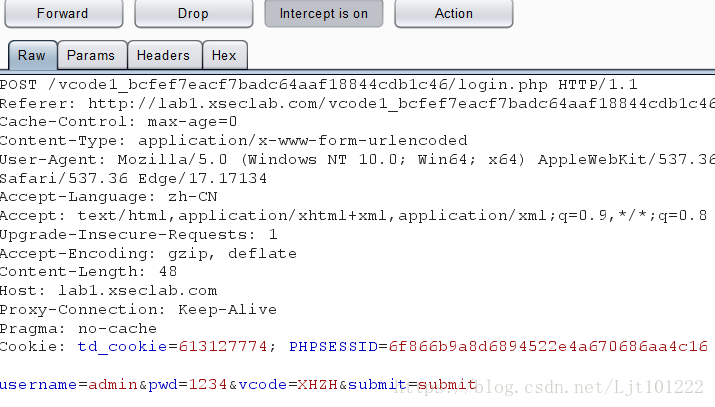

随便输入密码和正确输入验证码后,点submit后就能看到BurpSuite软件抓到数据,最后一行显示用户名和密码

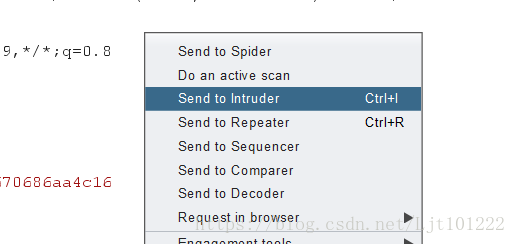

然后点移到空白处,点击鼠标右键,选择send to intruder

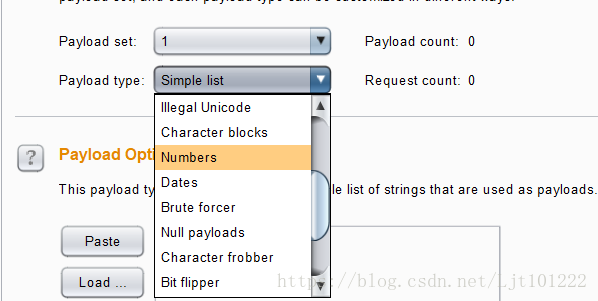

先点clear$清除,然后选择你要爆破的密码,选择添加

点击intruder,选择类型,本题是四位数密码,所以选择number

设置四位数密码从1000到9999

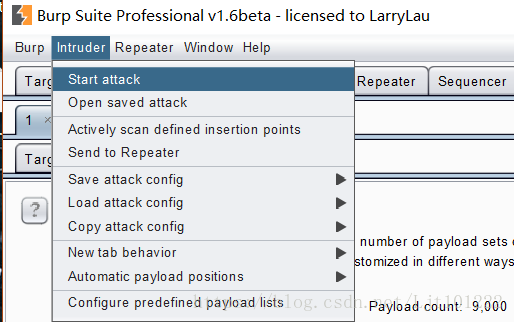

最后选择intruder 里start attack,开始攻击

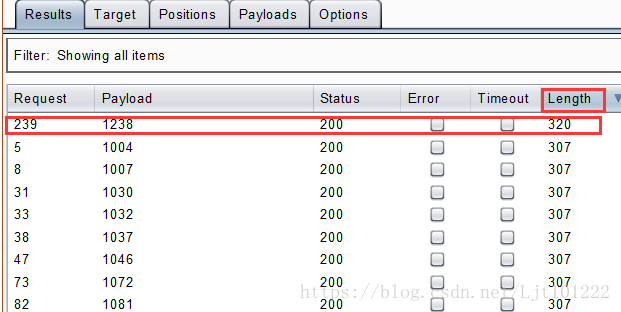

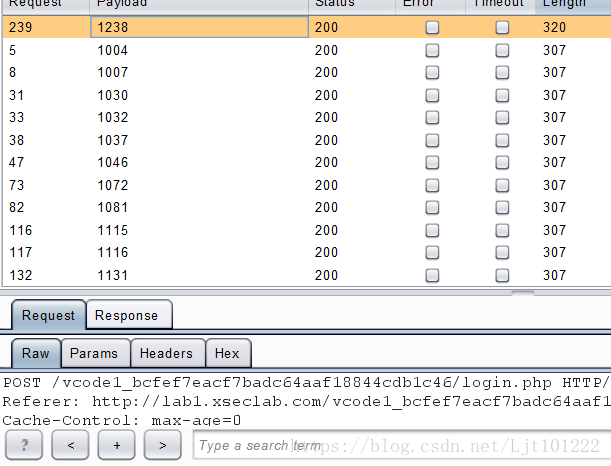

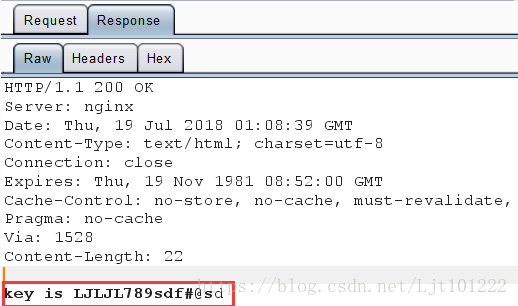

看到Length 的值不同于307、306。找到320,点击进入,再点Response,即可得到key

五、仔细看看源代码

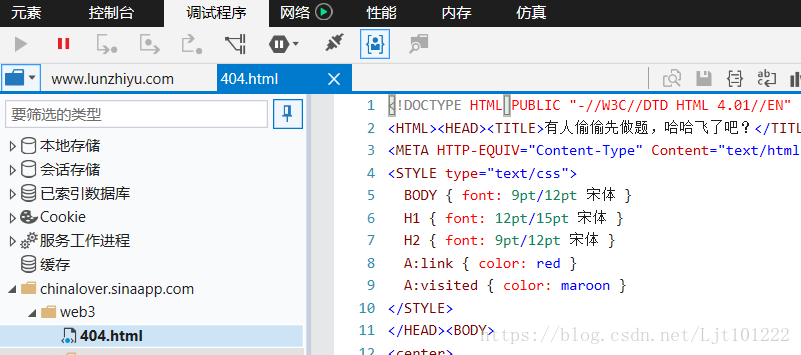

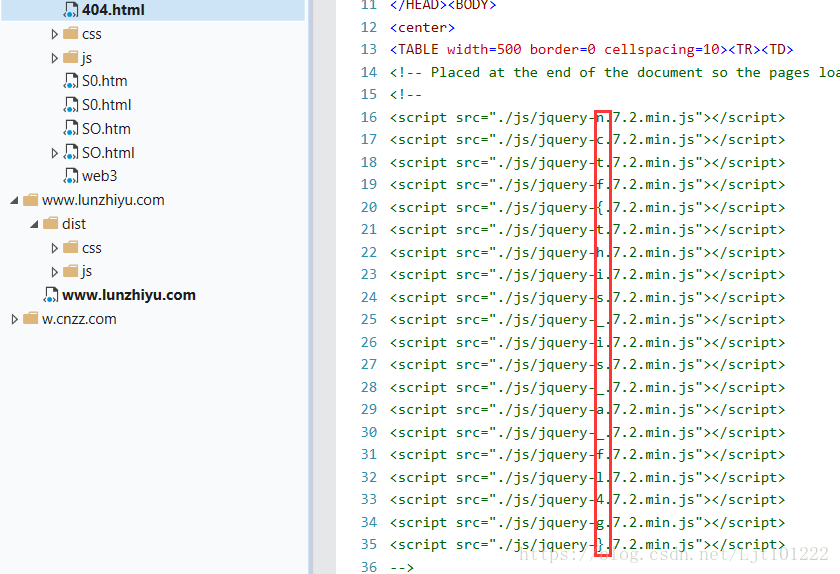

进入题目链接,按F12进入控制台,点击调试程序,找到web3文件,进入找到404.html,如图

进入404.html,就能找到key。如图

六、本机登陆

本体主要涉及到X-Forwarded-For绕过服务器IP地址过滤。

在正常的TCP 通信中,是可以伪造数据包来源 IP 的,但这会让发送出去的数据包返回到伪造的IP上,无法实现正常的通信。

实现TCP层级别的伪造很难,因为很难实现正常的TCP连接;但是在应用层协议HTTP上的实现较容易,通过伪造IP,能欺骗多数服务器应用程序实现通信。对于绕过服务器的IP地址过滤或者伪造来源IP特别有用,导致的后果就是非授权IP能访问服务器,甚至能钻服务器的漏洞。通过在HTTP头中设置

X-Forwarded-For: 127.0.0.1来实现绕过服务器IP地址过滤。

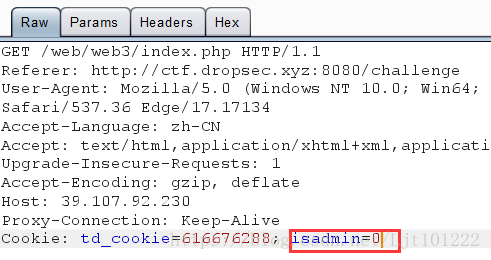

进入题目链接,进入抓包和分析数据,如图

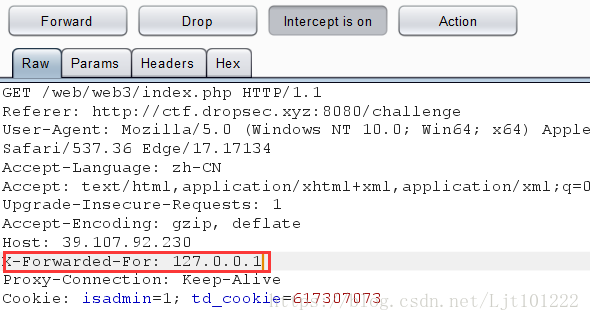

把isdmin=0改为等于1,再添加X-Forwarded-For: 127.0.0.1.进行服务器ip绕过。如图

然后Forward发送得到flag,如图