- MUX VLAN(Multiplex VLAN)提供了一种通过VLAN进行网络资源控制的机制。通过MUX VLAN提供的二层流量隔离的机制可以实现企业内部员工之间互相通信,而企业外来访客之间的互访是隔离的。

- 为了实现报文之间的二层隔离,用户可以将不同的端口加入不同的VLAN,但这样会浪费有限的VLAN资源。采用端口隔离功能,可以实现同一VLAN内端口之间的隔离。端口隔离功能为用户提供了更安全、更灵活的组网方案。

- 在安全性要求较高的网络中,交换机可以开启端口安全功能,禁止非法MAC地址设备接入网络;当学习到的MAC地址数量达到上限后不再学习新的MAC地址,只允许学习到MAC地址的设备通信。

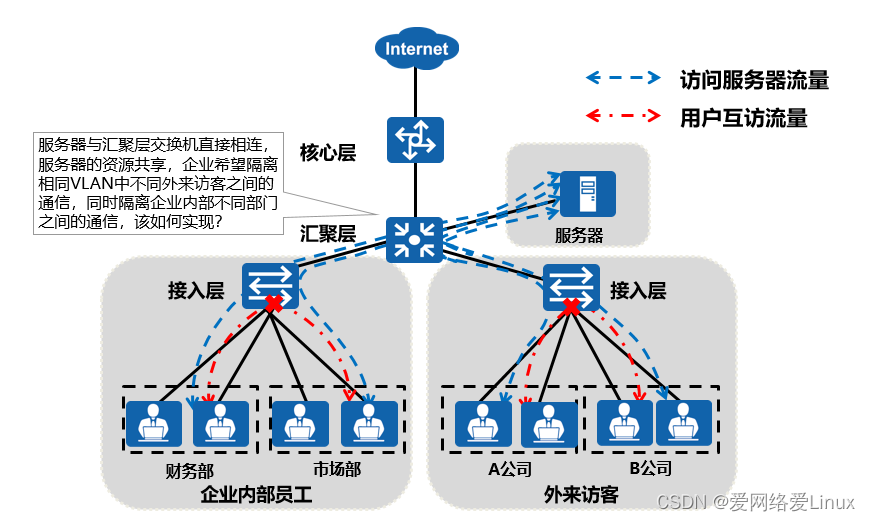

MUX VLAN应用场景

- 如图所示,服务器与汇聚层交换机相连,为了实现所有用户都可访问企业服务器,可通过配置VLAN间通信来实现。

- 对于企业来说,希望企业内部员工之间可以互相访问,而企业外来访客之间是隔离的,可通过配置每个访客使用不同的VLAN来实现。但如果企业拥有大量的外来访客员工,此时不但需要耗费大量的VLAN ID,还增加了网络维护的难度。

- MUX VLAN提供的二层流量隔离的机制可以实现企业内部员工之间互相通信,而企业外来访客之间的互访是隔离的。

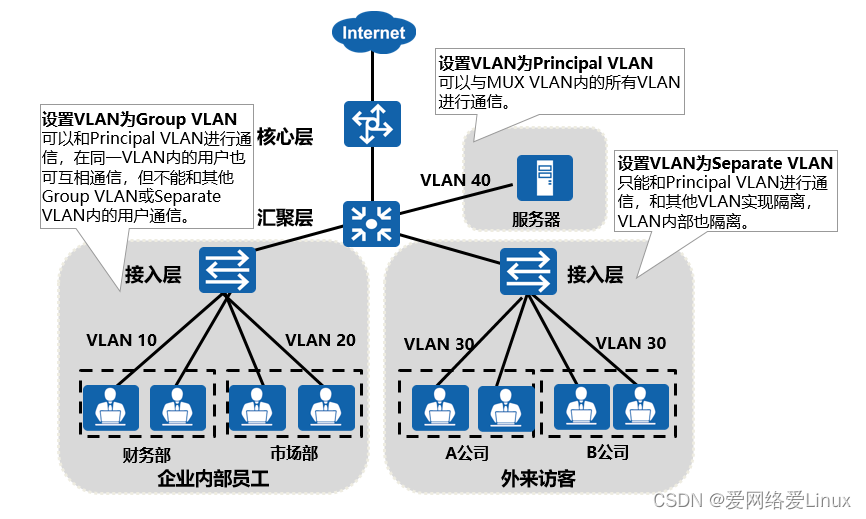

MUX VLAN基本概念

- MUX VLAN的划分:

- 主VLAN(Principal VLAN):可以与MUX VLAN内的所有VLAN进行通信。

- 隔离型从VLAN(Separate VLAN):只能和Principal VLAN进行通信,和其他类型的VLAN完全隔离,Separate VLAN内部也完全隔离。

- 互通型从VLAN(Group VLAN):可以和Principal VLAN进行通信,在同一Group VLAN内的用户也可互相通信,但不能和其他Group VLAN或Separate VLAN内的用户通信的VLAN。

- 如图所示,根据MUX VLAN特性,解决方案如下:

- 企业管理员可以将服务器划分到Principal VLAN。

- MUX VLAN技术中只能将一个VLAN设置为Separate VLAN,所以可以将外来访客划分到Separate VLAN。

- 由于可以将多个VLAN设置为Group VLAN,所以可以将企业员工划分到Group VLAN,企业内部不同部门之间通过划分到不同的VLAN进行隔离。

- 这样就能够实现:

1)企业外来访客、企业员工都能够访问企业服务器。

2)企业员工部门内部可以通信,而企业员工部门之间不能通信。

3)企业外来访客间不能通信、外来访客和企业员工之间不能互访。

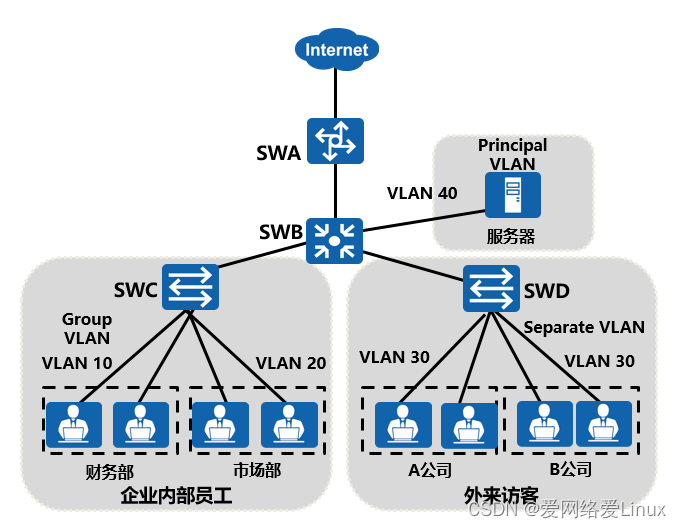

MUX VLAN配置实现

- 如图所示,希望实现企业外来访客、企业员工都能够访问企业服务器,而企业同部门员工可以通信,不同部门员工不能通信;企业外来访客间不能通信;企业外来访客和企业员工之间不能互访。

- 将企业服务器划分到Principal VLAN,Principal VLAN为VLAN 40;

- 企业外来访客划分到Separate VLAN,Separate VLAN为VLAN 30;

- 企业员工划分到Group VLAN,Group VLAN为VLAN 10与VLAN 20,VLAN 10分配给财务部,VLAN 20分配给市场部,各部门之间二层隔离。

SWB配置:

sysname SWB

#

vlan batch 10 20 30 40

#

vlan 10

description Financial VLAN

vlan 20

description Marketing VLAN#

vlan 30

description Client VLAN

vlan 40

description Principal VLAN

mux-vlan //将VLAN 40设置为Principal VLAN

subordinate separate 30 //将VLAN 30设置为Separate VLAN

subordinate group 10 20 //将VLAN 10与VLAN 20设置为Group VLAN

#

interface GigabitEthernet0/0/1

port link-type trunk

port trunk allow-pass vlan 10 20 30 40

#

interface GigabitEthernet0/0/2

port link-type trunk

port trunk allow-pass vlan 10 20 30 40

#

interface GigabitEthernet0/0/3

port link-type access

port default vlan 40

port mux-vlan enable //在接口下开启MUX VLAN功能

SWC配置:

sysname SWC

#

vlan batch 10 20 30 40

#

vlan 10

description Financial VLAN

vlan 20

description Marketing VLAN

vlan 30

description Cilent VLAN

vlan 40

description Principal VLAN

mux-vlan

subordinate separate 30

subordinate group 10 20

#

interface GigabitEthernet0/0/1

port link-type trunk

port trunk allow-pass vlan 10 20 30 40

#

interface GigabitEthernet0/0/2

port link-type access

port default vlan 10

port mux-vlan enable

#

interface GigabitEthernet0/0/3

port link-type access

port default vlan 10

port mux-vlan enable

#

interface GigabitEthernet0/0/4

port link-type access

port default vlan 20

port mux-vlan enable

#

interface GigabitEthernet0/0/5

port link-type access

port default vlan 20

port mux-vlan enable

SWD配置:

sysname SWD

#

vlan batch 10 20 30 40

#

vlan 10

description Financial VLAN

vlan 20

description Marketing

vlan 30

description Client VLAN

vlan 40

description Principal VLAN

mux-vlan

subordinate separate 30

subordinate group 10 20

#

interface GigabitEthernet0/0/1

port link-type trunk

port trunk allow-pass vlan 10 20 30 40

#

interface GigabitEthernet0/0/2

port link-type access

port default vlan 30

port mux-vlan enable

#

interface GigabitEthernet0/0/3

port link-type access

port default vlan 30

port mux-vlan enable

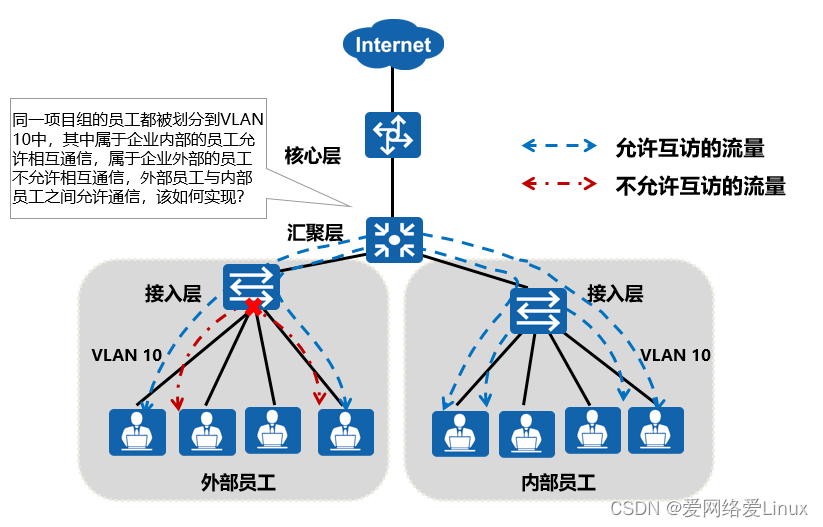

端口隔离应用场景

- 为了实现用户之间的二层隔离,可以将不同的用户加入不同的VLAN,但这样会浪费有限的VLAN资源。采用端口隔离功能,可以实现同一VLAN内端口之间的隔离。用户只需要将端口加入到同一隔离组中,就可以实现隔离组内端口之间二层数据的隔离。端口隔离功能为用户提供了更安全、更灵活的组网方案。

端口隔离基本概念

- 如图所示,同一端口隔离组内的用户不能进行二层的通信,但是不同端口隔离组内的用户可以进行正常通行;未划分端口隔离的用户也能与端口隔离组内的用户正常通信。

- 端口隔离分为二层隔离三层互通和二层三层都隔离两种模式:

- 如果用户希望隔离同一VLAN内的广播报文,但是不同端口下的用户还可以进行三层通信,则可以将隔离模式设置为二层隔离三层互通。

- 如果用户希望同一VLAN不同端口下用户彻底无法通信,则可以将隔离模式配置为二层三层均隔离。

- 配置注意事项:

- S系列交换机均支持配置二层隔离三层互通模式。

- S系列框式交换机均支持二层三层都隔离模式,S系列盒式交换机仅V100R006C05版本仅S2700SI、S2700EI不支持二层三层都隔离模式,V100R002及后续版本S1720、S2720、S2750EI、S5700LI、S5700S-LI不支持二层三层都隔离模式。

- 如果不是特殊情况要求,建议用户不要将上行口和下行口加入到同一端口隔离组中,否则上行口和下行口之间不能相互通信。

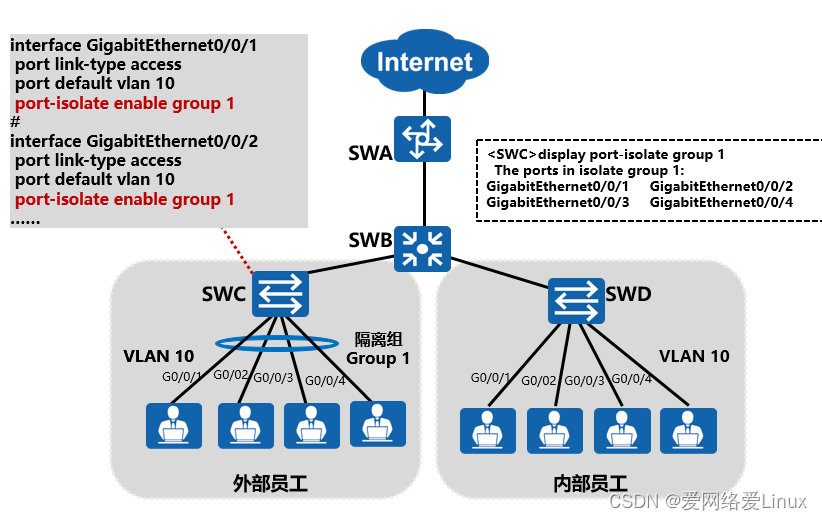

端口隔离配置实现

- 如图所示,同项目组的员工都被划分到VLAN 10中,其中属于企业内部的员工允许相互通信,属于企业外部的员工不允许相互通信,外部员工与内部员工之间允许通信。

- 配置命令:

- port-isolate enable命令用来使能端口隔离功能,默认将端口划入隔离组group 1。

- 如果希望创建新的group组,使用命令port-isolate enable group后面接所要创建的隔离组组号。

- 可以在系统视图下执行port-isolate mode all命令配置隔离模式为二层三层都隔离。

- 查看命令:

- 使用display port-isolate group all命令可以查看所有创建的隔离组情况。

- 使用display port-isolate group X(组号)命令可以查看具体的某一个隔离组接口情况。

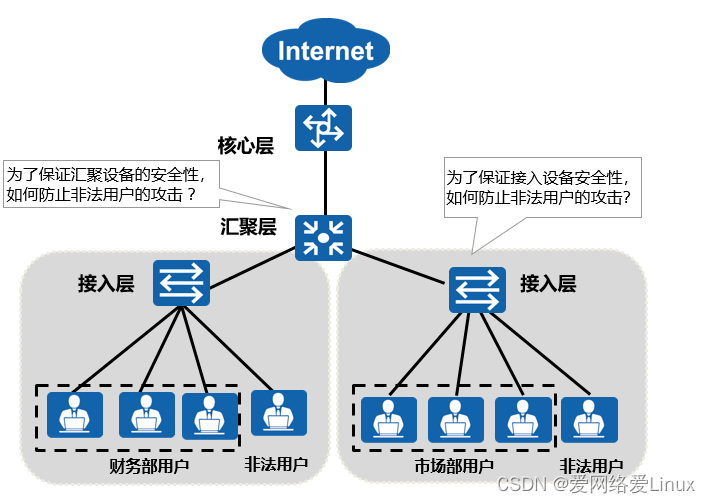

端口安全应用场景

- 如图所示,当网络中存在非法用户时,可以使用端口安全技术保证网络的安全。

- 端口安全经常使用在下列场景中:

- 应用在接入层设备,通过配置端口安全可以防止仿冒用户从其他端口攻击。

- 应用在汇聚层设备,通过配置端口安全可以控制接入用户的数量。

端口安全解决方案

- 在对接入用户的安全性要求较高的网络中,可以配置端口安全功能,将接口学习到的MAC地址转换为安全MAC地址,接口学习的最大MAC数量达到上限后不再学习新的MAC地址,只允许学习到MAC地址的设备通信。这样可以阻止其他非信任用户通过本接口和交换机通信,提高设备与网络的安全性。

- 如图所示,解决方案如下:

- 接入层交换机的每个接口都开启端口安全功能,并绑定接入用户的MAC地址与VLAN信息,当有非法用户通过已配置端口安全的接口接入网络时,交换机会查找对应的MAC地址表,发现非法用户的MAC地址与表中的不符,将数据包丢弃。

- 汇聚层交换机开启端口安全功能,并设置每个接口可学习到的最大MAC地址数,当学习到的MAC地址数达到上限时,其他的MAC地址的数据包将被丢弃。

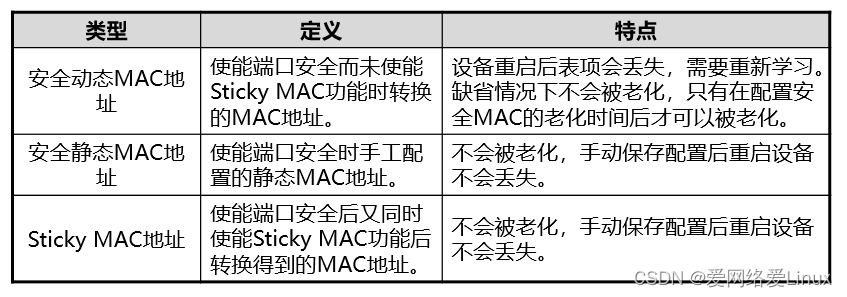

端口安全类型

- 端口安全(Port Security)通过将接口学习到的动态MAC地址转换为安全MAC地址(包括安全动态MAC、安全静态MAC和Sticky MAC)阻止非法用户通过本接口和交换机通信,从而增强设备的安全性。

- 接口使能端口安全功能时,接口上之前学习到的动态MAC地址表项将被删除,之后学习到的MAC地址将变为安全动态MAC地址。

- 接口使能Sticky MAC功能时,接口上的安全动态MAC地址表项将转化为Sticky MAC地址,之后学习到的MAC地址也变为Sticky MAC地址。

- 接口去使能端口安全功能时,接口上的安全动态MAC地址将被删除,重新学习动态MAC地址。

- 接口去使能Sticky MAC功能时,接口上的Sticky MAC地址会转换为安全动态MAC地址。

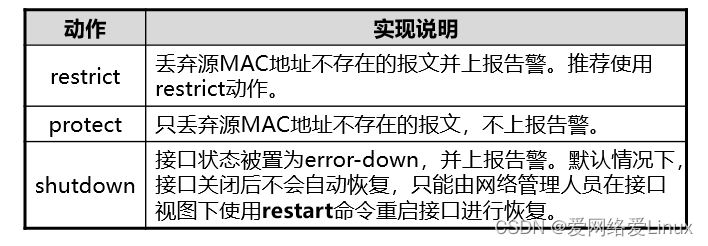

端口安全限制动作

- 超过安全MAC地址限制数后的动作:

- 接口上安全MAC地址数达到限制后,如果收到源MAC地址不存在的报文,端口安全则认为有非法用户攻击,就会根据配置的动作对接口做保护处理。缺省情况下,保护动作是restrict。

端口安全配置实现

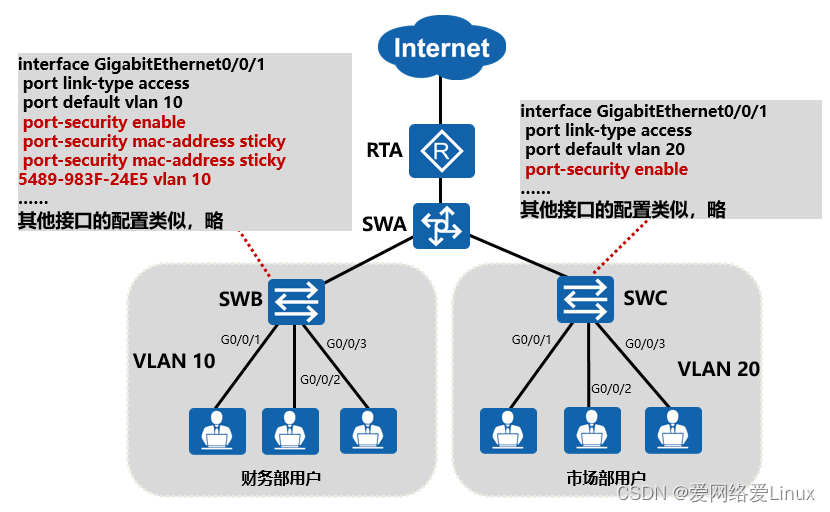

- 如图所示,园区网络要求保障接入用户的安全性。财务部人员流动性较低,可以使用端口安全技术静态绑定接入用户的MAC与VLAN信息;市场部的人员流动性较高,使用端口安全技术的动态MAC地址学习保证接入用户的合法性。

- 命令解释:

- 执行命令interface interface-type interface-number,进入接口视图。

- 执行命令port-security enable,使能端口安全功能。

- 缺省情况下,未使能端口安全功能。

- 执行命令port-security mac-address sticky,使能接口Sticky MAC功能。

- 缺省情况下,接口未使能Sticky MAC功能。

- 执行命令port-security max-mac-num max-number,配置接口Sticky MAC学习限制数量。

- 使能接口Sticky MAC功能后,缺省情况下,接口学习的MAC地址限制数量为1。

- (可选)执行命令port-security protect-action { protect | restrict | shutdown },配置端口安全保护动作。

- 缺省情况下,端口安全保护动作为restrict。

- (可选)执行命令port-security mac-address sticky mac-address vlan vlan-id,手动配置一条sticky-mac表项。

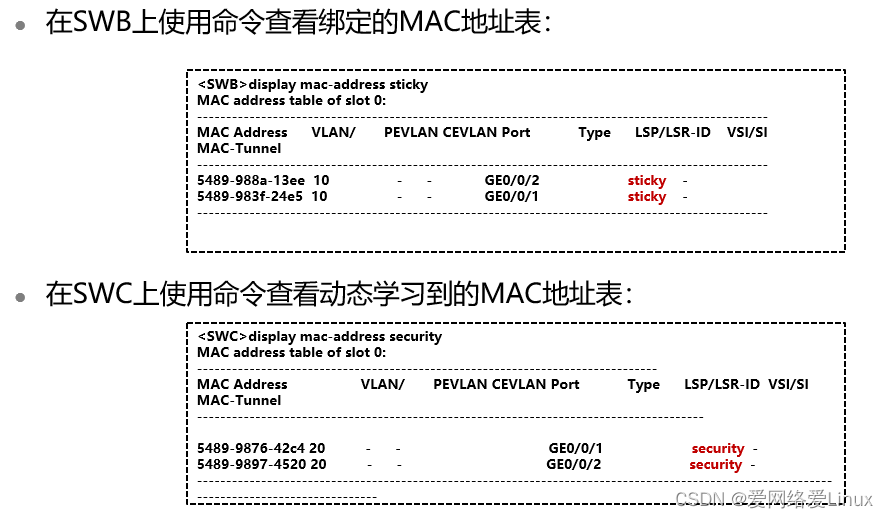

端口安全配置验证

思考题

A. Principal VLAN B. Separate VLAN

C. Group VLAN D. Subordinate VLAN

A. 安全动态 MAC 地址 B. 安全静态 MAC 地址

C. Sticky MAC地址 D. Protect MAC地址