题目:云平台报表中心收集了设备管理基础服务的数据,但是数据被删除了,只有一处留下了入侵者的痕迹。

关键技术: 暴力破解

解题过程:

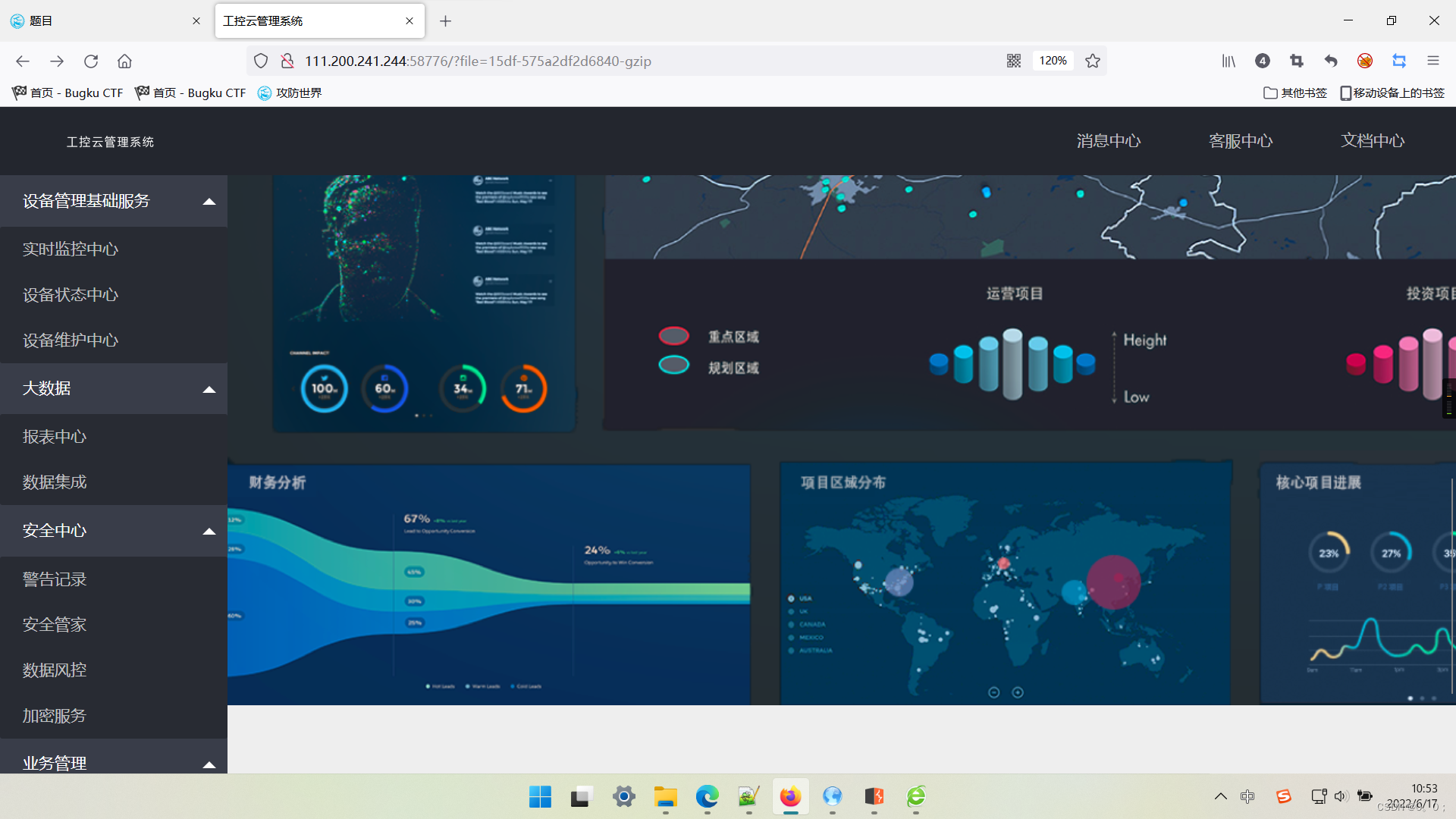

打开网页:

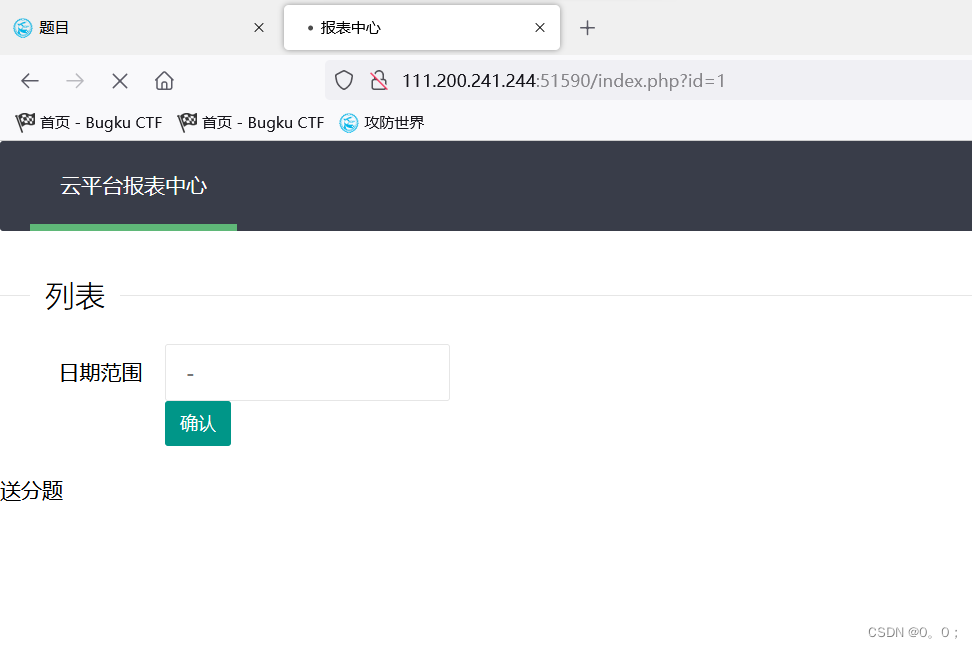

然后发现只有 “报表中心” 一处有所不同,结合题目可知,解题关键就在这里。

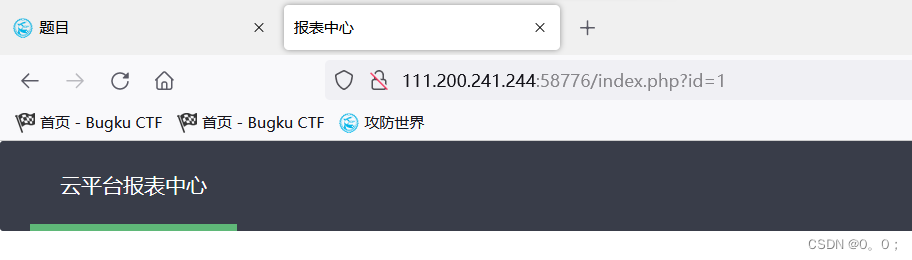

单击进入,发现里面功能无效,但是 url 中出现参数 id=1 ,那就爆破吧。

我这里只有burp,就以burp演示了。

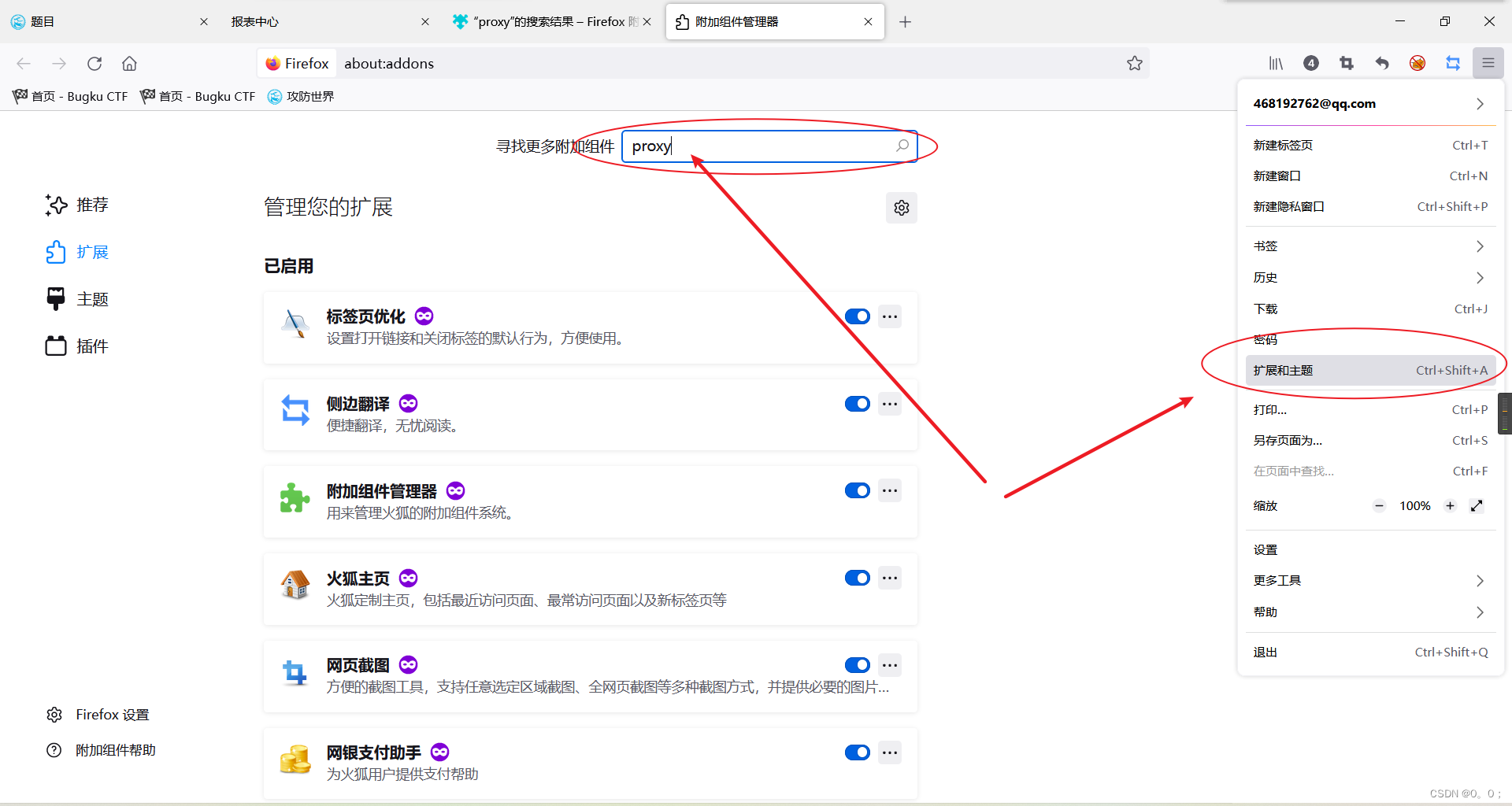

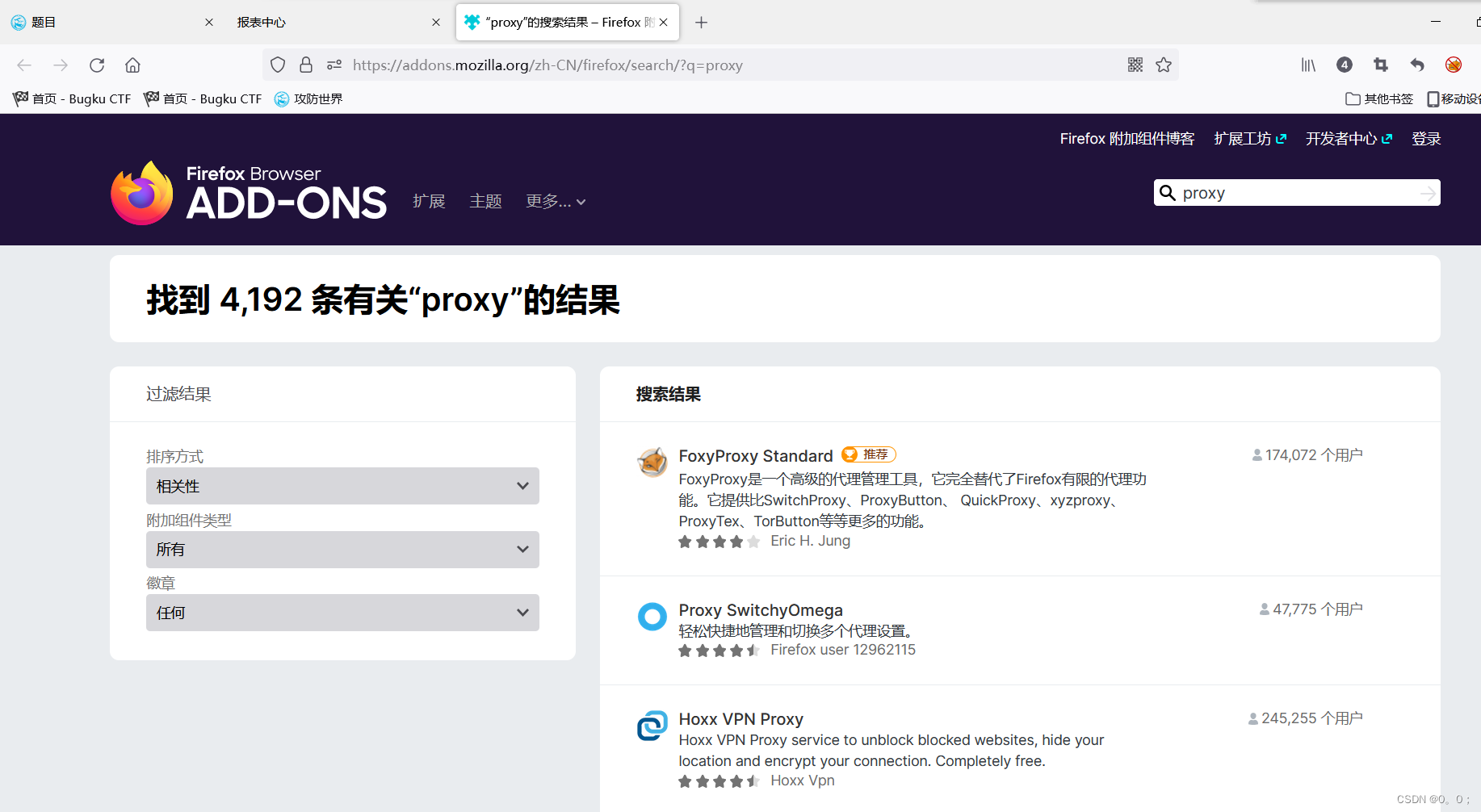

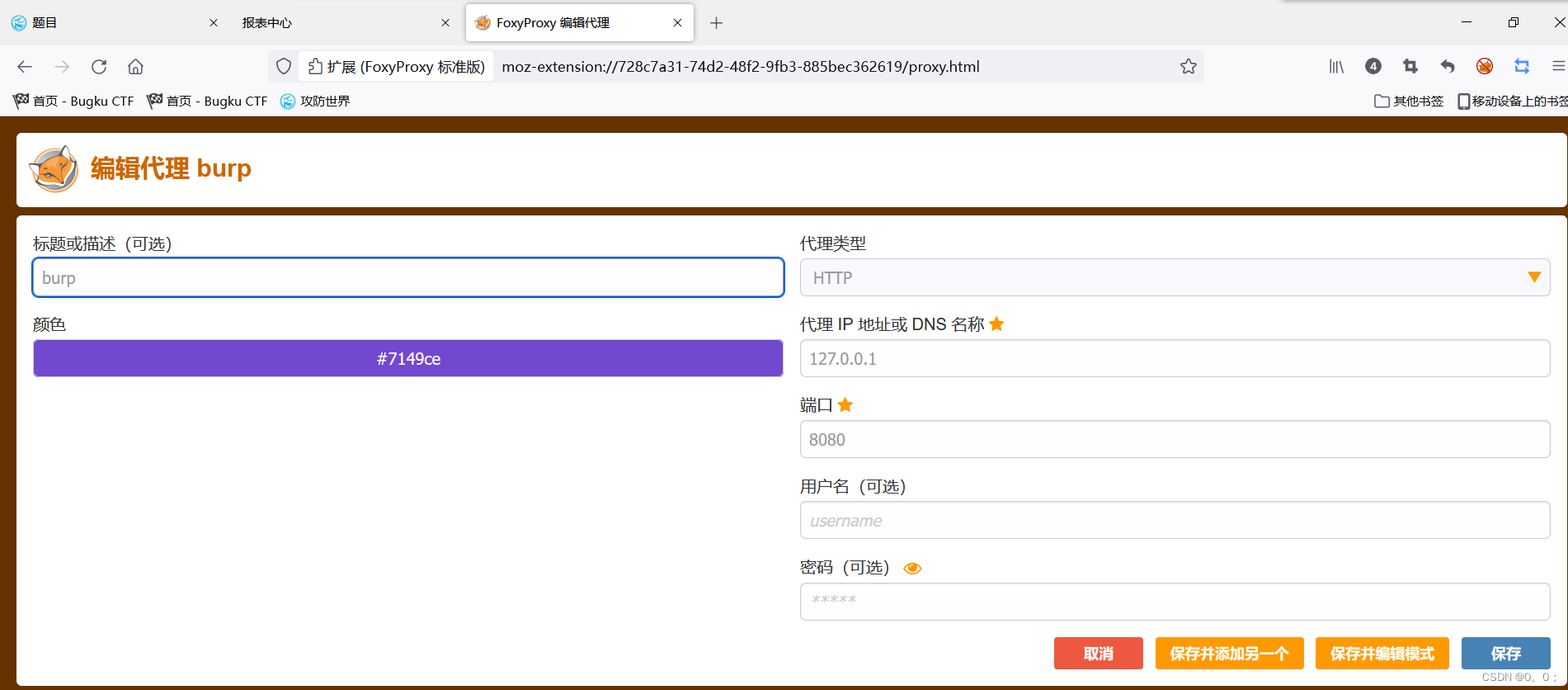

1、设置代理

(我是用的是Firefox,他的插件很丰富,用着方便。这里设置代理只需要打开设置中的拓展和主题,然后搜索proxy,选择一款安装。设置代理为本地,也就是127.0.0.1,端口要和burp中的设置一样,我这里用的是8080 。然后记得打开代理。)

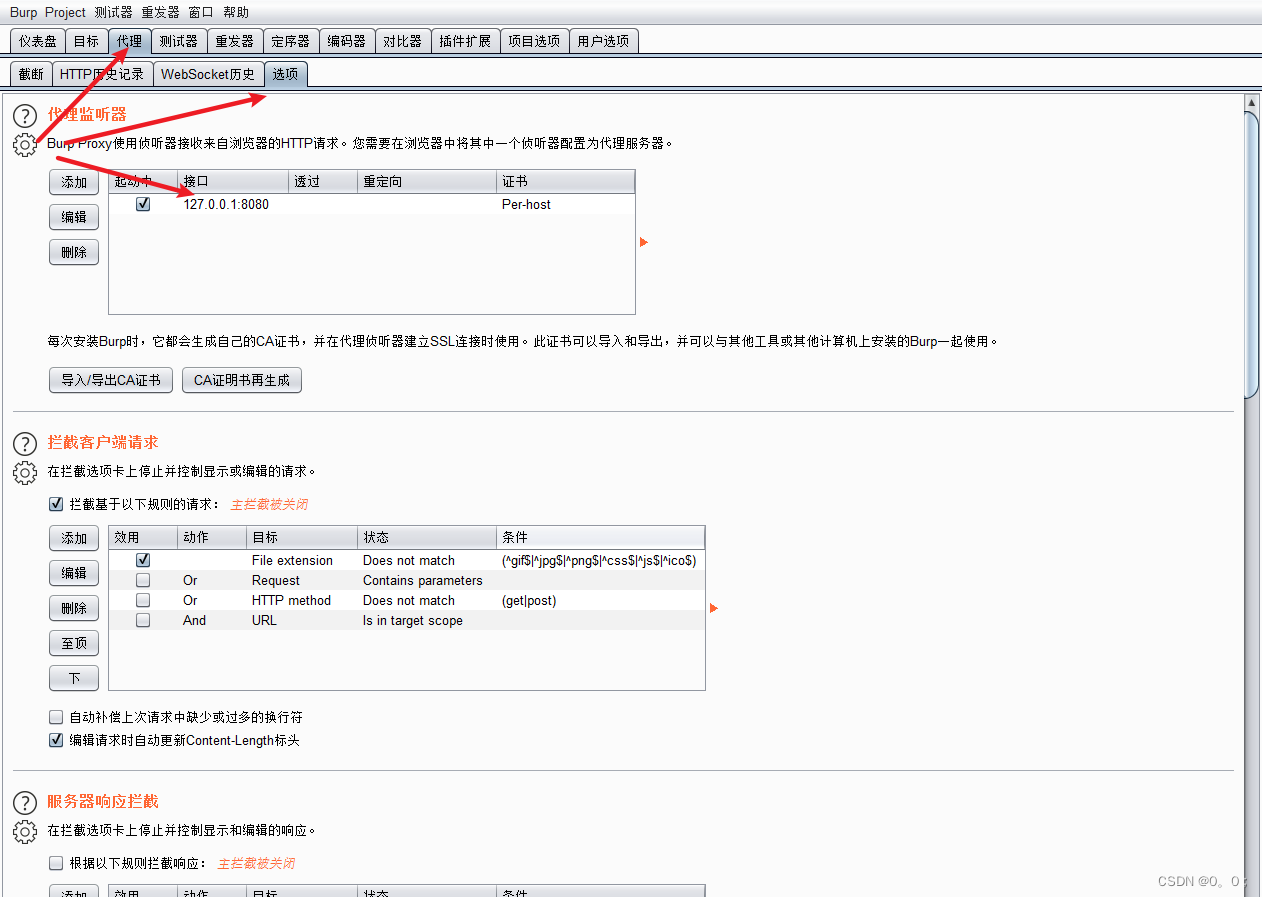

2、设置burp,开始抓包。

(地址为127.0.0.1,端口要与代理中的设置的一致。)

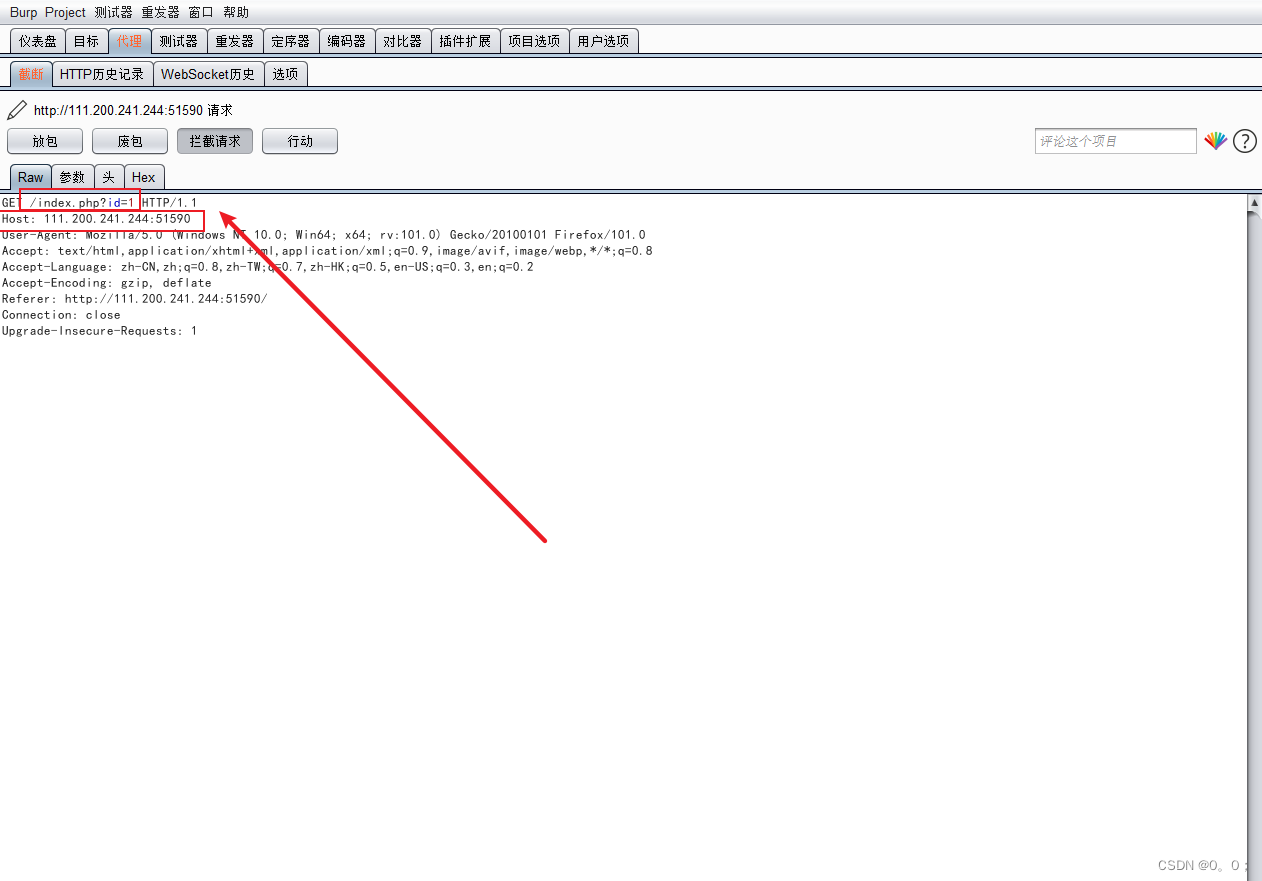

抓包,打开burp中的拦截,刷新web页面,如果抓到的不对,那就放掉,直到知道找到正确的数据包。(有的新手可能是第一次用,这里说一下,看抓到的包对不对,看的是 url,我当时第一次用的时候就迷了好久也不知道看哪,捂脸)

3、暴力破解

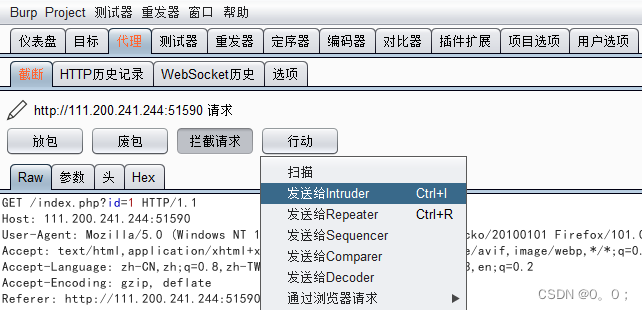

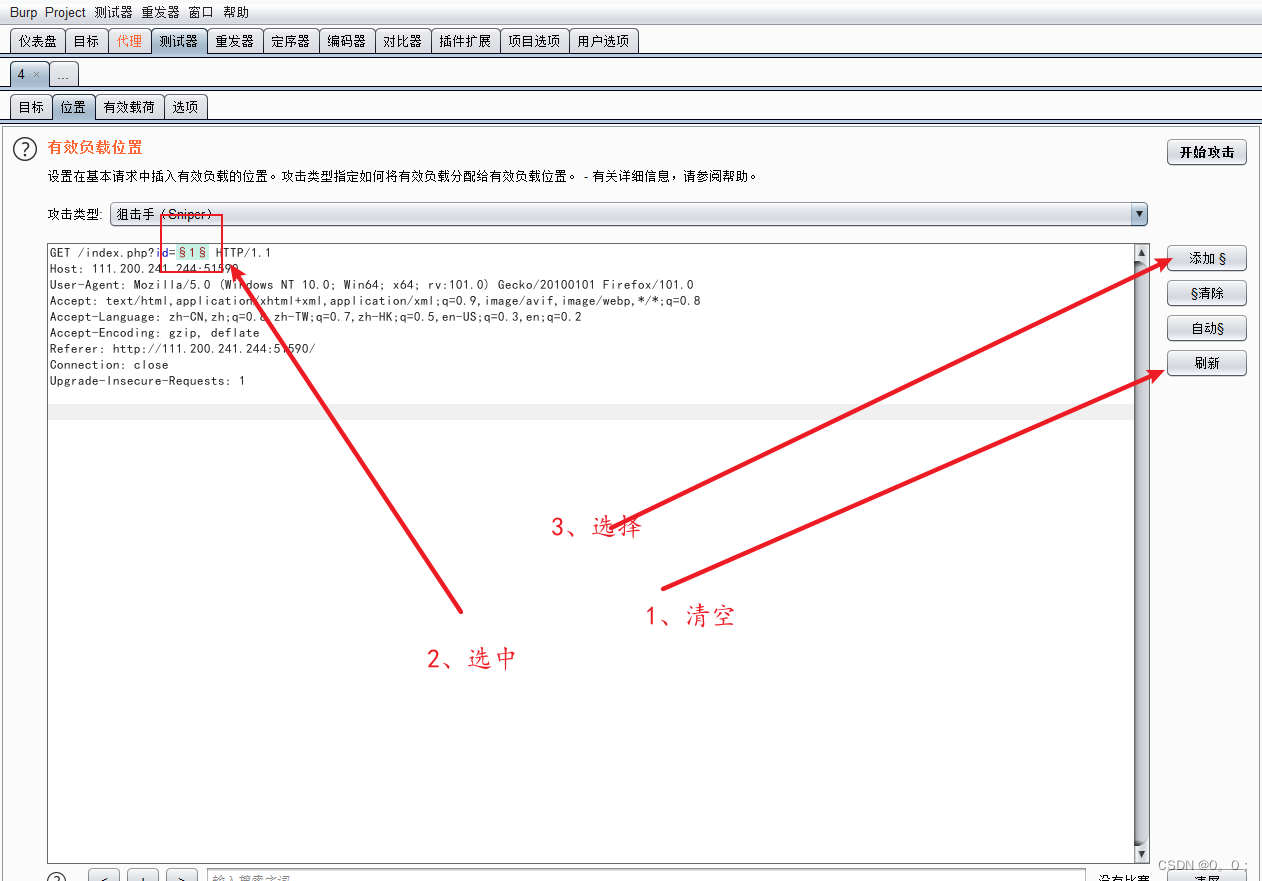

3.1、选择攻击载荷

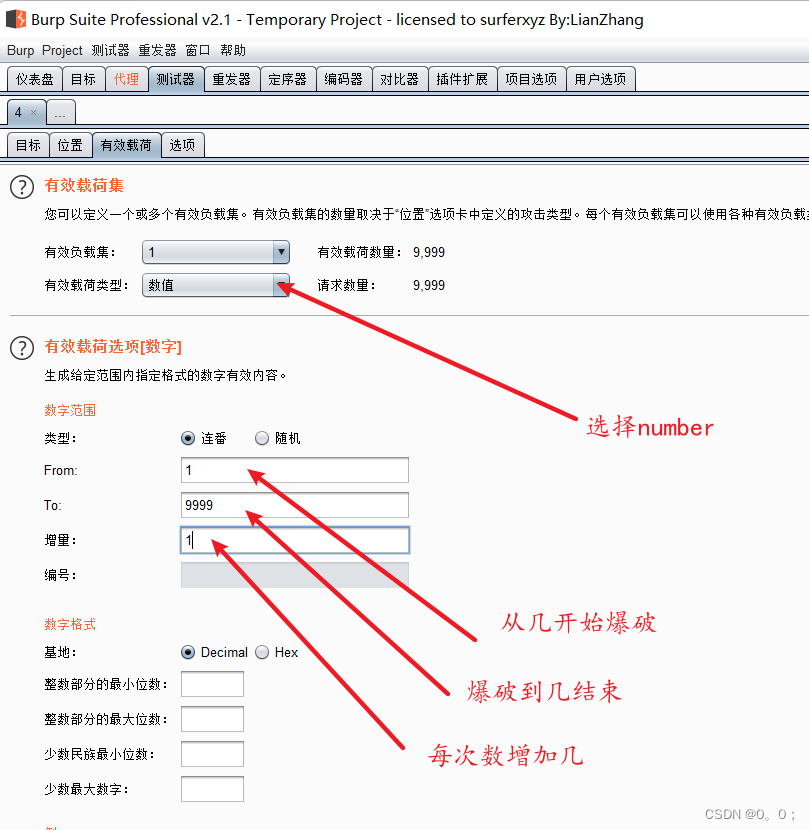

3.2、选择攻击载荷类型

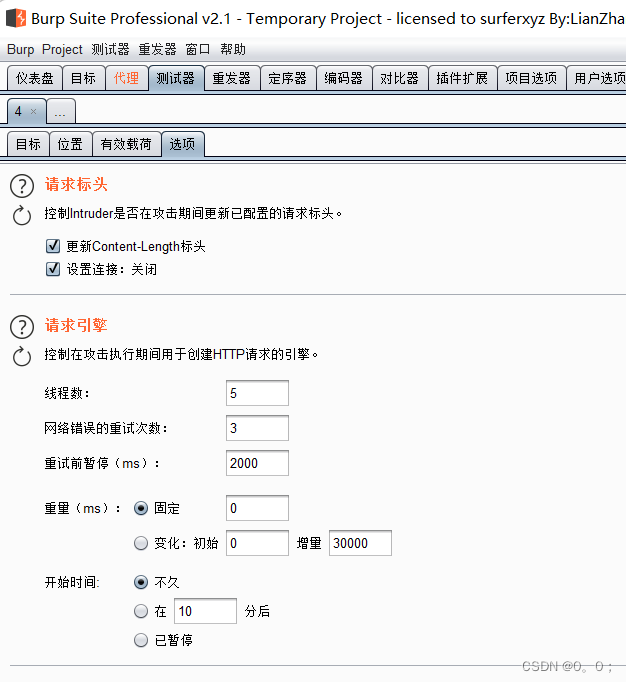

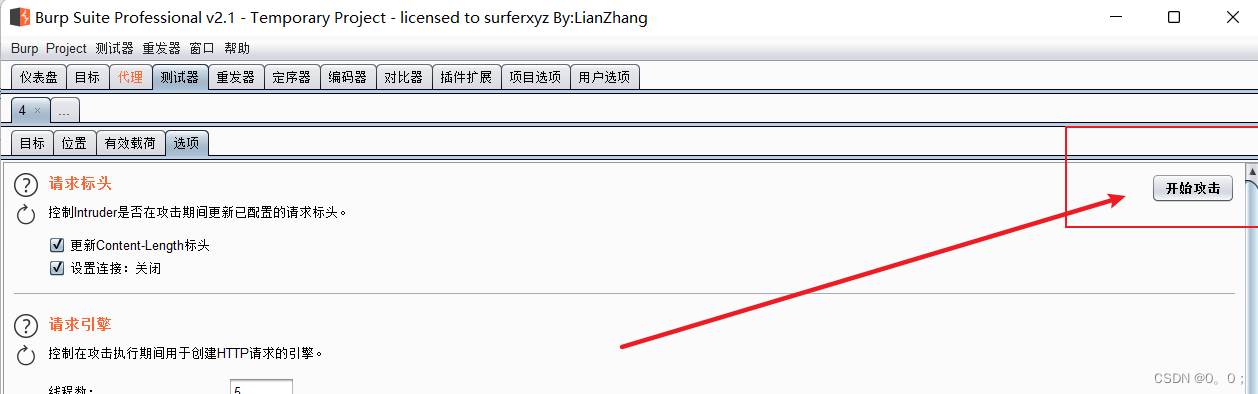

3.3、设置使用的线程、错误重试次数等(可不设置)

3.4、开始攻击

选择intruder,

这里的设置表示使用1~9999作为攻击载荷(替换刚刚的选中,然后发送到服务器),载荷每次增加1

这里线程数越大,越耗费计算机资源。重试前暂停是为了避免网站发现爆破行为从而屏蔽掉网址。(一般不用管。)

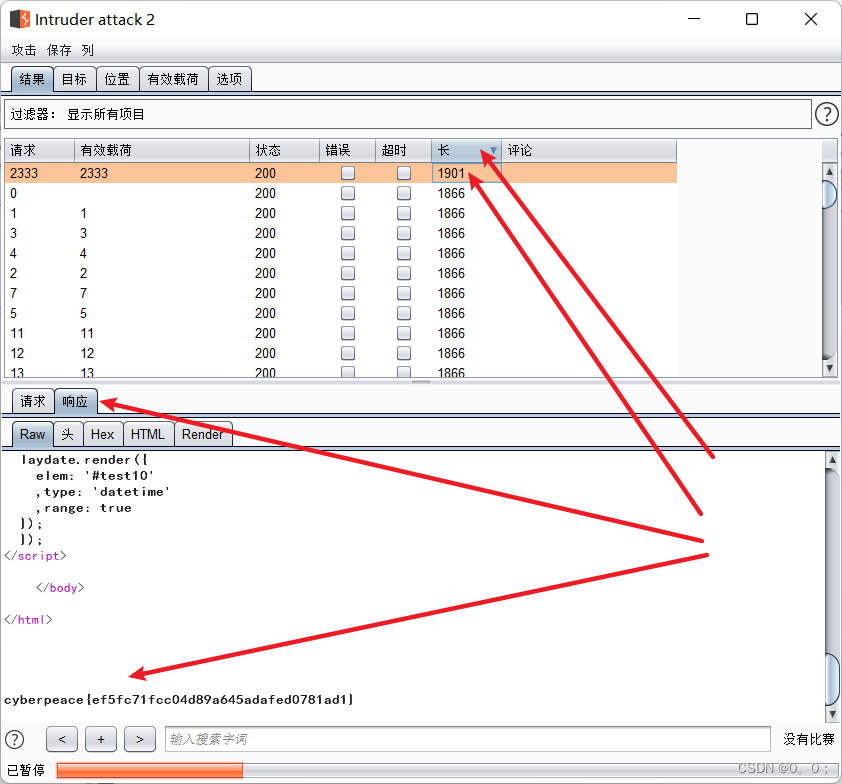

查看结果

由于正确返回和错误返回的得到的界面不同,所以返回的页面大小会不一样,所以可以根据返回页面的长度来判断返回的页面是否是我们所需要的。

点击长度(length),选择那个与众不同的,单击打开,查看响应内容,拉到最后发现flag。