功能介绍

IPSEC动态隧道一般应用于分支节点较多的总分拓扑结构,在中心点配置动态隧道接受各分支的IPSEC VPN拨入。中心点配置简单、易于维护、可扩展性强。

同时由于各分支的IP地址不固定,无法通过IP地址来指定不同的预共享密钥。所有分支使用相同的预共享密钥将极易造成密钥泄露,威胁网络安全。使用域名认证的方法很好地解决了这个问题,通过每个分支配置使用不同的域名,同时在中心点上针对不同的域名指定不同的密钥,保证了密钥安全

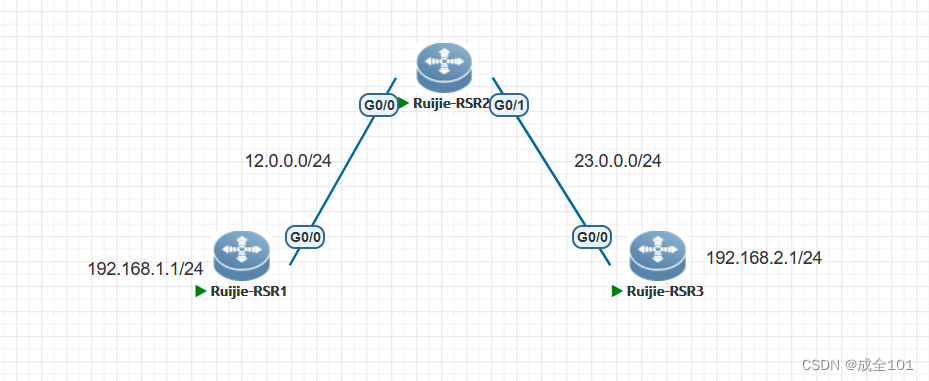

1.基础配置

R1

int g0/0

no swi

ip a 12.0.0.1 24

int l 0

ip a 192.168.1.1 24

ip route 0.0.0.0 0.0.0.0 12.0.0.2

R2

int g0/0

no swi

ip a 12.0.0.2 24

int g0/1

no swi

ip a 23.0.0.2 24

R3

int g0/0

no swi

ip a 23.0.0.1 24

int l 0

ip a 192.168.2.1 24

ip route 0.0.0.0 0.0.0.0 23.0.0.2

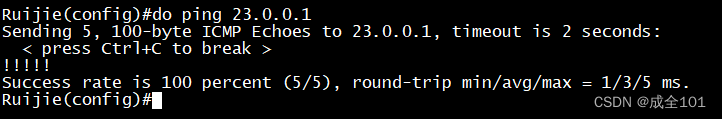

测试公网可达:

2.ipsec配置

R1

crypto isakmp policy 1 #创建一个新的policy

encryption 3des

authentication pre-share

crypto isakmp mode-detect #配置isakmp模式自动识别,这样才能够接受来自分支的IKE积极模式(野蛮模式)的协商

crypto isakmp key 0 ruijie hostname R3 #配置各个分支的预共享密钥,并通过hostname指定各分支的名称

crypto ipsec transform-set r3 esp-des esp-md5-hmac #设置转换集

crypto dynamic-map r3 5 #创建动态加密图(策略模板)序号为5

set transform-set r3 #调用转换集

crypto map fz 10 ipsec-isakmp dynamic r3 #将动态加密图映射到静态加密图中

int g0/0

crypto map fz #下发策略

R3

ip access-list extended 101 #创建感兴趣流

10 permit ip 192.168.2.0 0.0.0.255 192.168.1.0 0.0.0.255

crypto isakmp policy 1 #创建一个新的policy

encryption 3des

authentication pre-share

crypto isakmp key 0 ruijie address 12.0.0.1 #配置各个分支的预共享密钥,并通过hostname指定各分支的名称

crypto ipsec transform-set r1 esp-des esp-md5-hmac #设置转换集

crypto map r1 5 ipsec-isakmp #创建静态加密图

set peer 12.0.0.1 #指定远端地址

set transform-set r1 #指定转换集

match address 101 #指定感兴趣流

self-identity fqdn R3 #设置FQDN名也就是本地身份标识

crypto map fz 10 ipsec-isakmp dynamic r3 #将动态加密图映射到静态加密图中

int g0/0

crypto map fz #下发策略

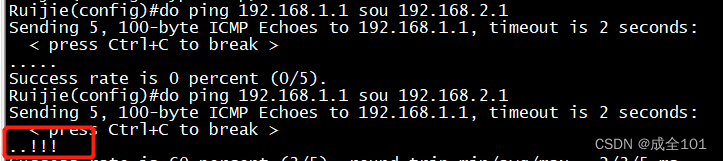

测试:

私网可达

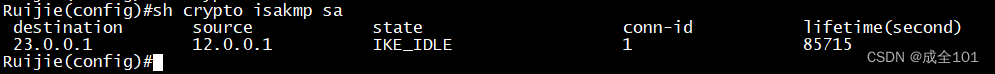

show crypto isakmp sa命令查看IKE SA建立情况

show crypto isakmp sa查看IPSEC SA建立情况