0X01.目标获取

1.分析目标

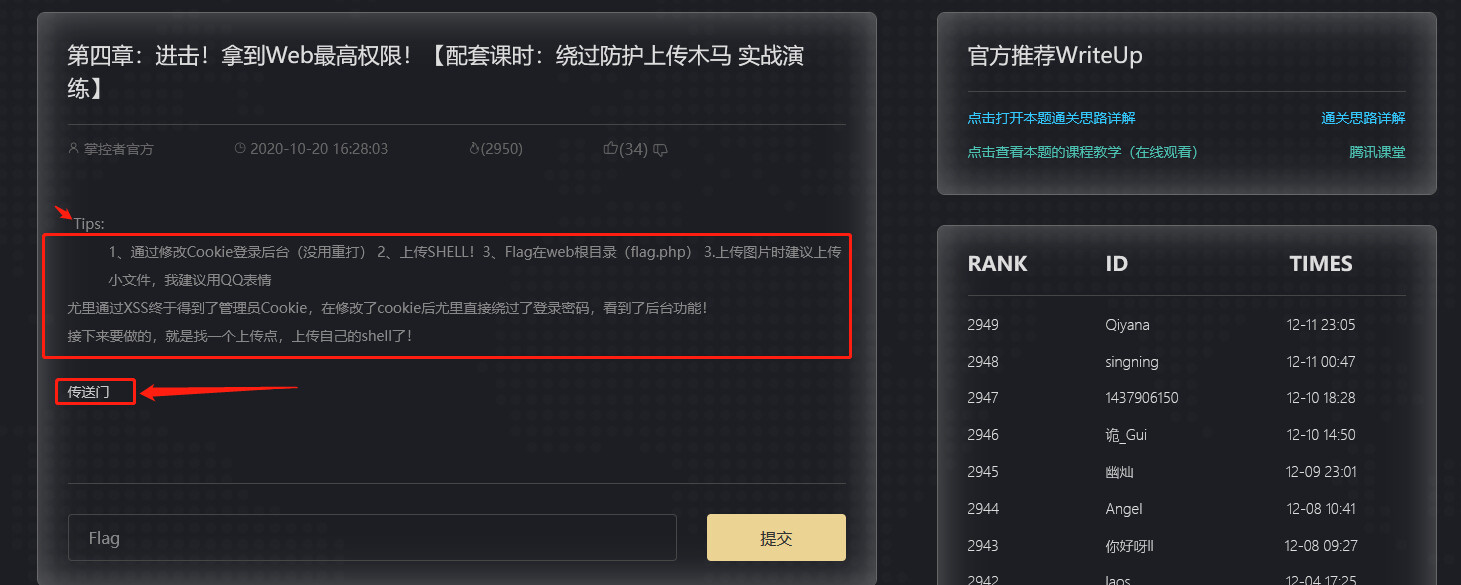

Tips: 1、通过修改Cookie登录后台(没用重打) 2、上传SHELL! 3、Flag在web根目录(flag.php) 4.上传图片时建议上传小文件,我建议用QQ表情 尤里通过XSS终于得到了管理员Cookie,在修改了cookie后尤里直接绕过了登录密码,看到了后台功能! 接下来要做的,就是找一个上传点,上传自己的shell了!

根据所给提示,貌似是需要通过拿取cookie从而成功登录后台,寻找上传点从而进一步拿到web权限

2.到达目标

http://dl9k8005.ia.aqlab.cn/admin/Login.asp

点击准备好了吗?无反应

0X02.进入后台

1.联动第三章

还记得第三章拿到的cookie吗

ADMINSESSIONIDCSTRCSDQ=LBMLMBCCNPFINOANFGLPCFBC

2.利用cookie尝试登陆到后台

F12在应用部分,输入,前半部分为名称,后半部分为具体的值,输入成功之后点击 准备好了吗? 或者刷新页面

在后台查找是否可以拿到shell的点,多关注文件上传

0X03.拿shell

1.分析上传点

点击修改

可以选择文件,利用图片码

通过Wappalyzer观察可以看到这是一个iis6.0中间件

可以自行百度iis6.0的历史漏洞

可以先尝试jpg文件上传,在尝试上传默认会被解析的文件类型

2.开始上传

尝试直接上传图片

然而并没有并解析

所以利用上面所说的格式.cer,再次尝试。

可以看到应该是被解析,尝试利用蚁剑进行连接

0X04.拿falg

0X05.总结

1.首先利用存储型xss拿到管理员的cookie

2.利用管理员cookie登录到后台

3.利用后台文件上传来进行getshell

4.利用中间件漏洞进行getshell

5.最终成功连接,拿到falg